2025 год назвали «годом взломанных бухгалтеров» из-за возвращения старой схемы с кражами через каналы дистанционного банковского обслуживания. В 2026 году есть все предпосылки к тому, что злоумышленники продолжат эту активность. Существуют и признаки подготовки к атакам.

- 1. Введение

- 2. Почему схема атак на ДБО возвращается

- 3. Предпосылки и предвестники

- 4. Другие возможные сценарии атак

- 5. Как защититься?

- 6. Выводы

Введение

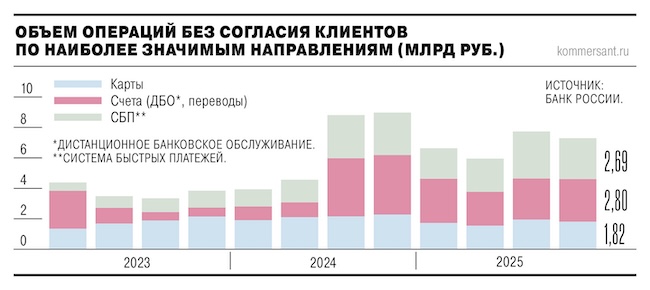

В середине 2025 года российские компании вновь начали атаковать через каналы дистанционного банковского обслуживания (ДБО). Целью становится кража средств со счетов предприятий и организаций. Количество пострадавших организаций составило около 12 тыс. По данным Банка России, общий ущерб от краж через ДБО составил за IV квартал 2025 года 2,8 млрд рублей (рис. 1).

Рисунок 1. Объём операций без согласия клиентов за 2023–2025 гг.

Такая схема атак была одной из наиболее распространённых в нулевых и десятых годах. Однако появились новые методы и новые способы финансово мотивированных посягательств со стороны преступников, и о таких атаках надолго забыли. Но, к сожалению, не навсегда.

В чём-то методы краж остались теми же, но есть и различия. Остаются неизменными и фундаментальные причины, по которым такие посягательства вообще возможны. Это небрежность персонала, слабый уровень осведомлённости об угрозах, прежде всего фишинговых, недостатки в защите инфраструктуры, в первую очередь отсутствие или несвоевременное обновление защитных средств. Не стоит сбрасывать со счетов и высокий уровень активности киберпреступников, которые стоят за такими атаками.

Так что с большой долей вероятности в 2026 году новая волна атак на ДБО будет. Вопрос лишь в том, когда: в середине года, как это произошло в 2025 году, или в конце.

Почему схема атак на ДБО возвращается

Как правило, злоумышленники всегда возвращаются к схемам, которые приносили успех. Так что возвращение, казалось бы, забытой схемы спустя довольно продолжительное время не является чем-то нестандартным. Можно вспомнить историю с вирусами-шифровальщиками, которые напомнили о себе спустя почти четверть века после первого массового заражения зловредом OneHalf в 1994 году.

«Это стандартная практика в киберпреступности — схемы оживают с периодичностью 2–5 лет, когда защита расслабляется, а бдительность теряется. Перерыв используется для анализа провалов предыдущих кампаний, доработки инструментария (новые домены, поддельные сертификаты) и смены векторов», — считает ведущий специалист отдела исследовательских разработок компании «Стахановец» Алексей Миронов.

Как считает проджект-менеджер MD Audit (SL Soft FabricaONE.AI, акционер — ГК Softline) Кирилл Лёвкин, удачные схемы, которые раньше приносили результат, практически всегда используются заново. Происходит лишь их адаптация под изменившуюся ситуацию, прежде всего информационный фон. При этом персонал в компаниях, которые оказываются жертвами злоумышленников, постоянно обновляется: уходят те, кто сталкивался с атаками по прежним схемам, и на смену им приходят новые, которые о старых техниках атак не слышали.

Заместитель руководителя продуктовой группы Контур.Эгида и Staffcop Юрий Драченин считает, что принципиальной разницы в атаках на ДБО 10–15 лет назад и сейчас нет. Как отметили в «Лаборатории Касперского», злоумышленники используют даже троянские программы, в частности, PureRAT, VenomRAT и Buhtrap, разработанные ещё в десятые годы.

«В письмах, которые злоумышленники рассылали через ЭДО, находились вложенные файлы (например, с названием «досудебная претензия» или «проект договора»), содержавшие троянцы. После заражения устройства злоумышленники могли подменять реквизиты в счетах на оплату, чтобы жертва сама перечислила им деньги, или использовать скомпрометированный пароль от подключённого к компьютеру токена сотрудника, чтобы получить доступ к системе дистанционного банковского обслуживания юрлиц и подтвердить нужный перевод», — так описал технику кражи через ДБО в 2025 году главный эксперт «Лаборатории Касперского» Сергей Голованов.

Киберэксперт и инженер-аналитик компании «Газинформсервис» Екатерина Едемская напоминает, что злоумышленники часто используют человеческий фактор. Именно он остаётся слабым звеном, а психологические приёмы, работавшие годы назад, по-прежнему эффективны. Когда внимание специалистов переключается на новые угрозы, классические методы социальной инженерии получают второе дыхание.

Но при этом она обратила внимание на то, что злоумышленники сейчас действуют более профессионально, чем 10–15 лет назад. Они довольно глубоко изучают специфику работы российских ведомств, используют актуальные бланки, правильные юридические формулировки и официальную символику. В результате документы, которые они рассылают, бывает сложно отличить от легитимных без внимательной проверки.

Как отметил руководитель направления Отдела анализа и оценки цифровых угроз Infosecurity (ГК Softline) Максим Грязев, злоумышленники часто используют для создания текстов документов генеративный искусственный интеллект. Это позволяет избегать ошибок и с высокой точностью имитировать стиль реальных официальных документов. Раньше именно ошибки и несоответствие стиля выдавали злоумышленников.

И в целом, как отметил Максим, при использовании ранее применявшихся схем киберпреступники многократно усиливают свои приёмы. В частности, за счёт более тщательной разведки через открытые источники (OSINT).

Кроме того, по мнению Екатерины Едемской, современные атаки многоэтапные: «Сначала идёт сбор информации о компании, затем внедрение вредоносных программ через ссылки или QR-коды, и только потом происходит хищение средств или данных. Раньше всё происходило быстрее и проще. Сейчас преступники действуют терпеливо, выстраивая долгосрочную схему обмана. Также изменился канал воздействия. Если раньше это была преимущественно электронная почта, то теперь используются мессенджеры, поддельные сайты госорганов и даже телефонные звонки для подтверждения легитимности запроса».

Как отметил Юрий Драченин, сейчас коммуникация стала намного более цифровой, и фишинговое письмо, уведомление, вложение или ссылка воспринимаются как привычная часть рабочих процессов. За счёт этого атака может развиваться быстрее: у получателя меньше времени на сомнения, а у преступников больше возможностей имитировать официальный стиль, реквизиты и деловую переписку. Положение усугубляет то, что документы, через которые злоумышленники распространяют троянцы, попадают к бухгалтерам и операторам ДБО не по электронной почте, как раньше, а через систему электронного документооборота.

Также, как отметил Сергей Голованов, принципиальным отличием атак 2025 года стало то, что злоумышленники не эксплуатируют уязвимости самих систем ДБО. В атаках 10–15 летней давности такая практика была распространена весьма широко, в некоторые периоды она шла вровень с использованием троянских программ.

Целевая аудитория таких атак также практически не изменилась. Это средние компании и организации, которые занимают промежуточное положение между средними и крупными. По мнению Алексея Миронова, это обусловлено тем, что у таких компаний есть средства, в отличие от малых. С другой стороны, там слабая ИТ-служба и полноценного ИБ-подразделения нет. Также там не внедрены системы защиты, за исключением базовых антивируса и межсетевого экрана. Плюс ко всему, там высокая текучесть кадров.

Отраслевое распределение атакованных в 2025 году, по данным «Лаборатории Касперского», приведено на рис. 2. По мнению Алексея Миронова, в данный перечень входит также строительство. По оценке Екатерины Едемской, под угрозой отрасли, где большой штат и средний уровень автоматизации. В итоге процессы частично цифровые, но контроль слабый.

По оценке Кирилла Лёвкина, в зоне риска в большей степени находятся компании с низким уровнем цифровизации. Также крайне уязвимы те, которые используют электронный документооборот, но где слабо построен контроль входящих документов. Особенно если речь идёт о различных письмах от госорганов, с которыми компания часто взаимодействует.

Предпосылки и предвестники

Главной предпосылкой не только данного вида атак, но и в целом всех видов киберпреступлений в отношении бизнеса стало то, что защитные средства не успевают за угрозами и в целом развитием цифровых решений. Поэтому, как спрогнозировала руководитель направления аналитических исследований Positive Technologies Ирина Зиновкина на итоговой пресс-конференции «Анатомия цифровых бурь», в 2026 году рост успешных атак составит около 30 %.

Причём в перечень проблемных отраслей, которые наиболее уязвимы к атакам, вошли как раз те, которые атаковали в середине 2025 года, прежде всего производство. Также в зоне риска, по оценке Positive Technologies, находятся госуправление, ИТ и телеком.

Вместе с тем есть и другие предпосылки. Они в большей степени касаются самих злоумышленников.

Потенциал атак на обычных людей исчерпан

В «Лаборатории Касперского» уже по итогам 2025 года зафиксировали снижение количества атак на конечных пользователей при росте количества киберпреступных посягательств на бизнес. По оценке Сергея Голованова, это связано с тем, что потенциал для атак на обычных людей оказался исчерпан, при том что в случае атаки на компанию, даже небольшую, можно сорвать куш намного больше.

Максим Грязев назвал рассылку писем от имени госорганов относительно простым и масштабируемым способом «забросить сеть». А психологическое давление через угрозы штрафов столь велико, что конверсия (доля жертв, перешедших по ссылке) может быть весьма высокой.

В 2026 году данная тенденция начала усиливаться. Так, телеграм-канал BAZA со ссылкой на источник в правоохранительных органах сообщил, что снижение уровня онлайн-мошенничества составило до 20 % в годовом выражении. Сказались системные меры противодействия, в первую очередь направленные на затруднение вывода средств через дропов и повышение осведомлённости населения.

«Почти всех, кого могли развести, уже развели. А у остальных россиян, которые могут быть легко подвержены психологическому воздействию, попросту нет денег. Обманывать их не на что», — рассказал источник BAZA.

В таких условиях часть злоумышленников не стала разрабатывать каких-то новых схем обмана обычных людей и переключилась на атаки бизнеса. Тем более, что такие атаки весьма просты и малозатратны.

«Базовый набор — генератор фейковых документов (доступен в даркнете за 500 руб./мес.), рассылка через SMTP-сервисы или телеграм-боты и поддельный лендинг на хостинге за 100 руб. Один оператор может запустить кампанию на 10 000 целей за день, с ROI (возврат инвестиций) в сотни процентов при успешности 1 %. Масштабность обеспечивается аутсорсингом — шаблоны продаются на форумах, а исполнители работают по франшизе, что делает схему устойчивой к арестам отдельных групп», — такую оценку приводит Алексей Миронов.

Юрий Драченин отметил, что основную ставку злоумышленники делают на то, что кто-то из сотрудников в компании откроет вложение, перейдёт по ссылке или начнёт выполнять указания из письма. По его оценке, в наибольшей степени рискуют те компании или организации, которые незадолго до атаки стали объектом проверок или отвечали на запросы регуляторов или вышестоящих структур. Тогда письма со зловредами могут быть восприняты как часть рабочего контекста.

«Раньше мошенники охотились за данными конкретных карт для покупок в интернете (номера, CVV-код), сегодня цели — это полный доступ к управлению счётом юрлиц и VIP-клиентов», — так прокомментировал «Коммерсанту» статистику Банка России о росте атак через ДБО председатель комиссии по финансовой безопасности совета Торгово-промышленной палаты Тимур Аитов.

Плюс ко всему, по его мнению, доступ к счетам компаний даёт возможность включать их в дропперские цепочки по выводу денег. Это, к слову, создаёт имиджевые риски для компаний и опасность для операторов ДБО быть привлечёнными к ответственности как дропы, поскольку содействие в выводе средств с прошлого года является уголовно наказуемым.

Между тем руководитель отдела реагирования на инциденты компании «Бастион» Семён Рогачёв считает атаки на ДБО, наоборот, одними из самых затратных, и поэтому они не слишком популярны и массовы:

«Во многом это связано со сложностями получения финансовых средств в результате компрометации. Стоимость „дропов“, необходимость глубокой и довольно специфичной экспертизы в области работы различного ПО, связанного с банковским обслуживанием, повышают порог входа и увеличивают стоимость подобных атак. Также на их итоговую цену влияют и операционные сложности, связанные с выводом денежных средств, например, обнаружение перевода в ходе работы банковского антифрода или превышения лимитов банковских операций».

Произошли изменения и в хакерской среде. В 2025 году, по оценкам сразу трёх крупных ИБ-компаний — «Лаборатории Касперского», Positive Technologies и BI.ZONE — произошло размытие границ между группировками с разной мотивацией. Те, которые считались хактивистскими, начали совершать явно финансово мотивированные атаки, а прежде считавшиеся ориентированными исключительно на получение финансовой выгоды начали совершать атаки без явной материальной выгоды.

Впрочем, по оценке Ирины Зиновкиной, злоумышленники в той или иной форме всё равно монетизируют результаты своей деятельности. Причём их «бизнес» весьма высокомаржинален: выручка превышает затраты как минимум в 5 раз.

«Бумажный фишинг». Совпадение или разведка боем?

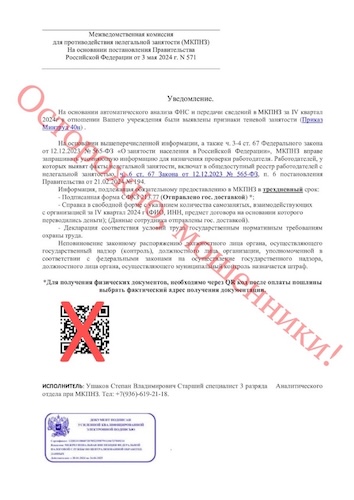

В феврале 2025 года в отношении российских компаний была предпринята не вполне стандартная фишинговая атака. В ряде регионов произошла массовая рассылка писем (рис. 3) от имени различных контролирующих органов, в основном Государственной инспекции труда. В них утверждалось, что компания допустила различные нарушения, в основном связанные с использованием труда мигрантов, и предлагалось через QR-код оплатить «почтовые расходы».

Рисунок 2. Пример документа, который рассылали злоумышленники в 2025 году

Наши эксперты разделились во мнении, считать ли данную волну подготовкой к волне краж через ДБО. Алексей Миронов назвал февральские фишинговые рассылки возможной «разведкой боем» злоумышленников. Таким образом они тестировали реакцию компаний на срочные запросы и фиксировали, кто откликается, формируя тем самым карту адресатов для последующих этапов.

Согласно собранным данным, 60–70 % успешных атак на корпоративные банковские аккаунты начинаются именно с таких атак от имени регуляторов и контролирующих органов. Это проверенная и хорошо отработанная схема, где жертва сама предоставляет начальные учётные данные или доступ.

Максим Грязев назвал такие атаки способом создать условия для атаки. Письма от госорганов апеллируют к непререкаемому авторитету и запускают триггер страха потери. В состоянии стресса, вызванного перспективой административных санкций, сотрудник теряет бдительность и с большей вероятностью откроет вложение с вредоносным вложением или перейдёт по фишинговой ссылке.

Екатерина Едемская обратила внимание на то, что злоумышленники при использовании QR-кодов могут скомпрометировать устройства, что может дать им доступ в инфраструктуру компании. Собранные данные могут использоваться для более точного целевого фишинга.

Однако, как рассказал Сергей Голованов, в ходе реальных атак такой путь компрометации злоумышленники не использовали. Семён Рогачёв также считает связь между атакой с помощью техники «бумажного фишинга» как минимум неочевидной: сама по себе фишинговая рассылка не определяет мотивацию атакующих и не гарантирует, что целью являются именно системы ДБО.

Юрий Драченин же придерживается точки зрения, что «бумажный фишинг» в феврале и атаки на ДБО середины года вряд ли между собой связаны. Хотя между ними всё же много общего, поскольку они обе базируются на социальной инженерии.

На рубеже февраля-марта 2026 года вновь прошла волна такого рода рассылок. Причём депутат Госдумы Антон Немкин назвал одной из целей злоумышленников именно целенаправленный сбор банковских реквизитов компаний, а не получение денег. Станет ли это предвестником новой волны атак на ДБО, мы узнаем уже довольно скоро.

Другие возможные сценарии атак

Среди других возможных сценариев атак на средний бизнес стоит отметить прежде всего использование схемы Fake Boss. Именно её, как рассказал Сергей Голованов, использовали злоумышленники в конце 2025 года. Как показало исследование Контур.Толк и «Лаборатории Касперского», при таких атаках основной целью часто является кража не денег, а доступ к документам или проникновение в ИТ-инфраструктуру. Инциденты с кражами денег также имели место, но они, согласно данным исследования, носят единичный характер.

Однако конверсия в таких атаках оказалась довольно низкой. Как уточнил Сергей, сказалось несовершенство технологий. Так, имитация голоса с помощью нейросетей оказалась излишне стерильной, без фоновых шумов, что диссонировало с сообщениями, которые отправил реальный человек.

Другой чертой, которая выдавала злоумышленников, оказалось то, что манера разговора злоумышленников кардинально отличалась от той, что использовал реальный руководитель, от имени которого они пытались действовать. Действительно, во многих компаниях, особенно давно существующих, сотрудники давно друг друга знают и общаются «на ты» и по именам, а иногда и по школьным или дворовым прозвищам. Также могут называть и контрагентов.

В итоге фраза «Людмила Петровна, переведите, пожалуйста, 1,5 млн за поставки цемента на этот счёт» будет проигнорирована. Ведь обычно директор обращается к главному бухгалтеру, с которой знаком со школы, примерно так: «Морковка, перешли полтора ляма Чебуратору за цемент».

В национальных регионах сотрудники могут общаться на своём языке, причём далеко не всегда правильном. И это также может оказаться не всегда очевидным без хотя бы базовой разведки. И даже в этом случае есть риск совершить ошибку.

Другой возможный сценарий, по мнению Алексея Миронова, связан с использованием схемы Business E-Mail Compromise (компрометация корпоративной электронной почты). Она опасна прежде всего потенциально очень высоким ущербом — в среднем 1–10 млн рублей. Есть и более простые и дешёвые, но намного менее прибыльные варианты классического фишинга через электронную почту, мессенджеры или СМС. Они дёшевы, просты, легко масштабируются. Однако такие атаки могут нанести существенный ущерб, если направлены на руководителей.

Наименее вероятный сценарий — использование вымогательского ПО. По статистике, собранной Positive Technologies, с ним связана каждая седьмая массовая атака в России. Малая распространённость объясняется тем, что внедрение шифровальщика требует более высокой квалификации исполнителя, при этом возможная сумма выкупа для средних компаний ниже (по данным F6, от 240 тыс. до 4 млн рублей), чем можно выручить от более простых атак.

Однако Семён Рогачёв считает как раз вымогательское ПО более актуальной угрозой для российских средних компаний. По его оценке, именно такой сценарий для атак выбирают киберкриминальные группировки.

Как защититься?

ФинЦЕРТ Банка России в «Обзоре основных типов компьютерных атак в финансовой сфере в 2025 году» подготовил следующий перечень рекомендаций для защиты от типовых атак на системы, используемые в финансовом секторе:

- Своевременно обновлять системное и прикладное ПО.

- Внедрять современные и надёжные средства защиты, своевременно обновлять их базы и библиотеки сигнатур.

- Использовать средства многофакторной аутентификации.

- Применять максимально строгие парольные политики.

- Применять принцип нулевого доверия, особенно для внешних учётных записей и удалённых пользователей.

- Проводить регулярное обучение сотрудников основам ИБ и повышать их осведомлённость об основных угрозах.

Все эти меры в полной мере применимы и для защиты рабочих мест, где развёрнуты системы ДБО. В силе остаётся и рекомендация не устанавливать на ПК, где развёрнута система ДБО, никакого другого ПО. Это также способно снизить возможные риски.

Кирилл Лёвкин также назвал ключевым фактором защиты соблюдение организационной дисциплины работы с входящей корреспонденцией. Особенно это важно для компаний, у которых интенсивное взаимодействие с госструктурами.

Выводы

Атак на ДБО с большой долей вероятности следует ждать в 2026 году. Как и ранее, в зоне риска находятся средние компании и те, которые находятся в промежуточном положении между крупными и средними (от 100 до 500–700 сотрудников). Наиболее вероятные сроки — середина года (июнь–июль) или налоговый дедлайн (перед 1 декабря).

Другие сценарии менее вероятны. Они потенциально более прибыльны, но и существенно менее результативны и требуют от исполнителей большей квалификации и довольно серьёзных дополнительных навыков.

Вместе с тем вариант с атаками типа Fake Boss выглядит более вероятным. Однако успешная реализация такого сценария потребует от злоумышленников дополнительной подготовки и учёта неудачного опыта конца 2025 года.