Невидимый злоумышленник может уже быть внутри системы. Compromise assessment помогает найти скрытые следы атак, выявить реальные угрозы и вовремя остановить их развитие.

- 1. Введение

- 2. Для чего нужен

- 3. Когда важен

- 4. Как проводят compromise assessment: подход BI.ZONE

- 5. Что обычно находят в ходе compromise assessment

- 6. Что получает компания в результате

- 7. Почему compromise assessment действительно важен: примеры из практики

- 8. Выводы

Введение

Ландшафт киберугроз меняется стремительно: атак становится больше, а методы злоумышленников — изощрённее. При этом требования регуляторов к защите бизнеса ужесточаются. Особенно остро вопросы кибербезопасности встают в периоды высокой неопределённости — например, при подготовке к сделкам M&A, смене руководства по кибербезопасности или после крупного инцидента. В таких ситуациях собственники и топ-менеджмент хотят получить быстрый и честный ответ на вопрос: есть ли в инфраструктуре признаки взлома прямо сейчас?

Классические методы проверки здесь не помогают. Аудит оценивает уровень зрелости процессов и соответствие политикам. Пентест показывает, насколько сложно гипотетическому атакующему проникнуть в инфраструктуру в конкретный момент. Но ни то, ни другое не отвечает на главный вопрос бизнеса: не находится ли злоумышленник внутри уже сейчас?

Для этого существует compromise assessment (CA) — комплексное исследование, направленное на поиск признаков компрометации. В отличие от классического аудита, CA фокусируется не на потенциальных уязвимостях, а на реальных следах атак: артефактах в журналах событий, подозрительных процессах, следах вредоносных программ или нетипичном поведении учётных записей.

Злоумышленник может находиться в инфраструктуре месяцами, оставаясь невидимым. Compromise assessment помогает его обнаружить. Рассказываем, как устроен этот процесс, а на сайте BI.ZONE есть инструкция для самостоятельной проверки.

Для чего нужен

Исторически CA эволюционировал из практик реагирования на инциденты DFIR. Но если DFIR — это реактивный процесс, который запускается после подтверждённой атаки и фокусируется на её деталях, ущербе, векторах проникновения, то CA — превентивная мера. Это профилактическая диагностика, цель которой — проверить инфраструктуру на скрытые признаки компрометации и подтвердить, что злоумышленник отсутствует.

Помимо поиска угроз, CA выполняет и другую важную функцию — инвентаризацию. В ходе проверки формируется реальная картина ИТ-ландшафта: какие системы и сервисы действительно работают, что из них доступно извне, а что давно забыто, но продолжает функционировать. Для многих компаний это становится первым шагом к наведению системного порядка в инфраструктуре.

Провести полноценный CA собственными силами крайне сложно. Это требует масштабного сбора и корреляции данных из сотен систем (артефакты файловой системы, журналы событий, логи, данные Active Directory и другие источники). Любая ошибка может привести к пропущенным следам компрометации или ложным выводам. Внешние эксперты решают эту проблему, предоставляя независимую оценку, свободную от внутренних предубеждений.

Compromise Assessment — как рентген корпоративной инфраструктуры: он выявляет скрытые угрозы, определяет их масштаб и помогает сформировать план «лечения» для восстановления безопасности.

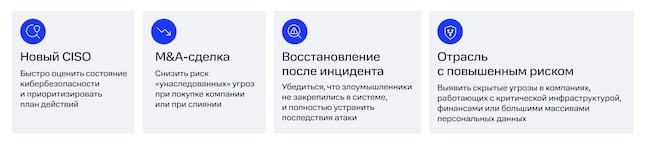

Когда важен

Compromise assessment — инструмент, который становится максимально ценным в ситуациях, когда компании необходимо быстро и достоверно оценить текущее состояние кибербезопасности.

При смене CISO или руководства по кибербезопасности

При смене ответственного за кибербезопасность новому руководителю нужна не просто отчётность от предшественника, а объективная картина. CA позволяет быстро понять реальное состояние дел: есть ли в инфраструктуре скрытые угрозы, которые могут аукнуться в будущем, и с чего начинать выстраивать работу.

В процессе due diligence при M&A-сделках

При слияниях и поглощениях киберриски напрямую влияют на стоимость сделки. Наличие закрепившегося в инфраструктуре злоумышленника или неустранённых компрометаций может стать неприятным сюрпризом для инвестора. Проверка на признаки взлома в рамках due diligence снижает неопределённость и позволяет принять взвешенные инвестиционные решения.

При восстановлении после инцидента

Даже если компания уже отработала атаку и провела расследование, всегда остаётся риск, что часть следов или точек закрепления злоумышленника осталась незамеченной. В таких случаях CA выступает в роли «второго взгляда», подтверждая, что инфраструктура действительно очищена и атакующий не сохранил доступ.

Всегда — в отраслях с повышенными рисками

Финансовый сектор, ритейл, организации с критической информационной инфраструктурой, компании, работающие с большими объёмами персональных данных, — главные цели для атакующих. Они требуют усиленного внимания к мерам кибербезопасности, включая регулярное проведение CA для раннего выявления угроз.

Рисунок 1. В каких случаях важно провести compromise assessment

Как проводят compromise assessment: подход BI.ZONE

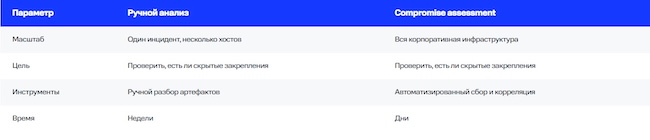

В отличие от расследования инцидентов, где анализ фокусируется на ограниченном числе критически важных систем и на конкретном событии, CA предполагает тотальную проверку всей инфраструктуры. Её цель — убедиться, что в компании нет незамеченных действий злоумышленника.

Мы используем собственную методологию CA, которая сочетает автоматизированный анализ с экспертной верификацией. На каждом этапе — от сбора артефактов до корреляции событий — данные проходят автоматическую нормализацию и первичную оценку более чем по 3800 правилам детектирования. Далее специалисты анализируют найденные аномалии вручную. Так мы исключаем ложные срабатывания и подтверждаем наличие признаков компрометации.

Этот подход позволяет проводить CA в инфраструктурах с десятками тысяч устройств без потери глубины анализа, в отличие от классического «ручного» подхода, который применяется в основном в DFIR.

Рисунок 2. Сравнение подходов к выявлению скрытых угроз

Принципы

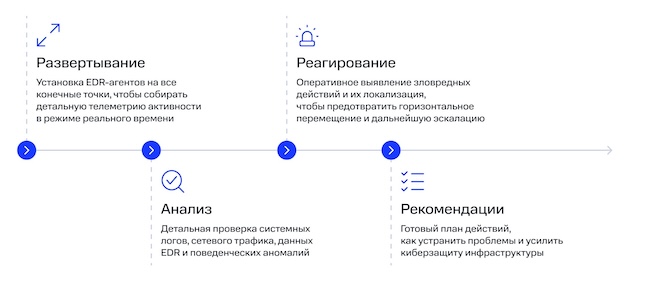

Ключевые принципы нашего подхода к compromise assessment:

- Эффективность и скорость. Проводим оценку в короткие сроки (среднее время проекта — 2 недели) с минимальным влиянием на бизнес‑процессы.

- Минимизация ложноположительных срабатываний. Для этого все подозрительные события проверяют аналитики третьей линии (L3).

- Постоценка. Не только выявляем угрозы, но и даём рекомендации по их устранению, а также по укреплению защиты в целом.

- Подключение DFIR. Если в ходе CA мы обнаруживаем активную атаку, процесс бесшовно переходит в режим реагирования на инцидент.

Такой подход позволяет нам провести проект в короткие сроки и при этом быть уверенными, что злоумышленника нет в инфраструктуре.

Рисунок 3. Этапы compromise assessment

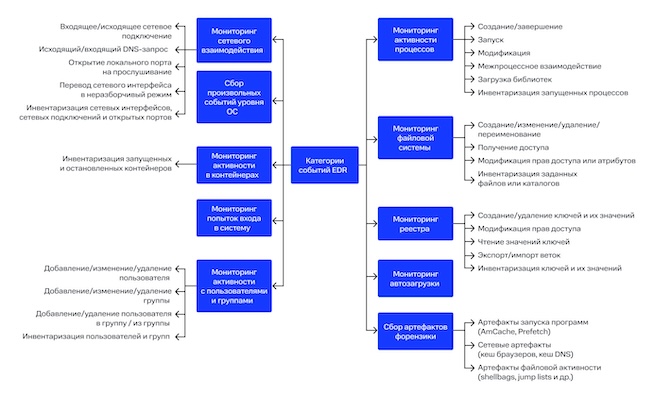

Что анализируют в процессе

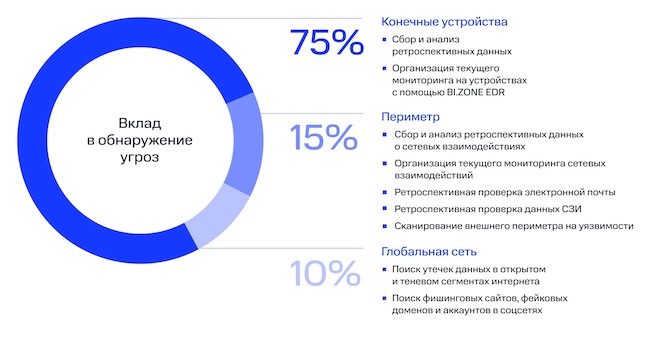

Для удобства мы делим процесс CA на 3 блока, каждый из которых фокусируется на конкретной части инфраструктуры.

Рисунок 4. Зоны проверки и сбора данных

Конечные устройства

Что проверяем: рабочие станции, серверы.

Что включает в себя исследование:

Установка EDR-агентов на все хосты. Ключевая часть CA — полное покрытие инфраструктуры средствами мониторинга. В отличие от DFIR, где изучаются образы лишь значимых систем, здесь мы стремимся к максимальному покрытию. Если установка агента невозможна, мы собираем данные с помощью утилиты BI.ZONE Triage. Такой широкий охват позволяет выявить даже те атаки, о которых никто не подозревал. В нашей практике был случай, когда один CA показал сразу две независимые группы злоумышленников в инфраструктуре (подробности — в части про примеры из практики). Если бы проверка проводилась точечно, одна из атак осталась бы незамеченной.

Ручной анализ критических узлов. На платформах виртуализации мы ищем подозрительные сервисы, процессы и сетевые подключения. Контроллеры домена проверяем на артефакты, которые указывают на использование инструментов для получения хешей. Вручную анализируем те системы, где EDR-агент установить невозможно. Это могут быть как сильно устаревшие операционные системы (ОС), так и закрытые аттестованные системы, в которые запрещено вносить изменения. Такой адресный подход позволяет обнаружить следы взлома на критических узлах ещё в момент установки EDR‑агентов.

Анализ журналов работы средств защиты информации (СЗИ). Изучаем логи антивирусов и EDR-решений на предмет подозрительных сигнатур и попыток обхода защиты.

Сбор и анализ ретроспективных данных. Изучаем логи, системные журналы, данные со средств защиты за длительный период. Полный список собираемых артефактов (более 70) позволяет увидеть не только факты наличия вредоносных файлов, но и факты их запуска в прошлом.

Мониторинг в реальном времени. Параллельно с ретроанализом идёт мониторинг текущих событий. Это позволяет выявлять подозрительную активность по мере её возникновения и собирать информацию о «летучих» артефактах, которые не записываются в долгосрочные журналы (например, сетевые соединения с серверами управления вредоносным софтом).

Помимо этого, фиксируются попытки эскалации привилегий, запуск подозрительных процессов, сетевая активность, характерная для горизонтального перемещения, использование встроенных утилит Windows (living-off-the-land) и другие индикаторы компрометации. Такой подход помогает не просто констатировать факт атаки, но и активно пресекать её развитие.

Поиск мисконфигураций. Значительная часть атак эксплуатирует не уязвимости в программном обеспечении (ПО), а ошибки администрирования. Поэтому мы выявляем слабые или устаревшие пароли, неправильно настроенные политики в Active Directory, привилегированные учётные записи без контроля, избыточные привилегии и прочие ошибки конфигурации.

Пример из практики

В ходе поиска мисконфигураций на Linux-хосте мы обнаружили несколько проблем:

- возможность подключиться по SSH, используя пароль;

- возможность подключиться по SSH с использованием стандартной учётной записи root;

- учётная запись root имеет слабый, легко подбираемый пароль.

После завершения проекта CA в процессе мониторинга на хосте был обнаружен инцидент, который произошёл из-за набора указанных мисконфигураций, не исправленных своевременно.

Рисунок 5. Категории данных, собираемых BI.ZONE EDR

Вся телеметрия с конечных точек или из журналов обогащается данными BI.ZONE Threat Intelligence. Это могут быть IP-адреса и домены, чтобы выявлять обращения к серверам управления, а также хеши файлов для обнаружения известных вредоносных программ. Ежедневно на портал поступает 30–50 тысяч новых индикаторов, а их суммарный объём превышает 40 миллионов. Обогащение всей доступной телеметрии этими данными позволяет выявлять даже те заражения, где вредоносный файл уже неактивен, но просто «лежит» на диске.

Постоянный мониторинг конечных точек позволяет обеспечить высокую степень прозрачности происходящего в инфраструктуре. Фиксация событий в режиме реального времени даёт возможность выявлять как уже реализованные действия злоумышленника, так и ранние признаки атаки. Такой подход снижает вероятность скрытого присутствия в системе и повышает скорость реагирования на инциденты. В результате мониторинг конечных точек становится надёжным источником данных для объективной оценки уровня защищённости.

Периметр компании

Что проверяем: внешние IP‑адреса, DNS‑записи, сайты, VPN и почтовые шлюзы, NGFW.

Что включает в себя исследование:

Сканирование внешнего периметра. Открытые управляющие порты или уязвимые сервисы — одни из самых частых векторов атак. Анализ проводится в несколько этапов:

- Дискавери‑сканирование. Мы проводим активное и пассивное сканирование по IP‑адресам и доменным именам, включая обход подстраниц и параметризованных URL, сбор баннеров, анализ сертификатов TLS, определение версий сервисов, идентификацию веб‑фреймворков и CMS. На этом этапе уже можно выявить нежелательные порты управления, экспонированные напрямую в интернет.

- Сканирование на уязвимости. Автоматизированное сканирование охватывает найденные открытые сервисы и веб‑страницы. Обнаруженные уязвимости ранжируются в соответствии с CVSS, а отдельно маркируются те, которые, по данным BI.ZONE Threat Intelligence, уже активно эксплуатируются. При анализе веб‑приложений и CMS дополнительно выполняется автоматический обход страниц для поиска доступных админ‑панелей, незащищённых механизмов загрузки файлов и устаревших компонентов — потенциальных векторов проникновения.

- Обработка результатов. Мы не только предоставляем клиенту информацию об уязвимостях, но и проверяем, не успел ли злоумышленник воспользоваться ими. Если возможно, на все уязвимые хосты оперативно устанавливаем EDR‑агент, а также анализируем хосты вручную. Когда установить EDR‑агент невозможно (например, на сетевых устройствах), проводим только ручной анализ.

Пример из практики

Мы обнаружили сетевые устройства Cisco с управляющими интерфейсами, открытыми в интернет. На них нельзя установить EDR-агенты, и, как правило, они не включаются в стандартные проверки на компрометацию. Детальный анализ конфигураций и журналов этих устройств помог вовремя обнаружить следы злоумышленника и предотвратить его проникновение вглубь инфраструктуры.

Анализ сетевых подключений. Изучение данных NGFW и исходящего трафика позволяет выявлять соединения с подозрительными ресурсами — от C2-серверов до адресов, связанных с майнингом. Это критически важно для проприетарных и сетевых устройств, на которые нельзя установить EDR-агент и которые трудно анализировать вручную. Сетевая телеметрия частично закрывает это слепое пятно: аномальные исходящие подключения сигнализируют о возможной компрометации и запускают дополнительные проверки. Однако по глубине и надёжности доказательств сетевой анализ уступает прямому исследованию самих систем.

Анализ почтовых вложений и отправителей. Вложения и отправители проверяются в связке с актуальными источниками BI.ZONE Threat Intelligence: базами фишинговых доменов, сведениями о вредоносных файлах и фишинговых кампаниях различных группировок. Это позволяет находить следы атак, пришедших по почте. Ключевая угроза — BEC-атаки (Business Email Compromise). Они опасны своей незаметностью: не оставляют следов на конечных устройствах и в сетевых журналах. Обнаружить подставного отправителя и предотвратить атаку в этом случае способен только детальный разбор почтового трафика.

Пример из практики

На одном из проектов обнаружили вредоносное вложение, которое эксплуатировало 0‑day‑уязвимость в популярном браузере. Ретроспективный анализ показал: вложение открывали, но атака провалилась — получатель письма пользовался другим браузером.

Анализ внешнего периметра позволяет определить, насколько компания устойчива к атакующим, не имеющим внутренних привилегий. Чем точнее оценивается периметр, тем ниже риск компрометации через публично доступные сервисы.

Глобальная сеть

Что проверяем: упоминание бренда в публичных источниках, упоминания доменов в различных утечках, списки зарегистрированных доменных имён.

Что включает в себя исследование:

Сбор данных на теневых ресурсах. Теневые ресурсы — площадки вне зоны действия обычных поисковых систем: onion-сервисы, специализированные чаты, публичные и закрытые каналы в Telegram. Здесь мы отслеживаем любые упоминания компании, её юридического лица или доменов. Важен не только сам факт упоминания, но и контекст: предлагают ли на продажу базы данных, обсуждают ли проведённые или планируемые атаки. Все обнаруженные упоминания тщательно проверяются. Если атака или утечка подтверждаются, мы определяем источник информации и исследуем инфраструктуру — ищем любые следы злоумышленников.

Проверка ресурсов для обмена данными. Ищем чувствительную информацию о компании на публичных платформах, доступных через любой браузер: GitHub, Pastebin, Trello и на других подобных сервисах. Анализ включает поиск упоминаний корпоративных данных в сочетании с ключевыми словами — например, password, api, token. Найденное передаётся заказчику для проверки: насколько эти данные актуальны и действительно ли относятся к компании. Если информация реальна, мы запускаем расследование — целенаправленно анализируем журналы и системы, чтобы выяснить, не воспользовались ли злоумышленники обнаруженными данными.

Проверка сторонних баз данных. Сторонние базы данных и коллекции утечек проверяются на наличие упоминаний компании, доменов, сотрудников и конфиденциальной информации. При совпадениях данные передаются клиенту для подтверждения, после чего при необходимости инициируется расследование по выявленному вектору.

Проверка публичных интернет-сканеров. Мы анализируем данные публичных сканеров (Shodan, Censys, crt.sh и других), чтобы найти потенциальные уязвимости во внешних активах организации. Эти сервисы помогают выявить открытые порты, устаревшие сервисы, некорректно настроенные облачные ресурсы, а также утечки, связанные с доменами и IP-адресами компании. Такой подход позволяет составить полную картину внешних сервисов организации и определить возможные векторы атак ещё до того, как будут развёрнуты EDR-агенты.

Актуальное состояние инфраструктуры мы оцениваем в первую очередь через активное сканирование. Но публичные сканеры дают дополнительную информацию: они могут показать уязвимости, которые уже закрыты к моменту проекта, но были доступны ранее и потенциально могли использоваться злоумышленниками для проникновения. Такие находки обрабатываются по стандартной процедуре: верификация, приоритизация и, если необходимо, целенаправленное расследование по выявленному вектору — так же, как и в случае с уязвимостями, найденными при активном сканировании.

Анализ баз зарегистрированных доменных имён. Проверяем базы зарегистрированных доменов на наличие ресурсов, включающих название компании или похожие на него, но зарегистрированных без ведома заказчика. Такие домены — популярный инструмент для фишинга и атак, мимикрирующих под легальные ресурсы.

Особое внимание уделяем доменам, которые могут быть использованы в BEC-кампаниях: когда злоумышленники от имени компании атакуют её партнёров или клиентов в целях вывода средств или кражи данных. Также выявляем фишинговые сайты, нацеленные на обман клиентов.

Каждый обнаруженный домен оценивается по уровню риска. При необходимости он направляется на верификацию, а также инициируется реагирование.

Анализ внешних источников в рамках CA позволяет комплексно обнаруживать упоминания компании, потенциальные уязвимости, несанкционированные домены и факты утечек данных.

Что обычно находят в ходе compromise assessment

Редкий отчёт по CA содержит фразу «ничего подозрительного не обнаружено». Даже в зрелых компаниях встречаются артефакты, которые представляют собой прямые признаки компрометации или забытые инструменты пентестеров. Среди типичных находок:

Прокси-туннели вроде Gsocket и Localtonet. Такие инструменты позволяют пробрасывать внутренние сервисы наружу, минуя корпоративный периметр и средства мониторинга. Их любят использовать как разработчики — в целях тестирования, так и злоумышленники — для закрепления доступа.

Легитимный софт для удалённого доступа. AnyDesk, TeamViewer, PsExec — обычные инструменты администрирования, но именно поэтому их часто используют атакующие. CA позволяет выявить случаи несанкционированного использования таких приложений и подсветить риски от неконтролируемого доступа в инфраструктуру.

Майнеры и нежелательное ПО. Злоумышленники нередко используют уже скомпрометированные хосты для установки майнеров. Для компании это означает не только избыточную нагрузку на инфраструктуру, но и сигнал о том, что атака могла носить более серьёзный характер. CA позволяет выявить такие скрытые процессы, работающие иногда годами.

Следы пентестеров. Зачастую мы обнаруживаем артефакты, относящиеся к проектам по анализу защищённости или тестированию на проникновение. На хостах, включая пользовательские, остаются инструменты для проведения атак, отключённые средства защиты информации (СЗИ), а иногда и действующие туннели с компанией, работы с которой уже завершили.

Учётные записи с устаревшими или слабыми паролями. Классическая проблема — пароли, не меняющиеся годами. Часто встречается и переиспользование: один и тот же пароль применяют для обычной и административной учётных записей сотрудника. Для атакующего это упрощает движение по сети и получение привилегий.

Неправильно настроенный Active Directory. AD остаётся центром инфраструктуры во многих организациях, и ошибки в его конфигурации — находка для атакующего. Слабые политики паролей, неограниченное делегирование, открытый SID-History, устаревшие протоколы аутентификации — всё это открывает путь для атаки.

Неотключённые учётные записи бывших сотрудников. В результате CA регулярно находятся десятки «мёртвых душ» в домене — учётные записи уволенных сотрудников или подрядчиков, которые никто не отключил. Особую опасность представляют старые аккаунты администраторов, часто с правами доменного администратора и без требований смены пароля.

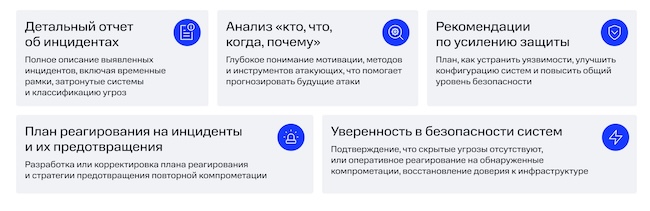

Что получает компания в результате

Итогом CA становится развёрнутый отчёт, который даёт руководству объективную картину состояния инфраструктуры. Он включает:

- Выявленные признаки компрометации (с описанием артефактов, тактик и техник MITRE ATT&CK), а также информацию о принятых мерах и их результатах.

- Мисконфигурации и уязвимости — ошибки в настройках, повышающие риск проникновения или развития атаки.

- Приоритизированные рекомендации — срочные шаги для закрытия критических проблем и стратегические меры, повышающие зрелость кибербезопасности в долгосрочной перспективе.

Такой отчёт позволяет руководству понять масштаб рисков и принять управленческие решения.

В документе фиксируются не общие риски, а конкретные угрозы: указываются системы и учётные записи, где обнаружены признаки компрометации, приводятся скриншоты, логи, идентификаторы процессов и хеши файлов. Это позволяет видеть реальные, а не гипотетические проблемы.

Отдельное внимание уделяется приоритизации рекомендаций. В отчёте выделяются те шаги, которые необходимо сделать немедленно, чтобы закрыть критические пробелы и предотвратить повторное проникновение.

Помимо срочных мер, компания получает общие рекомендации по повышению зрелости кибербезопасности. Это стратегический взгляд, который помогает планировать изменения в процессах, архитектуре и инструментах на горизонте месяцев или даже лет.

Таким образом, CA не просто отвечает на вопрос «Взломаны ли мы сейчас?», но и даёт дорожную карту, помогающую существенно снизить вероятность успешной атаки в будущем.

Рисунок 6. Результаты compromise assessment

Почему compromise assessment действительно важен: примеры из практики

Compromise assessment всегда приносит неожиданные результаты, даже если компания уверена в безопасности. Вот три реальных кейса, которые показывают, почему эта практика критически важна.

Кейс 1. Gsocket в «чистой» сети

Компания готовилась к внешнему аудиту. Внутренние проверки пройдены, уязвимости закрыты, от нас ждали лишь формальную справку. Но в ходе CA мы нашли два активных туннеля через Gsocket, дающие атакующему доступ в закрытый контур инфраструктуры. Никаких разрушительных действий: злоумышленник просто закрепился и спокойно выгружал данные с заражённых хостов. При этом компания жила с уверенностью, что защищена.

Рисунок 7. Пример компрометации через неисправленную уязвимость

Кейс 2. Cobalt Werewolf внутри инфраструктуры

Новый руководитель службы кибербезопасности начал работу с проверки инфраструктуры. В ходе CA мы выявили артефакты, указывающие на присутствие группировки Cobalt Werewolf.

В системе обнаружились вредоносные программы с характерными признаками CobInt и следы утилит для эксфильтрации данных. Атака не была доведена до конца, и компания избежала остановки бизнес-процессов. Но сам факт, что злоумышленники уже внутри и готовились красть данные, убедил руководителя внедрить мониторинг с помощью BI.ZONE TDR.

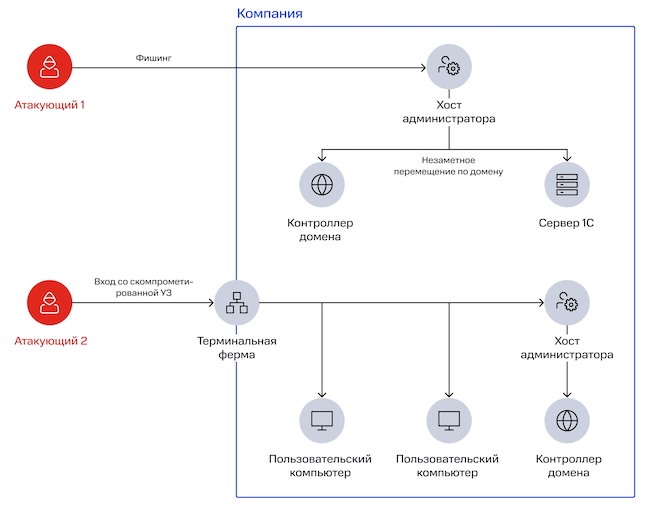

Кейс 3. Две параллельные компрометации

Один из самых показательных случаев связан с крупной государственной организацией. В процессе анализа выяснилось, что в инфраструктуре действовали сразу две независимые группы злоумышленников.

Первая, APT-группировка, занималась шпионажем. Она действовала очень долго, использовала тихие техники: сбор данных и постоянное присутствие с помощью кастомных имплантов Mythic. Вторая группа, ориентированная на хактивизм, действовала шумно и быстро: получив доступ к хосту, сразу запускала дамп LSASS и пыталась двигаться дальше, без предварительной разведки. Их активность компания заметила сама — на ранних этапах установки EDR-агентов.

Этот кейс наглядно показывает, как важно анализировать всю инфраструктуру целиком. Если бы организация ограничилась реагированием на хактивистов, шпионская APT-группировка осталась бы незамеченной.

Рисунок 8. Пример параллельной компрометации

Выводы

Compromise assessment — не разовая формальность, а важный шаг к построению зрелой кибербезопасности. Эта практика отвечает на главный вопрос: есть ли злоумышленник внутри прямо сейчас? Но на этом работа не должна заканчиваться. Разовое исследование даёт срез информации, которая быстро устаревает. Если повторять проверку раз в год, компания рискует пропустить несколько атак, включая атаки с шифровальщиками и вайперами.

Правильный подход — воспринимать CA как отправную точку. Сначала организация получает отчёт, устраняет критические риски и выстраивает постоянный мониторинг: внедряет EDR-решение, усиливает SOC, контролирует конфигурации. Это позволяет не только закрыть текущие уязвимости, но и снизить вероятность будущих атак.

Кроме того, CA даёт возможность провести инвентаризацию инфраструктуры — часто впервые собрать полную и актуальную картину ИТ-ландшафта: какие системы реально работают, где находятся забытые серверы, старые учётные записи или открытые сервисы. Эта информация помогает повысить эффективность процессов кибербезопасности и оптимизировать инфраструктуру.

Для бизнеса это имеет стратегическое значение. Регулярный контроль повышает доверие инвесторов и партнёров, демонстрирует серьёзное отношение к рискам и укрепляет уверенность руководства и клиентов. CA становится точкой старта: открывает глаза на реальные проблемы и помогает выстроить системную защиту, основанную на постоянной готовности к угрозам, а не на реактивном подходе.

Часто логическим продолжением CA становится внедрение TDR-сервиса, например BI.ZONE TDR. Он позволяет бесшовно перейти к постоянному мониторингу: агенты EDR уже развёрнуты, инфраструктура чиста.

Реклама, 18+. ООО "Бизон". ИНН 9701036178

ERID: 2VfnxxZU11k