Управление уязвимостями (Vulnerability Management) — один из базовых процессов ИБ, ведь важно не только обнаруживать бреши, но и вовремя их устранять, иначе они становятся точками входа для атакующих. Рассмотрим, как развивается сегмент VM-решений и какие продукты представлены на российском рынке.

- 1. Введение

- 2. Процесс управления уязвимостями и концепция VOC

- 3. Что происходит на мировом рынке Vulnerability Management

- 4. Как развивается российский сегмент VM

- 5. Обзор отечественных систем управления уязвимостями

- 6. Выводы

Введение

Еженедельно появляются десятки новых уязвимостей: в 2025 году количество записей CVE достигло 39 000, а по прогнозу организации Forum of Incident Response and Security Teams (FIRST) в 2026 году их количество может превысить 50 000. Совместное исследование BI.ZONE и Сбера показало тревожную тенденцию: за последние 2,5 года показатель Time‑to‑Exploit (среднее время от обнаружения до начала эксплуатации уязвимости в реальных атаках) уменьшился в 20 раз и на конец 2025 года стал менее 40 дней. А согласно отчёту Банка России, около 28 % зафиксированных в российских финансовых организациях случаев эксплуатации уязвимостей происходят в течение 24 часов после их обнаружения. Это означает, что злоумышленники производили сканирование и компрометацию незащищённых систем ещё до момента публикации уведомления или выхода исправления.

Снизить риск реализации угроз позволяет управление уязвимостями — Vulnerability Management (VM). Это многоэтапный циклический процесс, включающий выявление, приоритизацию, устранение уязвимостей и последующий контроль. В рамках VM определяются способы реагирования на проблемы, связанные с активами: уязвимости программного обеспечения и конфигураций, оставленные открытыми порты и другие бреши, которые могут быть использованы злоумышленниками. Цель управления уязвимостями — минимизировать риски и защитить системы от атак, эксплойтов и нарушений безопасности.

VM-решения позволяют эффективно контролировать показатели защищённости организации: среднее время, необходимое для обнаружения проблемы или инцидента после его возникновения (Mean Time to Detect, MTTD), и среднее время, необходимое для устранения неисправности и восстановления работоспособности системы или её компонента (Mean Time to Repair, MTTR).

Процесс управления уязвимостями и концепция VOC

Vulnerability Management — это непрерывный циклический процесс выявления, оценки, приоритизации, устранения и последующей верификации уязвимостей в ИТ-инфраструктуре организации. В его область контроля попадают серверы, рабочие станции, сетевое оборудование, системы управления базами данных, веб-приложения и контейнерные среды.

Главное отличие VM-решений от разового аудита или пентеста — непрерывность процесса. Новые уязвимости появляются ежедневно, инфраструктура меняется, а время между публикацией информации об уязвимости и её эксплуатацией (окно возможности для атакующих) неуклонно сокращается, что делает применение таких продуктов обоснованным.

Организация процесса управления уязвимостями в организации подробно разъясняется в методическом документе ФСТЭК РФ от 17.05.2023 года. Согласно этому руководству, процесс управления уязвимостями включает 5 основных этапов:

- Мониторинг уязвимостей и оценка их применимости на основе данных из внутренних и внешних источников.

- Оценка уязвимостей применительно к информационным системам организации.

- Определение методов и приоритетов устранения уязвимостей.

- Устранение уязвимостей, принятие мер для недопущения их эксплуатации.

- Контроль устранения уязвимостей, сбор данных о результатах принятых мер.

Рисунок 1. Процесс управления уязвимостями (источник: ФСТЭК РФ)

Именно на эту схему опирается большинство российских систем Vulnerability Management. Иногда этапы оценки уязвимостей и определения методов их устранения объединяют в один этап — выработку рекомендаций, а в качестве первого этапа указывают инвентаризацию активов, которые и служат базой для выявления брешей, но последовательность процесса управления уязвимостями от этого не меняется.

Говоря о значении управления уязвимостями, стоит упомянуть концепцию Vulnerability Operations Center (VOC), набирающую популярность в зрелых стратегиях информационной безопасности. Речь идёт о создании специализированного подразделения или выделенной команды, которая будет централизованно отвечать за весь цикл управления уязвимостями. В отличие от модели, где за сканирование уязвимостей и установку патчей отвечает один сотрудник, VOC строится как полнофункциональная структура с чётким распределением ролей.

В составе такого центра работают аналитики, занимающиеся анализом выявленных уязвимостей, инженеры по управлению внешней поверхностью атаки (EASM), специалисты по патч-менеджменту и безопасной настройке систем, эксперты в области эмуляции атак (BAS), а также координаторы, обеспечивающие взаимодействие с ИТ-подразделением и центром мониторинга инцидентов (SOC). Каждый участник отвечает за свой этап: от верификации найденных уязвимостей и оценки возможности их реальной эксплуатации до разработки регламентов устранения и контроля за принятыми мерами.

Совместить все эти компетенции в одном специалисте практически нереально, поэтому основой VOC становится именно командная работа, подкреплённая соответствующим набором технических средств и выстроенными процессами. Такой подход позволяет снизить нагрузку на SOC, сократить время устранения рисков и органично встроить управление уязвимостями в бизнес-процессы организации. В типовой сценарий работы VOC входит ежедневная сверка данных сканеров с потоком угроз из Threat Intelligence, автоматическая приоритизация критичных для бизнеса активов и эскалация задачи в ИТ-тикет систему.

Стоит отметить, что создание VOC на основе VM-платформ сокращает время реагирования (Mean Time To Remediate, MTTR), а также снижает количество инцидентов, связанных с эксплуатацией известных уязвимостей. Это подтверждается отчётом Forrester «Unified Vulnerability Management Solutions, Q3 2025», согласно которому MTTR у лидеров отрасли составляет 18–25 дней, а число эксплойтов сокращается на 50 % за счёт правильной оценки рисков.

Что происходит на мировом рынке Vulnerability Management

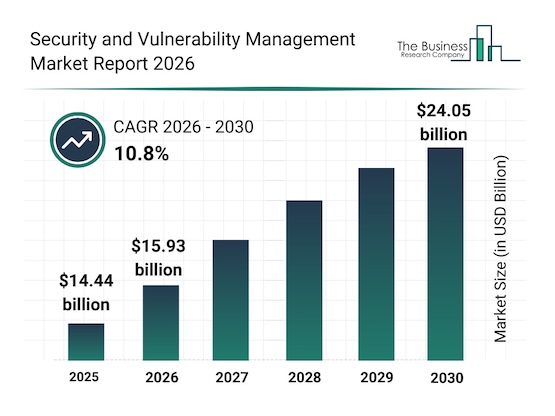

Согласно отчёту The Business Research Company, объём мирового рынка инструментов управления уязвимостями (Security and Vulnerability Management) в 2025 году составил 14,44 млрд долларов, а на начало 2026 года равен 15,93 млрд долларов. Ожидается, что его среднегодовой темп роста (CAGR) будет равен 10,8 %.

Рисунок 2. Прогноз роста рынка управления уязвимостями (источник: thebusinessresearchcompany.com)

Похожие цифры приводятся в отчёте Verified Market Research, согласно которому глобальный рынок Security and Vulnerability Management в 2024 году составил 13,44 млрд долларов. Аналитики прогнозируют, что к 2032 году он достигнет размера 22,3 млрд долларов — при условии, что с 2026 по 2032 год CAGR составит 7,5 %.

Рисунок 3. Прогноз роста рынка управления уязвимостями (источник: verifiedmarketresearch.com)

По мнению аналитиков, лидерами рынка VM являются компании: Alibaba, Broadcom, Check Point Software Technologies, Cisco Systems, Dell, F-Secure, Hewlett Packard Enterprise, IBM, Imperva, Microsoft, Qualys, Secureworks, Skybox Security, Tenable, Trend Micro, Veracode.

Основные тренды, влияющие на развитие мирового рынка VM:

- Повышение интенсивности и сложности кибератак, что выводит выявление и устранение уязвимостей в число приоритетных задач для организаций.

- Масштабирование облачных решений и интернета вещей (IoT), приводящее к формированию гибридных и мультиоблачных сред, где требуется единый подход к управлению уязвимостями.

- Ужесточение регуляторных норм (GDPR, HIPAA, PCI-DSS), стимулирующее инвестиции в инструменты управления уязвимостями для обеспечения соответствия требованиям.

- Интеграция технологий искусственного интеллекта и машинного обучения в VM-продукты, расширяющая возможности по обнаружению угроз и автоматизации реагирования.

Ещё одна тенденция последних лет — консолидация платформ. На мировом рынке наблюдается поглощение вендорами Vulnerability Management нишевых игроков (например, в области BAS или EASM) для создания единых платформ.

Как развивается российский сегмент VM

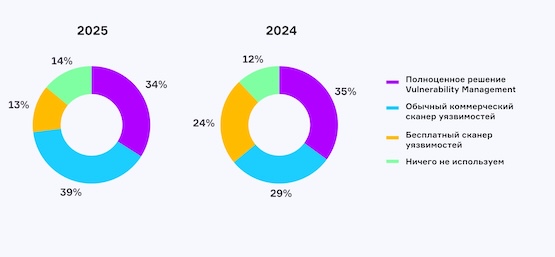

Практика эффективного управления уязвимостями практически ежегодно обсуждается в эфирах AM Live. Данные, полученные в ходе опросов зрителей, позволяют оценить тенденции последних лет в этом сегменте рынка. И если с 2022 по 2023 год процент пользователей полноценных VM-решений существенно вырос (с 19 % до 29 %), а пользователей коммерческих сканеров уязвимостей снизился с 49 % до 40 %, то уже в 2024-2025 годах наметилась, скорее, обратная тенденция: процент пользователей коммерческих сканеров уязвимостей вырос с 29 % до 39 %, а число пользователей VM-решений уменьшилось на 1 % — с 35 % до 34 %. Однако делать выводы пока рано: стоит посмотреть, сохранится ли эта тенденция в 2026 году, и как оценивают ситуацию независимые эксперты.

Рисунок 4. Результаты опроса AM Live относительно используемых решений

По данным «Информзащиты», в первом квартале 2025 года в российских компаниях спрос на решения и услуги в области Vulnerability Management увеличился на 30 % по сравнению с аналогичным периодом прошлого года. Основной драйвер роста — увеличение числа киберугроз, среди которых особенно выделяются уязвимости класса n-day, то есть те, для которых патчи уже выпущены, но так и не применены. Согласно сведениям интегратора, после проведения пентестов более 40 % выявленных уязвимостей остаются неисправленными, а в отдельных отраслях этот показатель доходит до 70 %. При этом своевременное закрытие уязвимостей способно снизить вероятность успешной атаки на 36 %.

Существенной проблемой остаётся дефицит специалистов, способных выстроить системный процесс управления уязвимостями на всём его протяжении: от анализа обнаруженных проблем до их полноценного устранения. Ситуацию осложняют регулярные конфликты с ИТ-подразделениями, особенно когда речь заходит о внеплановом обновлении систем. По оценкам аналитиков, до 60 % руководителей ИТ‑служб предпочитают не устанавливать патчи вне установленных регламентом окон, опасаясь нарушить стабильность работы критических бизнес‑сервисов.

Согласно исследованию холдинга Т1 «ИТ-рынок в России 2025–2026: импульс, энергия и потенциал», в 2026 году объём российского рынка информационной безопасности увеличится на 12 % по сравнению с предыдущим годом. Для сравнения — в 2025 году рост относительно 2024-го составил 6 %. Основными драйверами роста будут служить: расширение программ импортозамещения, ужесточение регуляторных требований, а также сохранение высокого спроса на средства защиты от целевых атак и системы управления уязвимостями.

Среди регуляторных требований, помимо упомянутой выше методички ФСТЭК, стоит отметить требования ЦБ РФ для финансового сектора, обязывающие организовать управление уязвимостями, закреплённые целым рядом нормативных документов (Положения Банка России от 17.04.2019 № 683-П, от 04.06.2020 № 719-П, от 20.04.2021 № 757-П). Кроме того, с 1 марта 2026 года утратил силу приказ ФСТЭК России от 11.02.2013 № 17. На замену ему вступил в силу приказ ФСТЭК России от 11.04.2025 № 117 с более детализированными требованиями к обнаружению уязвимостей в ГИС, их своевременному устранению и информированию регулятора о новых угрозах.

Обзор отечественных систем управления уязвимостями

Количество систем управления уязвимостями (Vulnerability Management), предлагаемых российскими вендорами, продолжает расти. При этом сканеры уязвимостей (Vulnerability Scanner) мы рассматривали в отдельном обзоре.

AlphaSense Symbiote

AlphaSense — платформа управления рисками EAP (Enterprise Assessment Platform) от российского разработчика Alpha Systems. Представляет собой решение, обеспечивающее организациям непрерывный контроль над всей поверхностью цифровых атак, выявление уязвимостей и ошибок конфигурации, а также автоматизацию приоритизации и устранения уязвимостей на основе рисков.

В марте 2026 года вендор представил SYMBIOTE 3.0 — значительное обновление флагманской платформы управления уязвимостями AlphaSense. Теперь заказчикам предлагается не просто сканер уязвимостей, а полноценная VM‑платформа. Мощный модуль Vulnerability Management включает своевременно обновляемый каталог уязвимостей, настраиваемый скоринг и инструменты для устранения угроз. Это позволяет выстроить управление жизненным циклом уязвимостей — от обнаружения угрозы до контроля её закрытия.

Платформа объединяет технологии управления уязвимостями и их жизненным циклом (VM), активами (AM) и внешней поверхностью атаки (EASM), предлагая единый подход к повышению уровня кибербезопасности. Решение позволяет эффективно сочетать различные методы сетевой разведки, сканирования и эксплуатации найденных уязвимостей. После завершения работы решения формируется наглядный и удобный для восприятия отчёт.

Рисунок 5. Дашборд AlphaSense SYMBIOTE

Новые возможности платформы:

- Высокая скорость работы за счёт многопоточного сканирования и оптимизированного дискаверинга.

- Аудит хостов Docker и кластеров Kubernetes на наличие уязвимостей.

- Встроенный конструктор отчётов, автоматическая отправка уведомлений в выбранный канал.

- Обнаружение и определение типа WAF для подбора сценариев его обхода.

- Доработанная CLI-утилита для использования AppSec и DevSecOps.

- Интеграция с внешними системами для получения и передачи данных через API.

Платформа AlphaSense зарегистрирована в Реестре отечественного ПО под наименованием (реестровая запись №18496 от 09.08.2023).

На нашем сайте представлен подробный обзор возможностей AlphaSense SYMBIOTE версии 2.0. Ещё больше сведений о нём можно найти на официальном сайте разработчика.

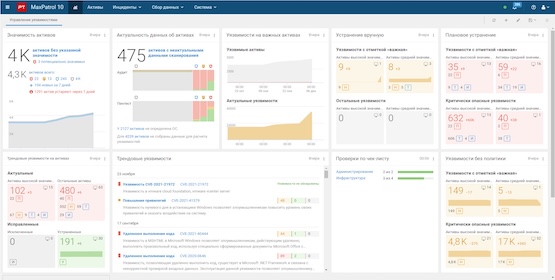

MaxPatrol VM

Система MaxPatrol VM предназначена для построения полноценного процесса управления уязвимостями и комплаенс-контроля: от их выявления до контроля устранения. Продукт позволяет приоритизировать недостатки безопасности исходя из рисков для бизнес-процессов и методологий регуляторов. Система предоставляет информацию о трендовых уязвимостях в течение 12 часов, а оперативная актуализация данных об активах не требует повторного сканирования инфраструктуры.

Работа системы строится на нескольких ключевых принципах: минимальная зависимость от человека, своевременное получение информации об изменениях, максимальная достоверность данных о всех узлах инфраструктуры, управление по отклонениям, самоконтроль, явный обмен информацией с ИТ, встраивание в существующие процессы других подразделений, а также комбинирование подходящих инструментов без внедрения лишних систем.

Для эффективного взаимодействия с ИТ-подразделением в системе задаются регламенты сканирования и устранения уязвимостей, а контроль защищённости и соблюдения сроков ведётся через дашборды с возможностью выявления уязвимостей без повторного сканирования. MaxPatrol VM фиксирует регламенты регулярного обновления ОС и учитывает контекст жизненного цикла ПО, отслеживает общее состояние защищённости компании и делает совместную работу ИБ и ИТ прозрачной и результативной.

Рисунок 6. Интерфейс MaxPatrol VM

Возможности платформы:

- Технология Asset Management собирает более 3000 параметров ИТ-активов и позволяет провести полную инвентаризацию инфраструктуры за определённый период, не оставляя слепых зон.

- Сканирование ИТ-активов в режимах «чёрного» и «белого» ящиков, импорт данных об активах из других СЗИ (SIEM, NTA) и внешних каталогов, поиск уязвимостей веб-приложений и Docker-контейнеров.

- Приоритизация уязвимостей по CVSS, трендовости, критичности актива и методике ФСТЭК.

- Модуль «Трендовые уязвимости», показывающий, какие бреши эксплуатируют злоумышленники прямо сейчас.

- Автоматическое обновление информации о новых уязвимостях без запуска повторного сканирования и доставка экспертизы по облаку вне зависимости от режима сканирования.

- Модуль комплаенс-контроля и харденинга инфраструктуры MaxPatrol HCC, позволяющий проверить инфраструктуру на соответствие требованиям безопасности и имеющий возможность составлять не только собственные стандарты, но и писать собственные требования.

MaxPatrol VM зарегистрирован в Реестре отечественного ПО (реестровая запись № 11953 от 29.10.2021), и сертифицирован ФСТЭК России по 4 уровню доверия (сертификат соответствия № 4980 на программное изделие «Средство обеспечения безопасности информационных систем MaxPatrol») и обладает сертификатом соответствия Республики Беларусь № BY/112 02.01. ТР027 036.01 01701.

На нашем сайте представлен исчерпывающий обзор возможностей данного продукта. Подробнее о том, как управлять уязвимостями при помощи MaxPatrol VM, мы писали здесь. Ещё больше сведений о нём можно найти на официальном сайте разработчика.

R-Vision VM

R‑Vision VM — это не просто сканер, а полноценная система для комплексного управления уязвимостями, подходящая для ИТ-инфраструктур любого масштаба. Продукт включает собственный сканер и широкий спектр средств автоматизации, охватывающих все этапы управления уязвимостями — от их выявления до контроля устранения.

За счёт использования собственной базы уязвимостей система обеспечивает максимально полное покрытие инфраструктуры заказчика. Решение легко масштабируется вслед за ростом бизнеса и может быть настроено под любой уровень зрелости регуляторных процессов в организации. R‑Vision VM позволяет как выстроить процесс управления уязвимостями с нуля, так и полностью автоматизировать уже существующие рабочие процедуры.

Система позволяет сократить рутинные операции и наладить продуктивное взаимодействие между службами ИТ и ИБ. Прозрачность и оперативность этого взаимодействия достигается за счёт встроенного менеджера задач и интеграции с системами Service‑Desk, что обеспечивает надёжный контроль устранения уязвимостей.

Рисунок 7. Источники для формирования базы уязвимостей R-Vision VM

Возможности R-Vision VM:

- Встроенный сканер уязвимостей, работающий как в безагентском режиме, так и с использованием агентов. Поддерживаются 3 режима сканирования: White Box, Black Box и Compliance.

- Собственная база уязвимостей, которая содержит более 300 источников данных и обновляется каждые 8 часов. Возможность подключения внешних сканеров, CMDB и других источников данных об активах.

- Приоритизация уязвимостей по настраиваемой формуле, учитывающей CVSS, EPSS, контекст ИТ-инфраструктуры и рекомендации ФСТЭК России.

- Встроенный менеджер задач и возможность интеграции с Service Desk-системами.

- Возможность настройки любых сценариев обработки данных, фильтрации и анализа под специфические потребности бизнеса.

- Полнофункциональные конструкторы отчётов и графиков.

R-Vision VM зарегистрирован в Реестре отечественного ПО (реестровая запись № 21948 от 20.03.2024) и сертифицирован ФСТЭК России по 4 уровню доверия (сертификат соответствия № 4782 выдан на программный комплекс «Центр контроля информационной безопасности Р-Вижн»).

На нашем сайте представлен подробный обзор возможностей данного продукта. Ещё больше сведений о нём можно найти на официальном сайте разработчика.

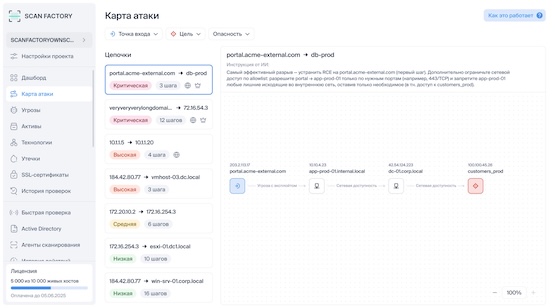

ScanFactory VM

ScanFactory VM — мультивендорная платформа, предназначенная для непрерывного контроля защищённости ИТ-инфраструктуры. Решение построено так, чтобы детектировать уязвимости без лишнего шума и с минимизацией ручного труда. Вместо абстрактных отчётов платформа показывает, какие уязвимости реально могут быть использованы для атаки, и предлагает чёткие пути исправления — от конкретных инструкций до готовых bash-команд.

ScanFactory VM объединяет в одном решении контроль внешнего периметра, внутренней инфраструктуры, облачных хостов, веб-приложений и отслеживание утечек данных. Такой подход позволяет покрыть всю поверхность атаки без необходимости использовать разрозненные инструменты. Активные проверки безопасности выполняются по более чем 100 тысячам CVE, что обеспечивает высокую глубину анализа и достоверность результатов.

Платформа опирается на крупнейшую базу эксплойтов, охватывающую более 200 тысяч параметров, и использует собственный движок активного тестирования наряду с механизмами мирового уровня. Автоматизация процессов обеспечивает высокую скорость устранения выявленных проблем, а применение алгоритмов искусственного интеллекта позволяет отсеивать ложные срабатывания и грамотно приоритизировать риски. Одна из особенностей продукта — подсистема построения карты атак с поиском скрытых цепочек бокового перемещения и повышения привилегий.

Рисунок 8. Карта атаки ScanFactory VM

Возможности платформы:

- Управление уязвимостями из единого окна, покрытие всей поверхности атаки.

- Приоритизация рисков и отсеивание ложноположительных угроз при помощи ИИ.

- Автоматическое формирование практических рекомендаций по устранению уязвимостей.

- Интеграция с 22 сканерами уязвимостей (включая RedCheck) для всесторонней оценки ИТ-инфраструктуры и возможности использования в КИИ.

- Бесшовная миграция без остановки бизнес-процессов.

- Предоставление бесплатного пилота на 14 дней.

Платформа ScanFactory зарегистрирована в Реестре отечественного ПО под наименованием «Сканфэктори. Мониторинг сайтов и серверов» (реестровая запись № 14815 от 12.09.2022).

На нашем сайте представлен подробный обзор возможностей данного продукта. Ещё больше сведений о нём можно найти на официальном сайте разработчика.

Security Vision VM

Security Vision VM — платформа для управления уязвимостями, которая обеспечивает полный цикл работы с обнаруженными проблемами: от приоритизации и постановки задач до верификации факта устранения. Система принимает данные одновременно от нескольких сканеров — собственного Security Vision VS и большинства распространённых российских и зарубежных решений — с автоматической дедупликацией уязвимостей из разных источников.

Каждая уязвимость обогащается данными из собственной базы Security Vision: оценками EPSS, флагом CISA KEV, актуальными рекомендациями вендоров и статусом публичных эксплойтов. Дополнительно доступны внешние аналитические сервисы для анализа уязвимостей в режиме реального времени. Приоритизация поддерживает методики ФСТЭК и НКЦКИ. После выполнения задачи система автоматически проверяет факт устранения при следующем сканировании: статус «Подтверждена» присваивается только при отсутствии уязвимости в результатах проверки. При повторном выявлении уязвимости задача автоматически возвращается в работу.

Рисунок 9. Схема процесса управления уязвимостями в Security Vision VM

Возможности платформы:

- Аналитика и тренды. Платформа хранит полную историю каждой уязвимости — от первого обнаружения до устранения на последнем активе — и позволяет отслеживать среднее время устранения в разрезе ответственных команд и типов активов.

- Компенсирующие меры. Возможность зафиксировать постоянные и временные меры снижения риска с автоматическим контролем истечения срока.

- Интеграция с ITSM. Двусторонняя синхронизация с Naumen SD, Jira, SimpleOne, Яндекс.Трекер, Redmine и другими системами.

- Журнал уязвимостей. Автоматически сравнивает последовательные сканирования и выделяет новые, устранённые и оставшиеся уязвимости.

- Настраиваемые политики SLA. Расчёт сроков устранения по методике ФСТЭК; задачи группируются по активам, уязвимостям или их сочетанию.

- Исторические срезы. Накопленные данные за предыдущие периоды дают основу для оценки динамики защищённости организации во времени.

Платформа Security Vision, в состав которой входит VM, зарегистрирована в Реестре отечественного ПО (реестровая запись № 364 от 08.04.2016) и сертифицирована ФСТЭК России по 4 уровню доверия (сертификат соответствия № 4964 выдан на платформу и модули «Security Vision: Центр интеллектуального мониторинга и управления информационной безопасностью»), также ФСБ и Минобороны России.

На нашем сайте представлен подробный обзор возможностей данного продукта. Ещё больше сведений о нём можно найти на официальном сайте разработчика.

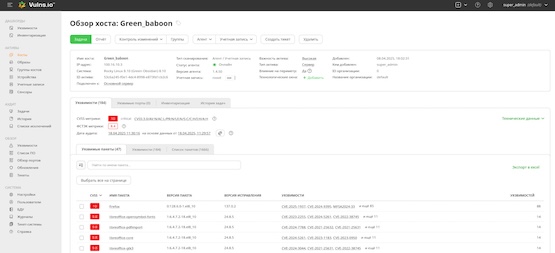

Vulns.io VM

Vulns.io VM (Vulns.io Enterprise VM) — система для управления уязвимостями и анализа защищённости активов ИТ-инфраструктуры в автоматическом режиме, разработанная и сопровождаемая компанией «Смартап». Продукт разворачивается on-premise на физическом или виртуальном сервере заказчика. Управление осуществляется через веб-интерфейс: мониторинг задач, работа с активами, генерация отчётов, контроль состояния базы данных уязвимостей.

Vulns.io VM обеспечивает аудит и мониторинг уязвимостей операционных систем, установленного ПО, сетевых устройств, также элементов контейнерной инфраструктуры — docker-образов в реестрах, на хостах и в пайплайнах CI/CD. Приоритизация выявленных угроз возможна разными способами, в том числе по методике ФСТЭК, что позволяет выстраивать работу в строгом соответствии с регуляторными требованиями.

Система отслеживает доступные обновления для Windows и Linux и позволяет централизованно их устанавливать, ведёт инвентаризацию активов, ПО и настроек ОС с отслеживанием изменений. Контроль устранения уязвимостей организован через встроенную тикетную систему или интеграцию с внешними Service-Desk. Аудит выполняется по расписанию или по требованию. Отчёты формируются в различных форматах (PDF, HTML, XML, JSON) с возможностью автоматической выгрузки или рассылки.

Рисунок 10. Карточка актива в Vulns.io VM

Возможности платформы:

- Агентный или безагентный подход к сканированию хостов.

- Поддержка методов «белого ящика» (White Box) и «чёрного ящика» (Black Box).

- Патч-менеджмент — обновление ОС и установленного ПО из единой консоли.

- Мультитенантность, сенсор для изолированных подсетей.

- Поддержка REST API, интеграции с LDAP, службами SSO.

- Поддержка запуска в оркестраторах Docker Swarm и Kubernetes.

Vulns.io VM зарегистрирован в Реестре отечественного ПО (реестровая запись № 17112 от 24.03.2023), а также обладает сертификатом ОАЦ Республики Беларусь № BY/112 02.01. ТР027 036.01 02208.

Больше сведений о нём можно найти на официальном сайте разработчика.

Выводы

Российский рынок систем управления уязвимостями активно растёт, как и смежные с ним сегменты — сканеры уязвимостей, рынки EASM и BAS. При этом стоит учитывать, что данные инструменты не столько конкурируют, сколько дополняют друг друга — например, в системы Vulnerability Management может быть интегрировано сразу несколько сканеров уязвимостей.

Вероятно, что ужесточение законодательных требований со стороны регуляторов заставит многие российские компании пересмотреть свою точку зрения на обнаружение уязвимостей, их анализ и устранение. Но уже сейчас становится очевидным, что внедрение ИИ и автоматизация процессов делают VM-решения более доступными широкому кругу пользователей.