Поиск уязвимостей и оперативное исправление выявленных недостатков — важная составляющая системы информационной безопасности организации. Как выстроить процесс Vulnerability Management в условиях неоднородной инфраструктуры, можно ли автоматизировать этот процесс, что важно учесть при формировании своего собственного набора инструментов для управления уязвимостями — рассказывают ведущие эксперты этой отрасли.

- Введение

- Что такое Vulnerability Management

- Как регуляторы влияют на рынок управления уязвимостями

- Какие параметры определяют выбор средства управления уязвимостями

- Инструменты для управления уязвимостями

- Управление активами и автоматическое исправление уязвимостей

- Что будет с системами Vulnerability Management в будущем

- Выводы

Введение

Темой очередной конференции AM Live стал процесс управления уязвимостями. Мы собрали в студии прямого эфира ведущих экспертов рынка информационной безопасности, чтобы поговорить о том, что такое Vulnerability Management, чем он отличается от обычного сканирования уязвимостей, а также какие инструменты и средства доступны сейчас заказчикам. Представляем вам главные моменты двухчасовой дискуссии и ответы на самые интересные вопросы зрителей онлайн-трансляции.

В студии Anti-Malware.ru собрались:

- Владимир Бенгин, директор по развитию продуктового направления компании Positive Technologies.

- Илья Батетников, консультант по информационной безопасности компании «Тайгер Оптикс».

- Юрий Черкас, региональный директор по России и СНГ компании Skybox Security.

- Сергей Артюхов, директор по исследованиям и разработке, компания «АЛТЭКС-СОФТ».

- Александр Леонов, ведущий аналитик по ИБ компании Tinkoff.

Ведущий и модератор конференции — Лев Палей, начальник службы информационной безопасности АО «СО ЕЭС».

Что такое Vulnerability Management

Илья Батетников:

— Управление уязвимостями — это комбинация процессов и продуктов в рамках одной организации, которая ставит своими целями инвентаризацию всей инфраструктуры, исследование её на предмет выявления уязвимостей и исправление выявленных недостатков. Это — циклический процесс, который постоянно повторяется.

Юрий Черкас:

— Vulnerability Management — это непрерывная деятельность по выявлению, приоритизации и устранению уязвимостей.

Владимир Бенгин:

— В отличие от сканеров уязвимости, главная задача управления уязвимостями — повысить защищённость инфраструктуры, а также [обеспечить] экстренное реагирование на некоторые суперопасные угрозы.

Сергей Артюхов:

— Действительно, Vulnerability Management — это непрерывный циклический процесс, в основе которого лежит инвентаризация всех элементов сети предприятия. Это — качественное сканирование и постобработка результатов: приоритизация, сортировка, изучение. Это — исправление недостатков, составление отчётов и возвращение снова к началу цикла. Vulnerability Management — это эволюция обычного сканирования уязвимостей, более совершенный процесс, призванный существенно повысить безопасность организации.

Александр Леонов:

— Управление уязвимостями — это антипод известной ИТ-поговорки «работает — не трогай». Интересный парадокс: если инфраструктуру не трогать, то она становится хуже в плане безопасности. Поэтому приходится проводить инвентаризацию и договариваться об исправлениях.

Модератор дискуссии попросил экспертов объяснить, в чём состоят отличия процесса управления уязвимостями от работы обычного продукта — сканера уязвимостей. Гости в студии пояснили, что сканеров недостаточно для обеспечения безопасности инфраструктуры, поскольку мало просто найти уязвимость — необходимо её устранить. Не менее важны метод оценки уязвимости и приоритизация обнаруженной проблемы с учётом инфраструктуры клиента; сканеры этого делать не могут.

По сути Vulnerability Management — это некая надстройка над процессом сканирования, обеспечивающая оценку, расставление приоритетов и исправление выявленных уязвимостей. Как отметили спикеры конференции, потребности заказчиков меняются: если ранее ключевой задачей являлся поиск уязвимости, то теперь на первый план выходит дальнейшая работа с обнаруженной проблемой.

Что же касается лицензирования систем управления уязвимостями, то они зачастую лицензируются по количеству IP-адресов. При этом неважно, где они расположены и какое количество инсталляций требуется заказчику. Сканеры уязвимостей, напротив, зависят от количества инсталляций, а также параметров сканирования, например числа хостов. Кроме этого, существуют разные типы инсталляций, а некоторые вендоры предлагают безлимитный вариант использования своей системы. На цену также могут влиять функциональные возможности решения, некоторые из которых доступны в виде отдельно приобретаемых опций.

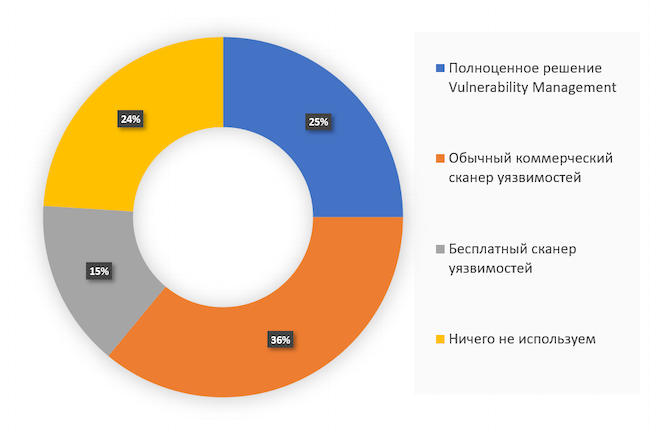

Зрители прямого эфира конференции AM Live чаще всего используют обычный коммерческий сканер уязвимостей. Об этом в ходе проведённого опроса заявили 36 % респондентов. Ровно четверть опрошенных эксплуатируют полноценное решение класса Vulnerability Management. В пользу бесплатного сканера уязвимостей сделали выбор 15 % участников опроса, а 24 % зрителей нашей трансляции не используют никаких систем для работы с уязвимостями.

Рисунок 1. Что используется в вашей организации?

Как регуляторы влияют на рынок управления уязвимостями

В процессе беседы спикеры затронули темы влияния государственных органов на отечественный рынок Vulnerability Management. В целом эксперты позитивно оценили работу регуляторов в этой области. Так, например, ФСТЭК России создала и поддерживает банк специфичных для России угроз. Кроме того, разработаны несколько сканеров работающих на отечественных ОС, чем не могут похвастаться продукты зарубежных вендоров. Безусловно, такие решения, как ScanOVAL, имеют некоторые ограничения, однако они могут быть использованы на базовом уровне Vulnerability Management.

Эксперты отметили некоторую парадоксальность ситуации, сложившейся на рынке. С одной стороны, регуляторы пытаются отказаться от навязывания определённых решений, которые предприятия будут приобретать «для галочки». Вместо этого государственные органы пытаются повысить уровень защищённости предприятий. Заказчики видят ситуацию по-другому, в первую очередь говорят о повышении защищённости и считают, что регулятор более озабочен формальной стороной вопроса. Но в сущности обе стороны говорят об одном и том же.

Спикеры указали на ещё один важный аспект работы регуляторов — они не только заставляют компании предпринимать определённые усилия, но и определяют терминологию, задавая правила игры в отрасли.

Какие параметры определяют выбор средства управления уязвимостями

Ведущий прямого эфира предложил экспертам порассуждать на тему того, какие факторы необходимо учитывать заказчику при выборе решения для управления уязвимостями. Среди наиболее значимых критериев эксперты назвали размер организации, число её распределённых филиалов, расположенных в разных часовых поясах, а также локализацию продукта — возможность обнаруживать специфичные для региона и отрасли уязвимости.

В ходе дискуссии был отмечен интересный фактор, влияющий на то, какое решение необходимо приобретать, — степень «договороспособности» между подразделениями ИБ и ИТ в компании. Как пояснили гости студии, ИБ-специалисты общаются в терминах обнаружения уязвимостей, а ИТ-служба нацелена скорее на установку патчей. Поэтому интегрируемость этих двух направлений (или её отсутствие) будет оказывать влияние на параметры приобретаемой системы.

Наши спикеры также посоветовали смотреть на полноту и частоту обновлений и на операционные системы, которые поддерживает сканер. На выбор конкретной системы Vulnerability Management оказывает влияние и набор продуктов, которые использует организация, и её сфера деятельности, специализация. Разные сканеры лучше работают с определёнными продуктами, а решение для промышленности вряд ли будет иметь в своей базе данные об уязвимости домашнего роутера.

Специалисты отметили, что готовность вендора добавлять новые продукты и функции, высказываемая на этапе заключения договора, не всегда подтверждается в процессе дальнейших взаимоотношений с заказчиком. Поэтому лучше ориентироваться на те возможности, которые присутствуют уже «в коробке». Полезной функцией системы Vulnerability Management будет способность обогащать собственную базу данных уязвимостей информацией из сторонних источников. Также хорошо, если решение может привести пример эксплойта, «доказывающего» наличие уязвимости.

На вопрос модератора о том, возможно ли обойтись бесплатным сканером или лучше сразу ориентироваться на коммерческое решение, спикеры указали, что бесплатные сканеры имеют некоторые ограничения, которые необходимо учитывать. Как отметили эксперты, поддержание базы данных уязвимостей — трудоёмкий и дорогостоящий процесс. Поэтому в случае с бесплатным продуктом команда разработчиков должна зарабатывать на чём-то другом.

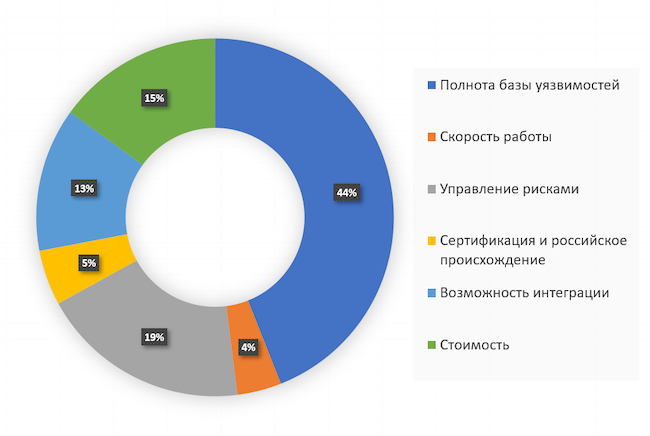

Зрители онлайн-конференции также высказали свои мнения по поводу факторов, влияющих на выбор системы управления уязвимостями. Большинство опрошенных — 44 % — сообщили, что для них главным критерием является полнота базы уязвимостей. Наличие функции управления рисками критически важно для 19 % респондентов, а 15 % зрителей в первую очередь обращают внимание на стоимость. Вариант «Сертификация и российское происхождение» набрал 5 % голосов, а быстродействие системы отметили только 4 % участников опроса.

Рисунок 2. Что является для вас определяющим при выборе системы Vulnerability Management?

Инструменты для управления уязвимостями

По просьбе ведущего эксперты онлайн-конференции AM Live перечислили ключевые инструменты, которые необходимы для организации процесса управления уязвимостями в компании. Набор таких решений может включать в себя:

- различные средства для сбора информации об уязвимостях — сканеры, инструменты для обработки данных из сторонних источников, а также хранилища самостоятельно полученных ИБ-специалистами сведений;

- инструменты приоритизации уязвимостей — системы определяющие CVSS Score, оценивающие достижимость уязвимости, а также ценность актива её содержащего;

- средства для работы с внешними базами;

- системы рассматривающие уязвимость как в контексте организации и её инфраструктуры, так и с точки зрения общего фронта атаки по всему миру. Похожая достижимость актива может иметь разную критическую значимость для конкретной компании, а не самые опасные, но известные уязвимости скорее будут использованы злоумышленниками.

Управление активами и автоматическое исправление уязвимостей

Следующий вопрос, который мы предложили нашим экспертам, касался мониторинга активов компании и автоматизации процесса установки обновлений в случае выявления уязвимостей.

Как отметил Владимир Бенгин, процесс управления активами (Asset Management) должен быть максимально автоматизированным, охватывать всю инфраструктуру организации и проходить на регулярной основе. Без этого невозможно приоритизировать уязвимости. Сергей Артюхов сказал, что процесс патч-менеджмента может быть организован на автоматической основе. Для этого каждой сигнатуре уязвимости необходимо присвоить определённый идентификатор, которому будет соответствовать набор устанавливаемых обновлений.

По мнению Александра Леонова, невозможно контролировать ИТ-инфраструктуру организации не зная точно, из чего она состоит. Поэтому управление активами — это важная часть Vulnerability Management. Эксперт высказал мнение, что автоматическая установка патчей — это сложный процесс, имеющий множество «подводных камней». Особенно остро стоит вопрос ответственности, если нужное обновление не будет установлено.

Илья Батетников обратил внимание на область применения автопатчинга. По мнению нашего спикера, для рабочих станций вполне допустимо автоматическое обновление операционной системы и базового ПО, такого как браузеры и офисные программы. В случае с серверами всё сложнее: установленный ИБ-специалистом «апдейт» может повлиять на доступность ключевого для компании ресурса. Что же касается способа мониторинга инфраструктуры, то, как сказал Юрий Черкас, для большинства компаний сканирование предпочтительнее установки агентов на конечные точки. Однако если до хоста нельзя «дотянуться» другим способом, то приходится использовать приложения для сбора данных.

Эксперты отметили важность налаженного взаимодействия ИБ и ИТ. По мнению спикеров, два подразделения должны договариваться об определённых политиках: кто, на каких ресурсах и с какой периодичностью устанавливает «апдейты». По сути, процесс Vulnerability Management должен сводиться к мониторингу соблюдения таких договорённостей, а также установке срочных патчей.

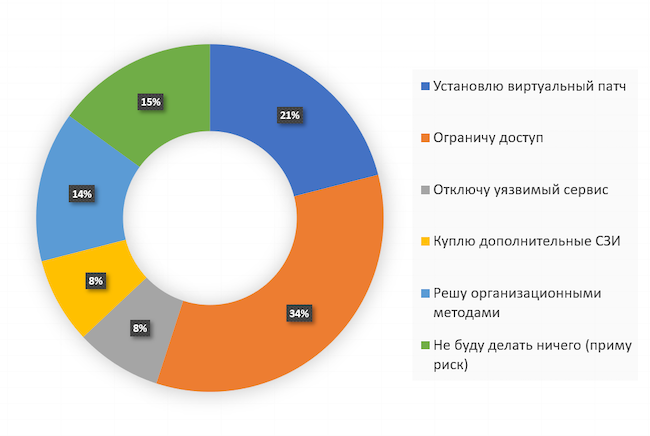

Мы провели среди зрителей онлайн-конференции опрос, где поинтересовались тем, как в их компаниях поступают в случае невозможности закрыть уязвимость патчем. Большая часть опрошенных — 34 % — заявили, что ограничат доступ к уязвимому сервису, а 8 % — просто отключат его. За установку виртуального патча проголосовал 21 % респондентов. Решать эту проблему организационными методами будут 14 % наших зрителей. Ещё 8 % купят дополнительные средства защиты информации. Наконец, 15 % опрошенных примут риск и не будут предпринимать никаких действий.

Рисунок 3. Что вы будете делать, если уязвимость невозможно закрыть обновлением?

Что будет с системами Vulnerability Management в будущем

В завершение конференции модератор предложил экспертам обрисовать будущее систем управления уязвимостями. В первую очередь спикеры отметили тенденцию ко всё большей автоматизации процесса мониторинга активов и установки патчей. Не исключено, что в связи с переходом к облачным технологиям сам процесс сканирования уязвимостей сведётся к проверке настроек облака. Ещё один путь развития — совершенствование систем оценки уязвимостей. По мнению специалистов в студии, инструменты приоритизации будут включать в себя больше информации, особенно по наиболее «эксплуатабельным» уязвимостям.

Также есть вероятность, что в ближайшие несколько лет системы станут более универсальными и всё необходимое для ИБ-менеджмента можно будет найти в рамках одного решения. Не исключено появление единой платформы, включающей в себя и Vulnerability Management, и возможности управления активами, и риск-менеджмент, а также другие функции. Возможно, будет создана единая консоль для управления уязвимостями всех элементов инфраструктуры — от сервера или принтера до контейнера на отдельном хосте. Создать такое комплексное решение может и новый крупный игрок, заинтересовавшийся рынком.

В конце дискуссии мы спросили у зрителей прямого эфира, как изменилось их мнение относительно систем Vulnerability Management по итогам онлайн-конференции. Более половины респондентов — 51 % — сообщили, что заинтересовались такими решениями и готовы тестировать. Четверть опрошенных сказали, что в принципе интересуются такими системами, но считают их для себя избыточными. Ещё 16 % выбрали вариант «Наверное интересно, но участники не смогли объяснить преимуществ». Не поняли, о чём шла речь, 8 % опрошенных.

Рисунок 4. Каково ваше мнение относительно систем Vulnerability Management?

Выводы

Дискуссия в студии Anti-Malware.ru позволила зрителям систематизировать информацию о системах управления уязвимостями, выяснить взгляды ключевых игроков рынка на этот вопрос и получить представление о будущем решений этого класса. В рамках цикла онлайн-конференций AM Live запланирован ещё ряд прямых эфиров, посвящённых важным вопросам информационной безопасности, поэтому мы рекомендуем вам подписаться на наш YouTube-канал, чтобы иметь возможность в онлайн-режиме задавать вопросы экспертам. До новых встреч!