12 июня 2025 года сеть популярного в Сибири телеком-оператора «Орион телеком» была подвергнута кибератаке. В результате около 0,5 млн граждан лишились на месяц доступа к интернету, кабельному ТВ и другим услугам оператора. Подробности инцидента до сих пор не разглашены, но выводы можно сделать.

- Введение

- Инцидент на праздник «День России»

- Выбор между DDoS и кибератакой

- Вера во всесильность «неуловимых хакеров»

- Опасность веры в слухи

- Как организовать восстановление после кибератаки

- Слухи вокруг инцидента

- О природе слухов

- Конфликт между «Орион телеком» и телекомпанией «8 канал»

- История «Орион телеком» и роль его учредителя

- Геополитика и восстановление после киберинцидентов

- Версия инсайдерской атаки

- Облака снова откладываются

- Подведем итоги

- Выводы

Введение

История вокруг «синхронного» падения интернета, кабельного ТВ и телеком-услуг в ряде крупных сибирских городов, которая стала результатом киберинцидента 12 июня 2025 года, постепенно утихла. Речь идет о кибератаке, совершенной против российской компании «Орион телеком», предоставляющей телеком-услуги в Сибири, а также в Узбекистане (Ташкент).

Спустя месяц, компания «Орион телеком» восстановила в целом свою инфраструктуру. Официальную вину за случившееся взяла на себя украинская группировка. Похоже, версия случившегося устраивает всех. Но странность состоит в том, что практически ни одна из российских ИБ-компаний не согласилась прокомментировать это событие.

Рисунок 1. Офис телеком-оператора «Орион телеком»

О чем говорить, если инцидент исчерпан? Формально да, но, например, в авиации существует негласное правило: ни один инцидент не завершен, пока не проведена «работа над ошибками».

Участившиеся в последние дни «успешные киберинциденты» (для примера можно назвать инцидент в «Аэрофлоте», кибератака против аптечных сетей «Столички» и «Неофарм» и др.) связывают один общий «паттерн», хотя очевидно, что у них разный «почерк» и их не стоит связывать вместе с точки зрения способов реализации и участников. Общим является то, что их сводят к версии кибератак внешних хакеров. Так ли это всегда или нет? Ведь киберинциденты стали для них моментом «внезапной славы», способом для «пиара». Есть большой соблазн для многих «примазаться к истории за копейки».

В этой статье мы не будем искать виновных или опровергать официальную версию. Мы не ставим целью выявить причину случившегося, узнать мотивы, подтолкнувшие на совершение киберинцидента. Мы постараемся передать общую картину вокруг случившегося. На наш взгляд, это позволит понять, что за «официальной» версией могут существовать и побочные. Ведь для ИБ важно не столько найти виновных, сколько понять и сделать так, чтобы предотвратить повторение, в том числе в других местах.

Источником информации для нас служили только открытые источники. Отметим сразу, что в истории есть мотивы, которые мы не называем и не обсуждаем. Но их влияние надо учитывать, чью бы сторону ни выбирать.

Инцидент на праздник «День России»

Инцидент произошел 12 июня на праздник «День России». В этот день в Иркутске, Абакане, Канске, Братске, Черногорске, Железногорске и других городах Сибири у пользователей популярного местного телеком-провайдера «Орион телеком» была прервана трансляция кабельного телевидения, перестал работать мобильный и фиксированный интернет, отключились все коммерческие услуги видеонаблюдения для частных лиц и компаний SMB.

Об отсутствии интернета в сельской местности ничего не сообщалось, но поскольку телеком-услуги предоставляются компаниями, территориально расположенными в городах, можно не сомневаться, что там наблюдалась аналогичная картина. Результат: доступ к сети пропал в четырех российских регионах: Новосибирская, Иркутская, Омская области и Ханты-Мансийский автономный округ.

Ситуация не стала катастрофической. Услуги доступа предоставляют в регионе и другие операторы. Как минимум там присутствует оператор федерального уровня «Ростелеком». Поэтому сообщений о сбоях в работе коммунальных служб, медицинской помощи, госучреждениях не поступало, поскольку эти учреждения подключены, как правило, к федеральному оператору.

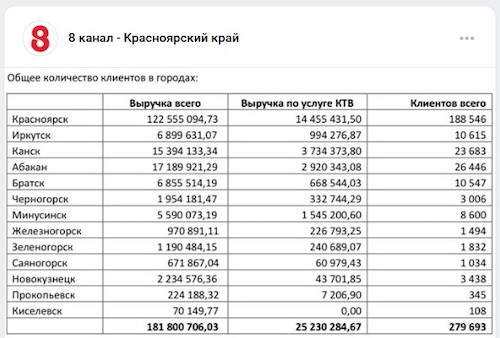

Масштаб инцидента отражают отчетные данные «Орион телеком». Эта информация была публично выложена в сеть другой компанией, находящейся в состоянии вражды с «Орион телеком», как мы расскажем ниже, поэтому достоверность их не подтверждена. Но скорей всего это – правда. По их данным, число абонентов кабельного ТВ «Орион телеком» составляет 279 тыс. домохозяйств. Поэтому условно можно принять, что охват составляет около 0,5 млн человек.

После инцидента компания «Орион телеком» сразу распространила информацию по доступным каналам, что произошла массированная DDoS-атака. Нормальную работу обещали восстановить к 12:00 следующего дня.

Рисунок 2. Так выглядят коммуникации после отключения интернета

Последствия инцидента были частично устранены только спустя две недели. Полное восстановление завершилось спустя месяц.

Выбор между DDoS и кибератакой

Сначала информация об инциденте расходилась только по местным источникам в силу регионального распространения сервиса «Орион телеком». Нам стало известно об инциденте благодаря сообщениям представителей ИБ.

Через пять дней новостной сайт Братска опубликовал комментарий исполнительного директора компании «Орион телеком» Дениса Якунина: «Нам помогает одна из крупнейших организаций в области ИБ, а также федеральный оператор связи, осуществляющий фильтрацию DDoS-атак. Наша задача – не только восстановиться, но и предотвратить повторение атак. С этим связано длительное восстановление сети».

Однако в этот момент уже можно было встретить в чатах комментарии следующего содержания.

«Провайдер настаивает на том, что подвергся именно DDoS-атаке и только ей. Возможно ли это? Вполне, — считает Иван. — Однако, верится в это с трудом. Сама по себе распределенная denial-of-service атака довольно простой (хоть и эффективный) инструмент, которому квалифицированные специалисты настолько же легко могут противостоять. Я сомневаюсь, что у такого крупного провайдера не хватает компетенций, чтобы отразить атаку, пусть даже она ведется разными методами, в течение максимум суток. Атака может идти и неделю, и две, и три, да хоть сколько угодно, но ее эффект можно нивелировать до минимальных неудобств для абонентов. Такой серьезный сбой после банальной DDoS-атаки мог случиться только в одном случае — если провайдер вообще не был готов к атаке и никогда даже не готовился, что маловероятно».

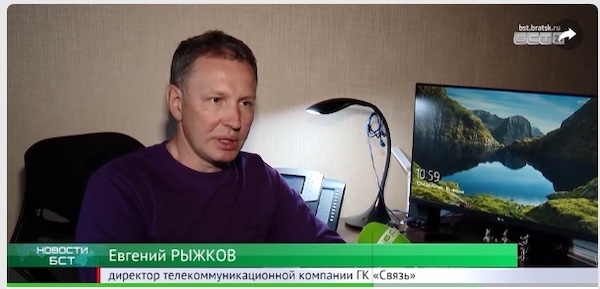

Внешние специалисты сразу связывали инцидент с вредоносным вмешательством в работу сети. Например, директор телеком-компании ГК «Связь» Евгений Рыжков высказывал следующее мнение: «Произошедшее – целенаправленная попытка уничтожить инфраструктуру провайдера. Попала в сферу интересов, поскольку в клиентской базе органы государственного управления, Минобороны и т. д., и соответственно подверглась вмешательства в сеть и инфраструктуру».

Кому верить? Ведь DDoS и кибератака – это не одно и то же! Разное толкование инцидента может возникать только в первые дни. Через пять дней пора озвучивать реальную версию. Это ставит заслон для распространения фейков и слухов.

Мнение ИБ-отрасли об инциденте, условно говоря, выразил Дмитрий Кокорин, CISO компании Innostage:

«С учётом того, что известно об атаке, могу только сказать, что любой бизнес должен иметь и регулярно актуализировать планы восстановления как ИТ-инфраструктуры, так и бизнес-процессов. И частью этого плана должен быть четкий порядок оповещения клиентов и партнеров».

Рисунок 3. ИТ-специалисты старались воспрепятствовать распространению недостоверных слухов

Вера во всесильность «неуловимых хакеров»

Через два дня после инцидента украинская хакерская группировка BO Team объявила, что именно она стоит за атакой на инфраструктуру «Орион телеком». Справедливости ради отметим, что именно с ее подачи стало публично известно, что «интернет пропал в Иркутске, Абакане, Канске, Братске, Черногорске, Железногорске и других городах». Хакеры заявили, что «это была не просто DDoS-атака, а глубокое проникновение с уничтожением всей сетевой и серверной структуры компании: выведены из строя 497 коммутаторов ядра, 28259 клиентских роутеров, а также стерто 370 серверов».

Хакеры утверждали, что «вся база данных с клиентами провайдера оказалась в их руках». Причиной кибератаки злоумышленники назвали «поддержку провайдером СВО и оказание услуг оборонным предприятиям».

В ответ «Орион телеком» объявил прежде всего об отрицании утечки персональных данных и потере оборудования. Оператор продолжал настаивать, что продолжается DDoS-атака. Была ли эта позиция в объяснении причин инцидента вынужденной, чтобы не противоречить ранее сказанному, или это была правда, до сих пор неизвестно.

За это время информация «докатилась» до Москвы. Яркие представители ИБ-сообщества стали вскользь упоминать при своих публичных выступлениях данные о потерях. Выглядело забавно: они называли данные, которые озвучили хакеры. Они знали реальное состояние дел и хакеры озвучили правду? Или просто информацию, лишенную источника, перестают оценивать на возможность фейка? Это — один из выводов из инцидента, на который можно обратить внимание.

Опасность веры в слухи

Прежде чем продолжить историю, давайте немного рассмотрим природу слухов. Это важно понимать сейчас особенно, стоя на пороге массовой фальсификации с применением ИИ. Ведь безопасность должна строиться на доверии. А как формировать доверие, когда официальная информация расходится со слухами?

Что побуждает людей обращаться к слухам?

Например, Э. Боринг, известный эксперт в области психологии пропаганды, изучавший ее признаки в военное время в 1940-х годах, обращал внимание: «Люди повторяют слухи только тогда, когда они способствуют удовлетворению какой-либо их потребности». Если взять пример с инцидентом в Сибири, у граждан пропал интернет и услуги на его основе, т. е. их потребность налицо.

Поэтому назовем следующий вывод из инцидента: если предоставляемые по официальным каналам разъяснения не дают четкого и достоверного ответа, то официальные источники собственными руками создают почву для появления слухов.

Напомним «базовый закон слухов», который был сформулирован в 1947 году американскими психологами Гордоном Олпорт и Лео Постман: «Вероятность возникновения слуха напрямую зависит от важности события и неоднозначностей в его разъяснении».

Дефицит информации порождает у людей психологический дискомфорт и проявляется в возникновении негативных эмоций. На это обращал внимание, например, Э. Боринг: «Строгая цензура, особенно в военное время, способствует распространению деморализующих слухов».

Как организовать восстановление после кибератаки

Но вернемся к нашей истории.

Уже 12 июня на официальных ТГ- и VK-каналах «Орион телеком» появилось сообщение, что компания сразу приступила к восстановительным работам. Сразу было отмечено, что в первую очередь компания будет работать над восстановлением доступа к телевещанию.

Ответная реакция пользователей была бурной. Они явно были не согласны с таким выбором. В комментариях пестрели сообщения о необходимости восстановления в первую очередь интернета, а не телевидения.

На следующий день официальная информация, поступающая от «Орион телеком», была скорректирована. Главным приоритетом стало восстановление доступа в интернет, затем — телевидение и телефония, после этого — восстановление работы контакт-центра, сайта и мобильного приложения.

Компания также обещала рассмотреть вопрос о компенсации за время недоступности услуг после полного восстановления. На выполнение всех работ отводилось не более одной недели. Напомним, что в реальности восстановление в целом было завершено только через месяц после инцидента.

Выбор последовательности восстановительных работ – это еще один важный вывод из случившегося.

Слухи вокруг инцидента

Версия «всемогущих и злобных украинских хакеров» сейчас популярна. Ее используют практически в любых ситуациях, связанных с внешними кибератаками на российскую инфраструктуру.

Но вызывают вопросы. Так ли многочисленны «украинские хакеры»? Не становятся ли они ширмой, скрывающей другие причины киберинцидентов?

Самое опасное в однобоком выборе причины состоит в том, что это порождает слухи. Слухи иногда становятся опасней самой ошибки. Ошибку можно локализовать и исправить, а слухи всегда остаются неподтвержденными и ничто не может остановить их от распространения. Это – область веры.

О природе слухов

Настало время рассказать о слухах, которые появились в местных социальных сетях вокруг инцидента с «Орион телеком». Повторим, мы намеренно избегаем здесь называть то, что мы считаем достоверным, а что ложью. Пусть сам читатель выбирает.

Еще в 1940-х годах Г. Олпорт и Л. Постман называли слухи «непростым механизмом», который служит для достижения сложной цели. Слухи нельзя рассматривать как «линейно детерминированное явление». Например, агрессивный слух позволяет нанести удар противнику. Благодаря ему, высвобождается первичное эмоциональное побуждение. Возникает оправдание чувств, которые человек испытывает к возникшей ситуации. Слухи «объясняют», почему эти чувства возникают, создавая рациональный фундамент в неоднозначных ситуациях. Не навязывая свое мнение, мы хотим читателям самим «проверить свою интуицию».

Отметим только следующее: тотальное отнесение киберинцидентов к действиям только «украинских хакеров» — это опасный путь для рациональной защиты инфраструктуры. Если непроверенный слух повторять слишком часто, то … вскоре он становится «доказанным» еще до расследования.

Конфликт между «Орион телеком» и телекомпанией «8 канал»

За две недели до инцидента краевой красноярский суд удовлетворил иск местной телевещательной организации «8 Канал» к структурам группы компаний «Орион». Тяжба длилась около года и была связана с отключением этого телеканала из сетки вещания в кабельной сети «Орион телеком». Суд признал решение от отключении незаконным и обязал «Орион телеком» восстановить вещание «8 Канала». В случае отказа со стороны «Орион телеком» суд предупредил, что на телеком-оператора будет накладываться штраф в размере 14 000 руб. за каждый день пропуска вещания «8 Канала».

Приведем доводы обеих сторон этого конфликта, разбиравшегося в арбитражном суде. Компания «Орион телеком» объясняла свой отказ прекращением договора о предоставлении услуг кабельного вещания, а также нежеланием «8 канала» решать возникающие бизнес-вопросы в установленных законом порядке и его провокационными публикациями в доступных СМИ-каналах, направленные против репутации учредителя «Орион телеком». Телекомпания «8 канал» называла причиной конфликта расхождение по геополитическим взглядам.

Мы не будем вдаваться в подробности, желающие могут легко найти материалы в Сети. Но вывод следующий: появление во внутренней сети клиентов с явно недружественным отношением к владельцам создает повышенные риски для безопасности ее инфраструктуры. При инсталляции оборудования такого клиента придется выбирать между безопасностью и требованиями клиента к настройке. В случае законодательного требования на предоставление услуг в договоре следует предусмотреть, что все работы с техническим обслуживанием таких клиентов должны проводиться с участием служб ИБ. Иначе это создает риски для обеих сторон, которые способны привести к инцидентам, подобным случившемуся.

История «Орион телеком» и роль его учредителя

По слухам, масштабное развитие компании «Орион телеком» было связано с началом предоставления услуг кабельного ТВ. В 2010 году учредитель компании Максим Немировский сделал ставку на предоставление максимального широкого ТВ-контента, опираясь на развитие каналов в HD качестве.

Кажется, это – частная история. Но подобное нередко повторяется в других российских компаниях. Речь идет о разделении договорной и технической составляющих бизнеса по разным компаниям. Зачем это делается, не будем объяснять: все и так знают.

Итак, «Орион телеком» стал использовать для ТВ-трансляций оборудование партнерской компании «РадарТВ», передав с ее собственнику также правовую поддержку транслируемых фильмов. Договора с правообладателями заключались от имени «РадарТВ», наполнением контента и сбором платежей занимался «Орион телеком». Цепочка замыкалась тем, что «РадарТВ» получал компенсирующие платежи.

Начало 2010-х гг – это время растущего интереса пользователей к ТВ-контенту в хорошем качестве. Уже за первый год «Орион телеком» сумел подключить около 10 000 клиентов в Красноярске. Очевидно, что значительная часть контента транслировалась без договоров.

Это подтвердила через два года проверка, проведенная глобальной коммуникационной компанией Viasat, одним из правообладателей. Под удар попадает компания «РадарТВ», но средств на компенсацию у нее нет, потому что клиентские платежи идут через «Орион телеком». После решения суда оборудование «РадарТВ» попадает под арест, а ее собственник получает условный срок и штраф.

Но за прошедшие пару лет «Орион телеком» успел накопить резервы. Он выходит в Иркутск и Канск. Через три года его сервис охватывает уже четыре города Сибири, число клиентов превышает 100 тыс. человек.

Но модель бизнеса остается прежней: компания дробит свой бизнес на несколько юрлиц, отчитывается перед правообладателями (по слухам, только за 1000-1500 клиентов или 1,0-1,5%). По этим отчетным данным проводятся и выплаты НДС.

Через 10 лет, по состоянию на август 2024 г., компания «Орион телеком» присутствует уже в 13 городах России и за рубежом (Ташкент). Но схема работы бизнеса прежняя: проводится несколько итераций «обнуления» бизнеса и перезаключения договоров на новые юридические лица с «экономией» на «обязательные отчисления».

Рисунок 4. Теле-компания «8 канал» публиковала отчетные данные «Орион телекома»

Однако такое положение не могло продолжаться бесконечно. Поэтому в последние годы под давлением выдвигаемых против «Орион телеком» судебных претензий был запущен процесс «обеления ее бизнеса». В отчетности появились все территории присутствия, почти на все ТВ-каналы были заключены договоры.

Вывод: «Теневой бизнес» способен провоцировать инциденты. Поэтому для повышения безопасности надо выводить его в «чистое поле».

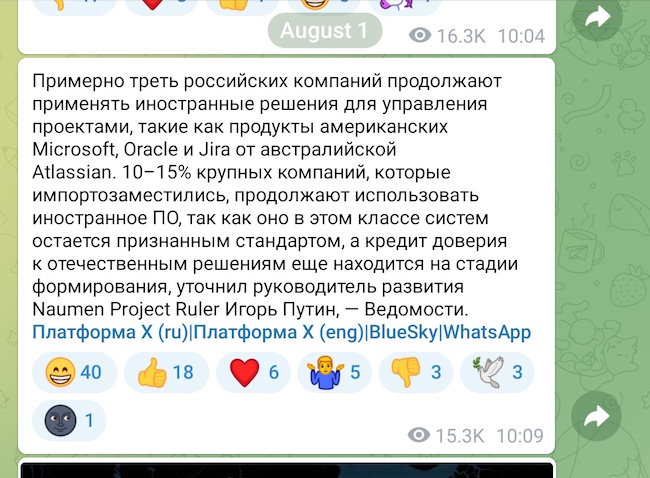

Геополитика и восстановление после киберинцидентов

Житейская логика подсказывает, что «украинские хакеры» сейчас готовы «расписаться» за любой киберинцидент, происходящий в России. Но проблема в другом: похоже, и в России многие готовы с ходу верить, что любой инцидент, ответственность за который успели застолбить за собой «неуловимые хакеры с Украины», — априори достоверная версия без всякой проверки.

В то же время, например, специалист по ИТ-безопасности Александр (имя изменено) высказал в чате красноярского канала «Проспект Мира» следующее мнение: «Это выглядит как классический взлом с выводом из строя инфраструктуры и ядра сети». При такой кибератаке хакеры могли частично уничтожить сетевую и клиентскую инфраструктуру «Ориона». Быстро восстановиться может быть затруднительно из-за текущей геополитической ситуации. «Обычно на сетях наших коммерческих провайдеров стоят неимпортозамещенные решения. Это не «Ростелеком» или какой-нибудь федеральный провайдер. Поэтому смысла менять работающее оборудование на импортозамещенное нет. Значит, у «Ориона» может не быть технической поддержки со стороны вендора, который просто ушел из России и оборвал всю поддержку».

Рисунок 5. Реальное импортозамещение инфраструктуры компаний далеко от 100%

Вывод: Возможность заменить прежнюю инфраструктуру на импортонезависимую могут не все компании. Им требуется значительно больше времени на восстановление. Если не выделять им целевые инвестиции, то восстановление после кибератак будет затруднено.

Версия инсайдерской атаки

Версия об инсайдерской кибератаке чаще всего возникает в случае утечки информации. На это обращает внимание российская компания Infowatch, которая называет действия инсайдеров, неумышленные или спланированные, как главную причину для утечек.

Согласно результатам исследования группы ЦИРКОН, экспертно-аналитического центра ГК InfoWatch и опросам Ассоциации по вопросам защиты информации (BISA), почти половина опрошенных компаний (44%) называют неумышленные действия сотрудников основной причиной инцидентов, связанных с утечкой данных, и лишь 37% связывают их с умышленными действиями персонала.

Однако недавние результаты мировой статистики указывают, что за последние пять лет уже каждые три из четырех опрошенных компаний (76%) отметили у себя рост инсайдерской активности. Это отражает существенное расширение причин их активности.

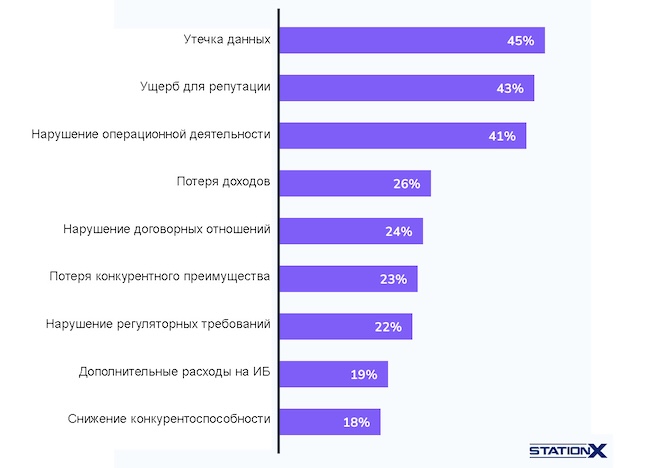

Рисунок 6. Влияние инсайдерских атак на компании (опрос StationX, 2025)

Лишь 8% опрошенных считают, что обнаружить действия злоумышленников внутри инфраструктуры легче, чем отразить внешнюю криптоатаку. Абсолютное большинство уверены, что для предотвращения инсайдерских атак требуются соразмерные с отражением внешних кибератак усилия (44%) или даже более значительные (48%).

Действия инсайдеров часто удается предотвратить благодаря применению соответствующих мер защиты. Однако уже в 30% случаев инсайдеры применяют уловки и инструменты, которые позволяют им скрыть свои действия. В этих случаях традиционные меры защиты оказываются бесполезными.

Мотивы для совершения преступлений инсайдерами уже не ограничиваются только утечками данных с целью перепродажи. По данным опроса ИБ-специалистов на портале Cybersecurity Insiders, только половина опрошенных (50%) назвали финансовую мотивацию как основную причину для инсайдерских атак. Кроме этого базовой причины, они могут совершаться ради получения личной выгоды (47%), мести (45%), как акт саботажа (40%), с целью подрыва репутации компании (37%).

Рисунок 7. Причины роста инсайдерских атак (Cybersecurity Insiders, 2024)

Мог ли инцидент в «Орион телеком» быть результатом инсайдерской кибератаки?

Мы не будем спекулировать на возможных мотивах. Очевидно, что бизнес компании «Орион телеком» был не настолько «прозрачным и пушистым», чтобы исключать такую вероятность. Инцидент могли спровоцировать не только злонамеренные сотрудники-инсайдеры. Можно предложить и другие варианты.

Но мы договорились, что не будем искать виновных. Поэтому ограничимся только выводом: не следует считать, что инсайдеры заинтересованы только наживой за счет кражи данных компании. Список их мотивации существенно расширился в последние годы. Поэтому защите от инсайдерских атак сейчас следует уделять повышенное внимание.

Облака снова откладываются

В чатах мы встретили следующий комментарий:

«Сейчас многие компании, от мелких до крупных, начинают переносить свою рабочую инфраструктуру в облако, что, на первый взгляд, довольно удобно. Но удобно это ровно до тех пор, пока таким компаниям не обрубают интернет-соединение, что приводит к недоступности облака и обрушению бизнес-процессов.

Некоторые готовятся к этому заранее и разрабатывают, скажем так, failsafe-процедуры на такие случаи. Но многие могут просто проигнорировать кажущиеся на первый взгляд излишними меры предосторожности, и понадеяться на «авось». Вот «авось» и случился».

Инцидент вокруг «Орион телеком» отбросил на годы назад усилия на популяризацию облачных вычислений для компаний малого бизнеса. Все наглядно убедились, что в России in-house вариант оказывается в итоге более надежным и безопасным, чем облачное решение. Формат in-house не приведет к потере функциональности «на месяц».

Речь идет в первую очередь не об офисных приложениях. Отсутствие видеонаблюдения, например, является критичным для многих бизнес-компаний. Когда вокруг известно, что видеонаблюдение отключено, то риск краж и незаконных проникновений на территорию небольших компаний возрастает многократно.

Вывод: Для субъктов КИИ критична не только само восстановление после инцидентов, но и скорость этого процесса. Это необходимо учитывать при обоснования затрат на ИБ.

Подведем итоги

Наша история про инцидент с оператором «Орион телеком» завершена. При ее расказе мы делали выводы. Повторим их здесь:

- Когда хакеры называют конкретные данные, то люди склонны верить таким оценкам. Если не опровергать их, то они начинают считаться правдой.

- Если предоставляемые официальные разъяснения не позволяют получить достоверного ответа о причинах инцидента, то они создают почву для слухов.

- Строгая цензура способствует распространению деморализующих слухов.

- При выполнении восстановительных работ после инцидента необходимо сразу определиться с последовательностью этапов и быстро донести это до клиентов.

- При киберинциденте происходит нарушение доступа к выстроенным каналам коммуникаций с клиентами. Необходимо заранее подготовить альтернативные каналы для форс-мажорных условий.

- Появление во внутренней сети клиентов с недружественным отношением к владельцам создает повышенные риски для безопасности инфраструктуры.

- «Теневой» бизнес компаний способен провоцировать инциденты. Для повышения безопасности надо выводить его в «чистое поле».

- Возможность заменить прежнюю инфраструктуру на импортонезависимую могут далеко не все компании. Им требуется значительно больше времени на восстановление.

- Не следует считать, что инсайдеры заинтересованы только наживой. Список их мотивации существенно расширился в последние годы.

- Для субъектов КИИ критична не только само восстановление после инцидентов, но и ее скорость.

Выводы

В этой статье мы попробовали провести анализ процесса восстановления компании после киберинцидента, который привел к утрате доступа к ее услугам на один месяц. В своей оценке мы старались не ограничиваться только официальной (масштабная DDoS-атака) и неофициальной (атака украинских хакеров) версиями, а также рассмотрели побочные варианты, которые могут встречаться на практике. Мы старались воздерживаться от того, чтобы называть подозреваемых в совершении киберинцидента, тем более ответственность за него уже взяла на себя украинская группировка. Свою цель мы видели в том, чтобы помочь сделать процесс восстановление после инцидентов более легким и менее безболезненным.