DDoS-атаки (Distributed Denial of Service)

DDoS-атака (Distributed Denial of Service) — хакерская атака на веб-сайт, главная задача которой — привести к отказу в обслуживании, при котором взаимодействие пользователей с сервисами и сайтами будет затруднено или невозможно. Ее отличие от DoS-атаки — в том, что она проводится сразу со множества устройств и адресов. Для DDoS-атак хакеры собирают ботнеты из зараженных вредоносными программами компьютеров-зомби.

Цель проведения DDoS-атаки — вымогательство денег за ее прекращение и за восстановление доступа к веб-сайту. Чаще всего злоумышленники подвергают таким нападениям сетевые ресурсы электронной коммерции, онлайн-банки, системы бронирования, букмекерские конторы, информационные сервисы, СМИ и другие организации, ведущие свой бизнес в Сети.

Существуют специальные вредоносные программы (боты), которые позволяют формировать ботнеты. Например, интернет-червь Mirai заразил более 500 000 устройств, подключенных к интернету, из которых был сформирован одноименный ботнет для рекордно мощных на тот момент DDoS-атак.

DDoS-атаки обрели первую популярность в 1999 году, когда злоумышленники атаковали веб-сайты крупнейших компаний (Yahoo, eBay, Amazon, E-Trade, CNN и многих других). Спустя год после атак на крупные корпорации была осознана необходимость принять срочные меры для борьбы с появившейся проблемой.

Классификация DDoS-атак

Основные способы DDoS-атак:

- HTTP-флуд. Самый распространенный способ, чья основная идея — отправка серверу такого пакета, ответом на который будет пакет гораздо большего размера. В специально сформированном запросе к серверу злоумышленник заменяет свой IP-адрес на сетевой идентификатор машины внутри сети-жертвы.

- ICMP-флуд. При этом типе DDoS-атаки хакер отправляет ICMP-пакет (часто — с помощью утилиты ping) усиливающей сети. IP-адрес злоумышленника в этом случае также заменяется целевым, и на сервер-жертву приходит ответ на команду, увеличенный во столько раз, сколько машин содержит усиливающая сеть. Также подобная атака может происходить с помощью UDP-пакетов.

- SYN-флуд. Для обмена данными компьютерным системам требуется установка соединения, и при этом на само соединение тоже выделяются компьютерные ресурсы — на которые и нацелен данный вид атак. Отправляя ложные запросы, можно использовать все ресурсы компьютерной системы, которые зарезервированы на установку соединений.

- «Тяжелые пакеты». Для реализации этого метода атаки злоумышленник с помощью ботнета отправляет серверу трудные для обработки пакеты данных, которые не переполняют канал связи, но отнимают ресурсы процессора, что может привести к его перегреву или перегрузке.

Объект воздействия

Цель DDoS-атаки — вывод из строя или недоступность веб-сайта. Однако бывает так, что целью DDoS оказывается DNS-сервер (например, в 2012 году группа Anonymous планировала вывести таким образом из строя 13 корневых DNS-серверов мира, что лишило бы интернета все население Земли). Также целью может стать уязвимое веб-приложение. Отдельные DDoS-атаки организовываются ради развлечения или в знак политического протеста (скажем, акция 2007 года в честь памятника Воину-освободителю в Эстонии). Часто DDoS проводят для шантажа или вымогательства. От этого ежегодно страдает огромное количество компаний и частных лиц, ведь из-за атак их сайты становятся недоступными клиентам и не приносят дохода. Сетевые ресурсы государственных учреждений, сайты СМИ, интернет-магазины и онлайн-банки, порталы коммерческих и некоммерческих организаций — все они являются потенциальными целями DDoS-атак.

В середине 2010-х годов имело место некоторое затишье, но согласно отчету компании Qrator Labs, в 2016 году DDoS-атаки начали снова тревожить корпоративных пользователей. Несмотря на то, что многим провайдерам легко нейтрализовать атаки мощностью до 300 Гбит/с, проблемы все-таки остались. В частности, злоумышленники начали использовать зараженные серверы видеозаписи, веб-камеры, устройства интернета вещей, в которых имеются уязвимости. Из-за распространенности таких устройств атаки стали еще более масштабными.

По мнению Qrator Labs, техническим специалистам необходимо снова обращать внимание на защиту от DDoS-атак. Если прежде наблюдалось линейное увеличение мощности последних, то в 2016 году ситуация резко изменилась. Сегодня атаки могут достигать таких масштабов, что им под силу накрывать целые регионы земного шара, а это напрямую угрожает функционированию работы крупных провайдеров.

Наибольшее «внимание» киберпреступники уделили следующим отраслям:

- купонные сервисы,

- платежные системы,

- информационные агрегаторы,

- электронная коммерция,

- игры и игровые площадки.

Источник DDoS-атак

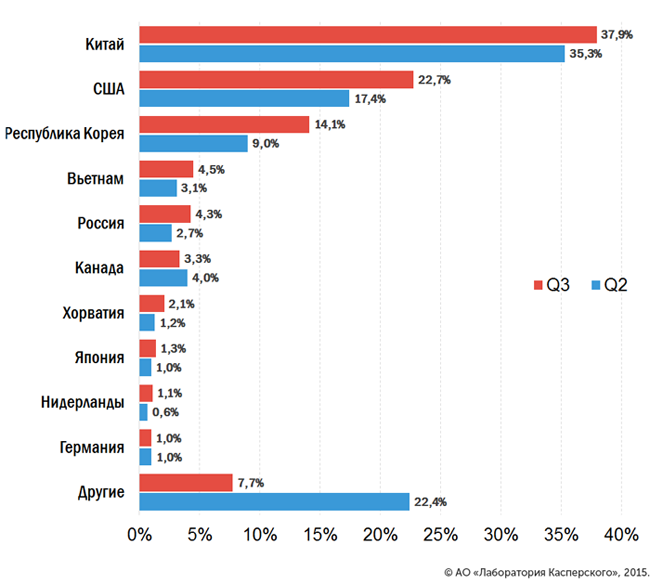

Источников нападений, направленных на отказ в обслуживании, множество: конкуренты, недоброжелатели, хактивисты и т.д. По данным «Лаборатории Касперского», в 2015 году DDoS-атаке подверглась каждая шестая российская компания. За 2015 год было проведено около 120 000 атак на 68 000 различных ресурсов по всему миру. Мощность потока при этом достигала 450 Гбит/с. Чаще всего DDoS-атакам подвергается крупный бизнес (20%).

Анализ риска

Противостояние DDoS-атакам — сложная задача, запросы к сайту поступают со многих направлений. От слабых DDoS-атак можно защититься: например, от HTTP-флуда поможет установка лимита подключений, от ICMP-флуда — отключение ответов на все запросы ECHO или правильно настроенный WAF, от UDP-флуда — отключение от интернета UDP-сервисов и установка лимита обращений к DNS-серверу. Однако против большинства атак, организованных профессиональными киберпреступниками и нацеленных на максимально возможный объем трафика, настройка веб-сервера ничего не даст, так как будет «забит» сам канал связи. В этом случае смогут помочь только специальные сервисы защиты.