Мошенники активно рассылают в российские организации троянов Pure под видом бухгалтерских документов. По данным «Лаборатории Касперского», с января число таких имейл-атак возросло в четыре раза в сравнении с показателем годовой давности.

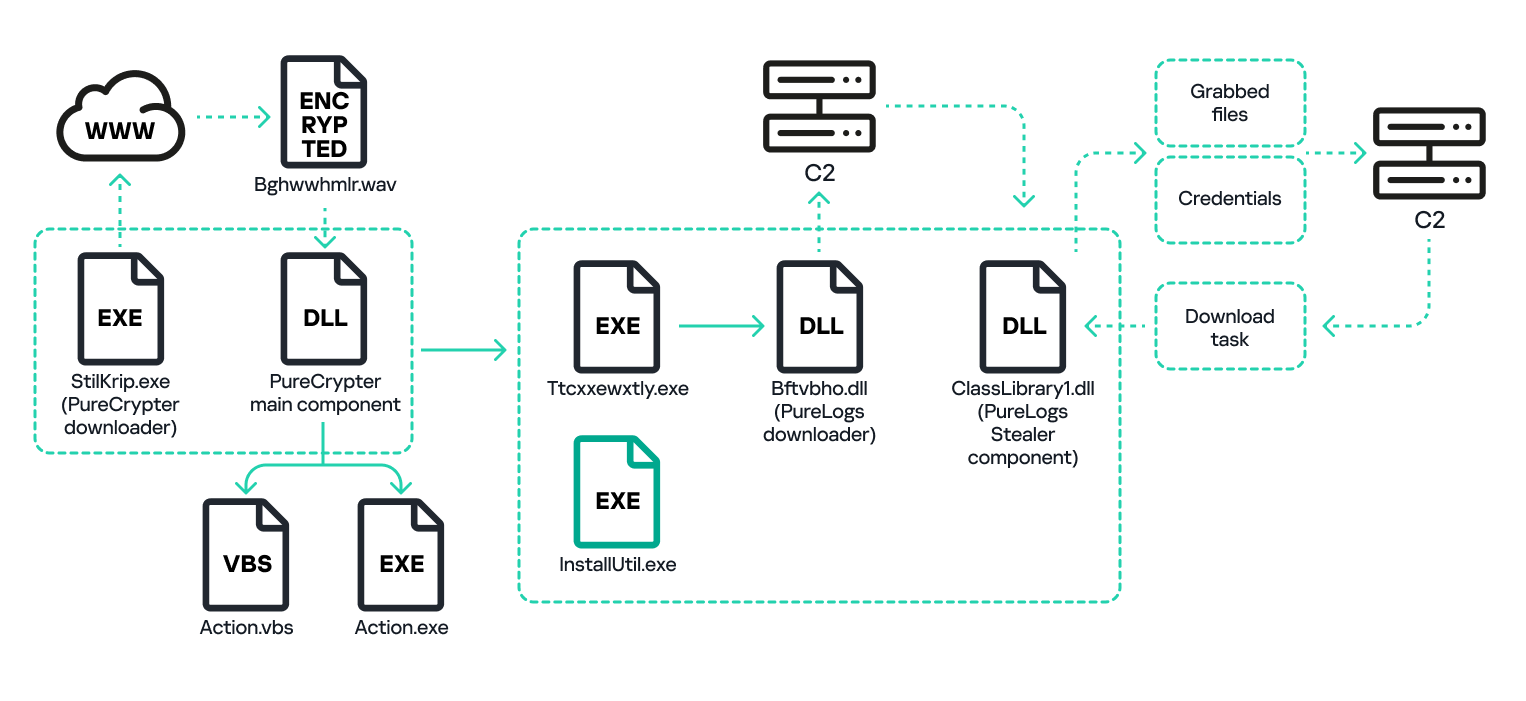

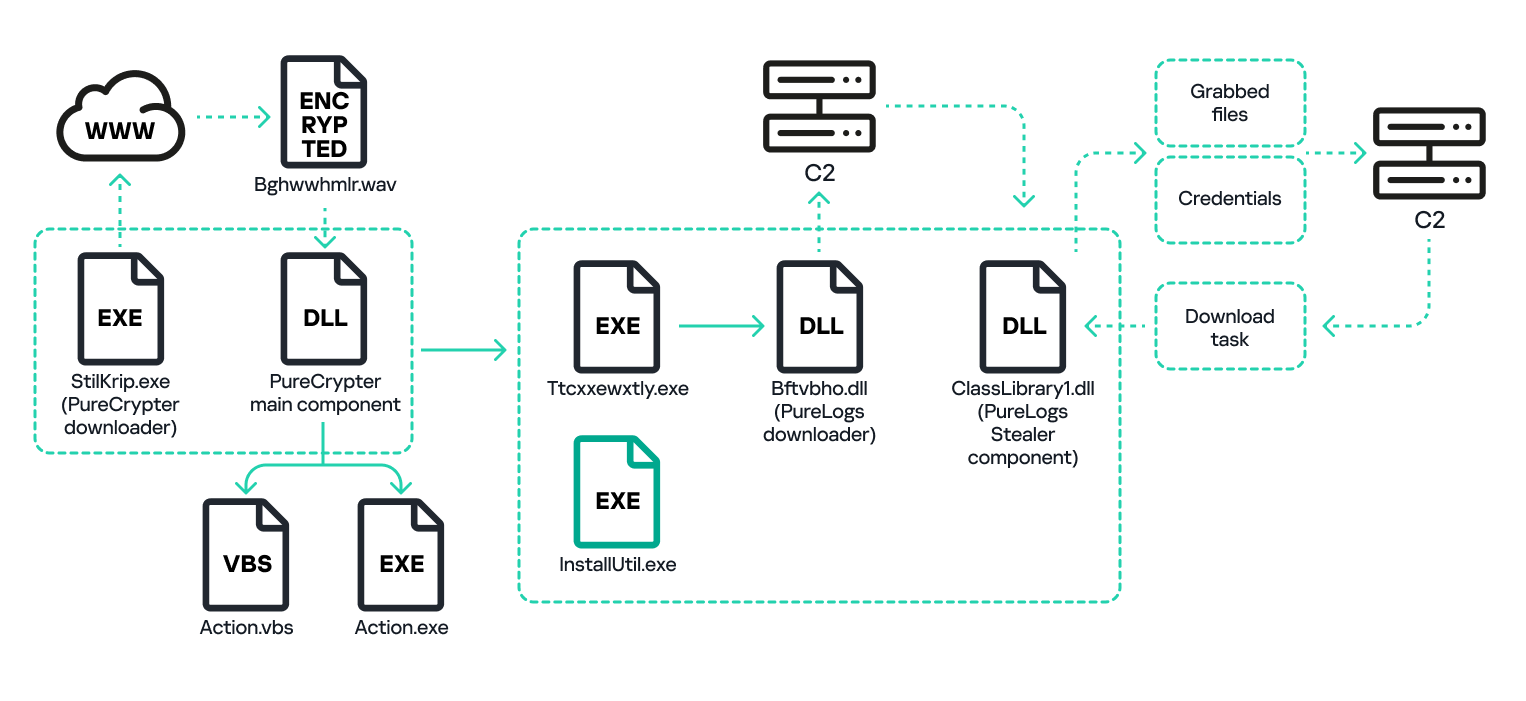

Семейство Windows-зловредов Pure (загрузчик PureCrypter, инфостилер PureLogs, бэкдоPureRAT) в ИБ-компании отслеживают с 2022 года. Многофункциональные трояны предоставляются в пользование по модели MaaS (Malware-as-a-Service, «вредонос как услуга»).

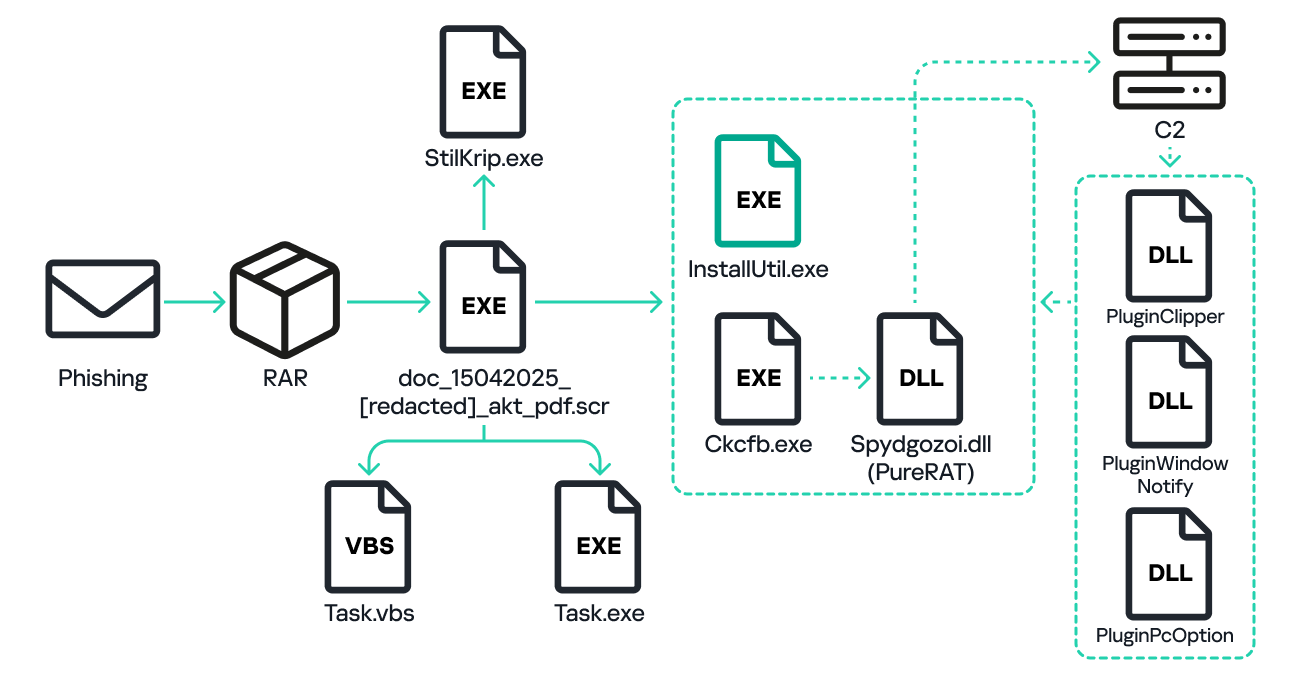

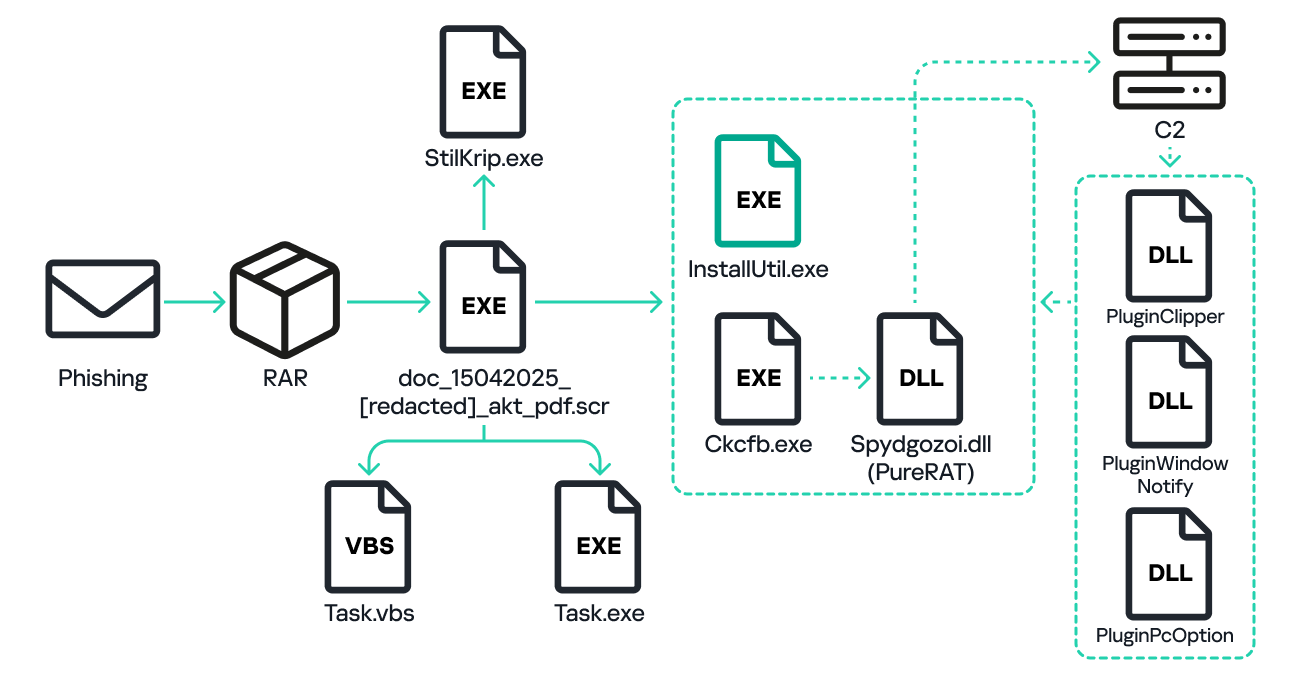

В рамках текущей кампании злоумышленники распространяют поддельные письма с вредоносной ссылкой или RAR-вложением, которое содержит исполняемый файл, замаскированный под документ PDF.

Имена архивных файлов обычно содержат слова doc, akt, sverka, buh, oplata. Иногда также встречаются упоминания компаний, разрабатывающих бухгалтерский софт или предоставляющих услуги по его внедрению.

При запуске вредоносный экзешник копирует себя в папку %AppData% под именем Task.exe, создает в папке автозапуска скрипт Task.vbs и извлекает из ресурсов файлы StilKrip.exe (PureCrypter, загружающий PureLogs) и Ckcfb.exe (PureRAT).

Последний собирает информацию о зараженной системе (версия ОС, имя пользователя и компьютера, установленный антивирус) и в формате protobuf передает ее на C2-сервер, устанавливая SSL-соединение.

В ответ троян может получить команду на загрузку дополнительных модулей с данными конфигурации. Таких плагинов у PureRAT несколько десятков.

Модуль PluginPcOption, например, способен по команде выполнять самоудаление, перезапуск текущего файла, выключение / перезагрузку компьютера. Компонент PluginWindowNotify отслеживает запуск финансовых сервисов, чтобы оператор зловреда смог подключиться в режиме удаленного стола и опустошить счет жертвы.

Вредонос PureLogs умеет воровать данные из браузеров на основе Chromium и Gecko, а также из следующих приложений:

- почтовых клиентов Foxmail, Mailbird, Outlook, MailMaster;

- файловых менеджеров FileZilla, WinSCP;

- мессенджеров Discord, Pidgin, Signal, Telegram;

- OpenVPN, Proton VPN;

- Steam, DownloadManager, OBS Studio, ngrok;

- криптокошельков (40 наименований).

Стилер также интересуется браузерными расширениями (кошельки, менеджеры паролей) и обладает функциями загрузчика — по команде с С2 скачивает с указанного ресурса файл и запускает на исполнение.