К концу года активность группы Masque, атакующей российские компании с целью внедрения шифровальщиков, возросла. В ее арсенале также появились новые инструменты, и F.A.C.C.T. решила рассказать об этих малоприметных вымогателях.

По данным ИБ-компании, Masque впервые объявилась в интернете в январе этого года. В атаках она использует модификации LockBit 3 (Black) и Babuk (в версии для серверов VMware ESXi), созданные с помощью слитых в Сеть билдеров.

До недавних пор список целей ОПГ был ограничен малым и средним бизнесом; за возврат зашифрованных файлов она требовала от 5 млн до 10 млн руб. в биткоинах или монеро. В период с мая по октябрь активность злоумышленников заметно снизилась, а в ноябре и декабре они провели несколько атак на крупные российские компании.

В сети своих мишеней вымогатели обычно проникают через уязвимости в публично доступных сервисах, в частности, через CVE-2021-44228 (Log4Shell). Взломанный сервер впоследствии используется как плацдарм для развития атаки.

Используемый Masque арсенал зауряден и включает AnyDesk, Mimikatz, PsExec, LocaltoNet и Chisel. Средства обхода защиты применяются редко; в одной из атак с этой целью использовалась утилита TDSSKiller.

Для обеспечения постоянного доступа злоумышленники создают локальные и доменные админ-аккаунты, для продвижения по сети используют RDP и SSH, иногда WinRM или SMBExec из фреймворка Impacket.

Перед запуском шифрования (максимум через две недели после взлома) пароли администраторов домена и пользователей гипервизоров централизованно изменяются. Поскольку Masque не стремится заранее изучить целевую инфраструктуру, данные шифруются далеко не на всех хостах, а резервные копии зачастую остаются в сохранности.

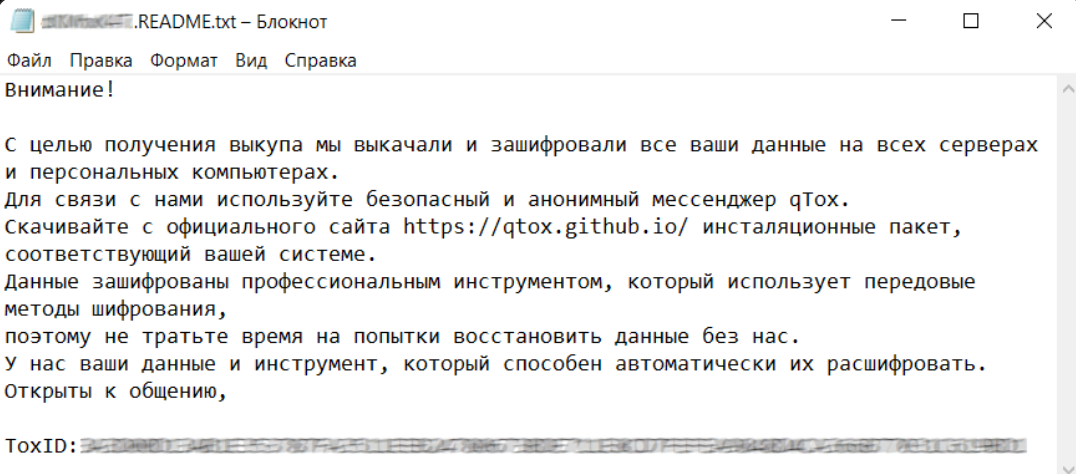

Записка с требованием выкупа, которую воспроизводит применяемый вариант LockBit 3, написана на русском языке; текст с января практически не изменился:

Обнаруженный в недавних атаках агент-загрузчик dwm.exe (64-битное приложение Windows весом около 47 Кбайт) привлек внимание исследователей необычным способом коммуникаций: он взаимодействует с C2 с помощью DNS-запросов.

Написанный на C вредонос, по всей видимости, находится в стадии разработки, так как в коде MystiqueLoader, как его нарекли, были найдены ошибки. Для маскировки он прикрыт иконкой легитимной программы Microsoft Netplwiz и пытается обойти защиту за счет обфускации вызовов функций Windows API и использования syscall для вызова функций Native API.

Как выяснилось, код MystiqueLoader частично позаимствован из проекта AtomLdr. Конфигурационные данные загрузчика зашифрованы (XOR) и вшиты в виде строк с адресами IPv6.

При запуске вредонос пытается подключиться к C2 перебором по списку, формирует имя домена 3-го уровня и отправляет DNS-запрос AAAA. В случае успеха он получает ответ с идентификатором сеанса, который далее используется для приема команд и отправки отчетов об их выполнении.

Из команд в настоящее время поддерживаются изменение интервала ожидания между запросами, загрузка и запуск в памяти исполняемого файла (PE, EXE, DLL), запрет на выполнение действий и завершение работы.

Исследователи выявили три домена в зоне RU, используемые как C2. Ранее на этих площадках размещались сайты для бухгалтеров и сервисы юридической помощи.