Проблема в Windows Smart App Control и SmartScreen, позволяющая киберпреступникам запускать программы без предупреждения от системы безопасности, как минимум с 2018 года использовалась в реальных атаках.

Задача Smart App Control — выявлять и блокировать ненадёжные, неподписанные или откровенно опасные файлы и приложения. Для этого система использует данные о репутации, полученные от аналитических служб Microsoft.

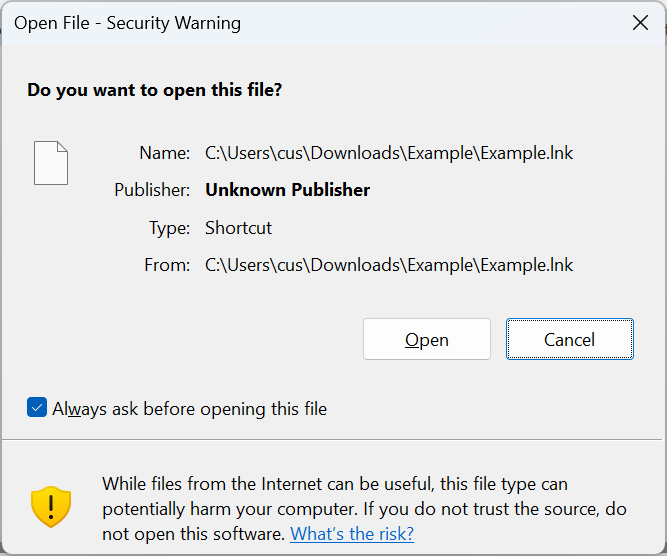

До Windows 11 функциональность Smart App Control выполняла система SmartScreen, которую представили в Windows 8. Они обе выводят предупреждения при попытке открыть скачанные файлы, помеченные Mark of the Web (MotW).

Специалисты Elastic Security Labs выявили баг, всплывающий при обработке файлов-ярлыков — LNK. В случае его эксплуатации злоумышленники могут обойти блокировку потенциально опасного софта.

Атакующий должен подготовить специальные LNK-файлы с нестандартными путями и внутренней структурой, чтобы при открытии такого файла процесс explorer.exe автоматически модифицировал его для правильного форматирования.

Однако проблема заключается в том, что при таком подходе с загруженных файлов удаляется ярлык MotW, который и используется для выведения пользователю предупреждений.

Источник: BleepingComputer

Например, злоумышленник может добавить точку или пробел в пути к целевому файлу или создать LNK-файл с относительным путём — «.\target.exe». Если пользователь нажмёт на ссылку, Проводник WIndows найдёт .exe с соответствующим именем, удалив при этом MotW, после чего запустит исполняемый файл.

«У Smart App Control и SmartScreen есть ряд конструктивных изъянов, которые могут убрать предупреждения системы безопасности без какого-либо взаимодействия с пользователем», — предупреждают исследователи.