В отечественном мессенджере МАКС появилась новая функция безопасности: теперь заблокированные аккаунты будут помечаться специальной информационной плашкой. Если какой-нибудь подозрительный персонаж уже успел попасть под бан, пользователь увидит это прямо в интерфейсе.

В Центре безопасности МАКС заявили, что система должна помочь пользователям лучше понимать, с кем они вообще пытаются общаться.

По словам разработчиков, специалисты сервиса и автоматические системы отслеживают подозрительные аккаунты и оперативно лишают их возможности писать сообщения и звонить.

Работает всё автоматически, достаточно просто обновить приложение. Никаких дополнительных настроек включать не нужно.

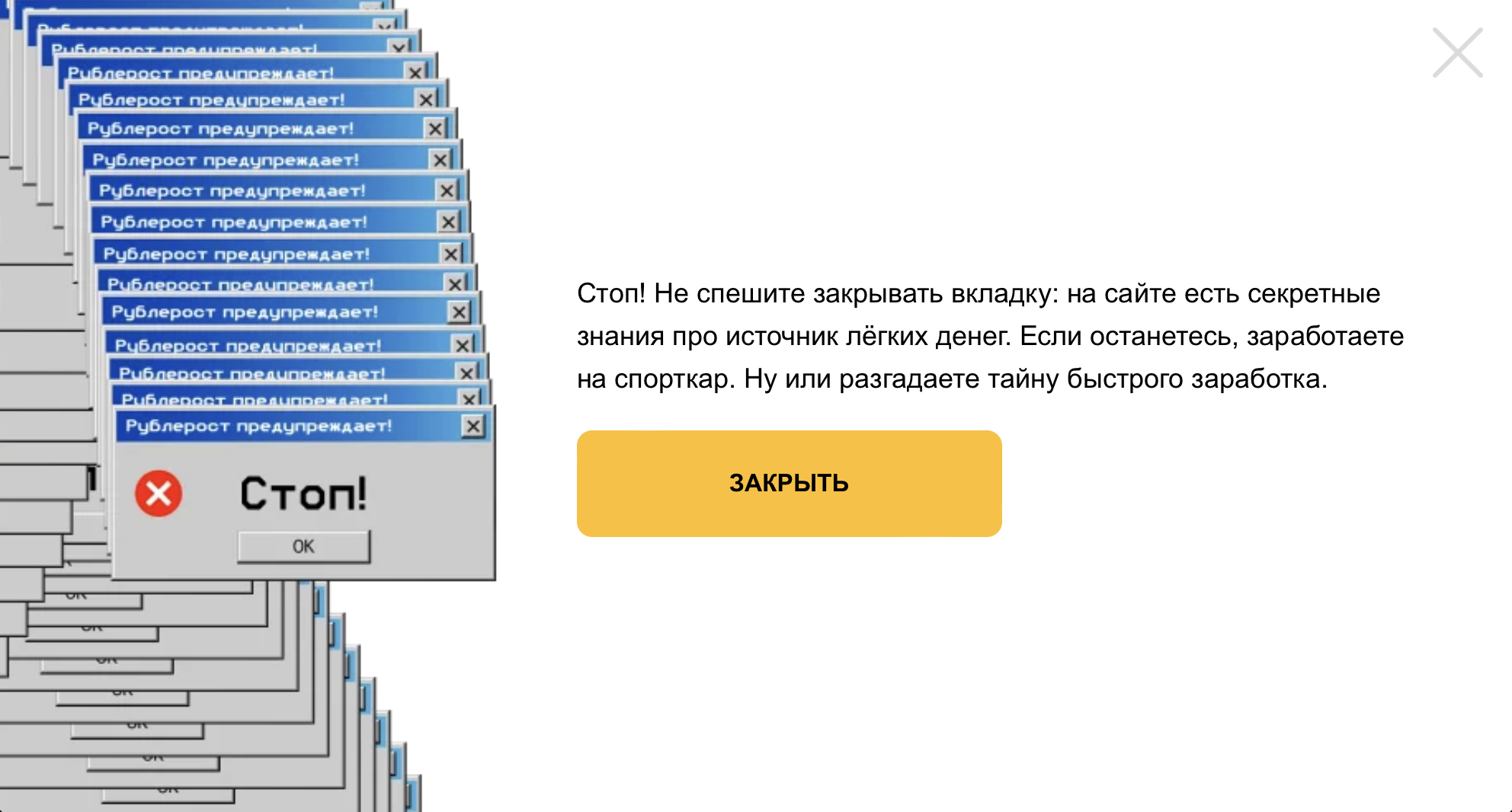

Фактически мессенджер идёт по понятному пути: если полностью остановить поток скамеров, спамеров и прочих мутных аккаунтов невозможно, то хотя бы стоит заранее предупреждать пользователей, что перед ними уже не самый благонадёжный собеседник.

На фоне постоянных историй про фишинг, мошеннические звонки и фейковые аккаунты идея выглядит вполне логичной. Особенно для мессенджера, который активно набирает аудиторию.

Ранее мы также рассказывали, что международные исследователи проверили защищённость мессенджера и отметили высокий уровень безопасности.