Эксперты ГК «Солар» обнаружили четыре рабочих сервера Mamont с панелью управления и билдером вредоносных APK. Находки, видимо, — лишь часть инфраструктуры банковского трояна для Android, и она по-прежнему активна.

Действующие C2 были выявлены в ходе изучения образца зловреда (уровень детектирования на VirusTotal — 20/63 на 6 марта), найденного незадолго до новости о задержании трех предполагаемых разработчиков Mamont.

Пресс-служба МВД России тогда сообщила, что в ходе обысков был «изъят управляющий сервер» трояна, а ресурсы, использовавшиеся в криминальных целях, заблокированы.

Многофункциональный Mamont активен в рунете с 2023 года. Согласно статистике «Лаборатории Касперского» за 2024 год, это одна из топовых финансовых угроз для Android.

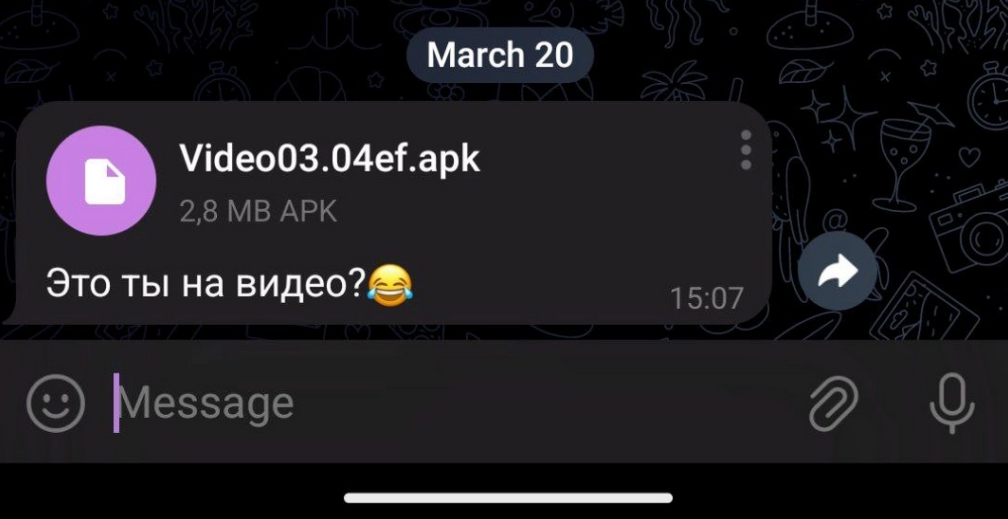

Распространяется вредонос в основном через Telegram, при этом его зачастую выдают за видео в надежде, что любопытство заставит адресатов забыть, что APK — недопустимый формат для такого контента.

Трояна также могут раздавать под видом специализированного софта — приложения службы доставки, трекера заказов, оформленных онлайн (в фейковом магазине), и т. п. После установки он начнет воровать ключи от счетов и СМС-коды, а также получать обновления — до тех пор, пока не уничтожат его командную инфраструктуру.