Почти четверть всех атак на российские компании в 2022 году пришлась на промышленный сектор. Свежую аналитику публикует “Лаборатория Касперского”. В целом в прошлом году эксперты выявляли минимум три критических инцидента в день.

Самыми атакуемыми отраслями в России и СНГ в 2022 год стали промышленность (24%), финансовые организации (20%), ИТ-компании (17%), транспорт (14%) и СМИ (12%). Такие выводы содержатся в ежегодном аналитическом отчёте, в котором изучались данные Kaspersky Managed Detection and Response.

Интенсивнее всего атаковали средства массовой информации: были выявлены инциденты высокого уровня критичности и более чем в трети случаев — целевые атаки.

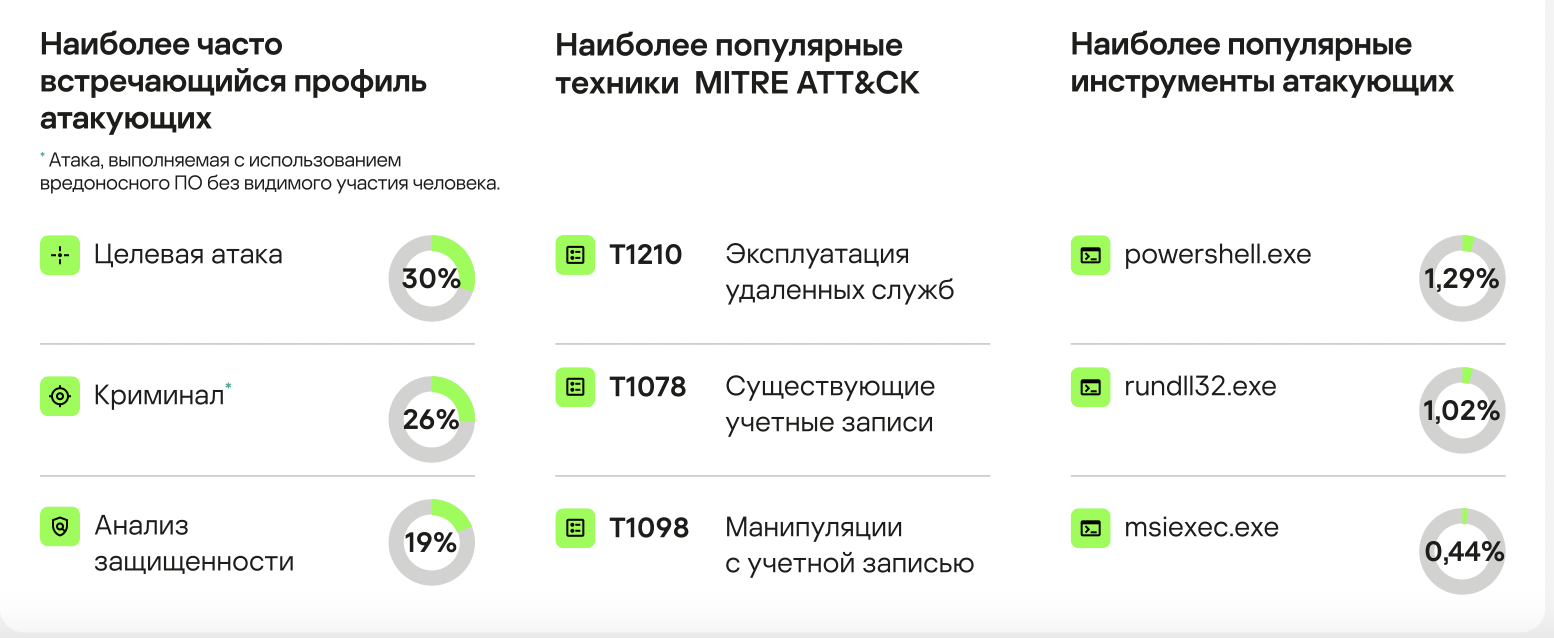

Если говорить о мире в целом, чаще всего инциденты представляли собой целевые атаки с непосредственным участием человека (30%) и атаки вредоносных программ без участия человека, но тоже с серьезными последствиями (26%). Почти 20% случаев были связаны с разного рода киберучениями (19%).

Легальные инструменты по-прежнему популярны среди атакующих. С их помощью киберпреступники маскируют свою активность под легитимную работу ИТ-сотрудников. Например, использование powershell.exe и rundll32.exe фиксировалось в 6% инцидентах высокой критичности, comsvcs.dll — в 2%, а reg.exe — в 1% инцидентов.

В 2022 году эксперты “Лаборатории Касперского” обнаруживали каждый день как минимум три критических инцидента. Речь о случаях, когда требуется вмешательство аналитика и тех, что в меньшей степени поддаются автоматизации.

Среднее время обнаружение инцидента высокого уровня критичности по всем отраслям составило 43,8 минуты — показатель увеличился примерно на 6%. Это связано с ростом случаев, расследование которых требует серьезного вовлечения аналитиков SOC.

Чаще всего фиксировались инциденты среднего уровня критичности. Большая их часть (72%) были успешно устранены после получения только одного события безопасности (алёрта). Это подтверждает достаточно высокую оперативную готовность клиентов Kaspersky MDR, добавили в компании.

“В последнее время мы наблюдаем тенденцию, что атаки вредоносного ПО с большим ущербом начинаются как целевые с участием человека: первоначальное проникновение и запуск выполняются вручную, а дальнейшее распространение — без участия человека”, — комментирует цифры руководитель центра мониторинга кибербезопасности “Лаборатории Касперского” Сергей Солдатов.

По словам эксперта, количество таких сложных инцидентов растёт. Компаниям рекомендуется добавить к классическому мониторингу событий безопасности инструменты для активного поиска угроз.

Добавим, основным этапом в подготовке целевых атак становится киберразведка. Тенденция заметна по росту сетевых атак, попыткам несанкционированного доступа к корпоративным системам и атакам через партнеров или подрядчиков. Отличной “поддержкой” в подготовке к целевым атакам становятся “сливы”.