Руководство территориального подразделения Управления по организации борьбы с противоправным использованием информационно-коммуникационных технологий МВД России по Новосибирской области и заместитель начальника Сибирского ГУ Банка России заявили, что телефонные мошенники и организаторы фишинговых атак после замедления зарубежных мессенджеров успешно переключились на отечественные платформы.

Эта тема стала поводом для совместной пресс-конференции заместителя начальника Сибирского ГУ Банка России Павла Вернера и начальника УБК МВД по Новосибирской области Михаила Слабухо.

Как отметил представитель профильного подразделения МВД, злоумышленники используют любые мессенджеры для распространения вредоносных ссылок, и сама платформа не оказывает решающего влияния на успешность атаки.

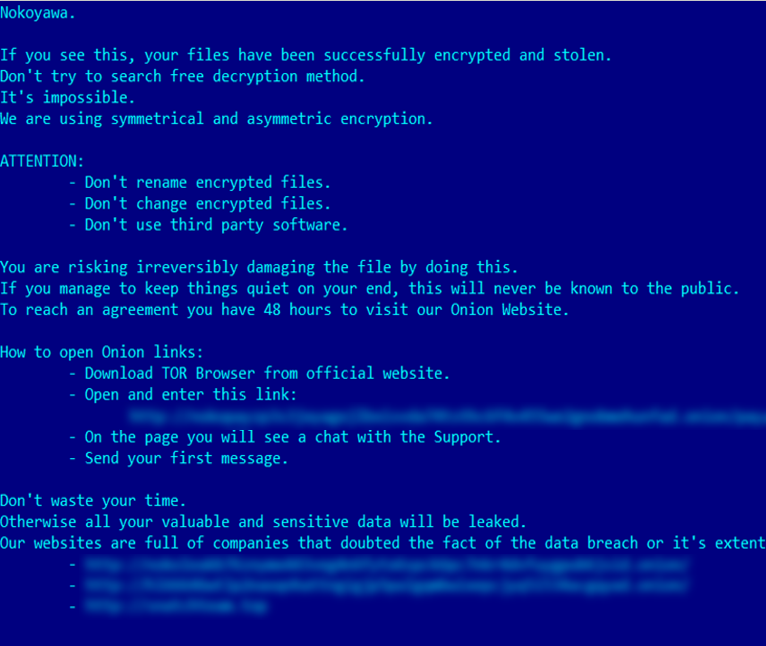

«Присылают сообщение о том, что якобы кто-то из знакомых потенциальной жертвы умер или произошло ещё какое-то несчастье, — привёл примеры Михаил Слабухо. — По-прежнему актуальна и схема под условным названием “Это ты на фото?”. Во всех случаях цель одна — заставить человека перейти по ссылке, чтобы узнать подробности. После этого жертва теряет доступ к своему устройству, а мошенники, наоборот, получают его», — пояснил он.

Павел Вернер, в свою очередь, отметил, что злоумышленники используют все более или менее популярные платформы. При этом он признал, что Банк России не ведёт отдельной статистики по тому, какие именно мессенджеры и коммуникационные сервисы чаще всего используются в таких атаках.

«Если на вас выходят “доброжелатели”, которые якобы хотят “спасти” ваши деньги; если вас пытаются вывести из психологического равновесия; если от вас требуют принять решение немедленно — знайте, это мошенники», — такую рекомендацию дал представитель финансового регулятора.

Массовую кампанию по распространению вредоносного приложения Mamont злоумышленники начали ещё в начале марта. Основными каналами стали домовые, дачные и родительские чаты. При этом администрация MAX отрицает наличие массовой активности мошенников на этой платформе.