Программе-вымогателю Royal Ransomware добавили поддержку шифрования на устройствах, работающих на базе операционной системы Linux. Теперь шифровальщик активно атакует виртуальные машины VMware ESXi.

Новая версия Royal запускается из консоли и предоставляет оператору возможность управлять процессом шифрования с помощью флагов. Так, флаг –stopvm останавливает все работающие ВМ, чтобы высвободить данные для шифрования; флаг –vmonly ограничивает шифрование виртуальными машинами.

К обработанным файлам добавляется расширение .royal_u (Windows-версия использует .royal). Пострадавшие форумчане BleepingComputer отметили, что расширение виртуального диска (.vmdk) в VMware не изменяется, но весь диск при этом оказывается зашифрованным.

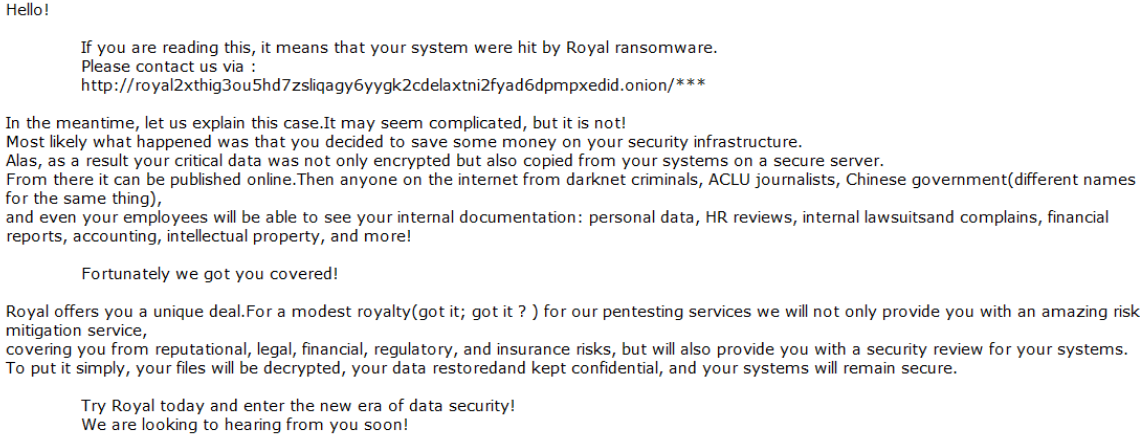

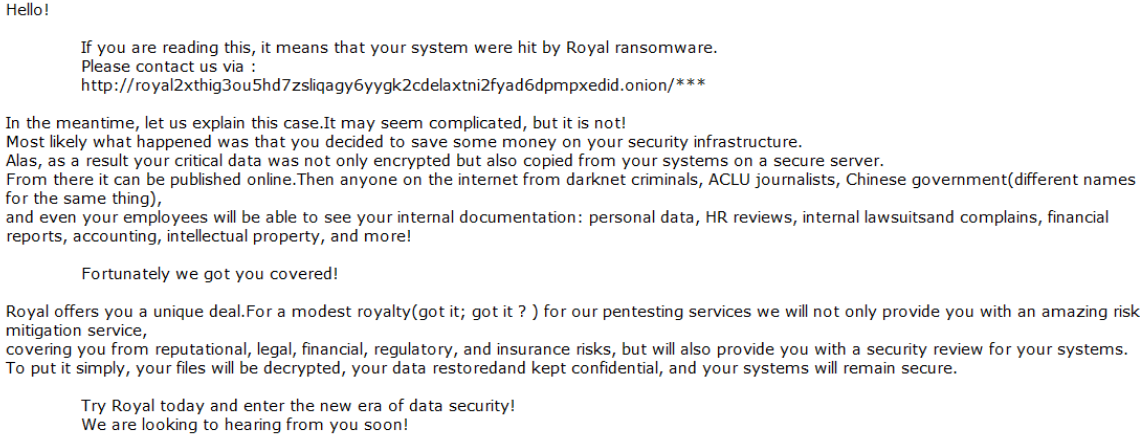

Записка с требованием выкупа README.TXT распечатывается на принтере (Windows-версия традиционно оставляет ее в папках с зашифрованными файлами).

Сайт вымогателей размещен в сети Tor. В настоящее время Linux-версию Royal детектируют 30 из 63 антивирусов из коллекции VirusTotal (по состоянию на утро 6 февраля).

Операторы Royal Ransomware обходятся без партнеров; по данным BleepingComputer, они прежде работали в составе группировки Conti. Первые атаки закрытого сообщества были зафиксированы в январе прошлого года.

Вначале вымогатели заимствовали шифратор у других вредоносов — LockBit, BlackCat, затем создали собственный (с выпуском версии Zeon). В сентябре кибергруппа провела ребрендинг; самопальный шифратор обновили, в генерируемых им записках для жертв появилось имя Royal.

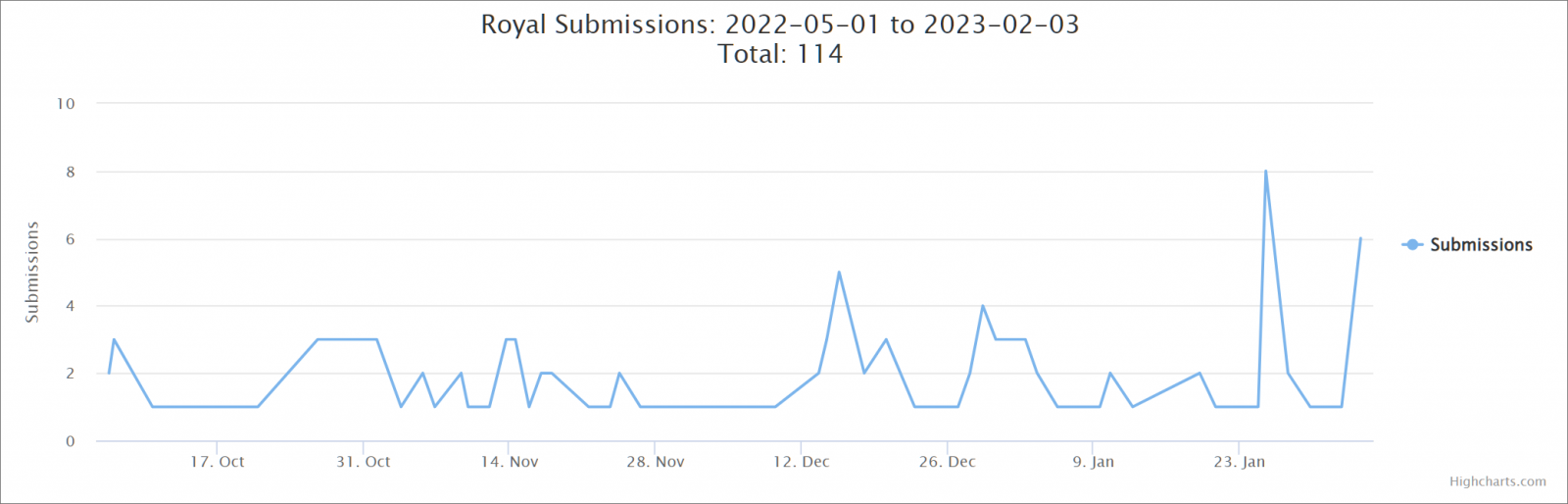

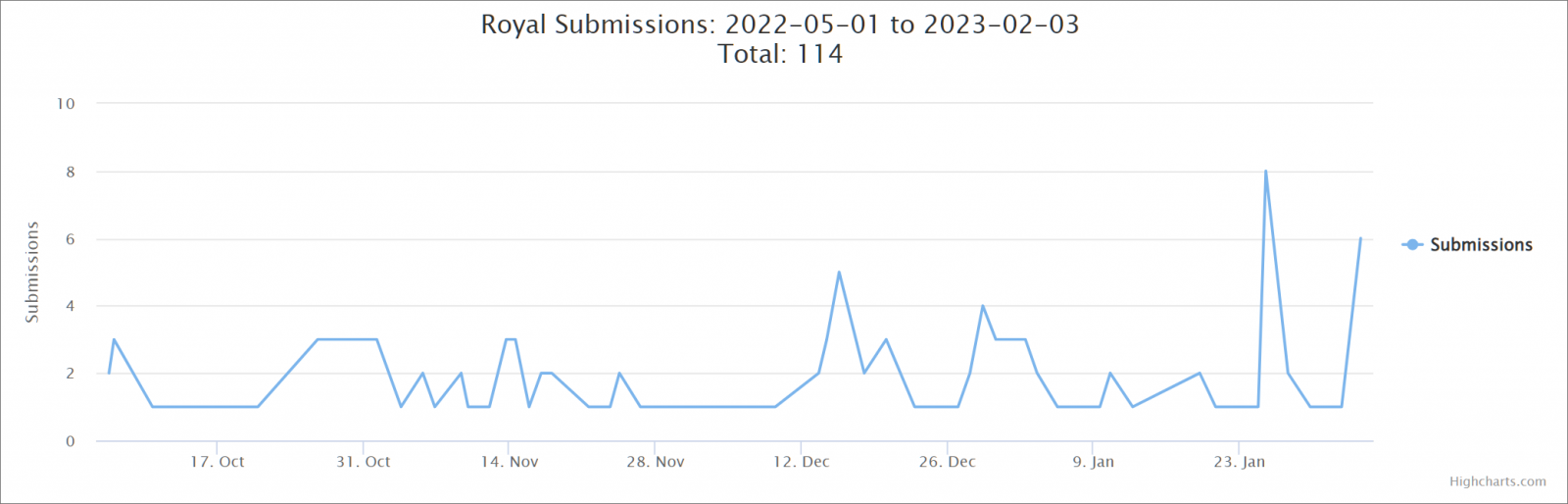

Активность шифровальщика возросла, количество образцов, загружаемых жертвами на ID Ransomware, стало множиться:

Выбор VMware ESXi в качестве мишени соответствует общей тенденции в мире шифровальщиков. Такие цели позволяют с помощью единственной команды зашифровать данные на множестве серверов; ESXi охотно включают в свои списки не только уже известные зловреды, но и новички: Nevada, ESXiArgs.

Последний примечателен тем, что использует нестандартную криптосхему — в нее включен потоковый шифр Sosemanuk, ранее замеченный лишь у ESXi-версии Babuk. Вымогатель ESXiArgs появился на ИБ-радарах в начале текущего месяца и успел поразить порядка 3200 серверов VMware ESXi.