В сообществе TikTok продвигают приложение, якобы позволяющее снять фильтры Invisible Challenge и раскрыть личность героя откровенного видео. Проведенное в Checkmarx исследование показало, что программа unfilter, загружаемая через сервер Discord, предназначена для кражи данных.

Спецэффект TikTok, размывающий изображение автора видеоролика, раздевшегося перед камерой, пользуется большой популярностью. Хештег #invisiblefilter собрал уже более 25 млн просмотров, и злоумышленники решили воспользоваться новой возможностью.

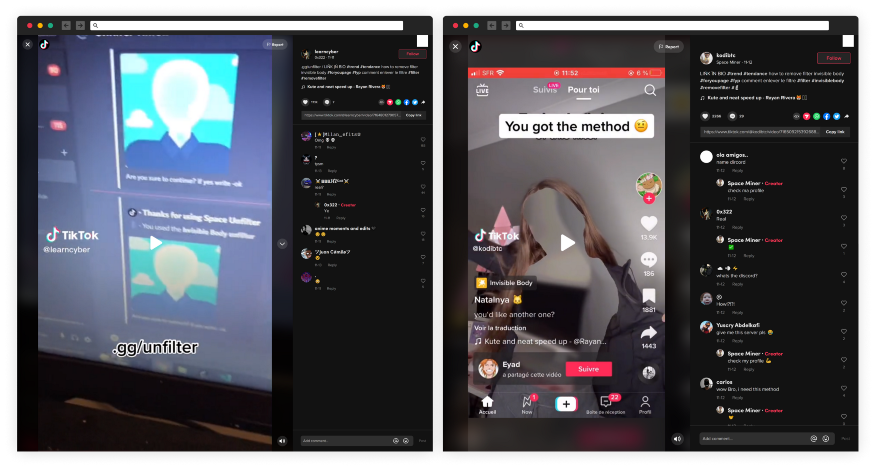

Тиктокеры @learncyber и @kodibtc опубликовали видео с рекламой программы, способной убрать эффект Invisible Body, и приглашением присоединиться к сообществу Space Unfilter в домене discord[.]gg. Авторы вредоносной кампании выложили на сервер порноролики — якобы результат работы продвигаемого софта, который можно скачать с GitHub, а также запустили бот, автоматически отправляющий личное сообщение с просьбой установить звезду для репозитория 420World69/Tiktok-Unfilter-Api.

Проект Unfilter позиционируется как opensource-инструмент, позволяющий подавить фильтры трендовой TikTok-игрушки. Как выяснили аналитики, в файлах проекта скрывается bat-скрипт, устанавливающий вредоносный Python-пакет из списка requirements.txt.

Зловреда неоднократно выуживали и удаляли на PyPi, но он вновь появлялся под другими именами (tiktok-filter-api, pyshftuler, pyiopcs) или новыми аккаунтами. В комментарии для The Record представитель Checkmarx уточил, что скриптовый инсталлятор внедряет в систему трояна W4SP — инфостилера с открытым исходным кодом, опубликованного на GitHub.

Видео злоумышленников, по данным ИБ-компании, за пару дней собирают более 1 млн просмотров, а их репозиторий на GitHub получил статус трендового проекта, так как на его счету числятся 103 звезды и 17 форков. К Discord-сообществу Space Unfilter присоединилось более 30 тыс. тиктокеров, и вредоносным атакам пока не видно конца.