Выступая на 10-й международной индустриальной конференции Kaspersky Industrial Cybersecurity Conference 2022 в Сочи, Антон Иванов, CTO Kaspersky, объявил о готовности компании предоставлять бесплатный тестовый период для изучения и освоения сервиса ICS MDR по обнаружению киберугроз и реагированию на киберинциденты. Услуга предназначена для предприятий.

Киберугрозы для промышленных предприятий

По данным собственной статистики Kaspersky за I квартал 2022 года, 31,8 % индустриальных предприятий хотя бы раз испытывали заражение вредоносными программами. 16,8 % киберугроз были получены ими из внешних источников, около 7 % вредоносных объектов попали на промышленные предприятия через электронную почту или при просмотре интернета. Статистика отражает то, что значительная часть индустриального сегмента не имеет пока полноценной защиты от враждебных действий, считают в Kaspersky.

Как отметил Антон Иванов, многие промышленные компании не обладают необходимым уровнем экспертизы, чтобы закрывать возникающие уязвимости. Ситуация ухудшилась в последнее время из-за падения доверия к западным поставщикам ИБ-решений после их ухода. Компаниям требуется доверенный партнёр, который не бросит заказчика, будет предоставлять обновления и сервис, помогать в разрешении различных инцидентов.

Сервис управляемой безопасности ICS MDR

Антон Иванов отметил, что компания Kaspersky обладает пакетной экспертной квалификацией (которую готова предоставлять заказчикам) для проведения киберразведки. Это позволяет оценивать ситуацию, понимать, откуда идёт атака, эффективно отражать её.

Компания ежедневно детектирует в глобальном масштабе появление около 380 тысяч новых вредоносных файлов. На выявлении угроз занято более 200 ведущих международных исследователей в области кибербезопасности. Разработанная технология позволяет собирать информацию по киберразведке и автоматически импортировать её в межсетевые экраны.

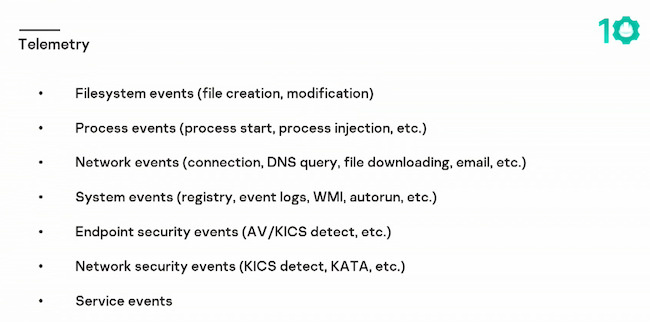

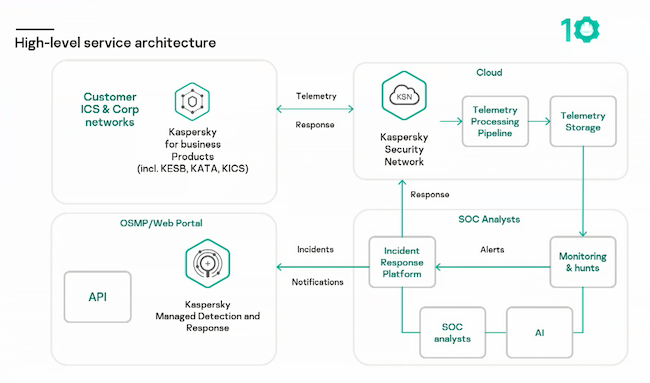

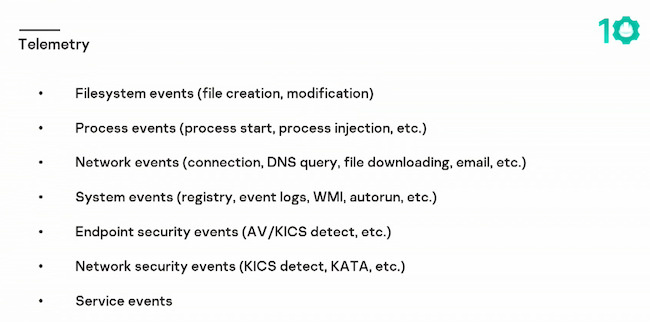

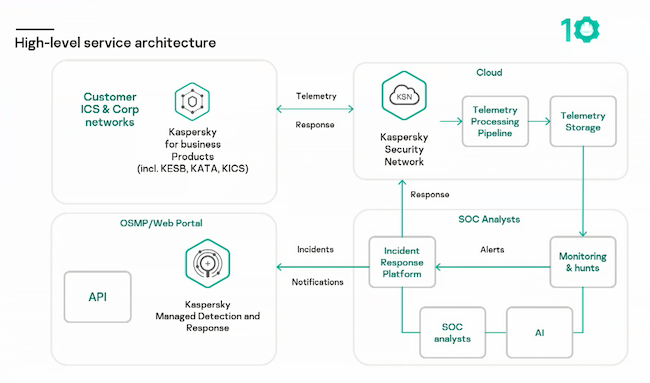

Для внедрения сервиса достаточно приобрести лицензию и установить определённые плагины. Они будут передавать телеметрию из компании-клиента на сторону вендора. Kaspersky предоставляет портал или центр управления, ИБ-служба компании получает ссылку на чат аналитиков Kaspersky, где можно решать текущие вопросы.

Анализ телеметрии, как сообщил Антон Иванов, ведётся в автоматическом режиме на базе информации от отдела глобальных исследований Kaspersky, ICS CERT, SOC-аналитиков.

В настоящее время используется более 1100 правил, написанных экспертами. Это позволяет увидеть практически все угрозы, которые встречаются на практике. Правила обновляются в автоматическом режиме.

Постоянно ведётся модернизация алгоритма обнаружения угроз. Используется ИИ, который переобучает модели и позволяет обновлять правила.

Внедрение ICS MDR

Сервис ICS MDR предусматривает выделение для компании инженера SOC Kaspersky. Он будет контролировать сбор информации об инцидентах от заказчика, изучать собираемые данные и предотвращать инциденты. Заказчики смогут получать отчёты с информацией об обнаруженных угрозах. Компания будет также получать автоматические сценарии реагирования (плейбуки) для предотвращения угрозы. При необходимости отделу ИБ будет предоставляться полноценная консультация: что необходимо сделать, где установить необходимый продукт, какие действия необходимо осуществить для противодействия выявленной угрозе.

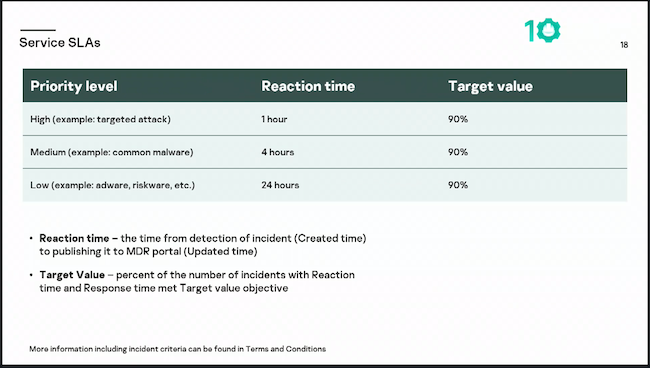

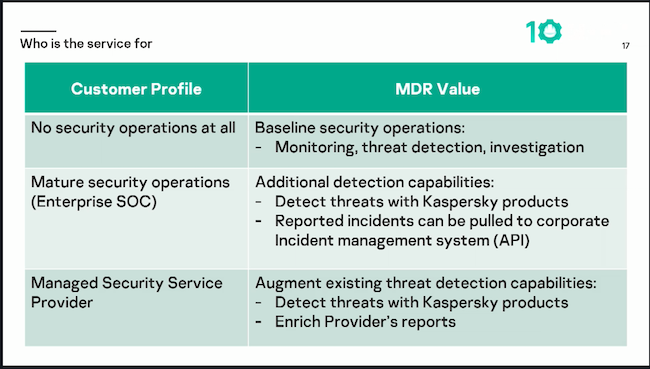

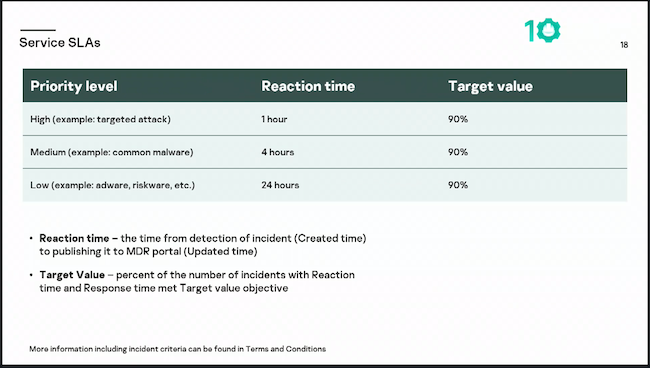

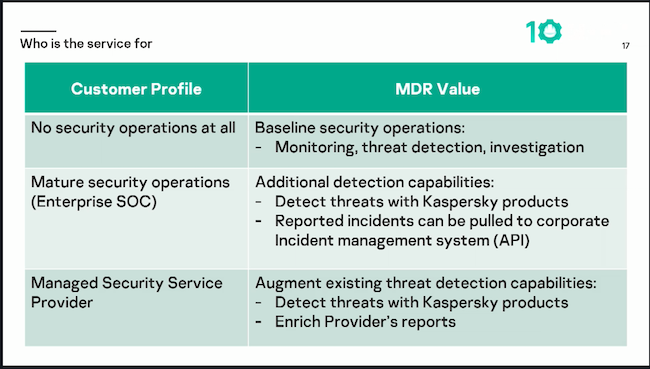

Сервис ICS MDR рассчитан на компании, у которых нет полноценного SOC. Kaspersky готова предоставить сервис SOC «под ключ» с хорошим SLA.

Как заявил Антон Иванов, инциденты высокого приоритета будут устраняться в течение часа (90 % случаев выявления). Для инцидентов среднего уровня угрозы время реагирования не будет превышать 4 часов, для низкоприоритетных — 24 часов. По опыту Kaspersky, инциденты низкого порядка не влияют на работоспособность и не несут критического риска для инфраструктуры заказчика.