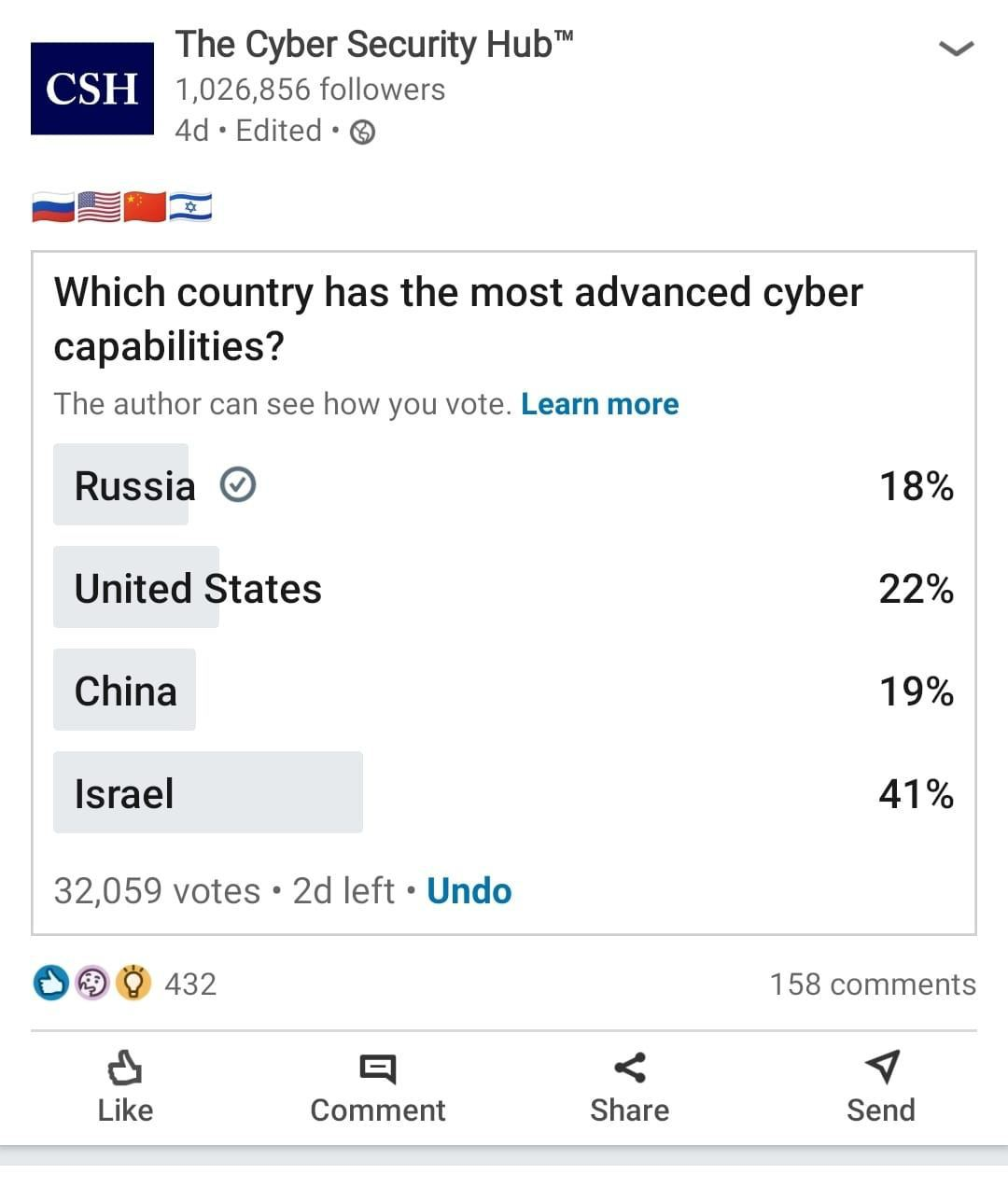

Опрос, проведенный в Facebook, показал, что, вопреки уверениям США, российские хакеры — далеко не самая большая APT-угроза в киберпространстве. Самым высоким потенциалом в этом отношении, по мнению общественности, обладает Израиль.

Согласно результатам масштабного исследования, проведенного по заказу компании HP, в период с 2017 года по 2020-й количество атак хакеров, за которыми может стоять государство, увеличилось в два раза. Их мишенями в большинстве случаев являются крупные предприятия (35%) и представители сферы киберобороны (25%). На госсектор и объекты критической инфраструктуры (КИИ) за последние десять лет пришлось лишь 12 и 10% инцидентов соответственно.

«Государства не жалеют времени и ресурсов, чтобы достичь стратегического превосходства в киберпространстве, — пишут исследователи. — В стремлении защитить национальные интересы они совершенствуют свои возможности по сбору разведданных и наращивают военный потенциал, используя шпионаж, подрыв безопасности и кражу информации».

Разработкой критериев для оценки киберпотенциала различных стран в настоящее время занимаются многие институты и аналитические компании. В Гарвардской школе управления им. Джона Ф. Кеннеди, например, создали (PDF) собственную модель для определения национальной кибермощи. По состоянию на сентябрь 2020 года их рейтинг кибердержав выглядел следующим образом:

Университетские исследователи, правда, подчеркнули, что данные для расчетов по выведенной формуле они черпали из открытых источников. Не исключено, что именно по этой причине Израиль в их списке оказался за пределами ведущей десятки, хотя другие аналитики зачастую ставят его на вторую строчку — после США.

Возможности России и Китая в киберпространстве обычно считают сравнимыми и выше, чем у Ирана и Северной Кореи. Видимо, по этой причине в опросе Facebook фигурируют только четыре страны: