Эксплуатация уязвимости в библиотеке Apache Velocity Tools не требует аутентификации и позволяет провести атаку по методу межсайтового скриптинга (XSS) на правительственные сайты в TLD-домене .gov, в том числе против НАСА и госучреждений Австралии. Брешь устранили более 2,5 месяцев назад, однако соответствующее обновление до сих пор не вышло.

Как стало известно BleepingComputer, проблемным является один из Java-классов коллекции Apache Velocity Tools — подпроекта Apache Velocity, основанного на Java движка шаблонов. Последний разработчики используют для разделения данных приложения, пользовательского интерфейса и управляющей логики на три компонента. Такая схема разделения (MVC, Model-View-Controller, модель-представление-контроллер) упрощает привнесение изменений в проект.

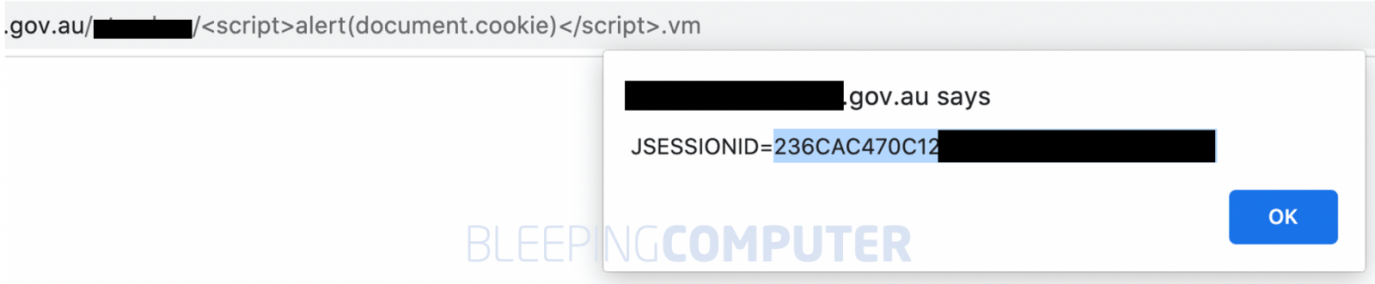

Уязвимый Java-класс VelocityViewServlet, по данным BleepingComputer, используют более 2,6 тыс. бинарников, доступных в npm, PyPI, Maven Central и других хранилищах продуктов с открытым исходным кодом. Баг, классифицируемый как «отраженный XSS», связан с рендерингом страниц ошибок (таких как template not found — «шаблон не найден») и при использовании позволяет заманить пользователя на фишинговый сайт или угнать его сессию.

Проблема затрагивает все версии Apache Velocity Tools и особенно опасна для правительственных порталов, на которых регистрируются служащие и подрядчики.

Уязвимость обнаружил в начале октября участник команды этичных хакеров Sakura Samurai. Разработчики Apache Velocity Tools удостоверились в наличии ошибки и втихую ее исправили, опубликовав соответствующий коммит в своем репозитории на GitHub.

На запрос BleepingComputer о комментарии представители Apache Software Foundation (ASF) пояснили, что XSS-баг, кулуарно идентифицируемый как CVE-2020-13959, некритичен, поэтому патч для него будет официально выпущен вместе с другими в составе очередной сборки Apache Velocity Tools (ее дата выпуска пока не определена). Те, кого тревожит отсутствие заплатки, могут самостоятельно загрузить ее с GitHub.