Исследователи из «Лаборатории Касперского» обнаружили новые варианты шпионской программы GravityRAT, которые способны атаковать не только Windows, но также macOS и Android.

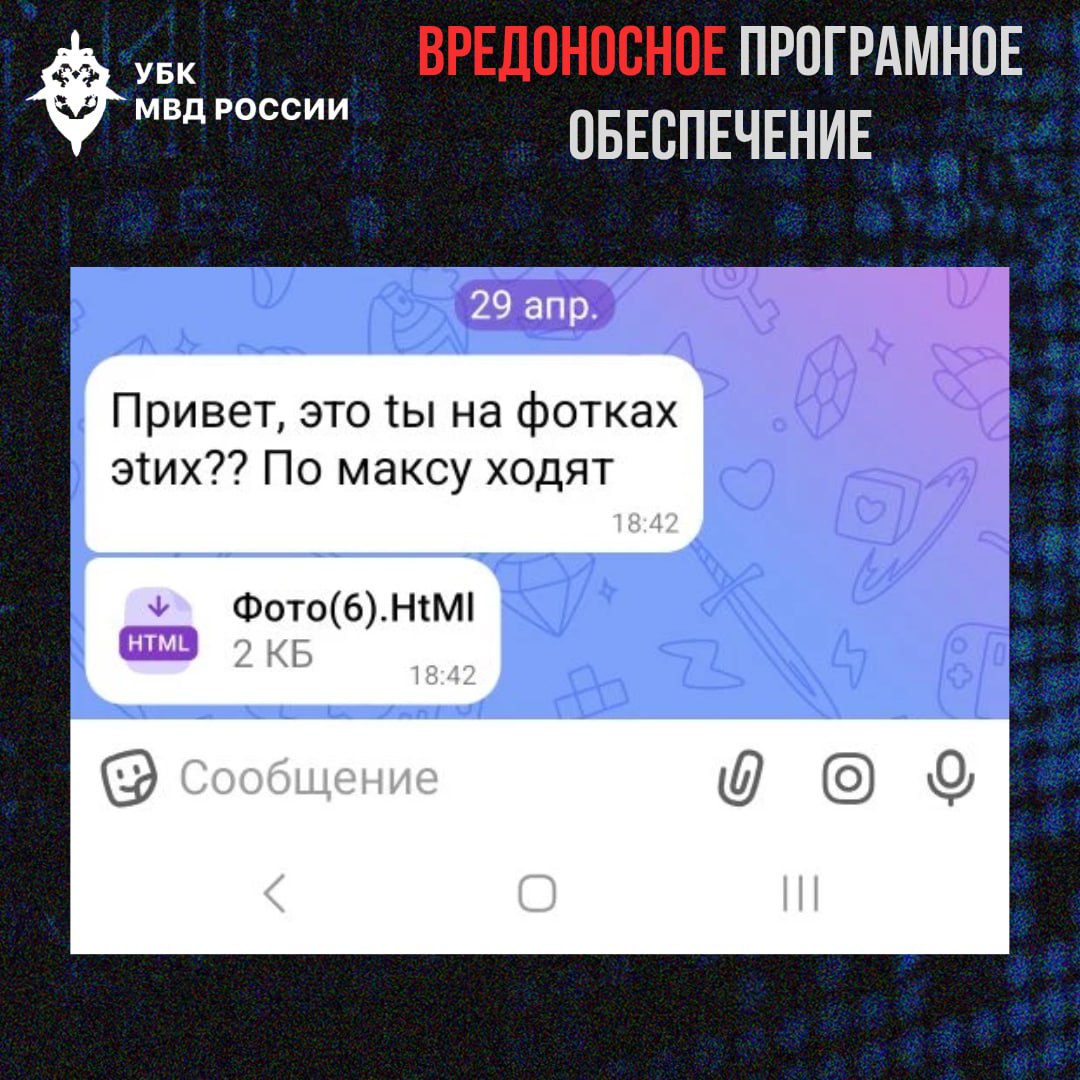

Названный вредонос был впервые обнаружен в 2017 году в ходе целевых атак на территории Индии. Злоумышленники связывались с намеченной жертвой в Facebook и просили для продолжения беседы установить защищенный мессенджер, а на самом деле — программу-шпион для Windows. К 2018 году индийские эксперты выявили около 100 заражений в оборонных ведомствах, полицейских подразделениях и других организациях.

Анализ, позднее проведенный в подразделении Talos компании Cisco, показал, что после запуска GravityRAT проверяет зараженный компьютер на наличие виртуальных машин и песочниц, собирает информацию о системе, загружает со своего сервера полезную нагрузку и добавляет запланированное задание, чтобы обеспечить себе постоянное присутствие.

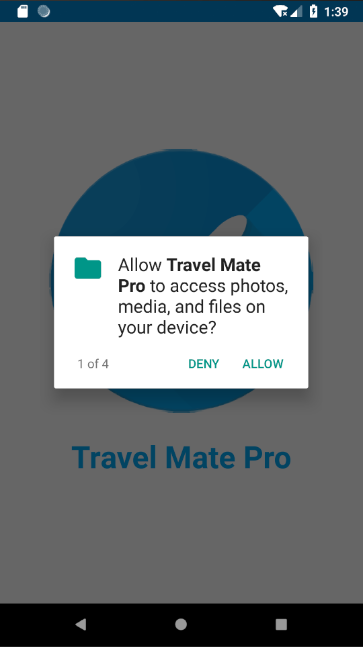

По данным Kaspersky, целевые атаки с использованием GravityRAT проводятся как минимум с 2015 года. В прошлом году исследователи обнаружили на VirusTotal схожего шпиона, внедренного в Android-приложение Travel Mate. Имя троянизированной программы для путешественников по Индии вирусописатели изменили на Travel Mate Pro.

Функции Android-версии GravityRAT оказались типовыми: шпион ищет и отправляет своим хозяевам данные о зараженном устройстве, список контактов, адреса email, логи звонков и SMS. Зловред также умеет отыскивать в памяти устройства и на сменных носителях документы в форматах .jpg, .jpeg, .log, .png, .txt, .pdf, .xml, .doc, .xls, .xlsx, .ppt, .pptx, .docx и .opus.

Командный сервер, который Android-шпион использовал как хранилище краденых данных, уже засветился в других вредоносных кампаниях. Проверка его IP-адреса выявила ряд доменов, используемых для распространения новых вариантов GravityRAT, работающих под Windows, macOS и Android. Все сайты, отдающие эти вредоносные программы, размещены в CDN-сети Cloudflare, что затрудняет определение реального IP-адреса.

Проанализированные в Kaspersky образцы GravityRAT написаны на .NET, Python и фреймворке Electron. Многие из них подписаны действующими сертификатами, выданными на имя существующих компаний. Распространяются новые модификации по-прежнему — вместе с копиями легитимных приложений.

«С достаточной уверенностью можно предположить, что текущая кампания GravityRAT использует схожие методы — ссылки на вредоносные приложения злоумышленники отправляют конкретным жертвам, — резюмируют эксперты. — Главное изменение в новой кампании GravityRAT — мультиплатформенность: наряду с Windows, появились версии под Android и macOS. Злоумышленники также стали использовать цифровые подписи, чтобы повысить легитимность приложений».