Qrator Labs представила результаты исследования динамики атак и изменений трафика онлайн-ресурсов компаний из различных сфер бизнеса во время в период распространения коронавируса. Отчёт подготовлен на основе статистики, собранной по клиентам Qrator Labs за февраль-март 2020 года.

Распространение вируса COVID-19 по всему миру, а также карантин, в условиях которого оказались многие российские регионы, заметно сказались на характере интернет-трафика: объем трафика многих ресурсов существенно сократился, в то время как интерес аудитории переключился на ряд других сервисов, которые стали испытывать пиковые нагрузки.

Изменение статистического профиля трафика носило достаточно плавный характер, обусловленный изменениями в экономике страны и мира.

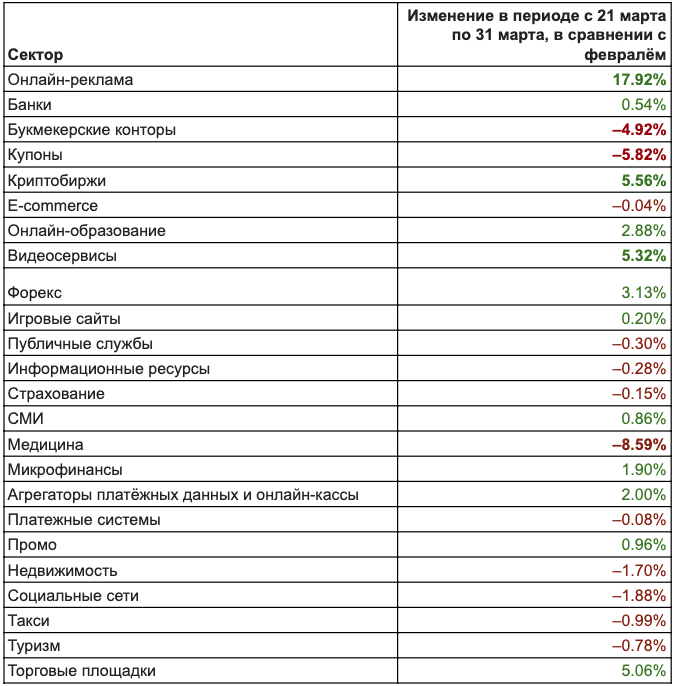

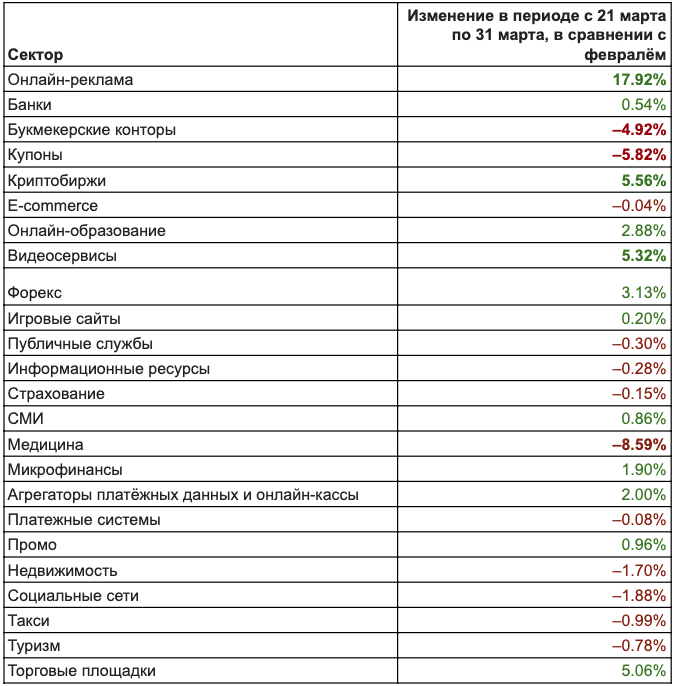

Основным фактором роста трафика в марте в России стали видеосервисы, включая как известные ресурсы, так и пиратские сайты. Развлекательный контент пользуется сейчас большим спросом у людей, вынужденных постоянно находиться дома: многие смотрят фильмы и сериалы в свободное время, что заметно увеличивает нагрузку на ресурсы компаний, предоставляющих подобные услуги.

Вслед за ростом популярности видеосервисов резко стала расти онлайн-реклама (на 17,92%) – многие смотрят кино на пиратских сайтах, где размещается большое количество рекламных роликов.

Отдельно обращает на себя внимание рост трафика у религиозных сервисов – от 30% до 500%. Возможно, это связано с тем, что многие верующие люди, находящиеся дома, участвуют в службах по видеосвязи, а также активно интересуются взглядом духовенства на происходящее.

Характерно, что трафик туристических компаний, операторов, авиа- и железнодорожных перевозчиков в целом сократился ненамного – на 0,78% – граждане продолжают приобретать и использовать билеты на перелёты и поездки внутри страны, а также, по всей видимости, пытаются вернуть себе деньги на отменённые рейсы и туры, купленные на ближайшее время. Существенное падение в секторе конкретно туроператоров и туркомпаний в целом компенсируется более интенсивной, чем в феврале, рекламой авиа- и железнодорожных перевозок. Заметный спад отмечается в медицинском секторе — 8,59% — однако стоит заметить, что просадка спроса и, соответственно, трафика в основном коснулась услуг платной косметологической медицины. На 1,70% также упал трафик сайтов недвижимости и на 1,88% – тематических и профессиональных социальных сетей.

Вслед за отменой (или переносом) большинства ключевых спортивных событий — от Олимпиады до автогонок в классе Формула-1 — снизился интерес к сервисам ставок на спорт (–4,92%), при этом DDoS-атаки на эту категорию бизнеса выросли практически в три раза. Это, по всей видимости, является наглядной иллюстрацией того, как в условиях кризиса и сокращающегося рынка некоторые игроки прибегают в том числе к внерыночным методам конкурентной борьбы. Аналогичная ситуация на рынке электронной коммерции и онлайн-магазинов — рост числа атак на 183%.

Более агрессивный рост числа атак, по сути, продемонстрировал только сектор онлайн-курсов и сервисов дистанционного обучения (почти в 4 раза). Это легко объясняется агрессивным нежеланием учеников продолжать своё образование в школах и высших учебных заведениях в онлайн-формате. Нагрузка на сайты онлайн-образования при этом увеличилась всего на 2,88%, даже в условиях того, что многие компании сделали свои уроки и программы бесплатными на время эпидемии. Рост трафика в секторе цифрового образования оказался не сравним с ростом развлекательного контента (5,32%).В условиях начавшегося кризиса и роста экономических рисков многие обратили свое внимание на валютные рынки. Вследствие этого сектор криптобирж и Forex продемонстрировал в марте существенный рост (+5,56% и +3,13%, соответственно). Ресурсы микрофинансовых организаций также стали пользоваться повышенным спросом среди населения.

Увеличился трафик кассовых аппаратов. В основном, рост был сконцентрирован в периоде с 1 по 21 марта (до 7%). Во-первых, на этот период пришёлся ажиотаж в закупке продуктов первой необходимости; во-вторых, поскольку через наличные деньги может передаваться коронавирус, российские пользователи стали большее количество операций выполнять с помощью банковских карт — что, вероятно, увеличило налоговую нагрузку на ряд магазинов и всё ещё функционировавший в этом периоде ресторанный бизнес. В последнюю неделю марта трафик кассовых аппаратов снижался, оставаясь при этом по-прежнему выше февральского уровня (см. также исследование компании Эвотор: https://vc.ru/finance/118955-evotor-v-pervuyu-nerabochuyu-nedelyu-upal-o...). Естественным следствием закрытия ресторанов стал также общий спад в сфере купонного бизнеса (–5.82%).

Таблица 1. Изменение трафика онлайн-ресурсов Рунета в период распространения коронавируса