Специалисты Semperis обнаружили серьезный изъян проекта Managed Service Accounts (dMSA), который существенно упрощает взлом паролей к управляемым аккаунтам и позволяет получить постоянный доступ во всем их ресурсам в доменах Active Directory.

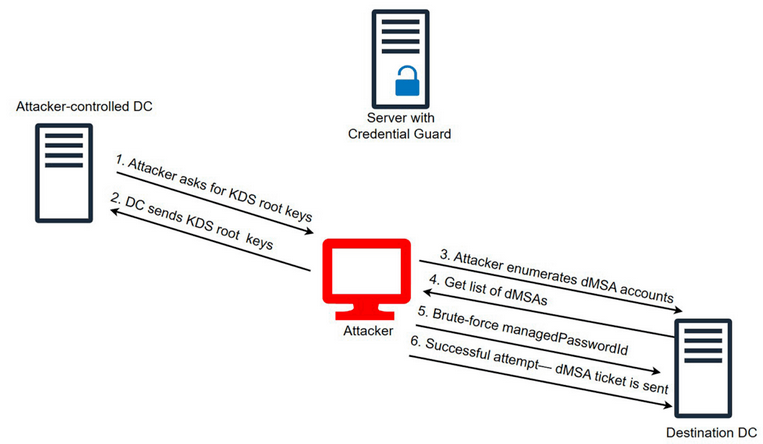

Функциональность dMSA была введена в Windows Server 2025 для зашиты от атак на протокол Kerberos. Разработанный экспертами способ внедрения бэкдора в обход аутентификации несложен в исполнении, однако для успешной атаки придется заполучить корневой ключ службы KDS.

Из-за этого создатели Golden dMSA оценили степень угрозы как умеренную: заветный ключ доступен только из-под учетной записи с высочайшими привилегиями — администратора корневого домена, админа предприятия либо SYSTEM.

С помощью этого мастер-ключа можно получить текущий пароль dMSA или gMSA (групповой управляемый аккаунт пользователя AD) без повторного обращения к контроллеру домена. Как оказалось, для регулярно и автоматически заменяемых паролей предусмотрено лишь 1024 комбинации, и они поддаются брутфорсу.

Таким образом, компрометация одного контроллера домена в рамках Golden dMSA может обернуться масштабным взломом управляемых аккаунтов AD-службы. Автор атаки также получает возможность горизонтально перемещаться между доменами целевой организации.

Примечательно, что представленный Semperis метод позволяет обойти Windows-защиту Credential Guard — механизм, предотвращающий кражу учеток, NTLM-хешей и тикетов Kerberos (идентификаторов TGT).