На протяжении минимум трех лет киберпреступники использовали 0-day уязвимость в одном из самых популярных плагинов jQuery. Эта дыра в безопасности позволяла злоумышленникам загружать веб-шеллы и получать контроль над атакуемыми серверами.

Уязвимость затягивает плагин jQuery File Upload, чьим автором является немецкий разработчик Себастьян Щан (более известен под прозвищем Blueimp).

На GitHub этот плагин занимает второе место по популярности (на первом сам фреймворк jQuery). jQuery File Upload используется во множестве крупных проектов. Следовательно, атаки злоумышленников могут распространиться довольно быстро и вызвать массовые заражения.

Эксперты утверждают, что наличие этой бреши позволяет атакующему загрузить на сервер вредоносные файлы вроде бэкдоров и шеллов. Специалист из Akamai заявил, что наблюдал использование этого бага в реальных атаках.

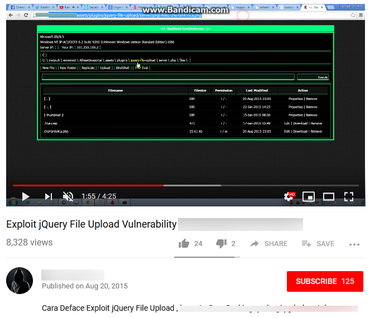

На YouTube были найдены несколько видеороликов, в которых наглядно показывался способ эксплуатации уязвимости в jQuery File Upload для получения контроля над сервером. Вот, например, одно из таких видео:

Судя по видео, брешь хорошо знакома киберпреступникам, причем давно. Удивительно, что сообщество защитников кибербезопасности было не в курсе подобной дыры.

Уязвимы версии jQuery File Upload до 9.22.1