На конференции DerbyCon, прошедшей на прошлой неделе, исследователь в области безопасности рассказал о методе инъекции DLL, который может использовать вредоносная программа для обхода защитной функции Controlled Folder Access («контролируемый доступ к директориям»), которую Microsoft внедрила в Windows 10 для борьбы с вымогателями.

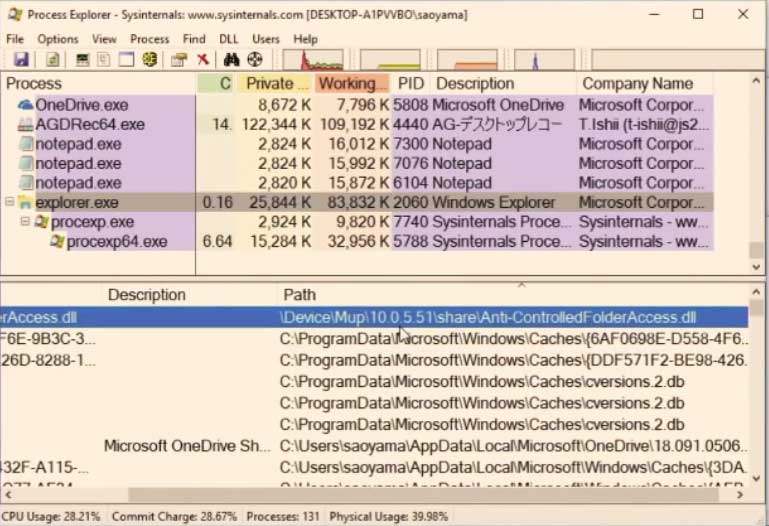

Интересным методом обхода защитной функции поделился Соя Аояма, исследователь безопасности в компании Fujitsu System Integration Laboratories. Способ заключается в инъекции вредоносной DLL-библиотеки в Explorer на этапе запуска процесса.

Нетрудно догадаться, что Explorer по умолчанию находится в белом списке для функции Controlled Folder Access. Следовательно, внедренная в него DLL получит возможность обойти эту защиту операционной системы.

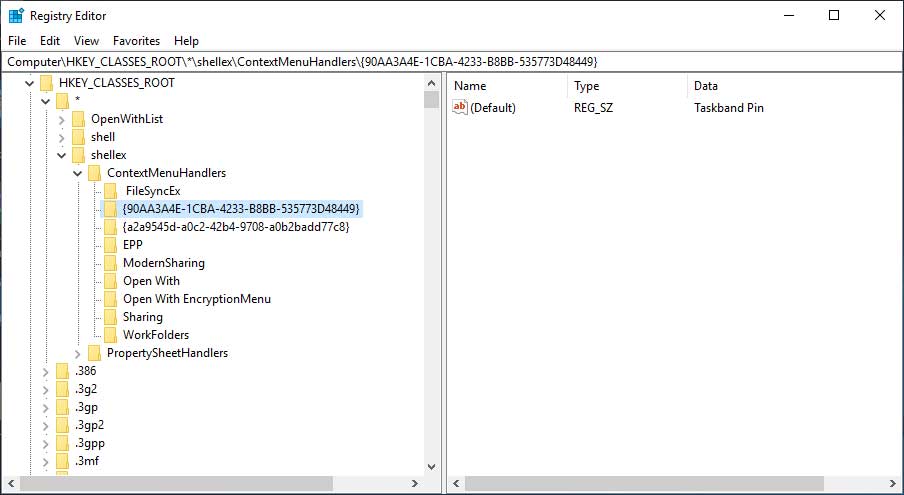

Аояма объясняет, что при запуске процесса explorer.exe он будет загружать библиотеки, которые перечислены в ключе реестра HKEY_CLASSES_ROOT\*\shellex\ContextMenuHandlers.

По умолчанию explorer запускается и загружает Shell.dll из ключа HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{90AA3A4E-1CBA-4233-B8BB-535773D48449}\InProcServer32. Чтобы загрузить вместо этого вредоносную библиотеку, Аояма просто создал ключ HKCU\Software\Classes\CLSID\{90AA3A4E-1CBA-4233-B8BB-535773D48449}\InProcServer32 и указал в качестве значения злонамеренных файл.

Теперь, если процесс Explorer.exe завершить, а затем перезапустить, вредоносная DLL запустится внутри процесса проводника.

Мало того, что эта техника позволяет обойти Controlled Folder Access, она также остается незаметной для Защитника Windows (Windows Defender). Согласно тестам, которые провел Аояма, инъекцию также не заметили и Avast, ESET, Malwarebytes Premium и McAfee. У них у всех есть защита от вымогателей.

Ниже можно посмотреть видео выступления Аоямы на конференции:

Напомним, что в феврале также сообщалось, что Controlled Folder Access можно обойти. Однако там описывался другой способ.