Группа исследователей обнаружила интересный способ узнать, что пользователь просматривает на своем мониторе. Для этого злоумышленникам нужно проанализировать ультразвуки, которые издает монитор пользователя.

Свой метод эксперты представили на конференции Crypto 2018, которая прошла во вторник в Санта-Барбаре.

Согласно докладу специалистов, злоумышленник может проанализировать лайвстримы или записи, сделанные рядом с монитором — например, из VoIP-звонка или видеочата.

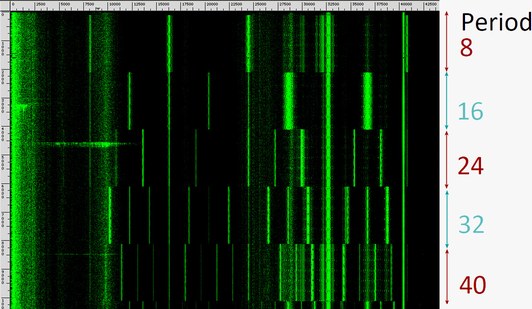

Таким образом, атакующий может узнать, какой именно контент находился на экране пользователя, для этого всего лишь надо проанализировать «акустические утечки». Несмотря на то, что расстояние и микрофоны ухудшают передачу такого сигнала, исследователи все же смогли извлечь информацию с расстояния около 10 метров.

Эран Тромер, исследователь в области криптографии и безопасности, принимавший участие в исследовании, так прокомментировал эту находку:

«Я думаю, такая атака демонстрирует, насколько часто игнорируются физические явления в случае с обеспечением безопасности устройств. Конечно, такие явления не принимались во внимание производителями, однако они существуют, что создает определенную уязвимость в безопасности».

Отмечается, что возможность атаки существует из-за формы утечки данных, которую можно охарактеризовать как «утечка по физическим боковым каналам». Она происходит не благодаря программной ошибке, а из-за непреднамеренных взаимодействий между аппаратной составляющей компьютера и обрабатываемых ей данных.