Сегодня корпорация Google сообщила об усовершенствовании функции, которую смогут использовать администраторы учетных записей G Suite для настройки специальных предупреждений, которые будут уведомлять о попытках проникновения правительственных хакеров в один из таких аккаунтов.

Эта новая возможность будет доступа по адресу «Консоль администратора» => «Отчеты» => «Управление предупреждениями» => «Спонсируемая государством атака» («Admin Console => Reports => Manage Alerts => Government backed attack»).

Эта настройка доступна всем лицам, имеющим стандартную учетную запись администратора G Suite.

На самом деле, эта «фича» известна с 2012 года — тогда Google впервые внедрила эту систему оповещений. В 2017 году корпорация полностью обновила и переработала эту систему.

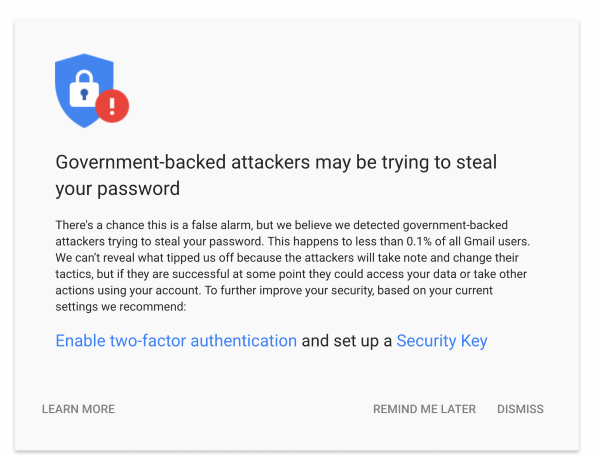

Оповещения о попытках вторжения со стороны какого-либо правительства обычно приходят при обнаружении фишинговых схем, вредоносных вложений, либо атак брутфорс, которые исходят от киберпреступных групп, связанных с правительством.

Нововведения помогут администраторам контролировать, что происходит внутри учетной записи G Suite, которая подвергается атаке со стороны правительственных хакеров. Администраторам теперь будет легче получать уведомления о продолжающихся атаках, и о том, какой именно аккаунт был затронут.

Более того, админы смогут настроить автоматические действия, которые необходимо предпринять в случае атаки со стороны государства. Например, сброс пароля затронутой учетной записи, который просто необходим.

И последний штрих — теперь администраторы смогут отправлять копию предупреждения об атаке пользователю.

Сегодня также стало известно, что Google планирует создать цензурированную версию своего поисковика специально для пользователей из Китая. В этой версии поисковой системы будут блокироваться сайты, упоминающие права человека, демократию, религию и мирный протест.