Компания HackerOne опубликовала результаты отчета «Hacker-Powered Security Report», за основу этого исследования взят анализ более чем 72 000 уязвимостей. В документе утверждается, что ИБ-специалисты находят гораздо более серьезные бреши в безопасности, чем раньше.

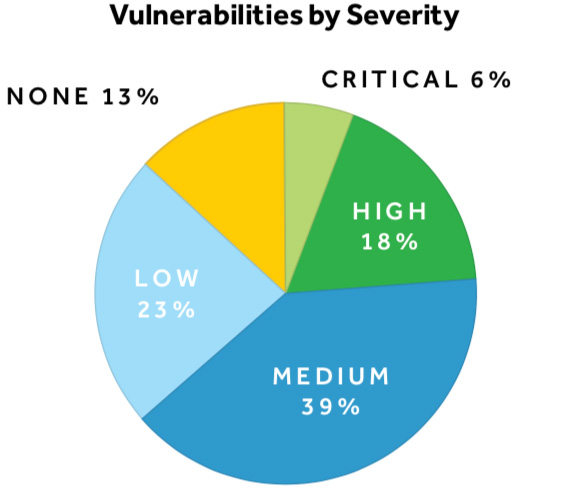

Общее количество серьезных и критических уязвимостей увеличилось на 22 % в сравнении с прошлым годом. Растут и премии, выплачиваемые специалистам за обнаруженные проблемы безопасности, крупнейшая сумма за одно сообщение об уязвимости составила $75 000.

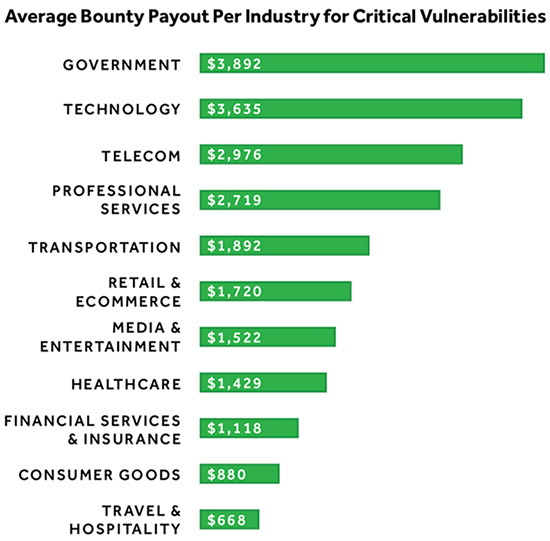

Самые щедрые организации, среди которых Google, Microsoft и Intel, выплачивают до $250 000 за критические уязвимости. Между тем, ложные срабатывания постепенно становятся пережитком прошлого — 80 % предоставляемых отчетов качественны и полезны.

«Краудсорсинг в сфере различных тестирований кибербезопасности быстро приближается к критической массе», — уведомил Gartner.

Государственный сектор, как оказалось, поддерживает модель, основанную на поиске уязвимостей ИТ-специалистами. Многие государственные программы направлены на то, чтобы помочь такой схеме находить критические недостатки и исправлять их.

Различные промышленные предприятия также подтянулись во всем, что касается поиска, обнаружения и устранения проблем безопасности. Тем не менее ведущие организации по-прежнему недостаточно подготовлены для эффективной борьбы с уязвимостями.

У 93 % организаций из списка Forbes Global 2000 нет правил получения отчетов об уязвимостях от третьих лиц, а также устранения этих брешей в кратчайшие сроки.