У пользователей теперь должны появиться дополнительные опасения по поводу вымогателей. Новый вариант вредоносной программы Cerber был доработан таким образом, что он крадет кошельки и пароли Биткойн, после чего шифрует файлы и требует выкуп.

Новая модификация шифровальщика ищет файлы трех приложений Биткойн-кошельков: Bitcoin Core, Electrum и Multibit wallets. При обнаружении этих файлов вымогатель отправляет их на командный сервер злоумышленников, затем удаляет их с компьютера жертвы.

Также Cerber пытается украсть сохраненные пароли в Internet Explorer, Google Chrome и Mozilla Firefox.

Исследователи Trend Micro отметили, что получение кошельков не означает, что биткойны, находящиеся в них будут украдены, так как злоумышленник все равно должен знать пароль для доступа к ним. Тем не менее, хакеры могут найти способ угадать пароль, или также украсть его с компьютера пользователя.

Cerber в свое время принес немалую прибыль киберпреступникам, однако им, судя по всему, этого недостаточно.

«Эта новая функция доказывает, что злоумышленники пытаются использовать новые способы монетизации. Мы считаем, что кража биткойнов будет представлять собой ценный источник потенциальных доходов» - эксперты.

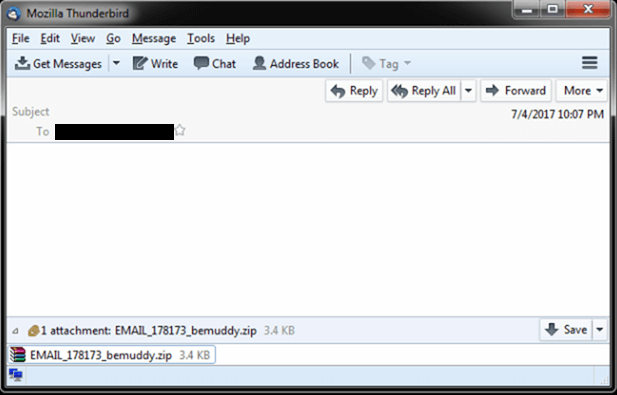

К слову стоит упомянуть, что метод заражения не изменился - Cerber по-прежнему доставляется по электронной почте, загружается троянцем Nemucod.

Не открывать вложения в письмах, приходящих от непроверенных источников - хороший способ снизить риск заражения этой и другими вредоносными программами.