Взломщики использовали отравление DNS-кэша, чтобы осуществить модификацию интерфейса сайта американской кинематографической ассоциации (MPAA). Атака, которой подвергся ресурс copyprotected.com, на данный момент является последним инцидентом в списке взаимных нападений, которые предпринимали по отношению друг к другу поборники авторских прав и защитники свободной информации; ранее группы анонимных "хакеров" выводили из строя сайты RIAA и юридической фирмы ACS:law.

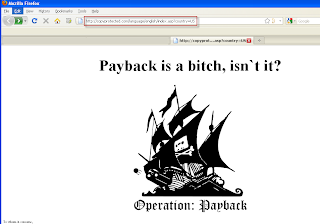

Дефейс Интернет-представительства MPAA, однако, представляет собой уже новый шаг в развитии групп анонимов и их методов: ранее они лишь нарушали работоспособность сетевых ресурсов посредством DDoS-атак. На измененной странице злоумышленники разместили логотип Pirate Bay.

(изображение из первоисточника sunbeltblog.blogspot.com. Щелкните для увеличения...)

"Кому-то удалось изменить DNS-записи для copyprotected.com, так что адрес стал указывать на посторонний IP с содержимым, заранее подготовленным взломщиками", - пояснил исследователь Джоэл Лэтроп, изучивший особенности предпринятой против MPAA атаки.

По словам аналитика, сервер, на котором размещается измененная страница, принадлежит компании WareNet; вероятно, эта организация сама пала жертвой взлома и не является соучастницей нападения. "Я предполагаю, что анонимы могли направить DDoS-атаку на WareNet, чтобы отвлечь ответственный персонал, а затем незаметно использовать один из их серверов для своих собственных целей", - сказал г-н Лэтроп.

Более подробная информация об инциденте доступна в блоге Sunbelt Software.