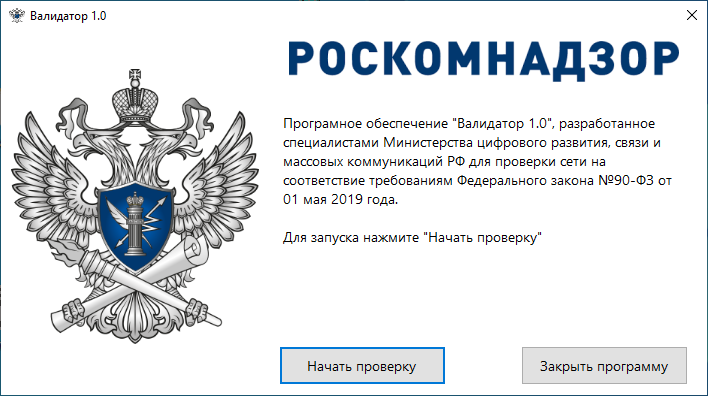

Роскомнадзор начал массово проверять сайты российских организаций на соответствие требованиям законодательства о защите персональных данных. Для этого регулятор использует специального бота, который автоматически ищет возможные нарушения. Судя по предписаниям, такие проверки позволяют выявлять больше несоответствий, чем прежний ручной контроль.

Юрист Алексей Башук в своём блоге на Хабре связывает резкую активизацию регулятора с изменениями в законодательстве, которые вступили в силу осенью 2025 года.

Если ещё в ноябре 2025 года такие проверки были единичными, то теперь Роскомнадзор разработал специального бота для автоматизированного сбора данных о нарушениях. По словам эксперта, он работает постоянно.

Если бот выявляет возможные несоответствия, материалы передают сотруднику Роскомнадзора. Тот проверяет сайт уже вручную и при подтверждении нарушений выдаёт предписание. На их устранение организации дают всего 10 дней.

При этом выросли и штрафы. Как напоминает эксперт, неуведомление регулятора о сборе персональных данных или их обработка без согласия пользователя могут обернуться штрафом от 100 тыс. до 300 тыс. рублей.

Алексей Башук проанализировал предписания Роскомнадзора, вынесенные по итогам таких проверок. Самыми частыми оказались нарушения, связанные с получением согласий на обработку персональных данных.

К нарушениям относят, например, простое размещение ссылок на документы без подтверждения ознакомления пользователя, а также предустановленные галочки согласия. При этом если пользователь должен поставить галочку самостоятельно, такой порядок регулятора уже устраивает.

Роскомнадзор также сверяет компании с реестром операторов персональных данных. Если организация обрабатывает персональные данные, но отсутствует в реестре, регулятор рассматривает это как неуведомление, то есть как нарушение. Кроме того, проверяется содержание обязательных документов, где также часто находят ошибки.

Отдельная проблема — веб-аналитика. Владельцы сайтов нередко забывают, что её использование считается сбором персональных данных, о котором нужно предупреждать пользователей. А использование сервисов Google может трактоваться как передача персональных данных в недружественную страну.

Распространены и нарушения, связанные с публикацией фотографий сотрудников. Если на сайте нет подтверждения согласия на размещение таких материалов и запрета для третьих лиц использовать эти данные, Роскомнадзор также может счесть это нарушением.