Сертификат AM Test Lab

Номер сертификата: 541

Дата выдачи: 07.10.2025

Срок действия: 07.10.2030

- Введение

- Функциональные возможности BI.ZONE GRC 1.30.0

- Модули BI.ZONE GRC 1.30.0

- 3.1. Asset Management

- 3.2. Compliance Management

- 3.3. Vulnerability Management

- 3.3.1. Единая база уязвимостей

- 3.4. Audit and Road Map

- 3.5. Process Management

- 3.6. BI.ZONE Cubi

- Архитектура BI.ZONE GRC 1.30.0

- Варианты поставки BI.ZONE GRC 1.30.0

- Системные требования BI.ZONE GRC 1.30.0

- Сценарии использования BI.ZONE GRC 1.30.0

- Выводы

Введение

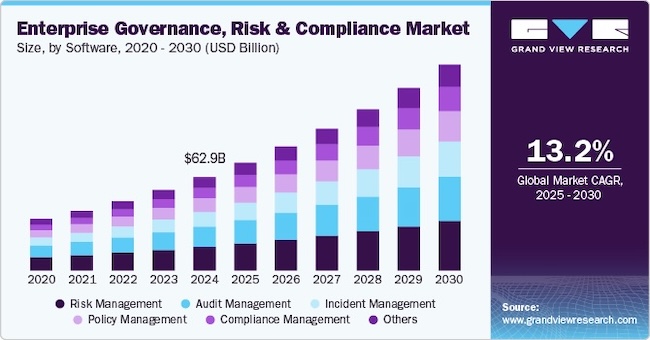

В 2024 году мировой рынок корпоративного управления, рисков и соблюдения нормативных требований оценивался в 62,9 миллиарда долларов США. Согласно прогнозу Grand View Research, рынок будет расти в среднем на 13,2% в год в период с 2025 по 2030 год.

Рисунок 1. Прогноз Grand View Research по рынку GRC

Такая динамика говорит о возрастающей потребности в решениях, которые могут обеспечить системное управление рисками, соответствие нормативным требованиям и контроль за эффективностью внедрённых организационных и технических мер. На этот спрос влияют как внутренние факторы, такие как усложнение бизнес-процессов, так и внешние — ужесточение регулирования, рост количества киберинцидентов и необходимость соответствия требованиям в части защиты персональных данных (ПДн), государственных информационных систем (ГИС) и критической информационной инфраструктуры (КИИ).

В условиях постоянных изменений нормативной базы организациям всё сложнее своевременно адаптировать внутренние процессы, поддерживать актуальность документации и обеспечивать требуемый уровень защиты.

В управлении безопасностью традиционно присутствует конфликт между тремя составляющими: людьми, регуляторными требованиями и практикой. С одной стороны, необходимо соблюдать требования — от комплаенса до внутренних регламентов, с другой — эффективно внедрять и контролировать средства защиты информации (СЗИ), управлять инцидентами и устранять уязвимости. Необходимо учитывать и человеческий фактор как один из ключевых элементов системы безопасности.

BI.ZONE Governance, Risk and Compliance (BI.ZONE GRC) предлагает системный подход к автоматизации процессов КБ. Решение позволяет эффективно управлять рисками, процессами информационной безопасности и обеспечивать выполнение требований регуляторов. Платформа включена в реестр российского программного обеспечения и в настоящее время проходит сертификацию ФСТЭК России. Сертификация продукта запланирована до конца 2025 года.

Функциональные возможности BI.ZONE GRC 1.30.0

Платформа реализует подход к управлению киберрисками, при котором нормативные требования, технические меры защиты и операционные процессы рассматриваются как единая система. Она позволяет решить задачи:

- автоматизировать выполнение требований по защите ПДн, ГИС и КИИ;

- упростить управление ИТ-активами (мониторинг в едином пространстве более 1 млн ИТ-активов);

- детектировать, оценивать и контролировать устранение уязвимостей;

- осуществлять мониторинг ключевых процессов кибербезопасности;

- проводить аудиты.

К возможностям платформы относятся:

Выполнение требований законодательства. Платформа агрегирует данные о процессах обработки ПДн, ведёт их централизованный реестр и обеспечивает контроль актуальности сведений. Реализованы функции моделирования угроз, проектирования системы защиты. Решение помогает разрабатывать документацию по защите ПДн, дальнейшее обновление которой происходит автоматически. Платформа позволяет управлять задачами, проводить опросы, повышать осведомлённость сотрудников. Также предусмотрены учёт согласий субъектов ПДн и обработка обращений.

Автоматизация защиты КИИ. В системе реализованы функции категорирования и перекатегорирования объектов КИИ (ОКИИ), оценки их защиты. Внутри платформы возможно разрабатывать внутренние нормативные документы, вести перечень инцидентов. Доступно моделирование угроз на основе активоцентричного подхода и проектирование систем защиты.

Подготовка к аттестации ИСПДн, ГИС и ОКИИ. BI.ZONE GRC позволяет моделировать угрозы, автоматизировать техническое проектирование систем защиты, разрабатывать документацию. Предусмотрена функция автоматической разработки документов по приказу ФСТЭК России № 77.

Автоматизация управления ИТ-активами (ITAM). Поддерживается инвентаризация с использованием коннекторов к ИТ-инфраструктуре. Реализованы функции оценки критичности активов, контроль их жизненного цикла, а также формирование отчётности и рабочей документации.

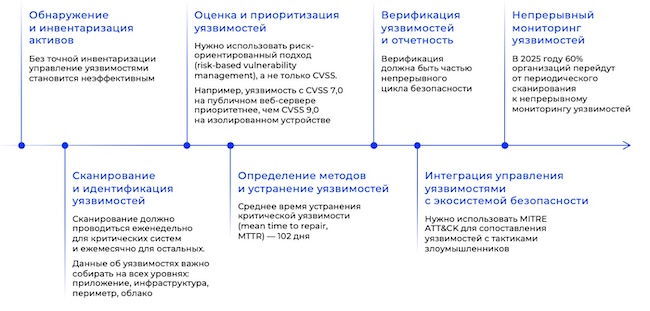

Рисунок 2. Управление ИТ-активами с точки зрения КБ

Управление уязвимостями. В системе реализована функция агрегации данных со сканеров, SCA, SAST, DAST. На основе собранной информации выполняется автоматическая оценка уязвимостей с учётом их актуальности для конкретной инфраструктуры компании. Организован процесс устранения уязвимостей — можно назначать ответственных, отслеживать статусы выполнения и другое. Также доступна генерация отчётов, рабочей документации.

Рисунок 3. Управление уязвимостями

Управление операционными процессами кибербезопасности как внутри организации, так и для холдингов. Централизованная постановка и отслеживание задач, взаимодействие посредством почтовых рассылок, единая база знаний и база документов, проведение опросов и тестирований, централизованный контроль метрик.

Особое внимание на платформе уделено минимизации ручного труда и налаживанию чёткого взаимодействия между подразделениями или дочерними компаниями, если это холдинг. Это позволяет не просто ускорить операционные процессы, но и снизить регуляторные и эксплуатационные риски, обеспечивая единую логику сбора, агрегации и анализа данных. Такой подход помогает оперативно выявлять отклонения, принимать обоснованные решения и предотвращать последствия — от финансовых потерь и инцидентов до сбоев в работе ключевых бизнес-процессов.

Модули BI.ZONE GRC 1.30.0

BI.ZONE GRC состоит из пяти модулей, каждый из которых выполняет отдельные функции. Они могут работать как самостоятельно, так и совместно. Взаимодействуя между собой, модули помогают выстроить систему единого окна, когда все данные будут под рукой.

Также в облачной версии платформы доступен ИИ-ассистент. Он разработан для повышения эффективности и экспертной поддержки специалистов в области управления рисками, кибербезопасности и соответствия требованиям.

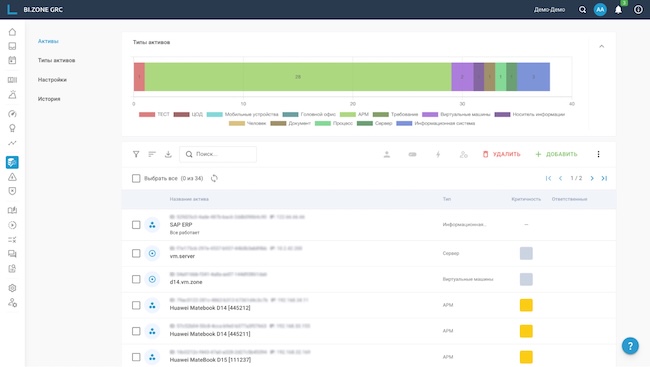

Asset Management

Модуль управления IT‑активами позволяет собирать и обогащать информацию из различных автоматизированных источников, бизнес-подразделений, дочерних организаций и филиалов. Все собранные данные классифицируются, анализируются и обрабатываются автоматически, формируя единое информационное пространство. На текущий момент поддерживается 30+ источников, а при отсутствии нужного коннектора его можно настроить за 1–2 дня.

Рисунок 4. Модуль «Управление активами» в BI.ZONE GRC 1.30.0

Гибкая модель учёта активов

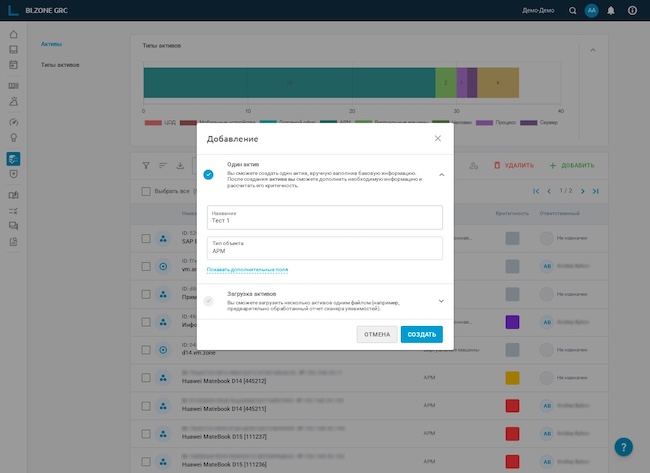

Система позволяет задавать или загружать собственные типы активов с индивидуальными наборами атрибутов благодаря встроенному конструктору структуры. Это обеспечивает точное отображение особенностей как ИТ-, так и не ИТ-активов (информационные системы, оборудование и другое).

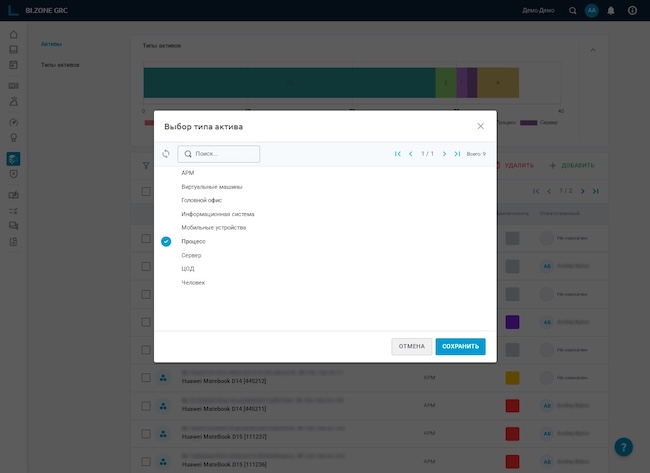

Рисунок 5. Добавление актива в BI.ZONE GRC

Рисунок 6. Выбор типа объекта в BI.ZONE GRC

Интеграция с внешними источниками позволяет автоматически заполнять карточки активов актуальной информацией.

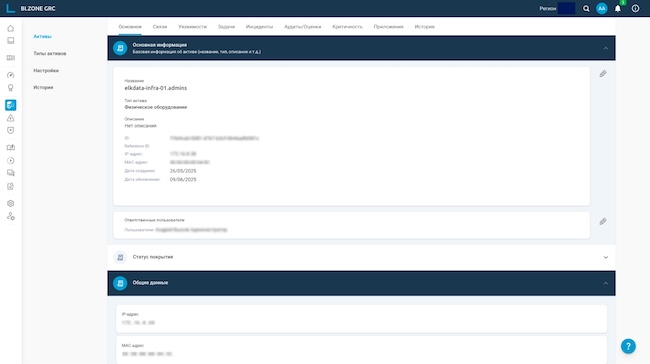

Рисунок 7. Информация об активе в одной карточке в BI.ZONE GRC 1.30.0

Анализ по правилам и определение критической значимости

Поддерживается создание собственных наборов условий для автоматической обработки активов. На их основе система может определять критическую значимость, классифицировать активы и выполнять другие действия без участия пользователя.

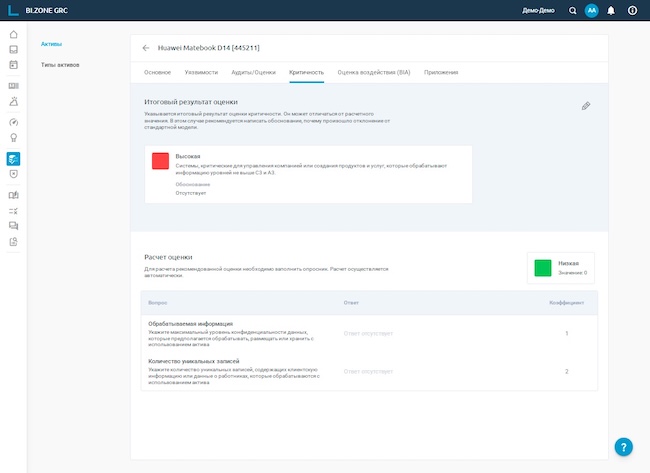

Рисунок 8. Анализ критической значимости в BI.ZONE GRC

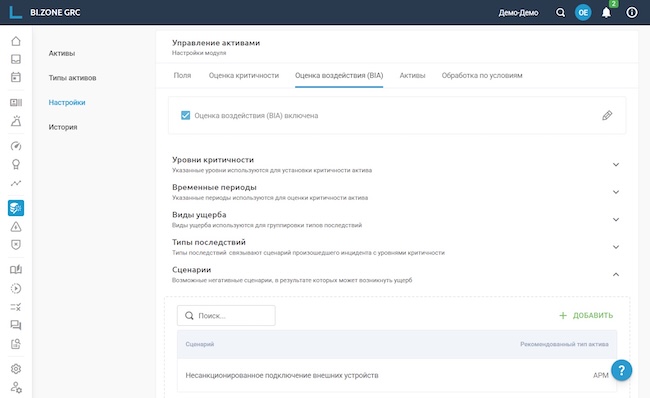

Встроенные инструменты позволяют задавать собственные модели оценки критической значимости и бизнес-воздействия (BIA) активов, включая уровни ущерба, временные параметры и негативные сценарии.

Рисунок 9. Оценка воздействия BIA

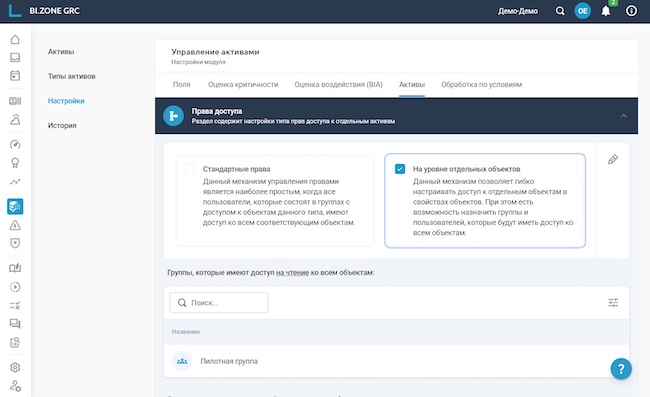

Ролевая модель управления доступом

Гибкое разграничение прав доступа позволяет настроить видимость и возможности управления активами как на уровне отдельных пользователей и групп, так и на уровне отдельных объектов — вплоть до настройки прав на чтение и редактирование конкретных активов.

Рисунок 10. Настройка прав доступа

Удобная фильтрация, сортировка, сквозной поиск и выгрузка активов позволяют быстро получать необходимые выборки и формировать отчётность по активам в удобном формате.

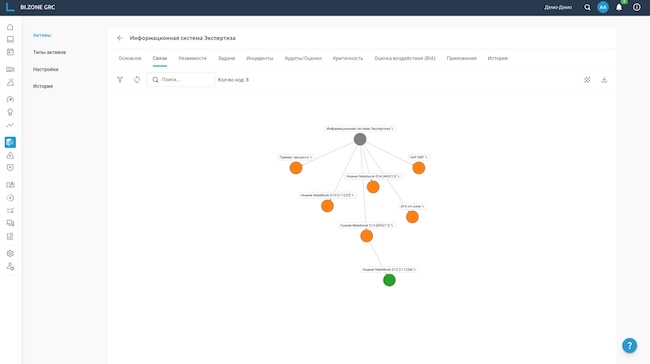

Для каждого актива доступна единая карточка, содержащая сведения о критичности, связанных приложениях, выявленных уязвимостях, назначенных задачах, результатах аудитов и журнале изменений. Поддерживается построение дерева связей между активами, что облегчает анализ инфраструктуры.

Рисунок 11. Дерево связей в BI.ZONE GRC 1.30.0

Compliance Management

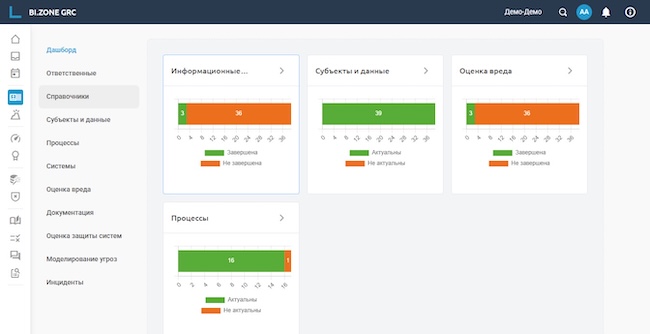

Модуль автоматизации комплаенса позволяет проводить анализ применимости и выполнять требования регуляторов по ПДн, КИИ, ГИС. Информация в системе обновляется при любых изменениях.

Рисунок 12. Модуль «Персональные данные + ГИС» в BI.ZONE GRC

Рисунок 13. Модуль «КИИ» в BI.ZONE GRC

Автоматизация соответствия требованиям по ПДн

BI.ZONE GRC 1.30.0 позволяет вести учёт всех процессов, связанных с ПДн, и автоматизировать подготовку документации в соответствии с требованиями 152-ФЗ и сопутствующих нормативных актов.

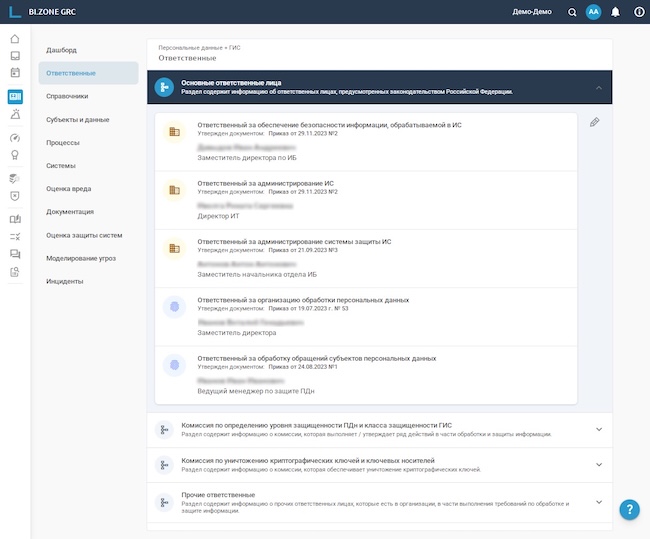

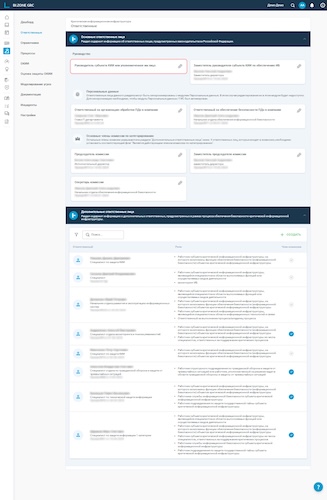

В разделе «Ответственные» фиксируются сотрудники, отвечающие за обработку ПДн, а также состав комиссии по определению уровня защищённости. Это — база для распределения задач, маршрутов согласования и дальнейшей генерации документации.

Рисунок 14. Ответственные за обработку ПДн в BI.ZONE GRC

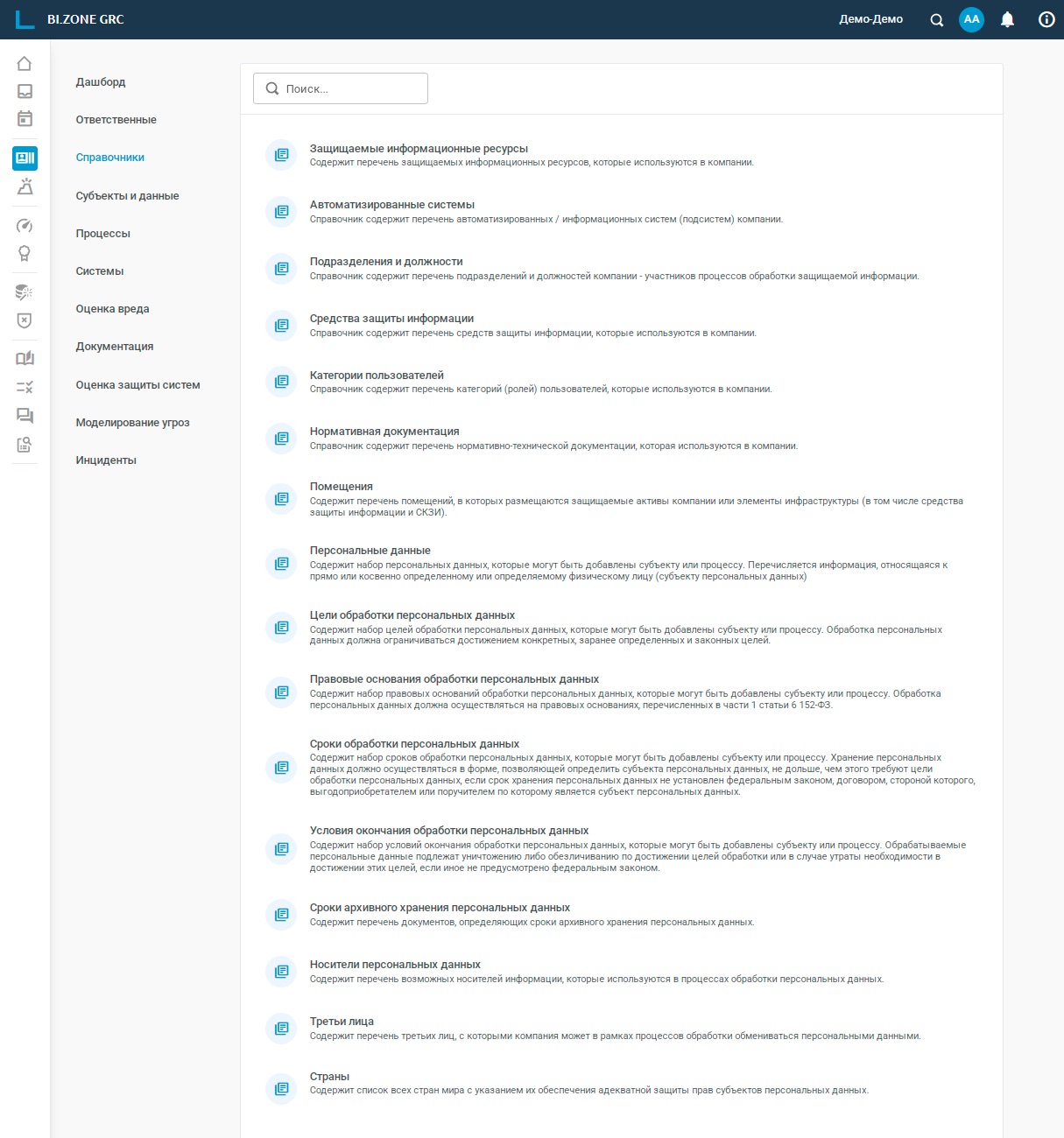

Платформа использует предзаполненные справочники (в том числе типовые для большинства компаний), но позволяет добавлять уникальные элементы и автоматически наполнять их с использованием коннекторов к ИТ-инфраструктуре.

Рисунок 15. Справочники в BI.ZONE GRC 1.30.0

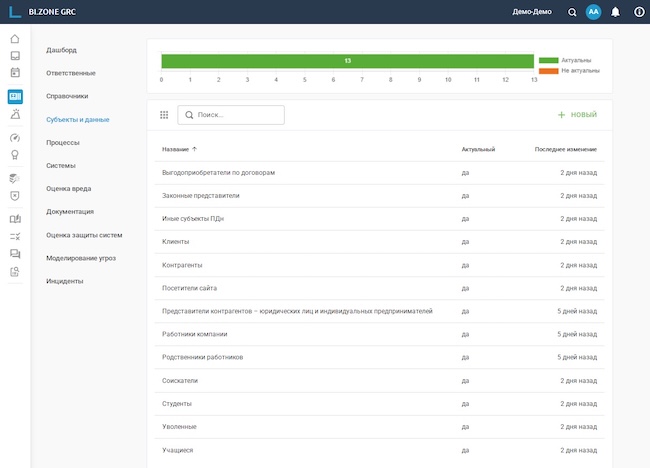

В разделе «Субъекты и данные» агрегируются все сведения о персональных данных: состав, цели обработки, сроки, правовые основания, архивное хранение. Заполнение возможно вручную, через коннекторы к ИТ-инфраструктуре, через опросы, рассылаемые владельцам процессов, или путём добавления шаблонной информации, применимой для 90 % компаний. Альтернатива — делегирование доступа, чтобы подразделения сами актуализировали свои процессы.

Рисунок 16. Субъекты и данные в BI.ZONE GRC

Рисунок 17. Процессы в BI.ZONE GRC

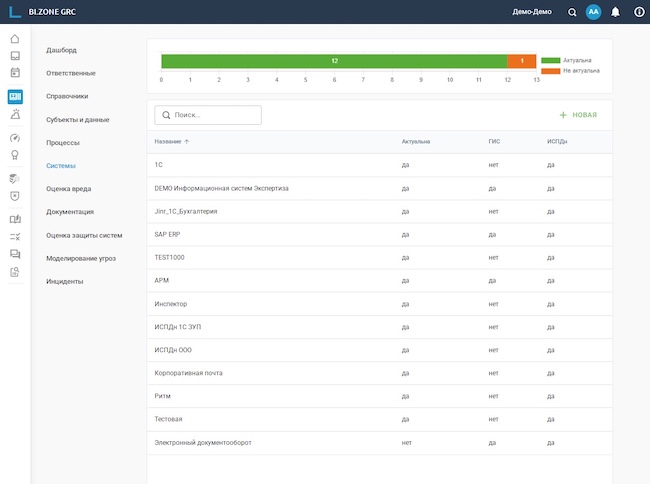

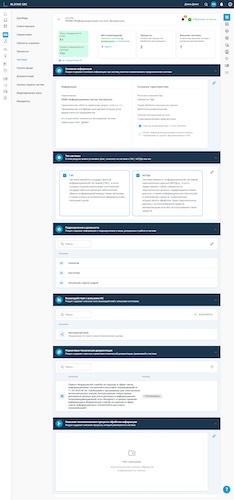

Каждая информационная система персональных данных описывается в карточке: структура, компоненты, средства защиты, применяемые технологии. Возможно автоматическое подтягивание компонентов из модуля активов.

Рисунок 18. Системы в BI.ZONE GRC 1.30.0

Рисунок 19. Карточка ИСПДн в BI.ZONE GRC

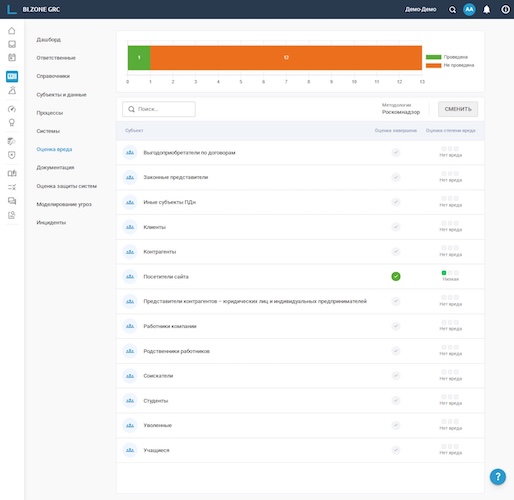

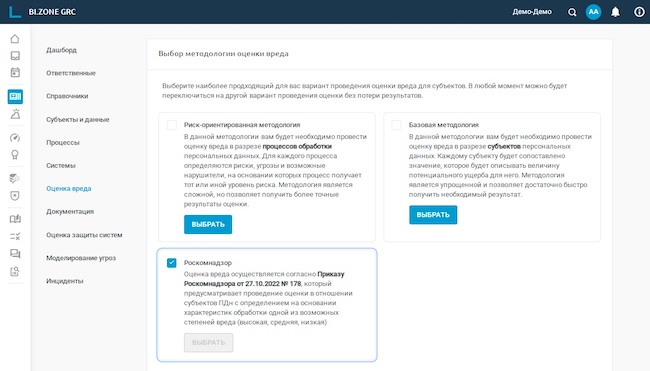

Платформа позволяет оценивать вред субъектам ПДн по методике Роскомнадзора, выполнять оценку рисков получения штрафов.

Рисунок 20. Оценка ущерба по методологии Роскомнадзора

Метод оценки можно сменить на риск-ориентированный или базовый.

Рисунок 21. Смена методологии оценки риска в BI.ZONE GRC 1.30.0

Специалист проходит чек-лист по каждому субъекту, после чего автоматически формируется акт оценки вреда. Результаты доступны в разделе «Документация». Документы создаются динамически: платформа собирает актуальные данные из модулей и вставляет в шаблоны.

Поддерживаются: политика обработки ПДн, положения, согласия, поручения, уведомления о трансграничной передаче, акты уничтожения и другое. Документы можно редактировать, утверждать, экспортировать, также можно хранить их версии. При изменениях в архитектуре, законодательстве или бизнес-процессах документы автоматически обновляются, пользователь получает уведомление.

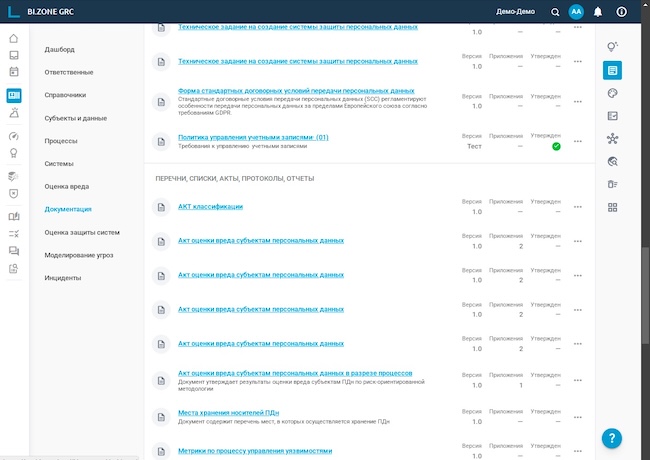

Рисунок 22. Документация в BI.ZONE GRC

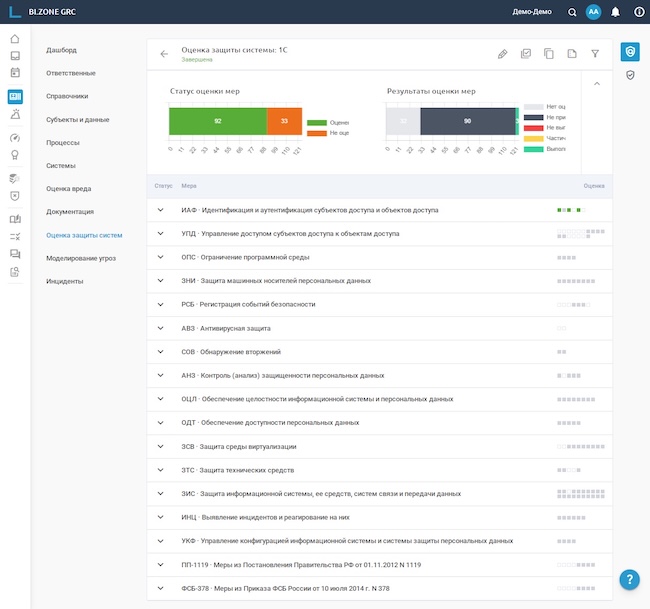

Платформа проверяет реализацию требований приказов № 21 ФСТЭК России, № 378 ФСБ России и других. Оценка может вестись вручную или через опросник. По результатам формируется отчёт, система выделяет недостатки и предлагает рекомендации.

Рисунок 23. Оценка защиты системы в BI.ZONE GRC

В случае утечки ПДн предусмотрена возможность автоматического формирования:

- первичного уведомления в Роскомнадзор — направляется в течение 24 часов после выявления факта;

- дополнительного уведомления — направляется в течение 72 часов с уточнённой информацией.

Это помогает не только соблюдать сроки, установленные законом, но и системно подойти к расследованию и устранению последствий инцидентов.

Автоматизация соответствия требованиям к ГИС

При включении функциональности автоматизации соответствия требованиям к ГИС в рамках этого же модуля будут реализованы следующие возможности:

- Выполнение технического проектирования системы защиты информации с учётом специфики категорийности и архитектуры конкретной ГИС.

- Использование полной базы данных производителей (вендоров) средств защиты информации.

- Автоматизированная генерация полного комплекта документации в соответствии с требованиями приказов ФСТЭК России № 77, № 17. В состав документации входят: техническое задание, технический проект, модель угроз.

Функциональные возможности модуля упрощают как первичное проектирование системы защиты, так и её последующее сопровождение при изменении требований или архитектуры ГИС.

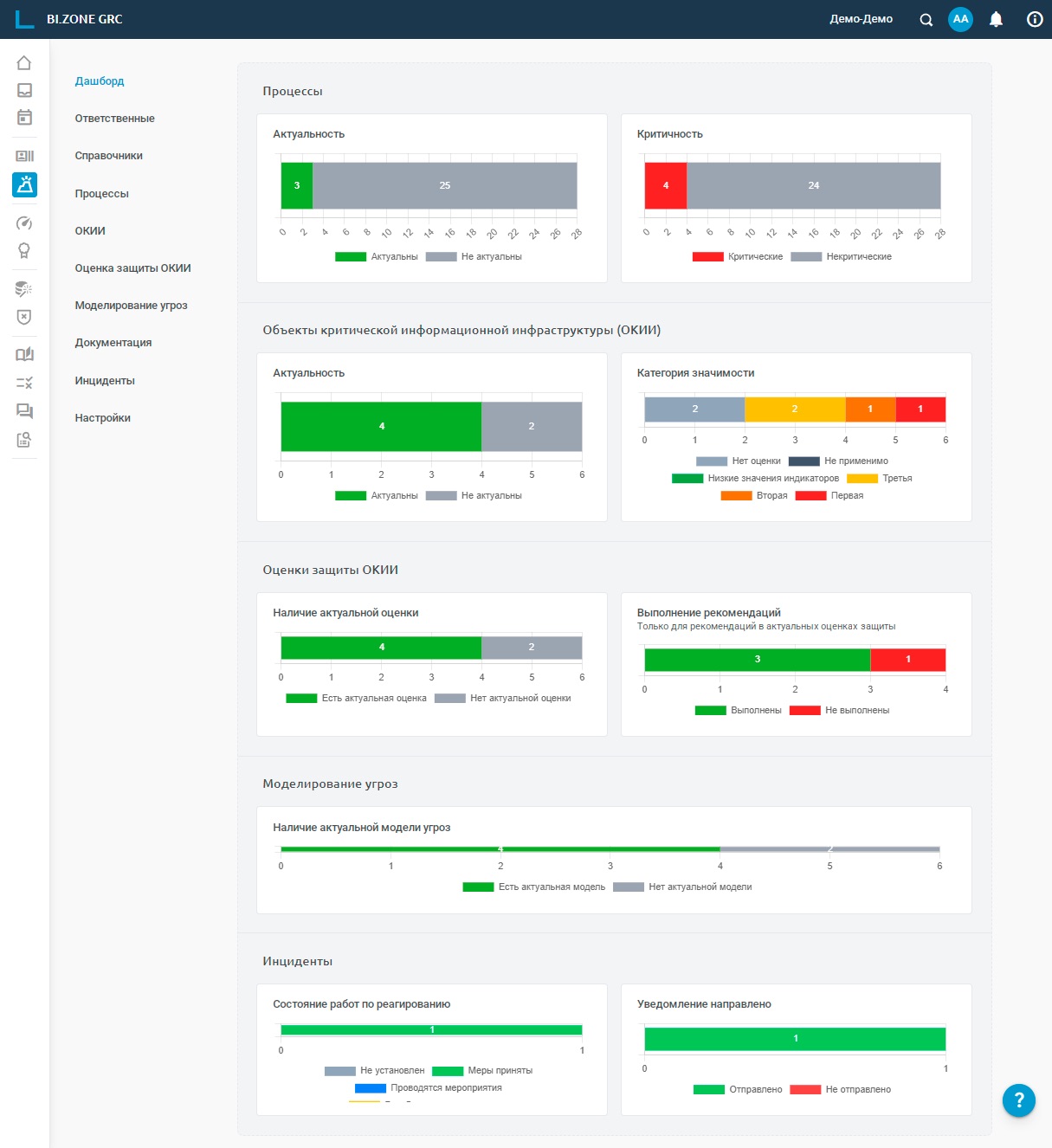

Автоматизация соответствия требованиям к КИИ

По аналогии с предыдущим модулем здесь, в разделе «Ответственные», также фиксируются сотрудники, назначенные ответственными по части выполнения требований в рамках обеспечения безопасности КИИ.

Рисунок 24. Ответственные за обеспечение безопасности КИИ в BI.ZONE GRC 1.30.0

В разделе «Справочники» используются предзаполненные справочники, которые могут быть применены как основа для создания базы в разделе «Процессы». Загрузка данных в справочники осуществляется с помощью коннекторов к ИТ-инфраструктуре.

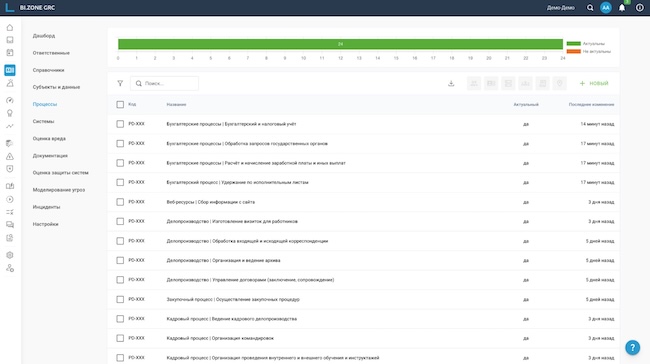

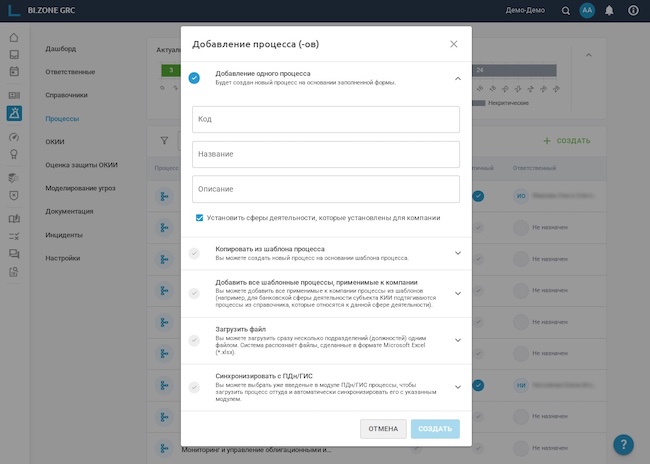

Следующий шаг — фиксация бизнес-процессов, в рамках которых обрабатываются значимые данные или выполняются критически важные функции. Эти процессы задают основу для последующей категоризации объектов и формирования модели угроз.

Рисунок 25. Добавление процесса в BI.ZONE GRC

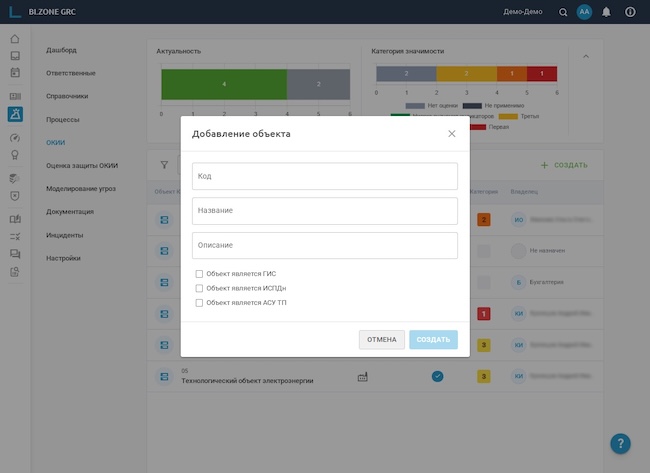

Рисунок 26. Добавление объекта в BI.ZONE GRC 1.30.0

BI.ZONE GRC позволяет учитывать взаимосвязи между бизнес-процессами, информационными системами и инфраструктурными компонентами, обеспечивая целостный взгляд на структуру ОКИИ.

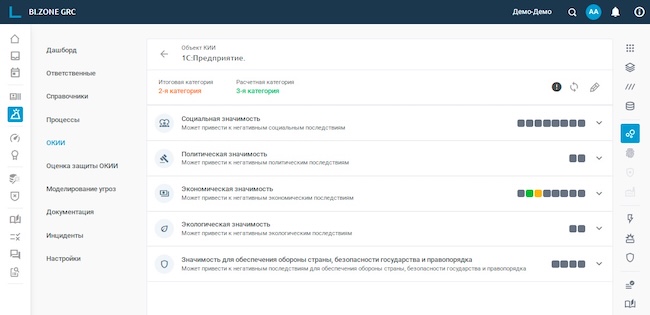

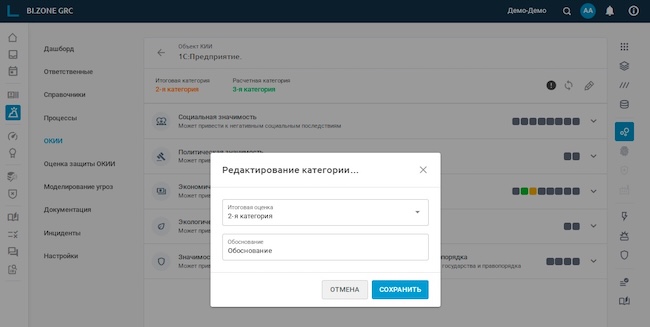

Платформа поддерживает проведение категорирования объектов в соответствии с установленными критериями. Процесс реализован пошагово — от ввода исходных данных до автоматического расчёта категории. В случае изменений в конфигурации или значении бизнес-процессов платформа уведомляет о необходимости пересмотра категории и инициирует перекатегорирование — с сохранением предыдущих версий и истории изменений.

Рисунок 27. Категорирование ОКИИ в BI.ZONE GRC

Рисунок 28. Перекатегорирование ОКИИ в BI.ZONE GRC 1.30.0

В системе предусмотрена возможность проводить оценку соответствия требованиям нормативных документов, включая приказ ФСТЭК России № 239, постановление Правительства РФ № 1119, приказы ФСБ России № 378 и 524, а также приказы ФСТЭК России № 17, 21 и 31. Конкретный набор контрольных мероприятий формируется автоматически в зависимости от типа информационной системы.

Рисунок 29. Результаты оценки ОКИИ в BI.ZONE GRC

Раздел «Документация» предназначен для формирования и хранения системной документации: для каждого ОКИИ генерируется свой пакет документов.

Рисунок 30. Документация ОКИИ в BI.ZONE GRC

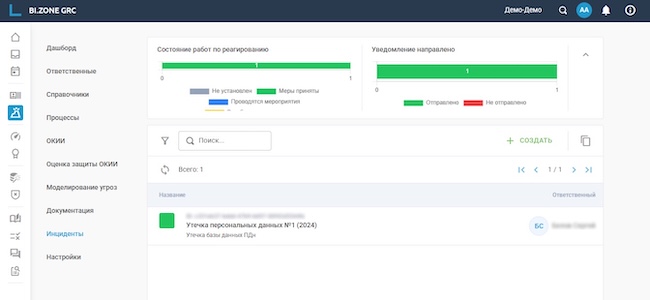

Раздел «Инциденты» включает информацию об инцидентах, внутренних расследованиях и мерах по устранению последствий инцидентов, которые уже произошли. Здесь формируется карточка инцидента для направления уведомления в Национальный координационный центр по компьютерным инцидентам (НКЦКИ).

Рисунок 31. Инциденты ОКИИ в BI.ZONE GRC 1.30.0

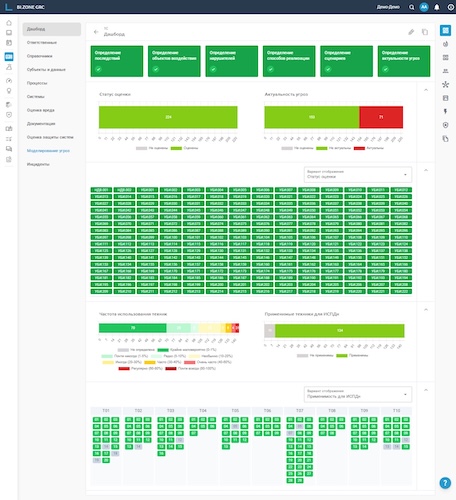

Моделирование угроз для активов

Функция доступна в модулях «Персональные данные + ГИС» и «КИИ». Модель угроз формируется также на основе активоцентричного подхода: в центре внимания не абстрактные сценарии, а реальные активы и их значимость для бизнеса. Продукт использует методологию ФСТЭК России и БДУ, что обеспечивает соответствие требованиям регуляторов и применимость к объектам КИИ, ГИС и персональных данных.

Данные об угрозах обогащаются актуальной информацией из систем управления уязвимостями и активами: автоматическое сопоставление позволяет формировать релевантные модели угроз для каждого конкретного актива. Такой подход снижает количество формальных допущений и приближает модель к реальной картине рисков.

Рисунок 32. Моделирование угроз в BI.ZONE GRC

Выбрав соответствующее меню справа от дашборда, можно получить информацию о последствиях, объектах воздействия, нарушителях, интерфейсах и способах реализации, ознакомиться с картой техник и сценариев, картой угроз безопасности, мерами противодействия.

На основе построенной модели угроз система предлагает обоснованные меры защиты с учётом актуальных уязвимостей и критичности активов.

Система поддерживает разработку технического задания и подготовку материалов для технического проектирования по созданию системы защиты с учётом актуальной модели угроз и требований регуляторов.

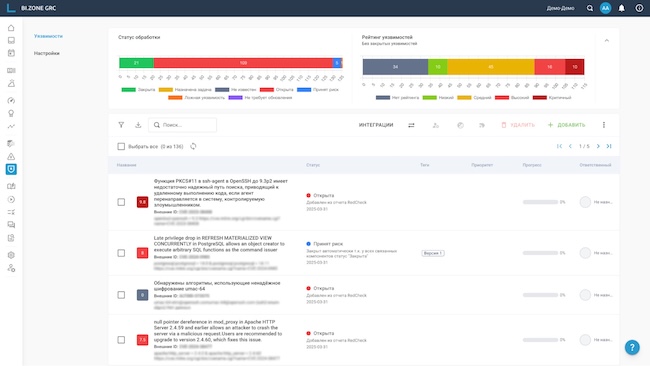

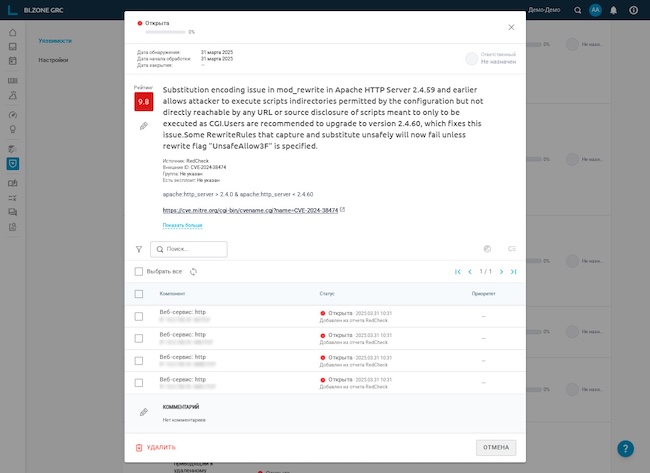

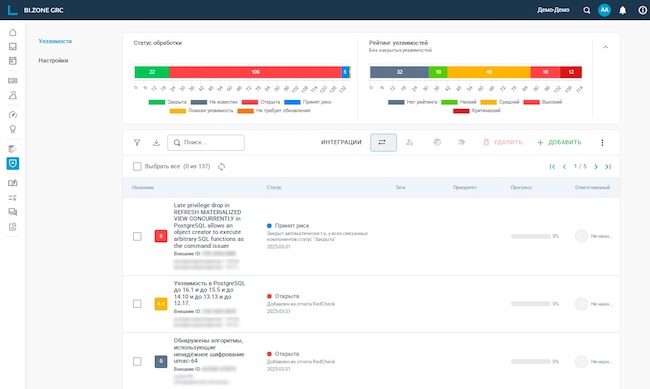

Vulnerability Management

Модуль управления уязвимостями предназначен для сбора и обогащения данных из различных источников, включая сканеры уязвимостей, инструменты статического (SAST) и динамического (DAST) анализа. На текущий момент поддерживается 30+ источников, но при этом, если источника нет, любой коннектор можно настроить за 1–2 дня. Внутренний сканер периметра на уязвимости на платформе отсутствует.

Рисунок 33. Модуль «Управление уязвимостями» в BI.ZONE GRC 1.30.0

Дополнительно модуль интегрирует сведения об уязвимостях с информацией из базы данных уязвимостей ФСТЭК России (БДУ ФСТЭК), реестра уязвимостей NIST CVE и других источников.

Использование Vulnerability Management позволяет оперативно выявлять актуальные риски, определять уязвимости с наибольшей распространённостью, классифицировать и приоритизировать их в соответствии с уровнем критичности, а также отслеживать прогресс в их устранении.

Единая база уязвимостей

Единая база уязвимостей формируется на основе активоцентричного подхода: каждая уязвимость не существует в отрыве, а привязана к конкретному активу в инфраструктуре. В рамках одной карточки собрана вся информация об уязвимости.

Рисунок 34. Карточка уязвимости в BI.ZONE GRC

Автоматические правила обработки упрощают рутинную работу: система сама классифицирует уязвимости, связывает их с активами и присваивает приоритеты. Интеграции с SCA, сканерами, SAST- и DAST-решениями позволяют агрегировать информацию из всех источников в едином формате.

Приоритизация учитывает не только технические параметры уязвимости, но и её реальный контекст: наличие эксплоитов, вовлечённые бизнес-активы, критическую значимость системы.

Рисунок 35. Уязвимости в BI.ZONE GRC 1.30.0

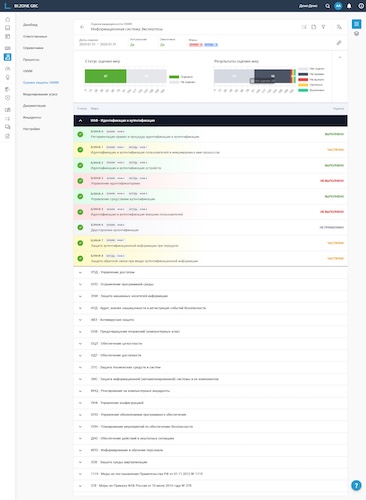

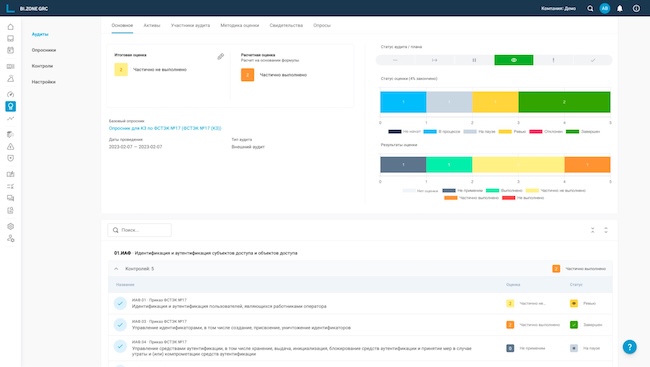

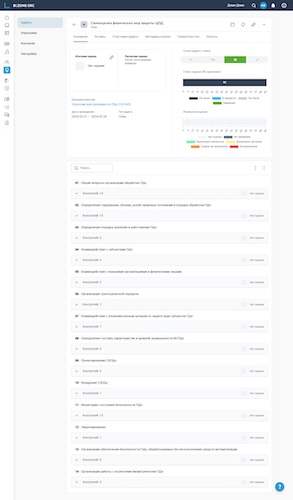

Audit and Road Map

Модуль управления аудитами поддерживает проведение различных типов аудита, включая внешний, внутренний и самооценку, с возможностью использования произвольных методологий.

Рисунок 36. Модуль «Аудит и планы» в BI.ZONE GRC

Предусмотрены инструменты для взаимодействия с бизнес-подразделениями, обеспечивающие сбор необходимой информации в структурированном виде.

Модуль также позволяет формировать и отслеживать реализацию дорожной карты развития кибербезопасности. Отчётность формируется автоматически на основе собранных данных.

Рисунок 37. Пример аудита «Самооценка физических мер защиты ЦОД»

Process Management

Предназначен для автоматизации управления и контроля операционных процессов кибербезопасности как внутри отдельной организации, так и на уровне взаимодействия головной компании с дочерними структурами в рамках холдинга. Включает следующие модули.

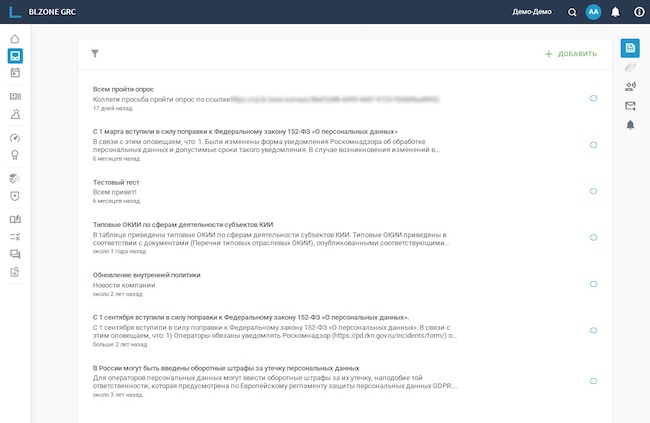

Модуль «Новости» позволяет организовать информационные рассылки внутри компании или между компаниями, входящими в одну группу. С его помощью можно направлять важные сообщения отдельным сотрудникам и всем пользователям, относящимся к группе организаций.

Рисунок 38. Модуль «Новости» в BI.ZONE GRC 1.30.0

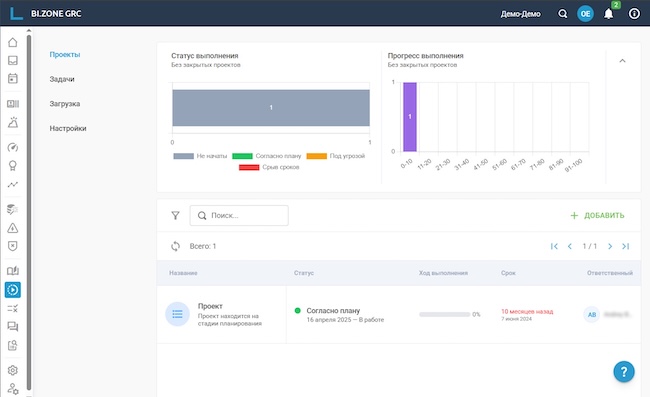

Модуль «Управление задачами (плановые задачи)» используется для постановки и отслеживания выполнения задач, сформированных по результатам аудитов и проверок.

Рисунок 39. Модуль «Управление задачами (плановые задачи)»

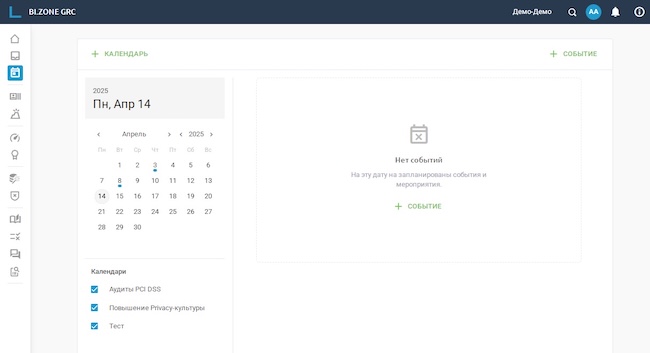

Модуль «События и мероприятия» — планировщик задач, который позволяет создавать как разовые, так и периодические задачи для всех участников внутри организации или группы компаний.

Рисунок 40. Модуль «События и мероприятия» в BI.ZONE GRC 1.30.0

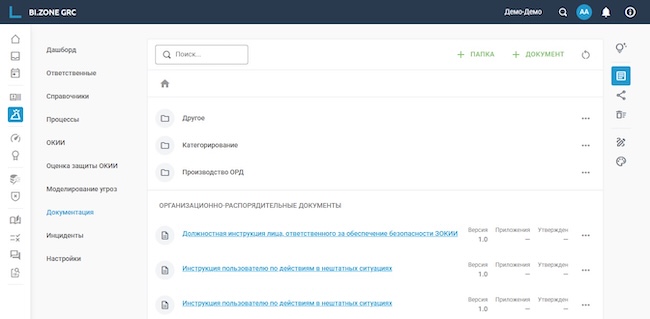

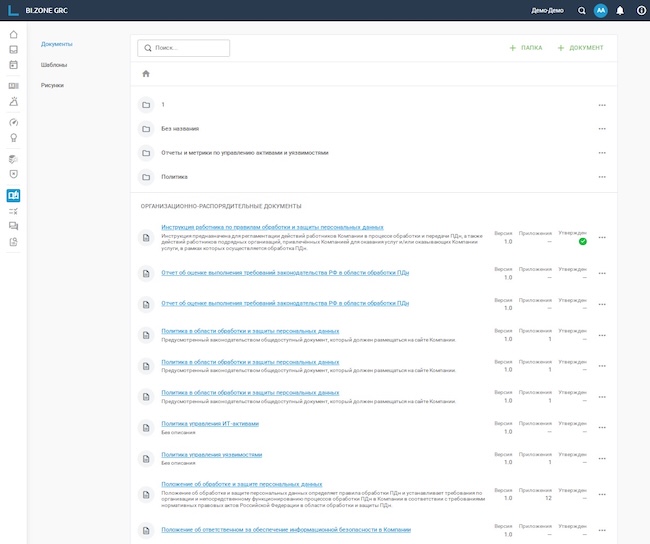

Модуль «Библиотека» — единая база знаний, в которой хранятся все документы по различным модулям (например, по персональным данным и КИИ). Сюда можно добавлять собственные документы, создавая централизованную и организованную базу данных.

Рисунок 41. Модуль «Библиотека» в BI.ZONE GRC 1.30.0

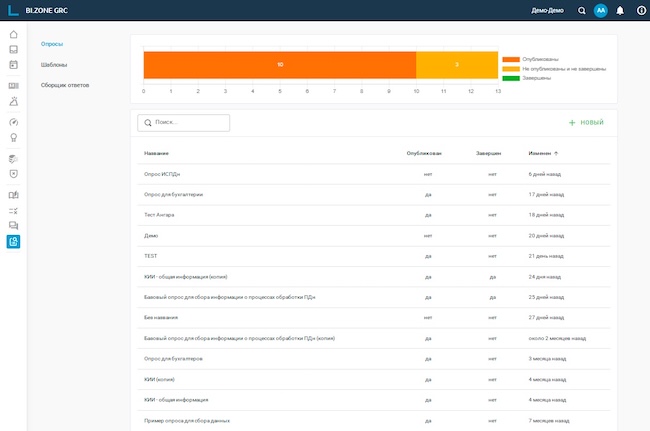

Модуль «Опросы» предназначен для создания веб-опросов с возможностью гибкой настройки их структуры. Опросы могут быть заполняемыми как пользователями платформы, так и внешними участниками, после чего данные автоматически передаются в другие модули.

Рисунок 42. Модуль «Опросы» в BI.ZONE GRC 1.30.0

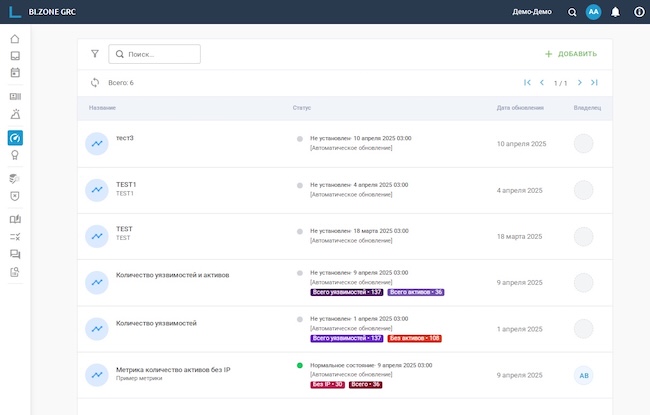

Модуль «Метрики» позволяет настраивать гибкие метрики, которые могут быть выведены на дашборд. Необходим для того, чтобы руководители быстро получали актуальные данные о состоянии безопасности и соблюдении нормативных требований.

Рисунок 43. Модуль «Метрики» в BI.ZONE GRC 1.30.0

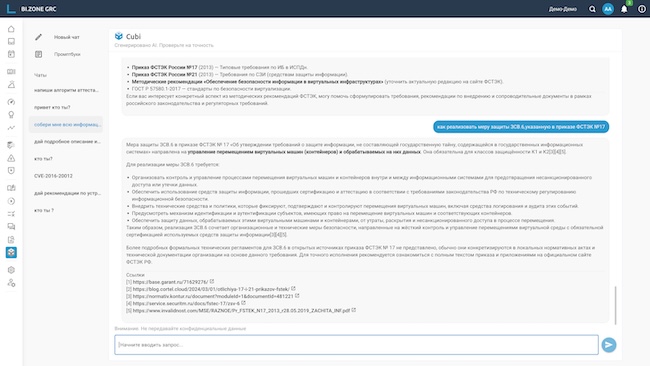

BI.ZONE Cubi

На платформе недавно внедрён ИИ-ассистент BI.ZONE Cubi. Интеллектуальный помощник предназначен для оптимизации рутинных процессов, автоматизации сложных аналитических задач.

Ключевые возможности ИИ-ассистента:

- Экспертная поддержка по кибербезопасности. Предоставляет оперативные, точные ответы на широкий спектр вопросов, связанных с информационной безопасностью.

- Анализ регуляторных требований. Автоматизирует процесс по определению применимости положений законодательных актов и отраслевых стандартов (включая требования ФСТЭК, 152-ФЗ, 187-ФЗ и др.) к специфике деятельности организации.

- Поддержка разработки документации. Может использоваться как инструмент для формирования структуры политик, процедур и отчётов, а также получения релевантных примеров для ускорения процесса их создания.

- Выявление областей для улучшения. Даёт сформулированные рекомендации по устранению выявленных недостатков контроля, уязвимостей информационных систем и снижению уровня рисков.

Доступ к функциональности ИИ-ассистента предоставляется для всех клиентов, использующих облачную версию платформы.

Рисунок 44. Интерфейс BI.ZONE Cubi

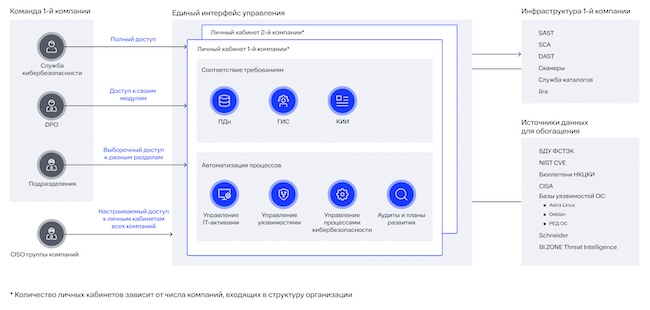

Архитектура BI.ZONE GRC 1.30.0

BI.ZONE GRC реализована как централизованная платформа, поддерживающая интеграцию с инфраструктурой, предоставляющая единый интерфейс управления, инструменты для работы с группой компаний и гибкую систему управления доступом.

Рисунок 45. Архитектура BI.ZONE GRC

Настройка доступа. Права доступа специалистов настраиваются в зависимости от выполняемых задач и должностных обязанностей. Механизмы разграничения прав позволяют обеспечить изоляцию данных и безопасную работу с модулями. Для отдельных задач могут применяться ограниченные права доступа.

Управление компаниями группы. Для групп компаний предусмотрен общий интерфейс, позволяющий управлять каждой организацией в составе группы. Это упрощает координацию и позволяет отслеживать статус выполнения задач по каждой из компаний.

Единый интерфейс. Платформа предоставляет ответственным подразделениям организации полный доступ к функциональности BI.ZONE GRC. Управление процессами осуществляется через единый интерфейс, объединяющий работу с ИТ-активами, уязвимостями и соблюдение требований. Это обеспечивает прозрачность действий и централизованный контроль.

Интеграция с инфраструктурой компании и сторонними источниками. Решение обеспечивает двусторонний обмен данными с различными источниками, включая сканеры уязвимостей, средства статического анализа безопасности кода (SAST), анализа состава программного обеспечения (SCA), динамического анализа (DAST), таск-трекеры (например, Jira) и службы каталогов. Также возможна загрузка информации из базы данных уязвимостей ФСТЭК, общедоступной базы уязвимостей NIST (CVE) и других источников.

Поддерживаются подключения к таким продуктам, как Kaspersky Endpoint Security, MaxPatrol VM, платформа виртуализации «Базис», RedCheck, BI.ZONE EDR, ManageEngine CMDB и другие, всего 30+ источников.

Отправка уведомлений в BI.ZONE GRC реализована через встроенные механизмы оповещений, доступные как внутри самой платформы, так и посредством электронной почты. Интеграция с мессенджерами и иными каналами оперативного реагирования на текущий момент не предусмотрена.

Платформа включает несколько модулей, которые комплексно покрывают процессы комплаенса и управления безопасностью. Они могут работать взаимосвязанно и по отдельности. Их разделы выстроены в логической последовательности — от ввода исходных данных до формирования отчётности и документации. Однако платформа не требует строго линейного прохождения всех шагов. Пользователь может заполнять разделы в удобном порядке, ориентируясь на текущие задачи, будь то моделирование угроз или подготовка к аттестации. Необязательные этапы можно пропустить — это не повлияет на корректность работы ключевых функций.

Варианты поставки BI.ZONE GRC 1.30.0

BI.ZONE GRC поставляется в формате on-prem и в облачной версии, что позволяет адаптировать её под потребности организации в зависимости от предпочтений заказчика и его инфраструктуры.

Облачная версия обеспечивает мгновенное подключение и начало работы без необходимости в дополнительных затратах на оборудование. Решение поддерживается специалистами BI.ZONE, что уменьшает нагрузку на ИТ-команду организации. Для работы достаточно подключения к интернету. Система будет использовать встроенные коннекторы.

BI.ZONE GRC в версии on-prem позволяет развернуть платформу в течение одного рабочего дня, при этом все данные будут храниться в контуре организации, что гарантирует полный контроль над информацией. Подключение к интернету не требуется. Специалисты вендора предоставят консультации по настройке и эксплуатации платформы. В этой версии предусмотрена настройка коннекторов, что обеспечивает гибкость интеграции с существующей инфраструктурой.

Системные требования BI.ZONE GRC 1.30.0

Облачная версия BI.ZONE GRC 1.30.0 подключается мгновенно и не требует подготовки. Для установки и эксплуатации локальной (on-prem) версии необходимо создать виртуальную машину (ВМ). Серверный модуль системы разворачивается на выделенной виртуальной машине. Минимальные рекомендуемые характеристики для обслуживания до 100 пользователей одновременно: процессор — 8 vCPU, оперативная память — 20 ГБ, дисковое пространство — 250 ГБ.

Поддерживаются операционные системы:

- CentOS 7.9 и выше;

- Red Hat Enterprise Linux 8 и выше;

- Ubuntu 20.04 и выше;

- Debian 12.0 и выше;

- Astra Linux Special Edition 1.7.0.

Система требует установки следующих компонентов: Docker версии 24.0.6 или новее, Docker Compose версии 2.6.0 или новее, пакеты docker.io, docker-engine, docker-ce — в версиях, доступных в актуальных репозиториях выбранной ОС.

Для доступа к системе используются пользовательские автоматизированные рабочие места (АРМ) с установленным актуальным браузером:

- «Яндекс.Браузер»;

- Google Chrome;

- Mozilla Firefox.

Поддерживаются версии браузеров, выпущенные с 2021 года и новее.

Также необходимо обеспечить доступ ВМ к официальным репозиториям соответствующего дистрибутива для получения обновлений и зависимостей.

Далее следует создать почтовую учётную запись для осуществления рассылки уведомлений, настроить сетевую связность от почтового сервера.

Сценарии использования BI.ZONE GRC 1.30.0

BI.ZONE GRC адаптирована для организаций любого масштаба — от частных компаний до государственных структур и субъектов КИИ. Платформа обеспечит централизованное выполнение требований регуляторов, автоматизирует управление уязвимостями и создаст единый реестр ИТ-активов, что повысит безопасность.

Этапы внедрения продукта:

- Выявление потребностей и презентация решения. Потенциальный клиент получает представление о возможностях платформы и оценивает её соответствие текущим задачам.

- Пилотное использование. Предоставляется доступ к платформе на 14 дней, чтобы протестировать её в рабочих условиях. Если выбирается коробочная версия, заказчик параллельно готовит инфраструктуру для установки.

- Развёртывание и настройка. Инсталляция коробочного продукта занимает один рабочий день при наличии подготовленной среды. Облачная версия подключается моментально. Затем проводится адаптация функциональности под конкретные процессы компании.

- Вводное обучение пользователей. Для эффективной работы с системой важно, чтобы сотрудники понимали, как применять её инструменты на практике.

- Методологическое сопровождение. Специалисты BI.ZONE готовы оказывать помощь в точечных вопросах, включая аудит документов, созданных на базе платформы.

Рассмотрим сценарии использования BI.ZONE GRC на примере реальных кейсов.

Кейс управления ИТ-активами и уязвимостями

В инфраструктуре провайдера облачных сервисов с развитой ИТ-инфраструктурой и четырьмя собственными ЦОД задействовано большое количество информационных систем и средств защиты информации. Компания столкнулась с рядом вызовов, затрудняющих эффективное управление рисками:

- отсутствовал единый реестр активов, распределённых по разным площадкам;

- возникали трудности с анализом и классификацией активов;

- данные об активах и уязвимостях поступали из множества разрозненных источников;

- отсутствовала единая платформа для агрегирования и анализа данных;

- процессы управления уязвимостями не были автоматизированы, что осложняло контроль и принятие решений.

После внедрения BI.ZONE GRC был сформирован единый реестр активов, охватывающий всю инфраструктуру. Были автоматизированы процессы анализа, классификации и группировки активов. Платформа объединила сведения об уязвимостях, поступающие из различных источников, включая сканеры безопасности. Данные обогатили информацией об инфраструктуре, что повысило полноту и точность оценки рисков. Также был автоматизирован процесс обработки информации об уязвимостях и контроль их устранения — это позволило повысить прозрачность управления и снизить нагрузку на сотрудников.

Рисунок 46. Внедрение BI.ZONE GRC в инфраструктуру провайдера

Кейс автоматизации комплаенса по ПДн в медиакомпании

Медиахолдинг включает три дочерние организации, каждая из которых является самостоятельным оператором персональных данных. В рамках действующего законодательства необходимо было обеспечить соответствие требованиям Федерального закона № 152-ФЗ «О персональных данных», а также нормативным актам Минцифры России.

Телеканал столкнулся с рядом проблем:

- отсутствовала централизованная система учёта процессов обработки ПДн;

- не велась агрегированная регистрация и инвентаризация объектов защиты;

- масштабная распределённая ИТ-инфраструктура затрудняла сбор и актуализацию данных;

- процессы комплаенса по ПДн выполнялись вручную и не были унифицированы в рамках группы компаний.

Внедрение BI.ZONE GRC позволило реализовать централизованную инвентаризацию процессов обработки ПДн. Было автоматизировано ведение учёта, моделирование угроз безопасности ПДн и генерация необходимой документации. На уровне группы компаний создан единый механизм контроля за выполнением обязательных требований, что позволило устранить фрагментированность подходов и обеспечить управляемость процесса. Объём ручной работы при подготовке отчётности и актуализации сведений был существенно сокращён.

Рисунок 47. Внедрение BI.ZONE GRC в инфраструктуру телеканала

Кейс организации кибербезопасности в холдинге

Исходная задача заключалась в выстраивании единого подхода к управлению кибербезопасностью в крупной группе, включающей более 150 дочерних организаций. Инициатором проекта выступила головная структура, заинтересованная в стандартизации процессов обеспечения безопасности, а также в централизованном контроле уровня зрелости информационной безопасности на местах.

Рисунок 48. Ситуация в компании до внедрения BI.ZONE GRC

На момент старта проекта отсутствовал унифицированный подход к оценке состояния кибербезопасности. Не было методики, позволяющей количественно сравнивать зрелость процессов между дочерними компаниями и выстраивать на этой основе системный план развития. Инициатива была направлена на то, чтобы:

- разработать единый стандарт оценки зрелости;

- обеспечить централизованное управление и контроль;

- выстроить понятный и повторяемый процесс оценки и развития;

- автоматизировать этапы оценки, постановки целей, формирования требований и контроля за выполнением мероприятий.

Первым этапом стало создание методики по оценке зрелости процессов кибербезопасности. Она была автоматизирована и интегрирована в платформу, что позволило провести первый аудит состояния дел в организациях холдинга. Результаты показали низкий уровень зрелости — в среднем 21 %.

На следующем этапе BI.ZONE GRC позволила формировать индивидуальные целевые уровни зрелости, создавать дорожные карты для достижения этих целей, а также отслеживать выполнение мероприятий в каждой дочерней компании. Одновременно был запущен механизм регулярных повторных срезов, позволяющих динамически отслеживать прогресс. За время внедрения количество вовлечённых в процесс организаций (дочерних компаний) превысило 200.

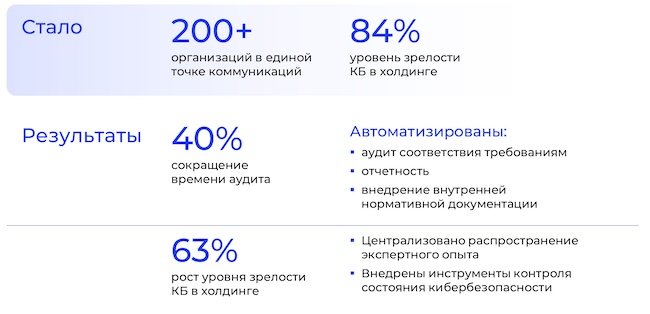

В результате:

- все участники были подключены к единой точке координации и коммуникации;

- достигнут уровень зрелости в 84 % по принятой методике (рост на 63 %);

- сокращено на 40 % время, затрачиваемое на проведение аудита;

- автоматизированы процессы оценки соответствия требованиям и формирования отчётности;

- внедрена внутренняя нормативная база;

- реализован механизм централизованного распространения экспертных наработок;

- внедрены инструменты мониторинга и контроля процессов информационной безопасности.

Проект позволил создать устойчивую систему управления, при которой головная организация не только контролирует, но и развивает дочерние структуры, обеспечивая унификацию и системность во всех аспектах кибербезопасности.

Рисунок 49. Результаты внедрения BI.ZONE GRC

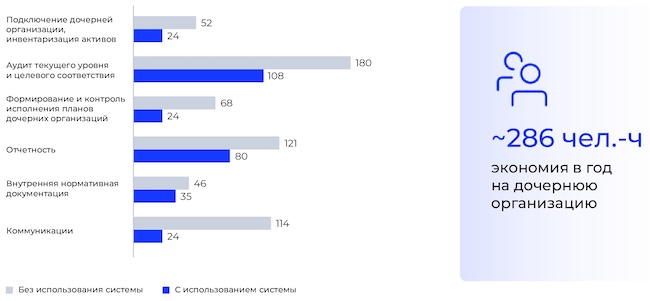

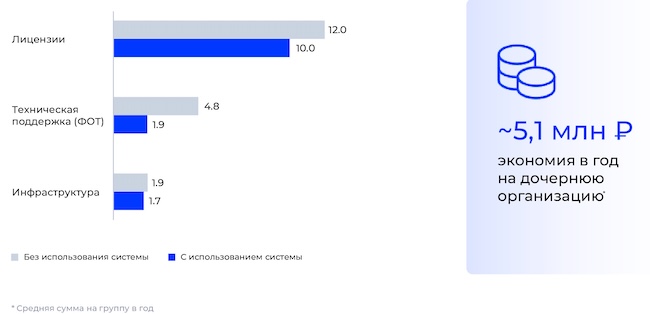

Рисунки 50 и 51. Подсчёт финансовых и трудозатрат, человеко-часов, с использованием BI.ZONE GRC и без неё

Выводы

BI.ZONE GRC 1.30.0 — платформа для автоматизации управления киберрисками. Поддерживает автоматизацию соответствия требованиям по ПДн, ГИС и КИИ, упрощает управление ИТ-активами, уязвимостями, позволяет мониторить ключевые процессы КБ и проводить аудиты. Обеспечивает единый интерфейс для взаимодействия с модулями. Систему можно использовать как в отдельных организациях, так и в рамках распределённых структур.

В планах вендора — дальнейшая автоматизация процессов управления, развитие модулей информирования, внедрение искусственного интеллекта для формирования рекомендаций и анализа недостатков, а также расширение функциональности для повышения эффективности управления рисками.

Достоинства:

- Может использоваться как единое окно контроля процессов КБ в компании или холдинге.

- Позволяет мониторить в едином пространстве более 1 млн ИТ-активов.

- Агрегирует информацию из всех источников в едином формате.

- Автоматизированно генерирует полный комплект документов после заполнения данных в конкретных разделах продукта. Есть возможность редактирования всех документов внутри платформы.

- Актуализация функциональности платформы происходит в соответствии с изменениями в сфере кибербезопасности и в отраслевом законодательстве.

- Настройка процессов управления безопасностью осуществляется как на уровне отдельной организации, так и в рамках группы компаний или холдинга.

- Моделирует угрозы для активов.

- Позволяет разрабатывать планы и дорожные карты для устранения выявленных недостатков и отслеживания выполнения рекомендаций.

- Снижает затраты на комплаенс, ускоряет устранение уязвимостей и упрощает подготовку документов для ПДн, ГИС и КИИ.

- Доступна в вариантах поставки cloud и on-prem.

- Интеграция производится через API-коннекторы с собственными решениями и решениями других вендоров.

- Находится в реестре отечественного ПО.

Недостатки:

- На платформе отсутствует внутренний сканер периметра на уязвимости.

- Отсутствует поддержка отправки уведомлений в мессенджеры и другие каналы оперативного реагирования.

- Не сертифицирована ФСТЭК России (запланировано до конца 2025 года).