Утром 24 января пользователи социальных сетей начали сообщать о сбоях в работе мобильной связи и затрудненном доступе к ряду онлайн-сервисов. Теперь появились жалобы и на работу WhatsApp (принадлежащий признанной экстремистской и запрещенной в России корпорации Meta).

Первыми о проблемах написал телеграм-канал «Раньше всех. Ну почти» в 10:17 по московскому времени:

«Очевидцы сообщают о сбое в работе мобильных операторов в РФ. У части абонентов не работает мобильная связь, кто-то не может загрузить сайт, у других не открывается Telegram».

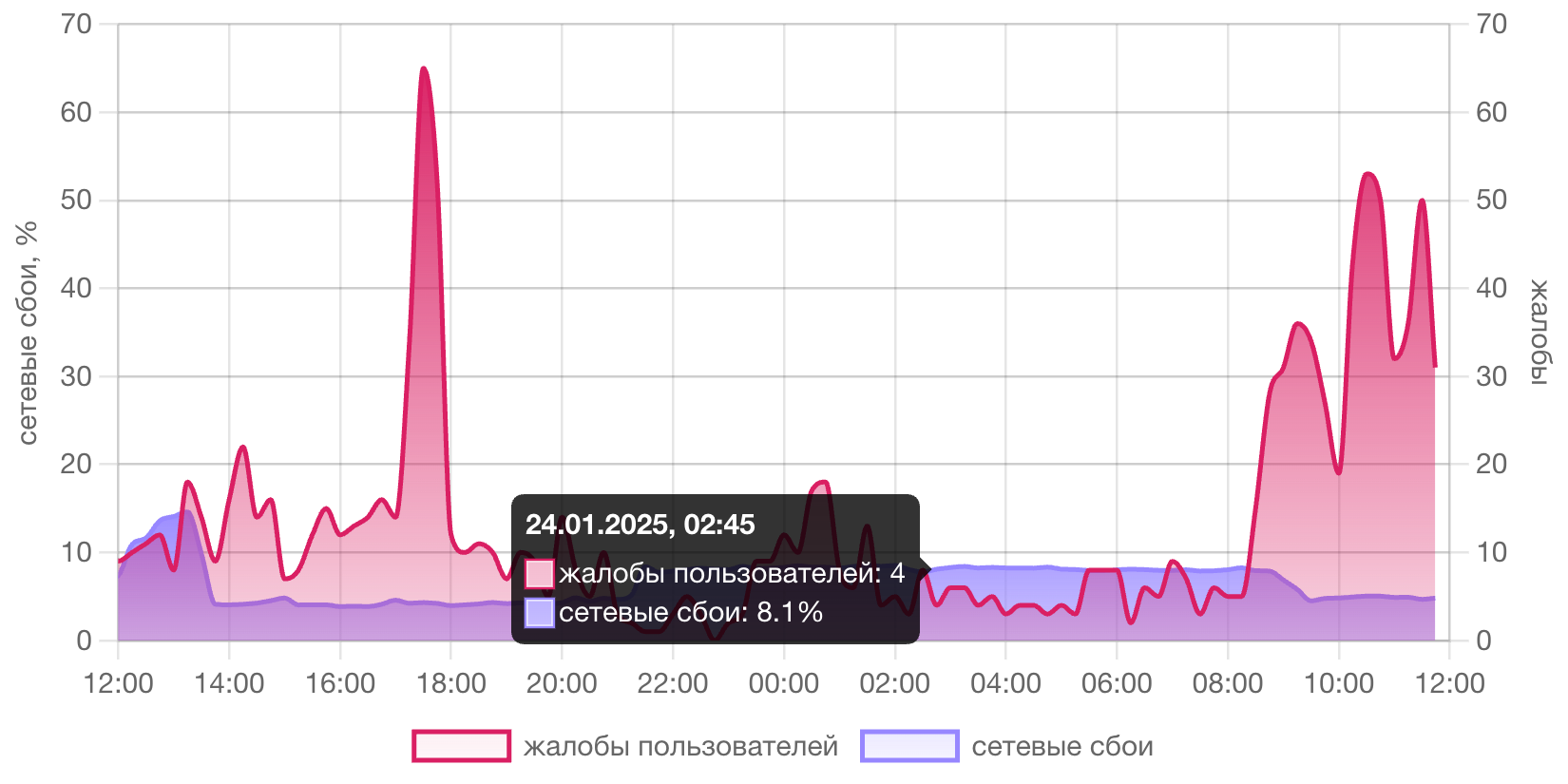

Согласно данным сервиса Downdetector, сбои в работе МТС начали фиксироваться уже с 8 утра, у Билайна — с 8:30, у Ростелекома и его «дочки» Т2 — с 9:30, а у МегаФона и его MNVO YOTA — с 10:45 по московскому времени. Пользователи МТС и «Ростелекома» жаловались не только на проблемы с мобильной связью, но и на трудности с доступом в интернет через кабель или Wi-Fi.

По информации сервиса «Сбой.рф», наибольшее число жалоб поступало от абонентов МегаФона и YOTA. Пользователи других операторов сообщали о сбоях реже.

Как отмечает РБК, одновременно с жалобами на работу операторов связи начали поступать сообщения о сбоях в работе других сервисов, включая мессенджеры Telegram и WhatsApp (принадлежащий признанной экстремистской и запрещенной в России корпорации Meta), а также онлайн-сервисы ВТБ и «Т-Банка».

Пресс-служба МегаФона в комментарии для РБК заявила:

«Возможные проблемы с доступом к отдельным зарубежным интернет-ресурсам происходят по причинам, не зависящим от нас».

Центр мониторинга и управления сетью связи общего пользования (ЦМУ ССОП), подведомственный Роскомнадзору, в ответ на запрос «Ведомостей» сообщил, что сбой был зафиксирован на зарубежных стыках компании «Мегафон» с европейскими сетями связи. Проблема была оперативно устранена. У других операторов сбоев выявлено не было.

Напомним, что ранее масштабный, хотя и кратковременный, сбой в работе российского интернета произошел 14 января. Тогда он также затронул работу мобильных операторов.