В Google Play Store нашёлся новый троян, открывающий операторам удалённый доступ к Android-устройству жертвы. Вредонос спрятан в приложение для записи видео с экрана, насчитывающее десятки тысяч загрузок.

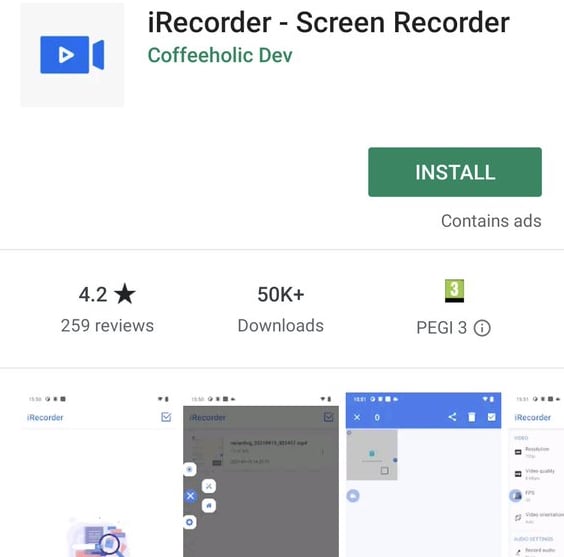

На новую угрозу обратили внимание специалисты компании ESET. Троян прячется в софте под названием iRecorder - Screen Recorder. Интересно, что приложение было опубликовано в сентябре 2021-го и на тот момент не содержало вредоносных функций.

Почти год спустя, в августе 2022-го, разработчики выпустили обновление, в котором и содержался троян. Это очередное напоминание: даже безобидный софт со временем может превратиться в зловреда.

Заявленная функциональность iRecorder - Screen Recorder позволяла запрашивать разрешения на запись видео и аудио, не вызывая при этом подозрений владельца девайса. В какой-то момент количество скачиваний приложения в Google Play Store перевалило за 50 тысяч.

«После наших сообщений о вредоносном поведении iRecorder команда безопасности Google Play удалила его из официального магазина приложений. Тем не менее стоит отметить, что этот софт можно найти в сторонних магазинах», — пишет специалист команды ESET Лукас Стефанко.

Спрятанный троян, получивший имя AhRat, основан на другом Android-вредоносе — AhMyth. Попав на устройство, он может отслеживать геолокацию, красть историю вызовов, список контактов и текстовые сообщения, а также отправлять СМС-сообщения, делать снимки с помощью встроенной камеры и записывать аудио.