Рейс United Airlines из Ньюарка в Пальма-де-Майорку пришлось разворачивать посреди Атлантики из-за, казалось бы, максимально тупой шутки: один из пассажиров назвал Bluetooth-устройство словом BOMB. Экипажу, само собой было совсем не смешно.

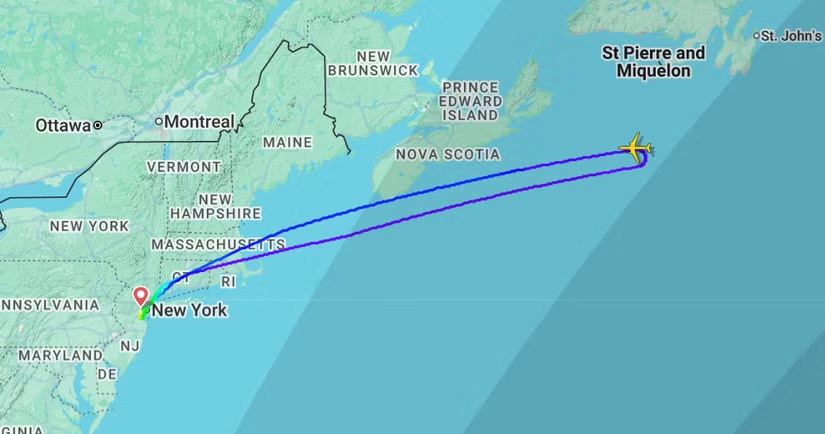

Инцидент произошёл 30 мая на рейсе UA236. Boeing 767-400ER вылетел из аэропорта Ньюарк в 18:08 по местному времени и примерно через час после начала трансатлантического перелёта столкнулся с угрозой в салоне.

По данным пассажиров, бортпроводники несколько раз потребовали по громкой связи немедленно отключить Bluetooth. Затем экипаж дал финальное предупреждение: если устройства не исчезнут из эфира, самолёт развернут.

Не исчезли. После ультиматума в салоне всё ещё оставались два активных Bluetooth-устройства. Борт подал код 7700, означающий общую аварийную ситуацию, развернулся и вернулся в Ньюарк. Посадка состоялась в 20:50, после почти трёх часов в воздухе.

Позже, согласно записям LiveATC.net и сообщениям СМИ, выяснилось, что тревогу вызвало имя Bluetooth-колонки — то самое четырёхбуквенное BOMB. На земле пассажиров уже ждали местные и федеральные силовики. Людям велели забрать только паспорта и телефоны, а ручную кладь оставить в самолёте, пока специалисты проверяли борт.

После нескольких часов проверки пассажиров отправили в Испанию на заменяющем рейсе. Ирония в том, что летели они на том же Boeing 767-400ER с регистрацией N67052, только уже глубокой ночью, примерно в 02:30. Перед повторной посадкой всем пришлось заново пройти досмотр.