Исследователи из ESET обнаружили десятки поддельных сайтов Telegram и WhatsApp, предлагающих загрузить зараженную копию мессенджера для Android или Windows. Большинство проанализированных зловредов обладают функциями клиппера, то есть умеют воровать и модифицировать содержимое буфера обмена.

Основными задачами таких фейков Telegram и WhatsApp являются перехват сообщений в чатах жертвы и подмена адресов криптокошельков. Некоторые клипперы также крадут сид-фразы для восстановления доступа к кошельку, отыскивая их в скриншотах средствами оптического распознавания текста (OCR).

Судя по используемому языку, троянизированные Android-приложения нацелены в основном на жителей Китая, где Telegram и WhatsApp давно заблокированы. Те, кому нужны эти сервисы, вынуждены искать способы обхода ограничений, чем и пользуются злоумышленники.

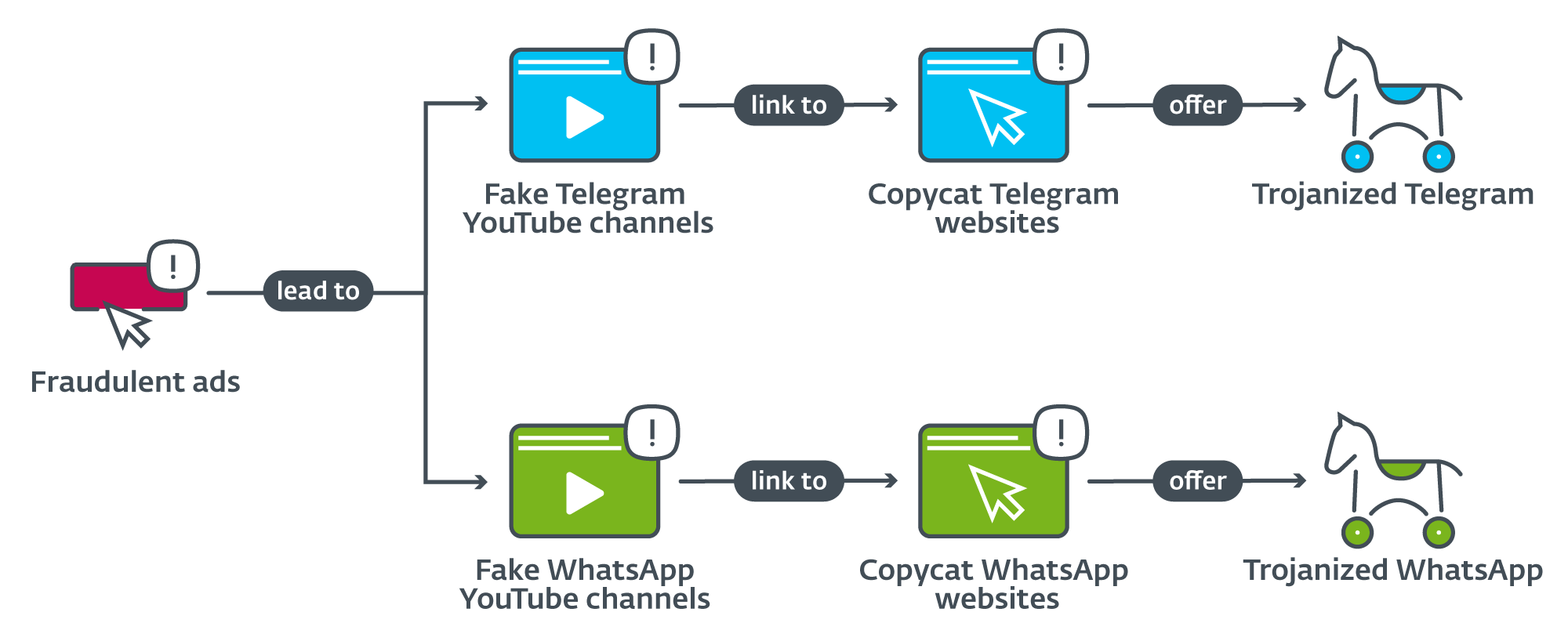

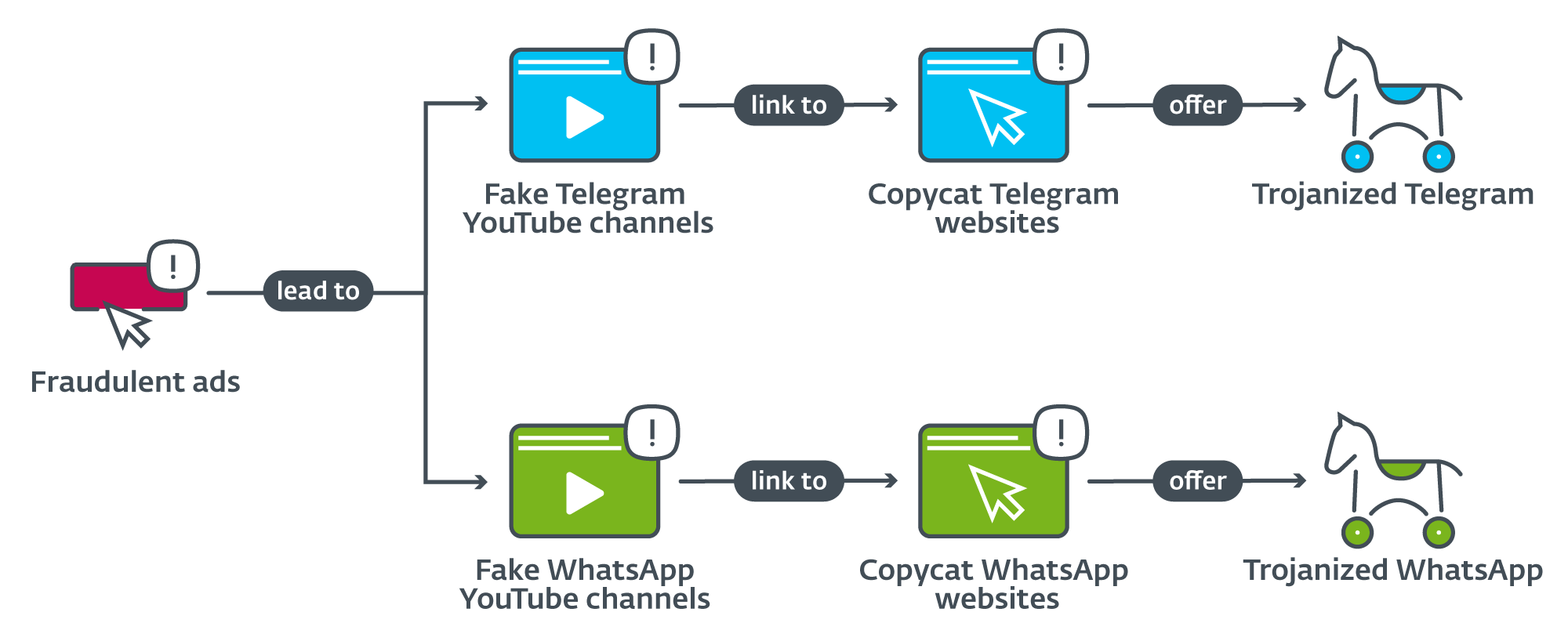

Для привлечения трафика на свои площадки мошенники используют Google Ads и привязывают рекламу к каналам YouTube. Ссылки на фальшивые сайты WhatsApp и Telegram обычно содержатся в секции с описанием канала на видеохостинге.

В ходе исследования были выявлены сотни мошеннических YouTube-каналов и десятки сайтов, раздающих вредоносные репаки. Примечательно, что злоумышленники предлагают также версии мессенджеров для Linux, macOS и iOS, но почти во всех случаях ссылка ведет на официальный сайт сервис-провайдера.

Проведенный в ESET анализ показал, что у зловредных приложений могут быть разные авторы; их также не найдешь в Google Play. Кроме клиппинга, выявлены дополнительные функции, и в зависимости от набора весь Android-улов был разделен на четыре группы.

Большой интерес у исследователей вызвали мобильные зловреды, ворующие сид-фразы для получения доступа к криптокошелькам. Они ищут на устройстве файлы в формате .jpg и .png и обрабатывают их с помощью легитимного плагина ML Kit.

Простейшие клипперы просто подменяют адреса кошельков в IM-сообщениях, руководствуясь списком, который вшит в код или прислан с C2-сервера. В большинстве случаев реализована поддержка биткоинов, эфиров и TRON, пара вредоносов нацелена также на кошельки Monero и Binance.

Еще одна группа вредоносов отслеживает в телеграм-чатах определенные ключевые слова на китайском языке; некоторые из них вшиты в код, другие зловред получает с командного сервера. При обнаружении совпадений весь текст сообщения передается на C2.

Четвертая разновидность не только заменяет кошельки, но также сливает на сторону внутренние данные Telegram и основную информацию о зараженном устройстве. После входа в такое приложение все ПДн жертвы, включая сообщения, контакты и конфигурационные файлы, становятся видны оператору зловреда.

Троянизированные мессенджеры для Windows аналитики разделили на две группы. Одна из них перехватывает телеграм-сообщения и подменяет адреса криптокошельков, другая вместо клиппера использует трояна удаленного доступа, разработанного на основе Gh0st RAT. С его помощью оператор тоже может скрытно воровать криптовалюту; вредонос также умеет делать скриншоты и удалять файлы по выбору.

О мошеннической рекламе и связанных с ней каналах YouTube было доложено Google. Все выявленные нарушения уже устранены.

Первый зловред-клиппер для Android эксперты ESET обнаружили четыре года назад, притом в Google Play; его выдавали за приложение-кошелек. Во избежание подобных инцидентов в Android версий 10 и выше ввели ограничения на использование буфера обмена программами, работающими в фоновом режиме. К сожалению, эта мера оказалась недостаточной, чтобы полностью решить проблему.