Письменные регламенты для самостоятельного изучения — основной подход в обучении персонала компаний основам информационной безопасности. Статистику изучили в “СёрчИнформ”. Только в 12% случаев организации проводят вебинары, 16% – устраивают полномасштабные киберучения.

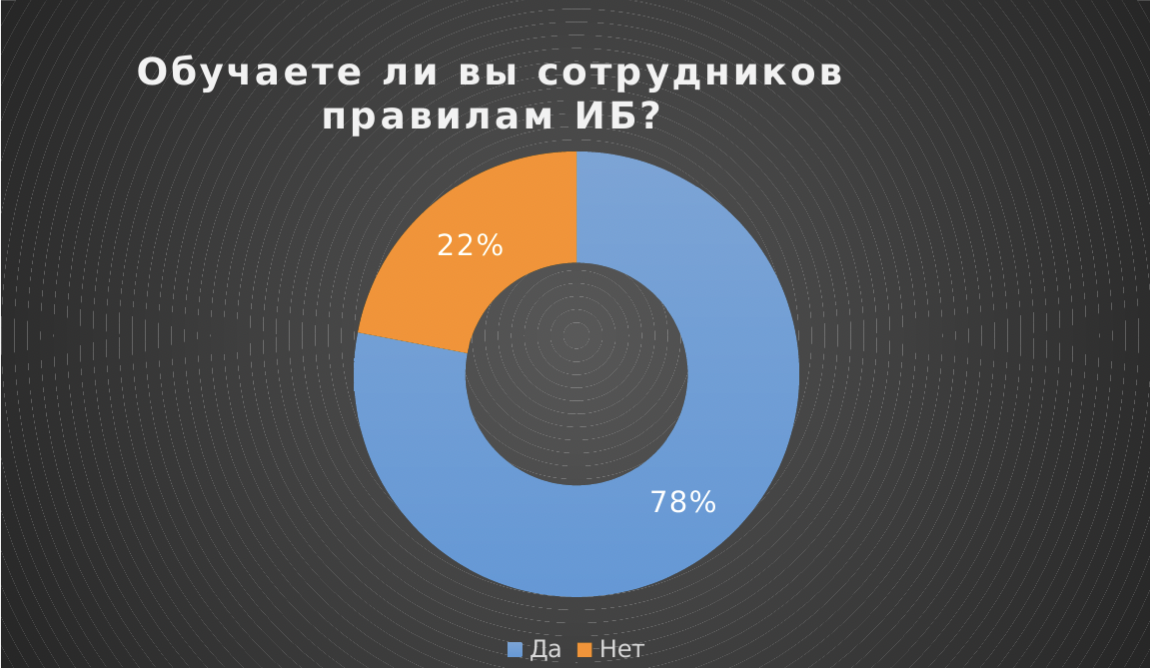

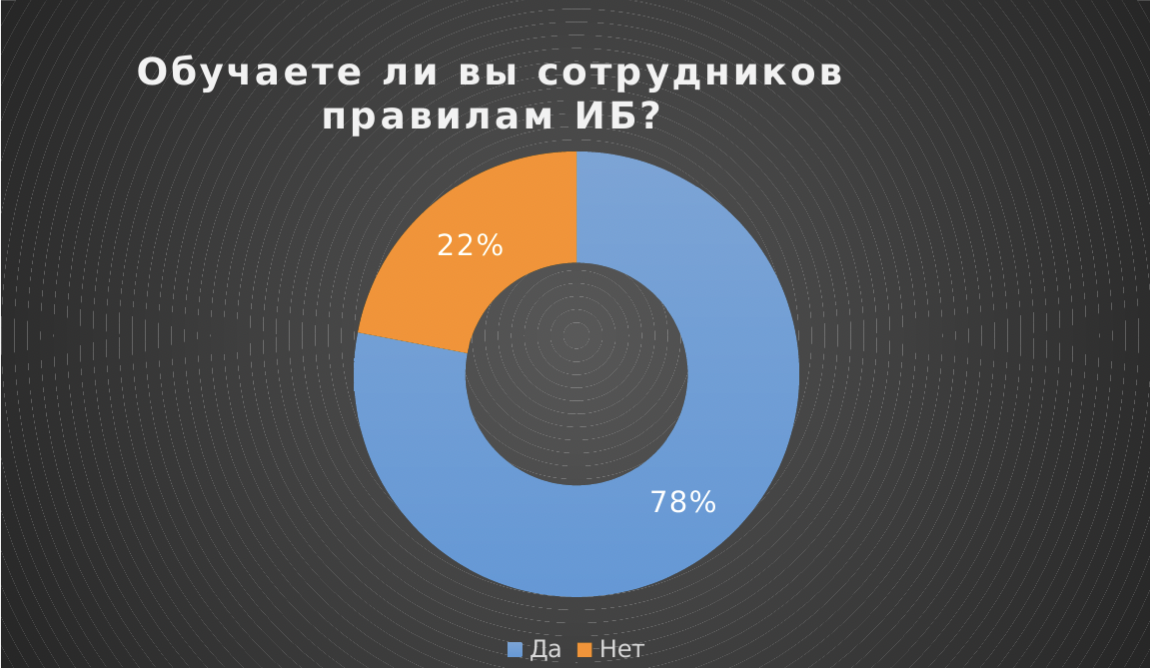

80% российских компаний уделяют внимание повышению ИБ-грамотности сотрудников. Таковы результаты исследования “СёрчИнформ”. Данные собирали с сентября по ноябрь 2022 года в 25 городах. В опросе приняли участие больше 1 тыс. специалистов и руководителей по ИТ и ИБ из государственных, коммерческих и некоммерческих организаций во всех сферах экономики.

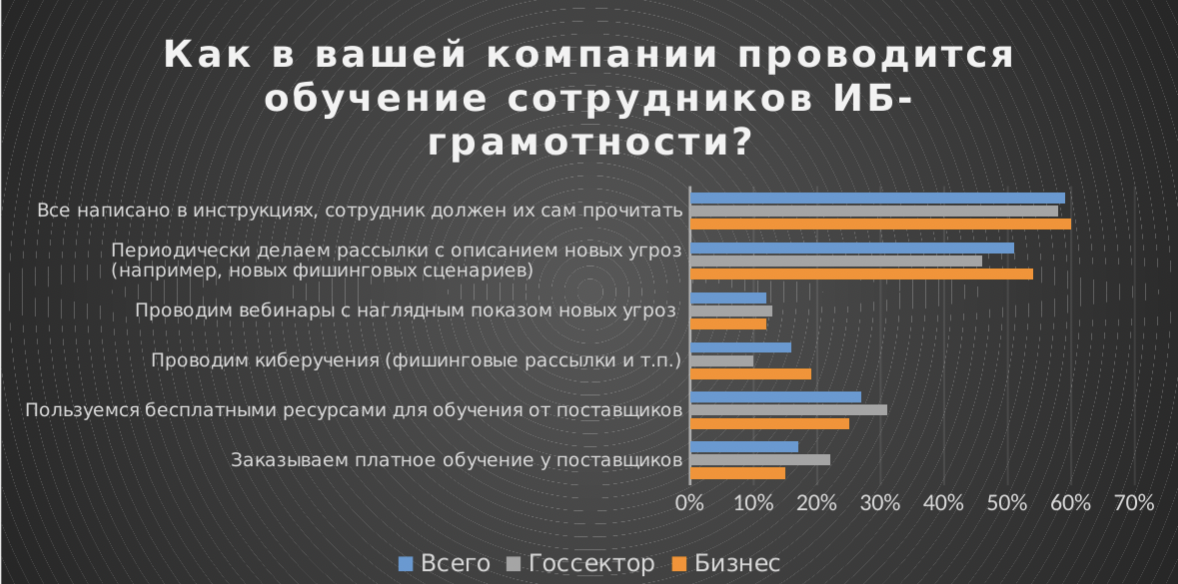

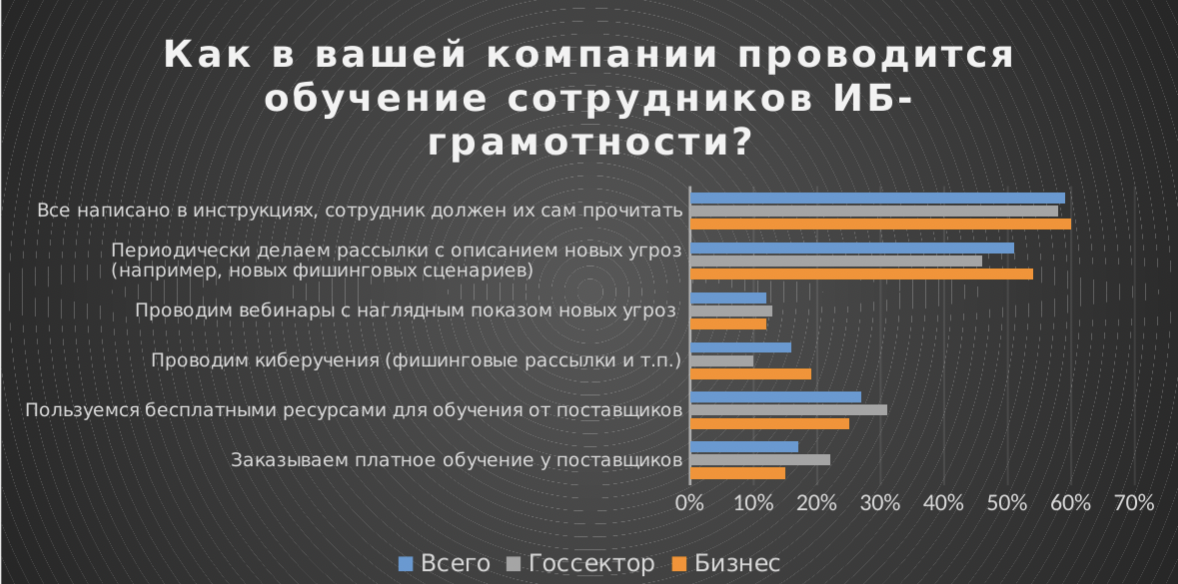

При этом 60% из тех, кто думает об ИБ-грамотности сотрудников, составляют письменные регламенты, которые в офисе должны изучить самостоятельно.

“Это самый распространенный подход, потому что самый простой – достаточно один раз сформулировать правила работы с данными”, — комментирует цифры начальник отдела информационной безопасности “СёрчИнформ” Алексей Дрозд.

Но такие регламенты мало кто читает, продолжает эксперт:

“Это как инструктаж по пожарной безопасности. Ознакомлять с ними “под подпись” бесполезно – люди распишутся “для галочки” или прочитают “по диагонали”, потому что не верят в реальность риска или не понимают, почему это их касается и важно в работе”.

Необходимо как минимум проверять, насколько усвоена информация, а лучше – показывать ее пользу на практике, советует Дрозд.

Понимая неполноценность только инструкций, часть организаций комбинирует подходы к обучению.

Так, 51% рассылают сотрудникам письма с предупреждениями о новых угрозах, 12% – проводят вебинары с демонстрацией ИБ-проблем и способов их избежать, а 16% – устраивают полномасштабные киберучения.

Часть респондентов обращаются к услугам профильных организаций: 27% пользуются бесплатными обучающими программами от ИБ-экспертов, 17% готовы заплатить за такие курсы для сотрудников.

Интересно, что в госсекторе охотнее заказывают платное обучение у поставщиков (22% против 15% в частном секторе), но заметно реже организуют киберучения (10% против 19% в бизнесе).

На первый взгляд лучше всего ситуация с ИБ-грамотностью кадров выглядит в ретейле и здравоохранении – регулярное обучение там проводят 80% организаций. Это больше, чем в промышленности. Но в медицине такое “обучение” ограничивается предоставлением сотрудникам регламентов по ИБ для самостоятельного изучения (70%), а в ретейле только в 5% случаев прибегают к курсам внешних ИБ-экспертов.

Практикоориентированные методы обучения чаще всего используют в компаниях нефтегазового сектора: 21% организует киберучения, 13% проводит вебинары-демонстрации.

Наглядность в обучении таким абстрактным с виду вещам, как киберграмотность – залог успеха, считают эксперты “СёрчИнформ”.

Чтобы условный менеджер понял, почему важно иметь разные пароли для личных и рабочих аккаунтов, научился распознавать интернет-мошенничество и следил, чтобы доступ к его рабочим документам не получили посторонние, нужно показать на примерах, чем может обернуться несоблюдение правил, заключает Алексей Дрозд.