Проведенный в Minerva Labs анализ одного из семплов, загруженных на VirusTotal, показал, что вредонос до зубов вооружен средствами противодействия анализу. Новобранец также умеет загружать и исполнять дополнительные файлы.

Исследователей поразило количество техник, позволяющих определить запуск в песочнице, виртуальной машине или из-под отладчика: их оказалось полтора десятка. Реализации проверок на наличие антивирусов в коде не обнаружено.

Вредонос также проверяет дефолтный язык системы, используя Windows-функцию GetUserDefaultLangID (winnls.h). Если это русский, украинский, белорусский, таджикский, словенский, грузинский, казахский или узбекский (кириллица), исполнение откатывается.

Больше всего экспертов заинтересовало использование API-функции Beep (utilapiset.h) для задержки исполнения: с этой целью зловреды обычно используют Sleep API. Характерное отличие подсказало кодовое имя для новой угрозы — в Minerva ее нарекли Beep.

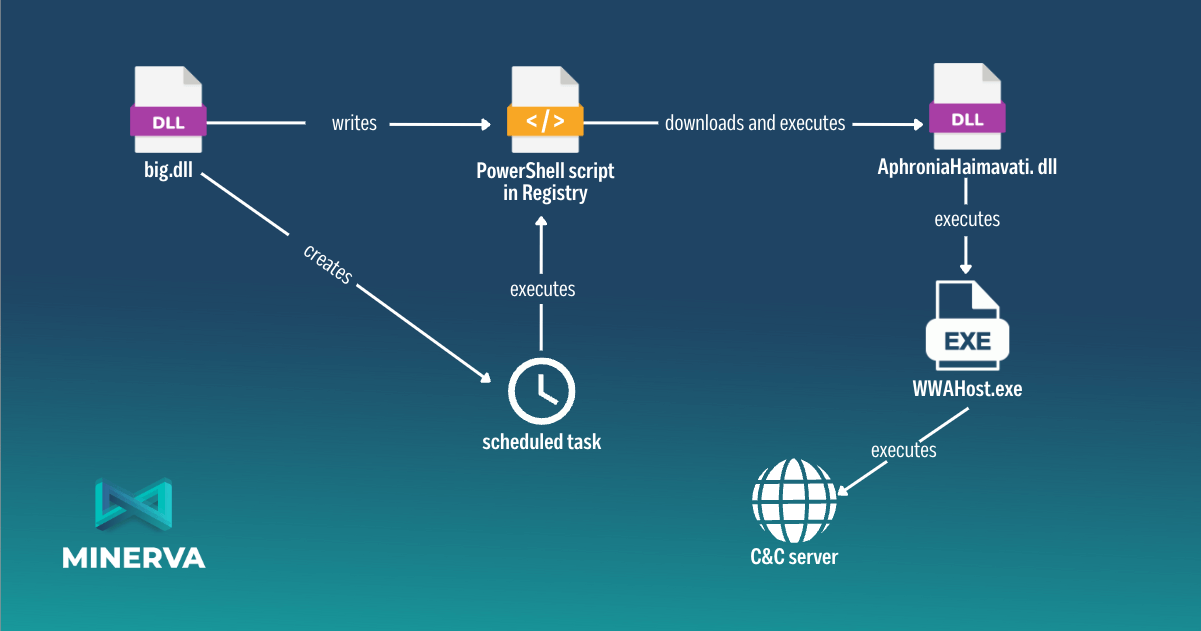

Вредоносная программа состоит из трех компонентов:

- дроппер (big.dll, детектируют 55 из 70 антивирусов VirusTotal, результат на 15 февраля);

- инжектор (AphroniaHaimavati.dll, 48 из 70);

- полезная нагрузка.

Первый отвечает за создание нового ключа реестра и исполнение PowerShell-загрузчика. Сценарий при этом запускается каждые 13 минут (для этого в Windows создается новое запланированное задание), чтобы получить с удаленного сервера инжектор.

Этот модуль сначала проверяет окружение. Не найдя признаков враждебной среды, он извлекает и запускает полезную нагрузку, внедряя ее в легитимный процесс WWAHost.exe по методу process hollowing.

Пейлоад-компонент собирает и сливает на сторону системные данные. По команде с C2-сервера (расположен в США, адрес вшит в код) он может составить список запущенных процессов, собрать дополнительную информацию, запустить исполнение шелл-кода, DLL или файла EXE.

Список команд Beep включает 10 наименований, однако некоторые из них не реализованы. Исследователи пришли к выводу, что зловред находится на ранней стадии разработки.