Специалисты по кибербезопасности нашли интересную брешь в популярных мессенджерах WhatsApp, Signal и Threema. Проблема может грозить раскрытием данных геолокации пользователей. В отдельных случаях точность определения местоположения превышает 80%.

Свой метод получения геоданных исследователи опубликовали в подробном отчёте (PDF). По их словам, условный злоумышленник может провести так называемую тайминг-атаку, точность которой превышает 80%.

Суть в том, что атакующий отправляет жертве сообщение, после чего измеряет время, которое ему требуется на получение статуса «доставлено». У этих уведомлений есть вполне предсказуемая задержка, связанная с местоположением получателя.

Другими словами, условный злоумышленник сможет конвертировать время, которое потребовалось на получение статуса «доставлено» (не «прочитано»), в расстояние до получателя. Само собой, придётся очень точно измерить это время, но в этом атакующему может помочь анализ логов приложения вроде Wireshark, способного захватывать сетевые пакеты.

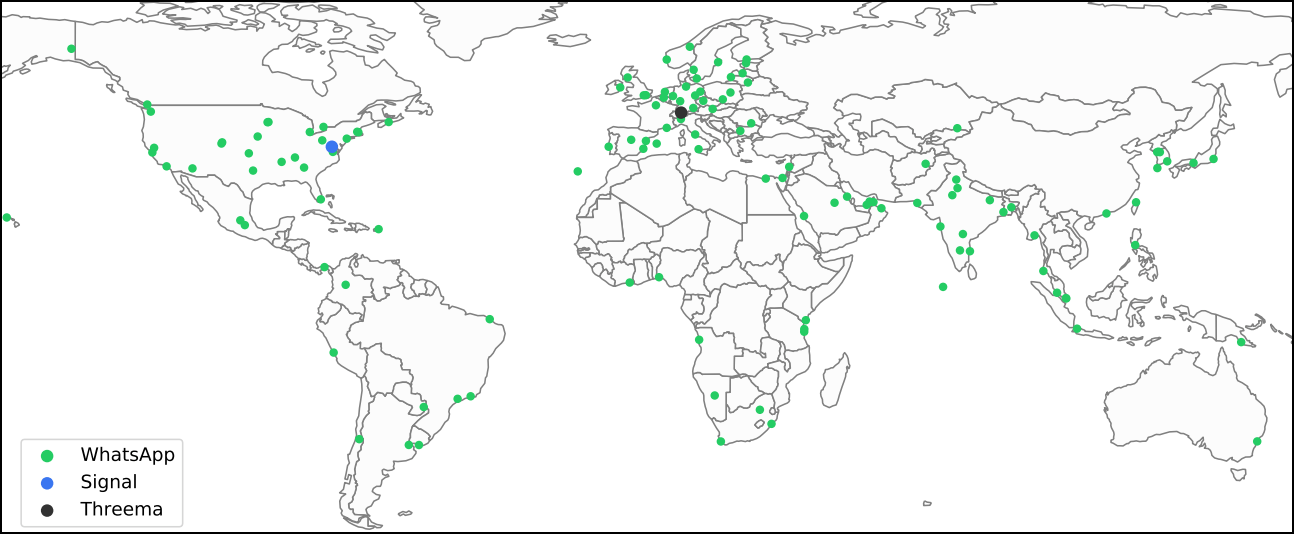

Проведённые специалистами тесты показали следующие результаты:

- 82% успешных тайминг-атак на пользователя Signal;

- 80% — на пользователя Threema;

- 74% — на пользователя WhatsApp.

Самым верным способом защиты от подобных атак, как отметили исследователи, будет внедрение некоей рандомизации в случае со временем доставки сообщений.