Компания «РТК-Солар» выпустила новую версию системы повышения эффективности труда и организационного развития Solar addVisor 2.1. Обновление поможет руководителям быстро выявить области, в которых сотрудникам нужно повысить профессиональные компетенции.

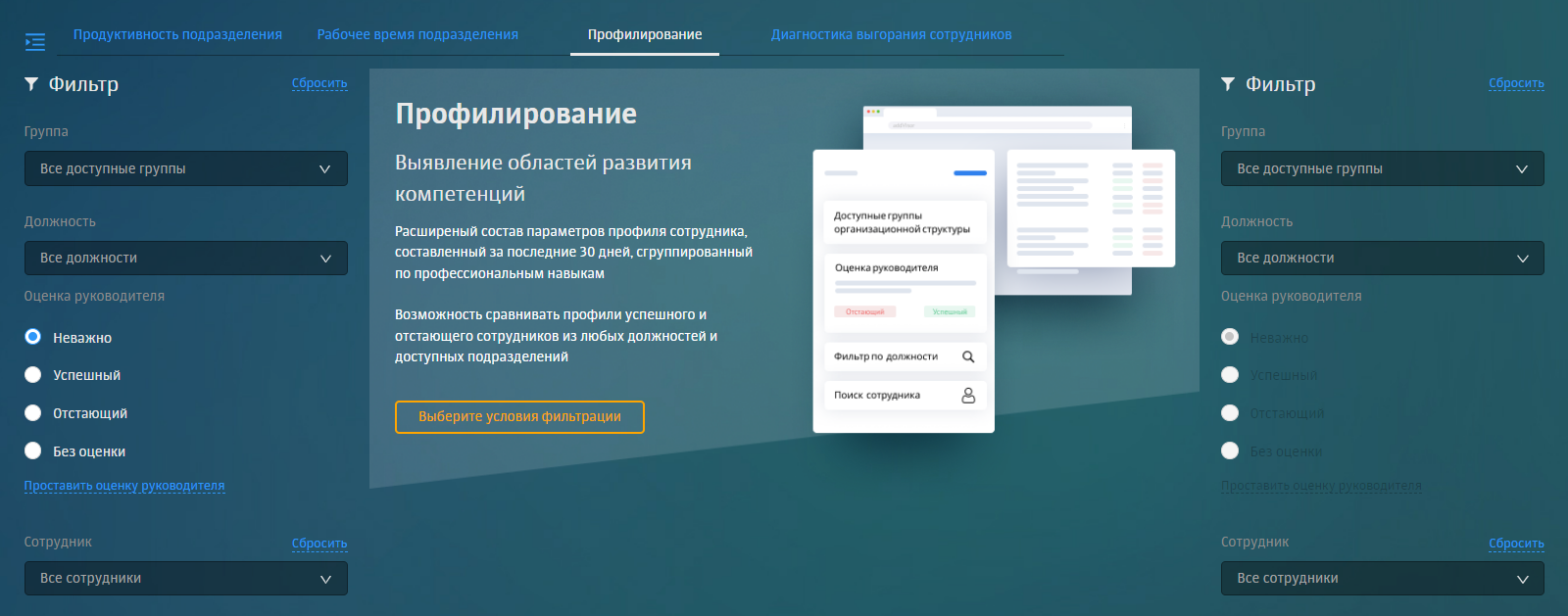

Ключевым изменением версии 2.1 стала новая функциональная возможность автоматически выявлять области развития компетенций сотрудника. Ранее продукт позволял сравнивать профили более и менее эффективного сотрудников, работающих лишь в одной должности.

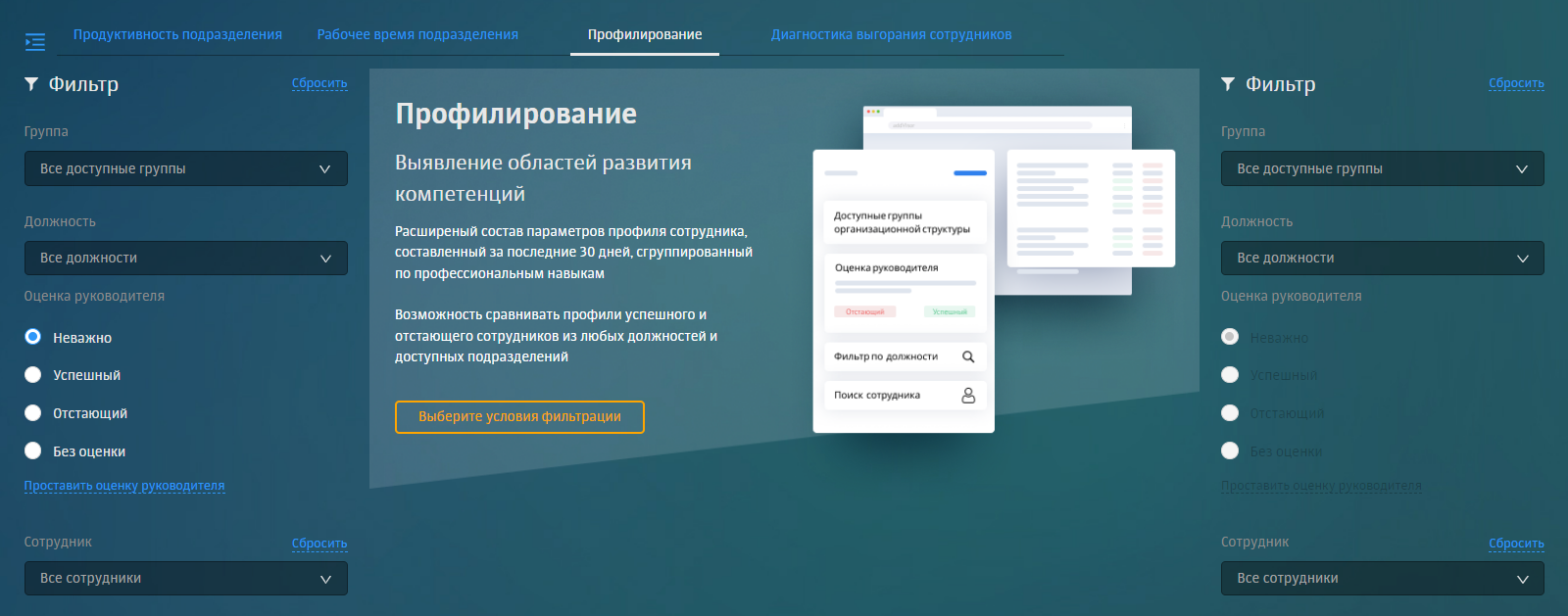

Теперь пользователи Solar addVisor могут сравнивать профили сотрудников на любых должностях и из любых подразделений, поскольку в больших организациях люди на разных должностях могут выполнять схожие функциональные обязанности.

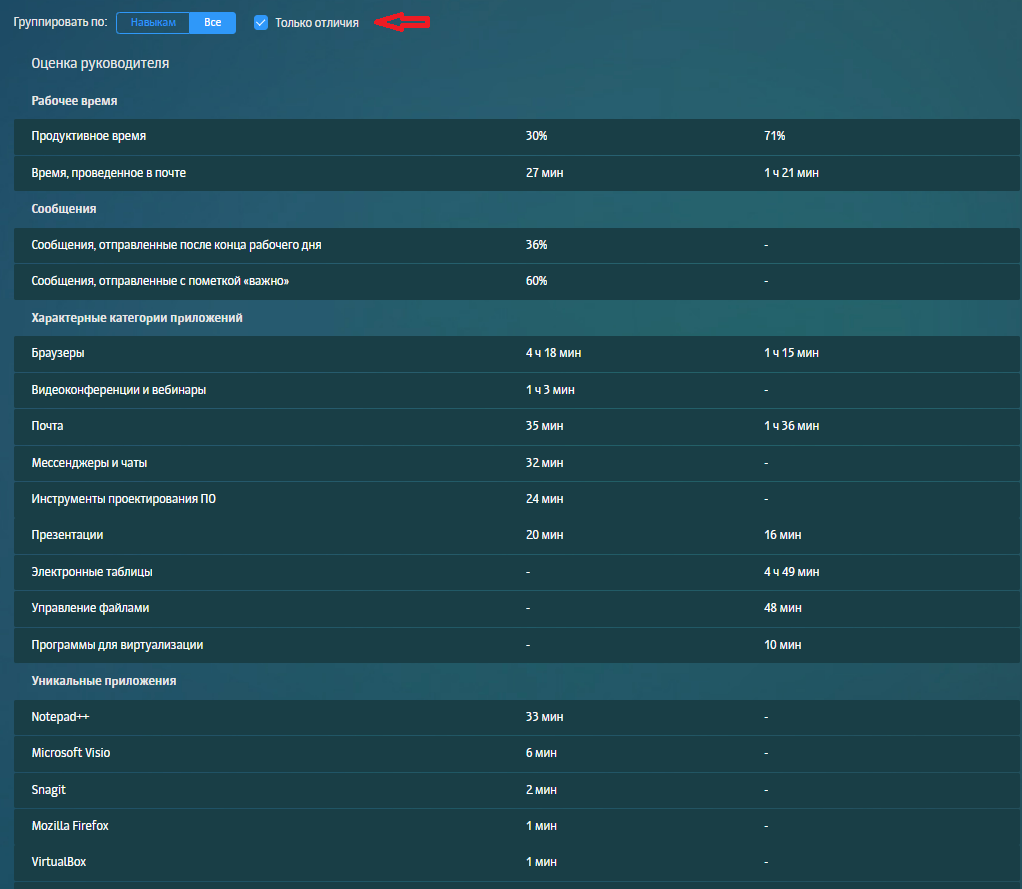

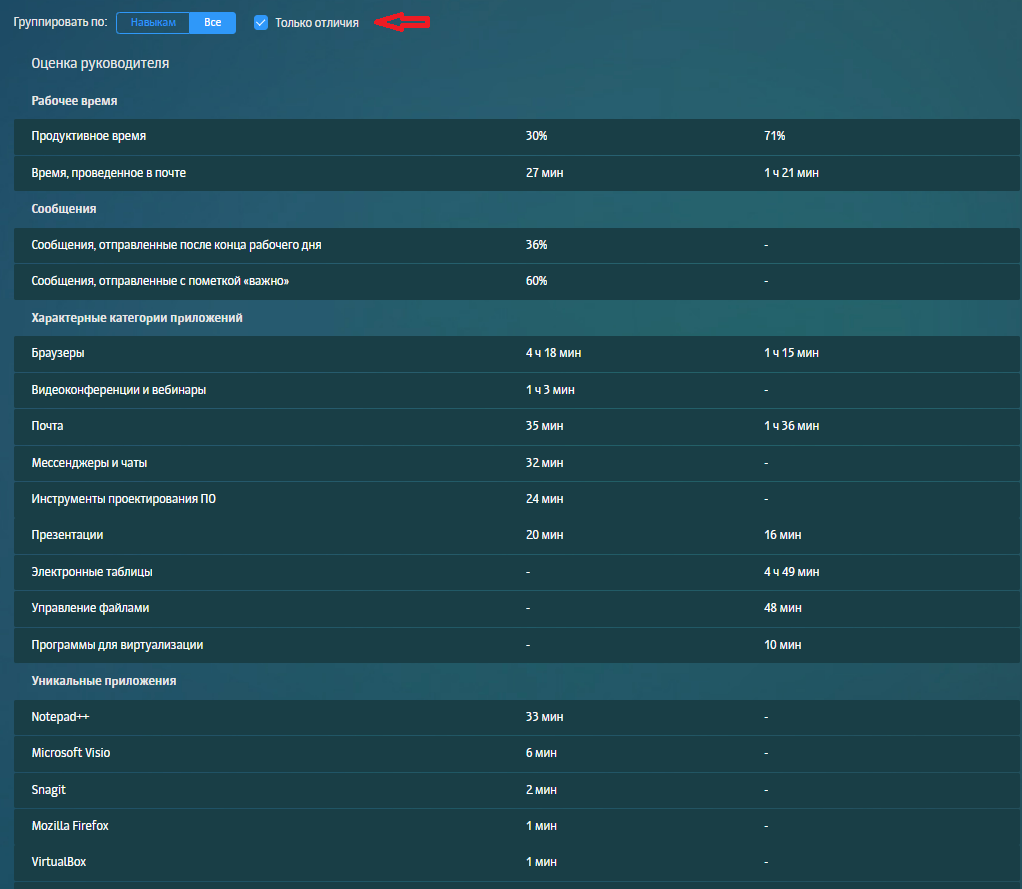

При этом выявить отличия стало проще: можно сделать выборку по параметру «Отличия», и система покажет отличия в профилях интересующих руководителя сотрудников. Так можно быстро понять, что делает одного сотрудника более продуктивным по сравнению с другими.

Алексей Хвостанцев, руководитель проектов направления Solar addVisor «РТК-Солар»:

«Эффективное развитие сотрудников является драйвером роста производительности всей организации. Сейчас для выявления точек профессионального роста сотрудников компании в основном используют результаты оценки 360, performance review и других подобных процедур оценки эффективности персонала. Но такой организационно-ручной метод сложен и длителен по времени, поэтому его необходимо дополнять удобными инструментами автоматизированного сбора данных. Solar addVisor обеспечивает быстрый сбор информации об эффективности работы персонала, а теперь – и о навыках, которые позволят сотрудникам стать более успешными. Это упростит процесс планирования развития руководителей и сотрудников, в том числе для формирования в компании кадрового резерва».

В предыдущих версиях системы усредненный профиль должности формировался по следующим параметрам: рабочее время (активное время, среднее время начала и окончания рабочего дня), используемые категории приложений (среднее время использования), характерные для должности приложения. В Solar addVisor 2.1 профиль должности был дополнен новыми параметрами из электронной почты и рабочего календаря сотрудника, такими как: время, проведенное в почте и на встречах, количество встреч различной продолжительности, количество участников на встречах, количество отправленных сообщений (общее и среднее), время проведения встреч.

Для облегчения интерпретации полученных результатов при сравнении профилей все параметры были сгруппированы по навыкам, которые они характеризуют, и можно получить подсказку с описанием каждого параметра.

Также в новой версии заметно оптимизирован интерфейс системы: логика работы с продуктом стала проще и интуитивнее за счет применения системы фильтров при сравнении профилей должностей.

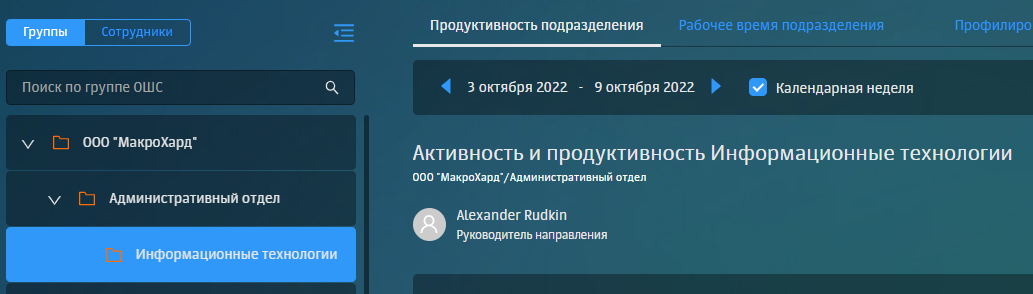

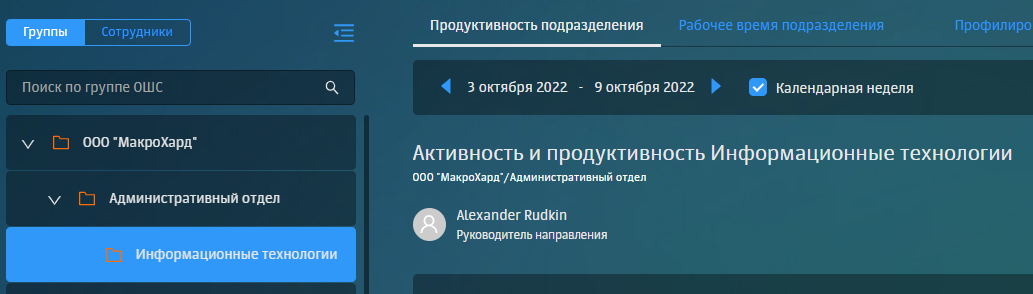

Дополнительно для облегчения работы с организационно-штатной структурой в различных инструментах Solar addVisor теперь отображается информация о расположении выбранной группы или сотрудника в иерархии организационно-штатной структуры.

Развитая система отчетности в Solar addVisor 2.1 была дополнена возможностью экспорта различных графиков и гистограмм, формируемых системой, а также информации об активности сотрудника за день (хронометраж сотрудника).

Кроме того, в новой версии был обновлен справочник продуктивности и категорий используемых сотрудниками приложений и веб-ресурсов, их количество значительно расширено. Улучшен интерфейс справочника в части работы с неизвестными приложениями и веб-ресурсами: теперь им можно назначать категории и продуктивность, осуществлять их поиск, выбирать сразу несколько таких приложений для добавления в категорию и т.д. Скорость работы справочника выросла, повысилось удобство использования.

Бизнес-процессы крупных организаций зачастую не предусматривают доступ в систему повышения эффективности труда для всех категорий сотрудников, ограничиваясь лишь доступом для руководителей. В более ранних версиях Solar addVisor такая настройка доступа осуществлялась лишь на уровне локальных учетных записей, что при большом количестве пользователей занимало много времени. Начиная с версии 2.1, настройка доступа в систему осуществляется автоматически через Active Directory.

Экспертиза компании «РТК-Солар» в создании продуктов для крупнейших корпоративных заказчиков позволила реализовать в новой версии продукта Solar addVisor программные и технические решения, предоставляющие возможность одновременной эксплуатации с десятками тысяч территориально распределенных пользователей.