Специалисты выявили несколько кампаний по распространению вредоносных программ, нацеленных на любителей пиратского софта. В результате хочешь на халяву скачать 3DMark, а получаешь в систему инфостилер.

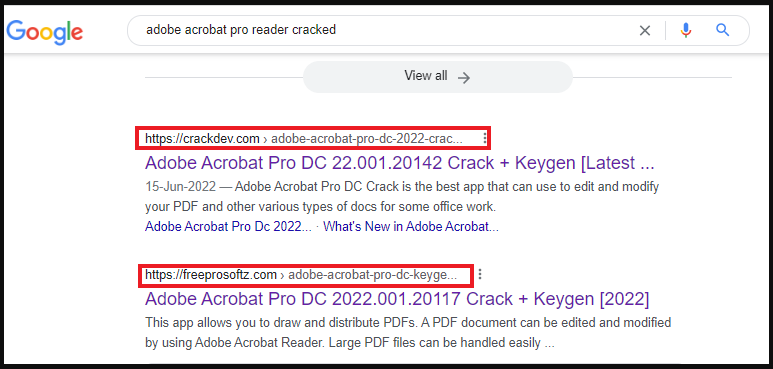

Злоумышленники используют технику SEO poisoning и запускают рекламные кампании, чтобы продвинуть свои ресурсы в поисковой выдаче. На сайтах предлагается скачать «кряки», кейгены и т. п.

Чтобы привлечь любителей скачать программы бесплатно, преступники маскируют их под популярный софт. В атаках, на которые обратили внимание специалисты Zscaler, операторы использовали следующие приложения в качестве приманки:

- Adobe Acrobat Pro

- 3DMark

- 3DVista Virtual Tour Pro

- 7-Data Recovery Suite

- MAGIX Sound Force Pro

- Wondershare Dr. Fone

Чаще всего файлы инсталляции хранятся на файлообменниках, а пользователя просто перенаправляют туда для их скачивания. В отчете исследователей упоминаются сайты, используемые в этих кампаниях:

- xproductkey[.]com

- allcracks[.]org

- prolicensekeys[.]com

- deepprostore[.]com

- steamunlocked[.]one

- getmacos[.]org

На компьютер клюнувшего пользователя скачивается запароленный ZIP-архив весом 1,3 МБ. Пароль идет рядом в текстовом файле TXT. Такой подход помогает обойти антивирусные сканеры при скачивании.

После распаковки вес содержимого составляет 600 МБ, при этом используется «выравнивание данных» — известный способ размещения данных в памяти, помогающий в этом случае уйти от анализа.

Исполняемый файл в архивах является загрузчиком вредоноса. Он выжидает десять секунд (чтобы исключить анализ в песочнице) и запускает процесс cmd.exe. Последний скачивает в систему JPG-файл, который на деле оказывается DLL.

Конечный DLL представляет собой знаменитый вредонос RedLine — мощный инфостилер, способный вытаскивать данные из браузеров, закладок, cookies, криптокошельков, VPN и т. п.