Эксперты Sophos обнаружили еще одного шифровальщика, внедряемого в сеть посредством эксплуатации уязвимостей в Microsoft Exchange. Новобранец Epsilon Red проникает в корпоративные системы посредством использования RDP и WMI (Windows Management Instrumentation) и опасен тем, что шифрует все файлы подряд, создавая риск нарушения работы жизненно важных приложений и самой Windows.

Исследователи полагают, что для взлома сети в данном случае используются проблемы Microsoft Exchange, известные как ProxyLogon. Патчи для актуальных версий этого софта разработчик выпустил в начале марта. Поскольку на тот момент хакеры уже начали использовать эти бреши в атаках, Microsoft создала PowerShell-скрипт для выявления индикаторов компрометации сервера, обновила антивирусные базы Microsoft Defender и выпустила специнструмент, помогающий защититься от эксплойта.

Новая вымогательская программа была обнаружена в ходе разбора атаки на американскую компанию из сферы гостеприимства. Анализ показал, что Epsilon Red написан на Go и для облегчения своей задачи использует больше десятка сценариев PowerShell, способных выполнять следующие действия:

- прибивать процессы и службы, используемые инструментами защиты и резервного копирования, приложениями Microsoft Office, почтовыми клиентами;

- удалять теневые копии Windows;

- извлекать хешированные пароли из файла SAM (Security Account Manager, диспетчер учетных записей безопасности) — этот скрипт является клоном инструмента пентестинга Copy-VSS;

- удалять записи из журнала событий Windows;

- отключать Microsoft Defender;

- приостанавливать запущенные процессы;

- деинсталлировать программы безопасности (Sophos, Trend Micro, Cylance, MalwareBytes, Sentinel One, Vipre, Webroot);

- расширять набор прав в системе.

После проникновения в сеть злоумышленники подключаются к машинам по RDP и используют WMI для загрузки шифровальщика и запуска вспомогательных PowerShell-скриптов. Взломщики также устанавливают в систему браузер Tor и копию Remote Utilities — легитимного набора утилит для удаленного доступа к рабочему столу. Таким образом, злоумышленники смогут подключаться к внутренним системам жертвы даже в случае потери изначальной точки входа в сеть.

Хотя авторы Epsilon Red явно не профессионалы, их творение способно причинить значительный ущерб зараженной системе. У зловреда нет ограничений на объекты шифрования. Он отыскивает файлы на дисках, используя код, позаимствованный у opensource-проекта godirwalk — библиотеки, позволяющей просматривать дерево папок. Каждый подкаталог шифруется отдельно, поэтому на машине запускается множество копий вредоносного процесса.

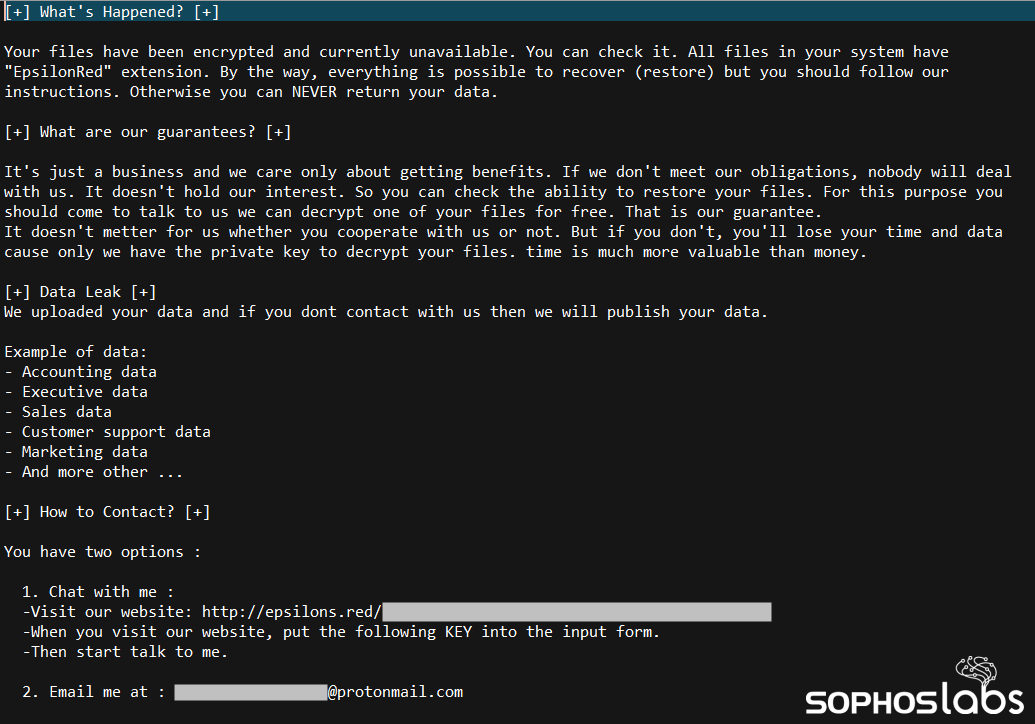

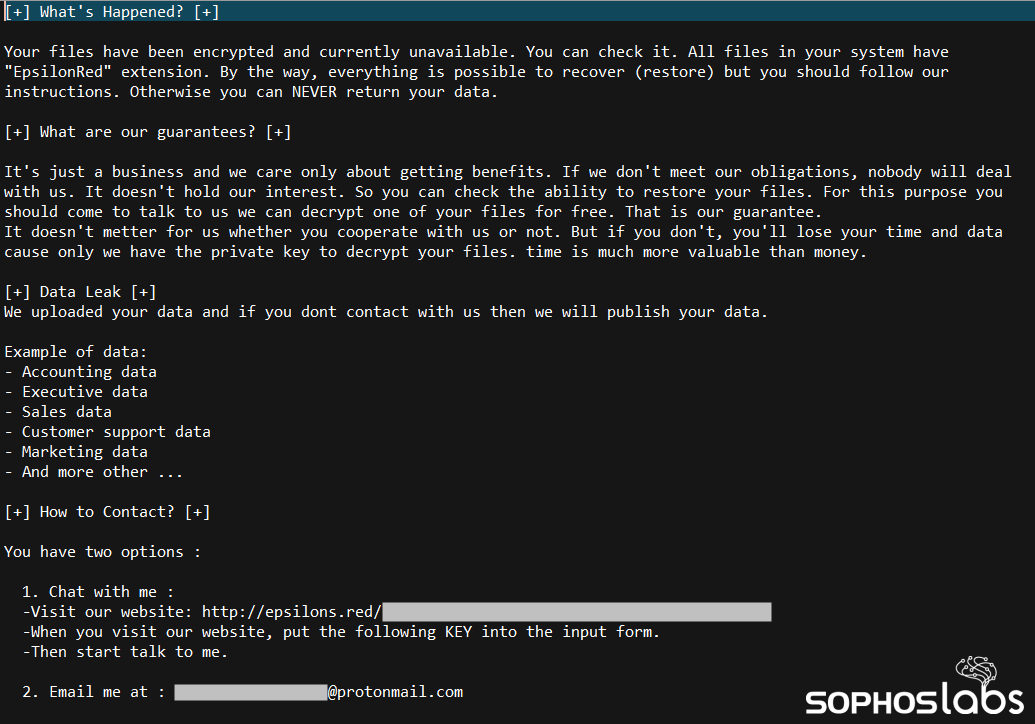

Шифрование осуществляется с использованием ключей AES и RSA; к имени зашифрованного файла добавляется расширение .epsilonred. Текст с требованием выкупа, помещаемый в обработанные папки, позаимствован у REvil, с устранением грамматических ошибок и правкой правописания.

На настоящий момент зафиксировано несколько атак Epsilon Red на бизнес-структуры. Одна из жертв уплатила выкуп в размере 4,28 биткоина (около $210 тыс. долларов).

Идея использовать непропатченный Microsoft Exchange для внедрения шифровальщиков в сеть не нова — ее, к примеру, взяли на вооружение операторы DearCry. Исключить такие атаки поможет установка заплаток Microsoft; эта возможность доступна даже владельцам неподдерживаемых версий продукта. Экстренные меры защиты, принятые разработчиком, позволили к концу марта обезопасить 92% Exchange-серверов, подключенных к интернету.