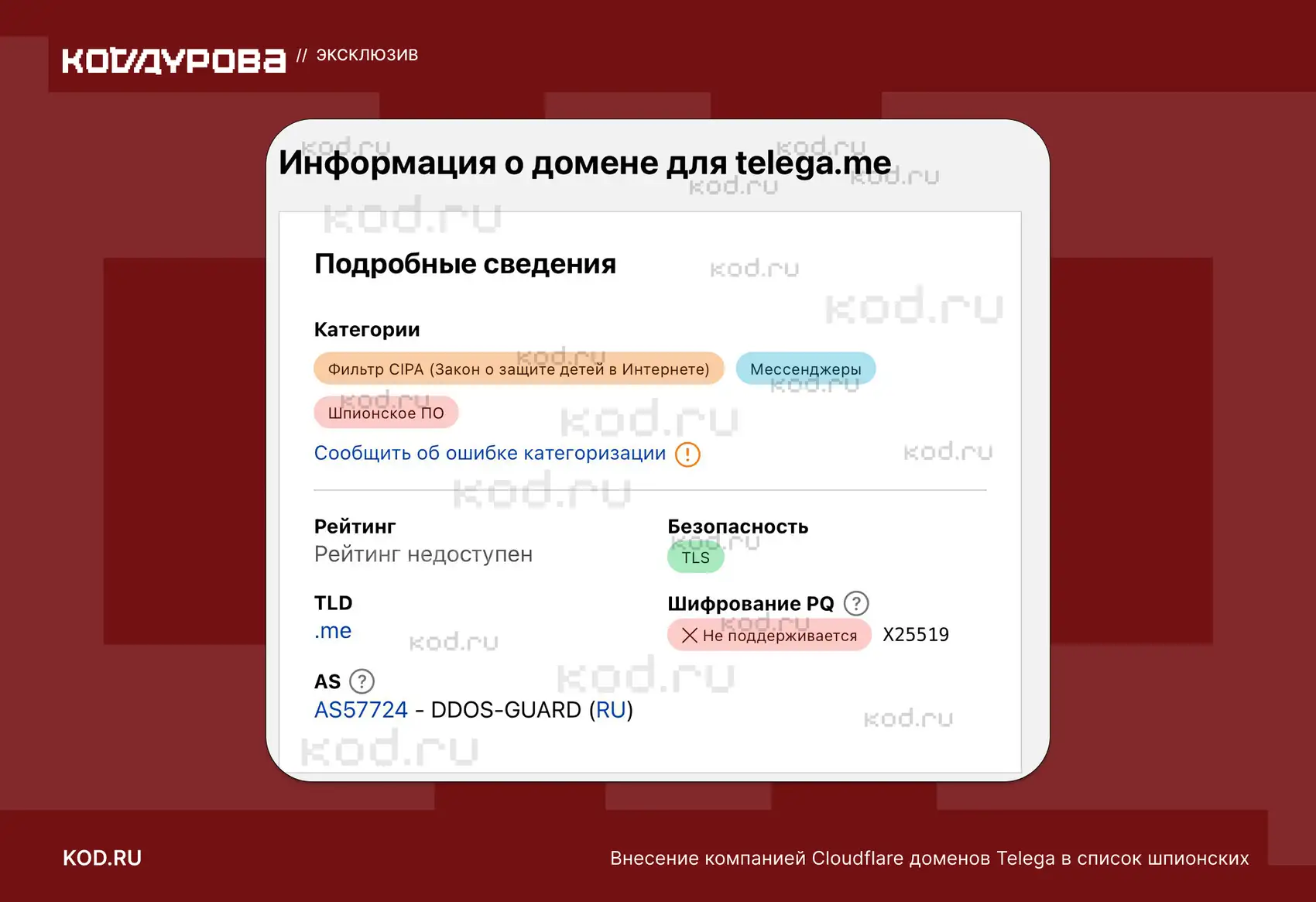

Удаление приложения «Телега» из App Store, судя по всему, оказалось связано не только с шумом вокруг безопасности, но и с инфраструктурными проблемами проекта. Речь идёт о двух доменах, которые, по данным издания, относятся к проекту: telega.me и api.telega.info.

После появления такой метки, как объяснили собеседники «Кода Дурова», для «Телеги» фактически запустился процесс быстрого вытеснения с крупных площадок.

Один из ключевых эпизодов в этой цепочке — отзыв TLS-сертификата международным удостоверяющим центром GlobalSign. Именно этот сертификат подтверждал подлинность проекта и использовался для защищённого соединения по HTTPS.

По словам одного из экспертов, отзыв сертификата мог стать критически важным фактором для присутствия приложения в App Store.

При этом мнения собеседников издания немного разошлись в деталях. Один из них считает, что решающим был именно отзыв сертификата, а пометка Cloudflare лишь запустила эту цепочку.

Другой, наоборот, полагает, что главную роль сыграло именно признание доменов Telega «шпионскими», а уже затем это привело к отзыву сертификата и удалению приложения со стороны Apple.

Смысл их аргумента примерно такой: если бы проблема была только в технической замене сертификата, разработчики могли бы сравнительно быстро перевыпустить его и вернуть приложение в рабочее состояние.

Но поскольку речь шла именно об отзыве сертификата на фоне более серьёзной репутационной и инфраструктурной оценки, ситуация оказалась жёстче.

В итоге сторонний клиент исчез из App Store. И это произошло на фоне уже и без того громкого скандала вокруг «Телеги»: ранее приложение активно обсуждали из-за подозрений в возможном MITM-перехвате трафика.