Согласно статистике «Лаборатории Касперского», в прошлом году среднемесячная норма атак на мобильные устройства несколько снизилась — на 865 тыс. при разбросе показателей от 4,5 млн до 8 миллионов. Рост числа детектов происходил в основном за счет программ принудительного показа рекламы (adware); количество найденных банковских троянов в сравнении с 2019 годом увеличилось в два раза.

В первом полугодии агрессия мобильных зловредов заметно снизилась — по всей видимости, из-за неясной ситуации с COVID-19. В середине года, когда положение дел на этом фронте стало более предсказуемым, в Kaspersky зафиксировали рост количества атак.

Авторы вредоносов для мобильных устройств обычно используют элементы социальной инженерии, чтобы заставить пользователя загрузить зловредный APK. В прошлом году названия многих вредоносных пакетов включали слово «covid» и под этой личиной скрывали шпиона, банкера, рекламщика или трояна-дроппера.

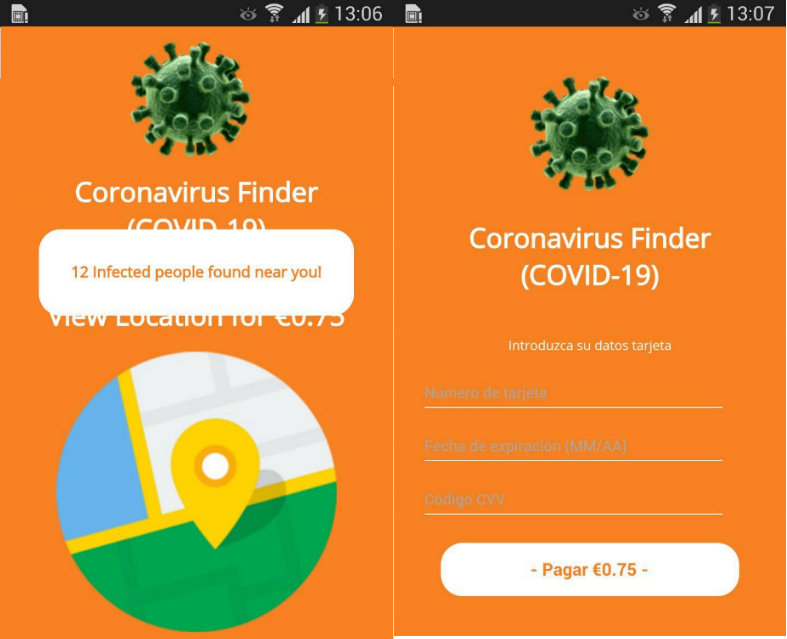

Шифровальщик Trojan-Ransom.AndroidOS.Agent.aq зачастую распространялся с именем, содержащим слово «corona». Авторы банковского трояна Cebruser попросту переименовали его в Coronavirus, а создатели GINP стали выдавать его за платное приложение для поиска зараженных ковидом.

За год защитные решения Kaspersky для мобильных устройств совокупно обнаружили 5 683 694 вредоносных установочных пакета — на 2,1 млн больше, чем в 2019 году. Разбор нового улова показал, что количество банковских троянов увеличилось до 156 710, число вымогательских программ сократилось почти в 3,5 раза.

Количество бэкдоров увеличилось в три раза, однако почти все угрозы этого класса относятся к очень старым семействам, которые скорее всего утратили свою актуальность. Число эксплойтов для Android возросло в 17 раз — в основном за счет LPE-кодов (обеспечивающих локальное повышение привилегий), заточенных под Android версий с четвертой по седьмую. Также в 12 раз увеличилось количество угроз класса Trojan-Proxy.

В августе эксперты наблюдали резкий рост числа атак банковских троянов для мобильных устройств. Особой активностью при этом отличался Asacub, на долю которого в 2020 году пришлась четверть атакованных банкерами пользователей.

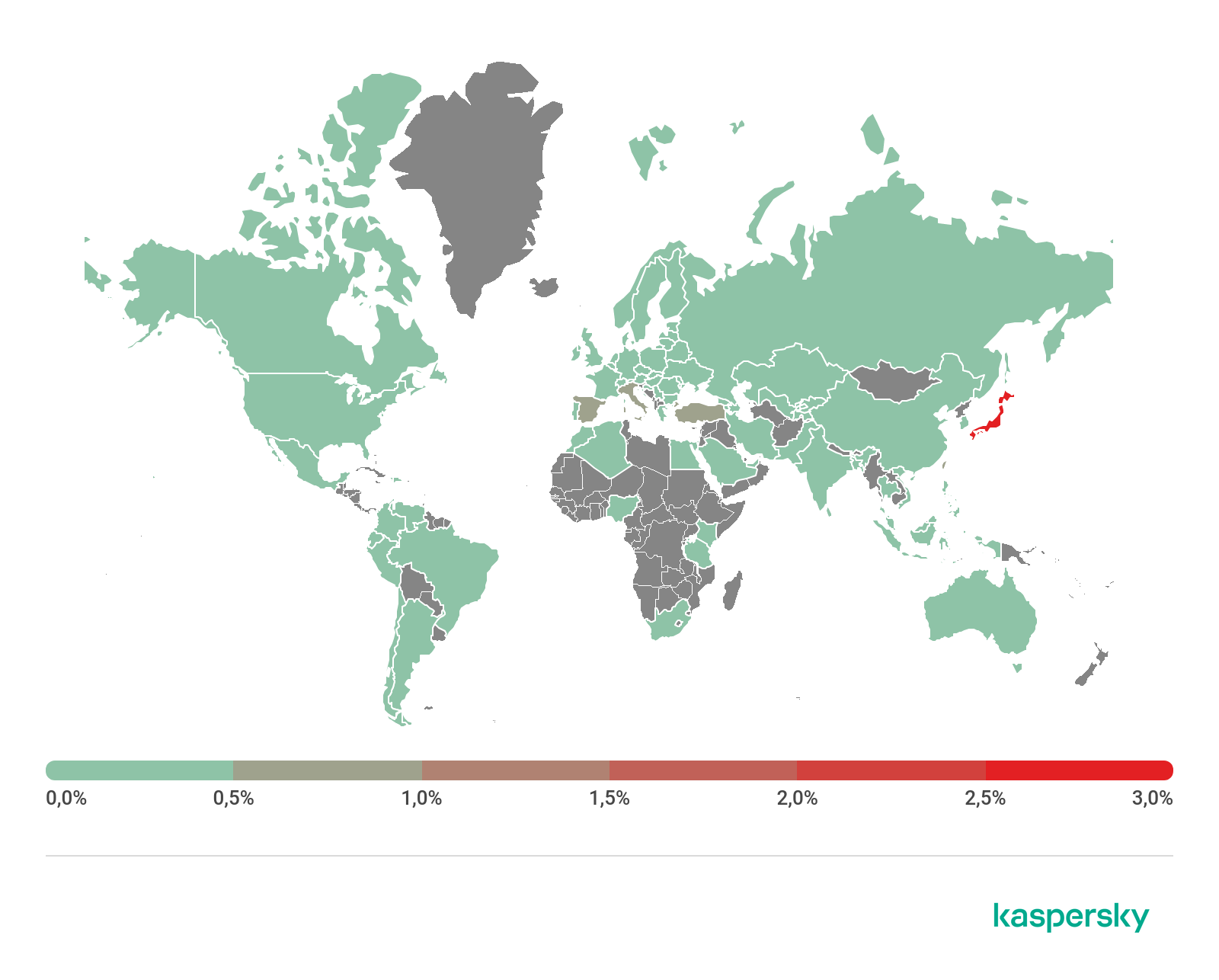

Рейтинг стран по этому показателю, согласно Kaspersky, заметно изменился. Россия, которая удерживала первенство на протяжении трех лет, опустилась на седьмую строчку (0,25% атакованных пользователей). Новый список возглавила Япония (2,83%), второе место занял Тайвань (0,87%), на третьем оказалась Испания (0,77%).

Говоря о финансовых угрозах, исследователи особо отметили Knobot (1,53% обнаруженных пакетов банкеров) — относительно нового оверлейного зловреда, способного перехватывать СМС-сообщения с кодами 2FA. Этот троян примечателен тем, что снабжен инструментами, не характерными для банкеров — например, механизмом перехвата ПИН-кодов с помощью «Специальных возможностей» Android (Accessibility Services).

У 30 тыс. пользователей защитных решений Kaspersky был найден дроппер Hqwar, который обычно загружает финансовых зловредов, ориентированных на приложения российских банков.

Обнаруженные программы класса adware, как правило, распространялись в виде репаков популярных приложений — мобильных игр, фонариков и проч. В этом виде они нередко проникали на Google Play.

Чтобы затруднить удаление своих продуктов с мобильных устройств, их авторы заключали соглашение о предустановке с производителями Android-устройств или вступали в партнерские отношения с ботоводами. В последнем случае боты-загрузчики нередко устанавливали рекламный компонент в системные разделы ОС — для верности.

Общее число атак вымогательских программ за год сократилось, однако в сентябре наблюдался резкий рост этого показателя. Виновником всплеска, по данным Kaspersky, оказался Trojan-Ransom.Win32.Encoder.jya; этот шифровальщик для Windows попадал на Android случайно — в результате скачивания мобильным клиентом Telegram.

Как и в прошлом году, наибольший процент пользователей, атакованных шифровальщиками, оказался в США (2,25%), где свирепствовал Svpeng. Второе место в этом рейтинге сохранил Казахстан (0,77%), третье вновь занял Иран (0,35%).