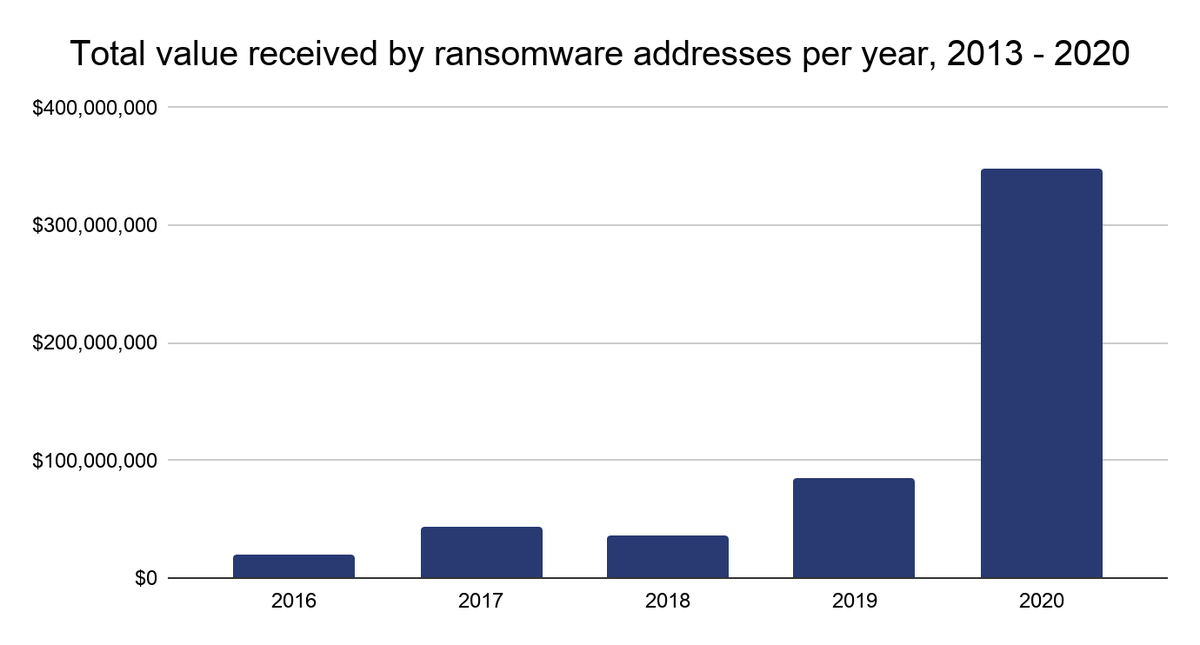

По данным аналитической компании Chainalysis, в 2020 году доходы операторов вымогательских программ возросли на 311% и составили около $350 миллионов. Общая сумма выкупа, уплаченного жертвами за возврат файлов, была определена на основании зафиксированных транзакций на блокчейн-адресах, засветившихся в атаках шифровальщиков.

Публикуя отчет, аналитики отметили, что их оценка, скорее всего, сильно занижена. Далеко не все жертвы вымогательства раскрывают факт зловредной атаки и свои потери. Тем не менее, в прошлом году активность преступников, оперирующих программами-шифровальщиками, действительно, повысилась — в основном за счет появления новых зловредов и роста аппетитов давних игроков этого рынка.

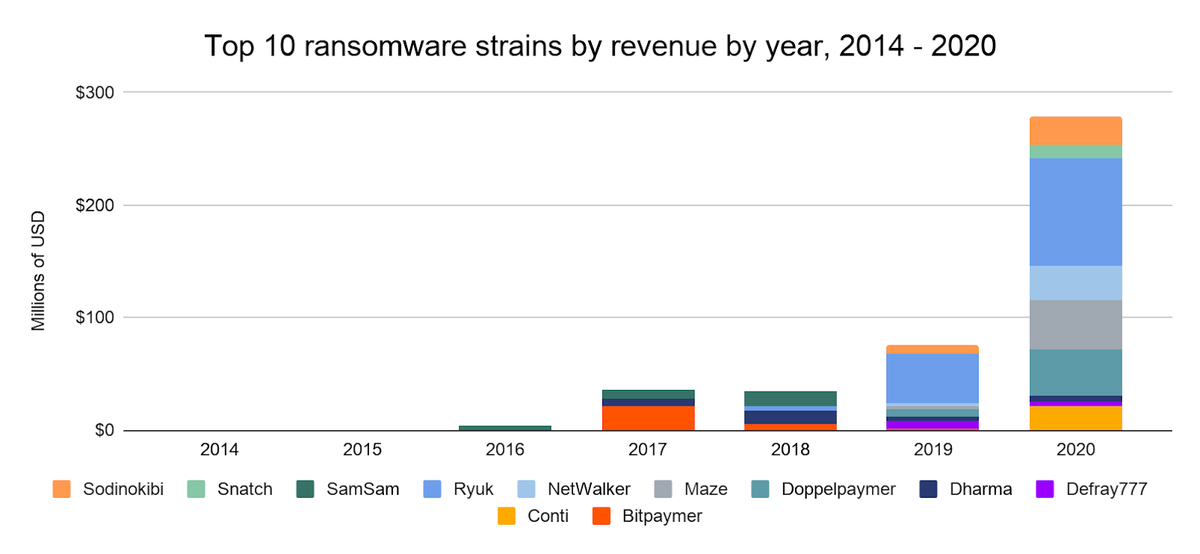

Согласно статистике Chainalysis, больше всех обогатились операторы таких вредоносов, как Ryuk, Maze (добровольно завершил свою карьеру), Doppelpaymer, Netwalker (остановлен принудительно), Conti и REvil, он же Sodinokibi. Шифровальщики Snatch, RansomExx / Defray777 и Dharma показали меньшую отдачу, но все равно принесли своим хозяевам миллионы.

Многие вымогательские программы сдаются в аренду, и злоумышленники часто кочуют между такими RaaS-сервисами (ransomware-as-a-service) в поисках варианта, сулящего хороший навар. В итоге получается, что преступников, промышляющих вымогательством, не так много, как принято считать.

Несмотря на рост доходов, отмываемых через криптобиржи, реальная прибыль операторов шифровальщиков не столь велика, как им хотелось бы. Кроме RaaS-услуг, им приходится оплачивать надежный хостинг (bulletproof), покупать эксплойты, нанимать специалистов по тестированию на проникновение (пентесту).

Исследователи также обнаружили, что число сервисов, используемых злоумышленниками для отмывания денег, весьма ограниченно. В прошлом году, по данным Chainalysis, 82% доходов от вымогательских операций проходило через пять криптобирж. Это ценная информация для правоохранительных органов: заблокировав такой сайт, они могут одним ударом приостановить вредоносную активность сразу многих преступных групп.