Исследователи из «Лаборатории Касперского» обнаружили PowerShell-вредонос для Windows, ранее не упоминавшийся в отчётах экспертов. Зловреду присвоили имя PowerPepper, а разработала его группа хакеров по найму — DeathStalker.

В прошлом DeathStalker ещё называли Deceptikons, активность этой группировки стартовала приблизительно в 2012 году. Как правило, эти злоумышленники используют целый набор различных вредоносных программ и сложные цепочки их распространения.

DeathStalker делает всё возможное, чтобы деятельность вредоносов оставалась незамеченной и обходила все имеющиеся защитные меры. Среди целей кибергруппы встречаются организации из разных уголков мира, а о подоплёке её атак порой остаётся лишь догадываться.

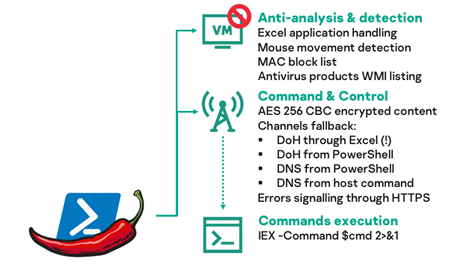

Впервые «Лаборатория Касперского» наткнулась на новый образец вредоноса PowerPepper в мае 2020 года, с тех пор авторы постоянно дополняют и улучшают своё детище. В сущности, это довольно сложный бэкдор, позволяющий операторам выполнять шелл-команды удалённо — с помощью командного сервера (C2).

Новые версии зловреда вполне могут отслеживать движения мыши, фильтровать MAC-адреса жертв и использовать другие средства противодействия анализу со стороны специалистов в области кибербезопасности.

Специалисты «Лаборатории Касперского» также отметили, что цепочка доставки PowerPepper немного видоизменялась в период с июля по ноябрь 2020 года. Однако менялись лишь имена вредоносных файлов, ссылки и частично — код, а сама логика распространения оставалось неизменной.