Относительно новый ботнет KashmirBlack взламывает сайты, используя брутфорс и непропатченные уязвимости в популярных CMS-системах, их темах и плагинах. В состав вредоносной сети, по оценкам экспертов, входят десятки тысяч зараженных серверов, расположенных в разных странах и способных суммарно проводить миллионы атак в сутки. В настоящее время KashmirBlack используется для майнинга криптовалюты, перенаправления трафика на площадки мошенников, а также для дальнейшего распространения инфекции.

По данным Imperva, этот ботнет объявился в интернете в ноябре 2019 года и до сих пор активен. Он способен проводить атаки на сайты WordPress, Drupal, Magneto, Joomla, vBulletin, PrestaShop, OSCommerence, OpenCart и Yeager. Заражения обнаружены более чем в 30 странах — в основном в США. Информация, собранная экспертами с помощью ловушек за пять месяцев (с января по май), также дала понять, что KashmirBlack обладает обширной и сложной С2-инфраструктурой, позволяющей операторам быстро заменять отдельные компоненты и перепрофилировать ботнет, не прерывая текущих операций.

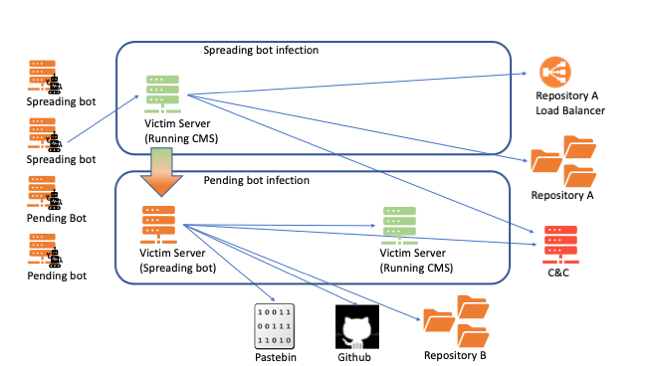

В качестве центра управления ботоводы долгое время использовали взломанный сайт в Индонезии; месяц назад они с этой целью откочевали на Dropbox. Инструменты атаки, раздаваемые ботам, злоумышленники хранят на десятках взломанных серверов, которые разделены на две группы: «репозиторий A» с балансировкой нагрузки и «репозиторий B». Первая охватывает около десятка серверов, отдающих Python-скрипт для коммуникаций с C&C. Во вторую группу по состоянию на май входило 74 взломанных сайта, размещенных на 53 различных хостах; эти хранилища используются для раздачи наборов эксплойтов и полезной нагрузки (Perl-скрипта и бэкдоров).

В отдельном репозитории на GitHub операторы ботнета какое-то время хранили криптомайнер XMRig и скрипты PHP, позволяющие выполнять шелл-команды на сервере в ходе атаки. В мае этот GitHub-аккаунт был закрыт. Веб-сервис Pastebin злоумышленники используют как средство анонимного обмена статистикой по заражениям.

Примечательно, что по статусу боты KashmirBlack неодинаковы. Так называемый spreading-бот (взломанный сервер с набором вредоносных скриптов) постоянно поддерживает связь с центром управления в ожидании команды на проведение атак и списка мишеней. Согласно наблюдениям, каждый spreading-бот ежедневно атакует в среднем 240 хостов (3450 сайтов). Вторая разновидность — pending-бот — представляет собой забэкдоренный сайт, который злоумышленники могут в дальнейшем использовать для добычи криптовалюты или превратить в редиректор, репозиторий либо spreading-бот.

В настоящее время в арсенале KashmirBlack числится более двух десятков эксплойтов, которые позволяют получить следующие результаты:

- создание нового spreading-бота (CVE-2017-9841, баг удаленного исполнения кода во фреймворке PHPUnit);

- создание нового pending-бота (различные эксплойты для CMS, тем и плагинов; полный список приведен в блог-записи Imperva);

- дефейс сайта (эксплойт для WebDAV-сервера, обеспечивающий беспрепятственную загрузку произвольных файлов).

Анализ сайтов, подвергнутых дефейсу с помощью KashmirBlack, выявил возможную связь ботоводов с индонезийской группой хакеров PhantomGhost.

В случае заражения (см. список индикаторов в блоге Imperva) эксперты советуют принять следующие меры:

- принудительно завершить ассоциируемые с KashmirBlack процессы;

- удалить вредоносные файлы;

- удалить подозрительные cron-задачи;

- удалить неиспользуемые темы и плагины.

В качестве мер профилактики администраторам сайтов рекомендуется усилить парольную защиту, своевременно обновлять компоненты CMS и сторонние модули, ограничить доступ к важным файлам (install.php, wp-config.php, eval-stdin.php), а также установить файрвол для веб-приложений.