Как сообщили представители Facebook и Twitter, организация под названием PeaceData занималась продвижением российской пропаганды на площадках этих двух интернет-гигантов. Обе соцсети уже удалили все аккаунты, связанные с данной кампанией.

Twitter и Facebook инициировали соответствующее расследование после наводки ФБР — спецслужба летом советовала социальным площадкам присмотреться к новостному сайту PeaceData.net и обратить внимание на связанные с ним аккаунты.

По результатам расследования Facebook отчитался о 13 удалённых аккаунтах и двух страницах, а Twitter забанил пять учётных записей.

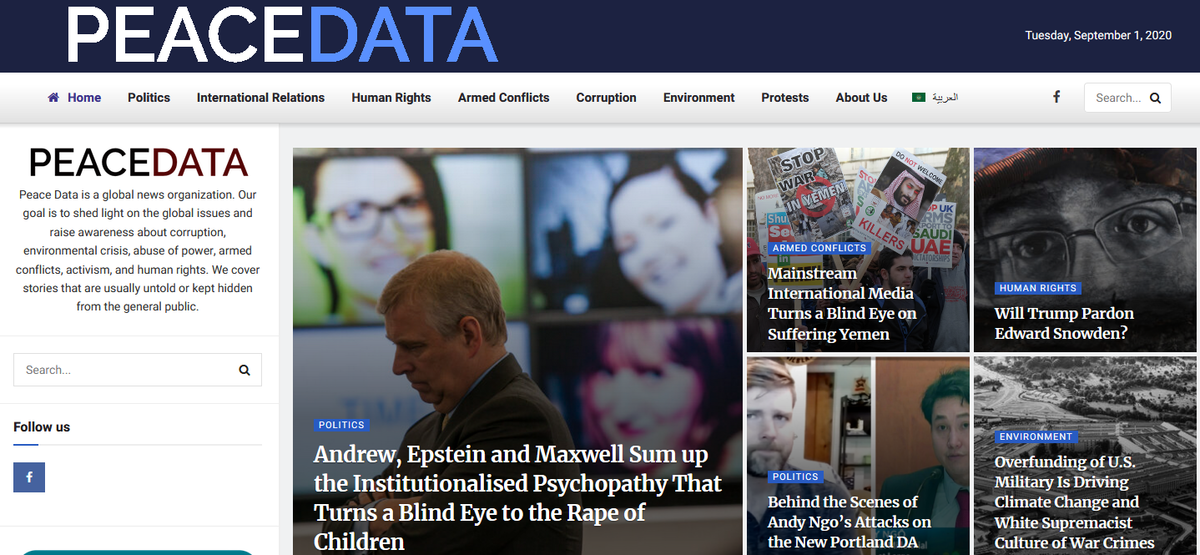

Помимо этого, деятельность PeaceData подробно изучила компания Graphika. В отчёте (PDF) аналитики утверждают, что сайт PeaceData.net специализируется на публикации новостей и статей на английском и арабском языках.

По словам Graphika, веб-проект постит контент, используя как фейковые личности, так и реальных журналистов. Основные темы сайта: тянущий вниз капитализм, коррупция и преступления в США, расовые протесты, а также вмешательство Запада в дела других стран.