По словам представителей Агентства по кибербезопасности и безопасности инфраструктуры США (CISA), была отмечена резкая вспышка атак с использование программ-вайперов, уничтожающих файлы. Имеющиеся у CISA данные говорят о том, что атаки на промышленные и государственные учреждения США проводят иранские киберпреступники.

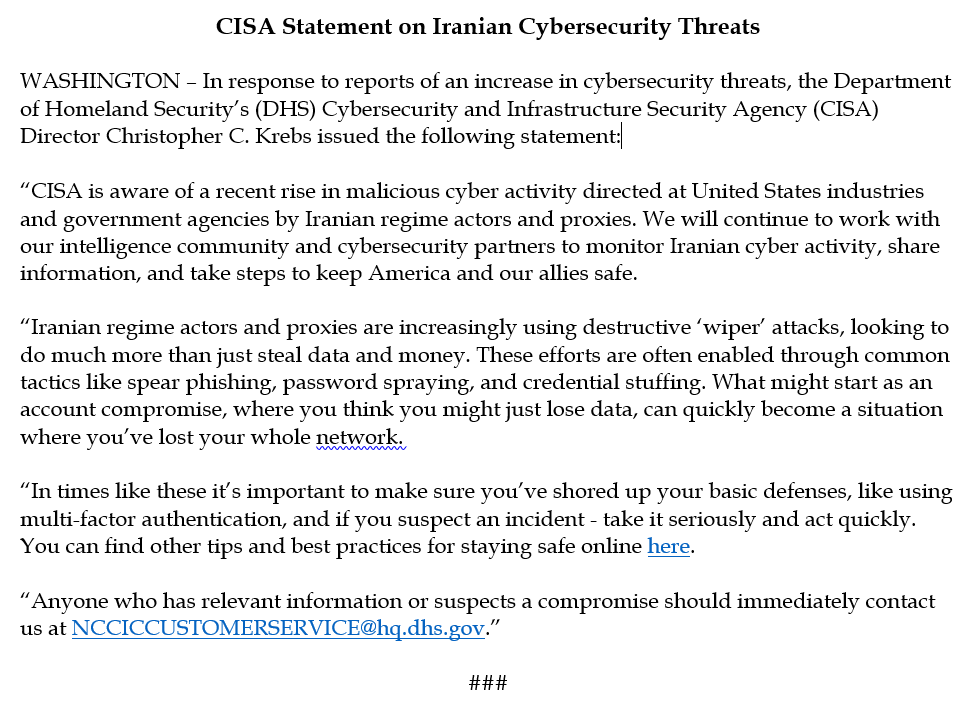

Официальное заявление под названием «CISA Statement on Iranian Cybersecurity Threats» опубликовал глава CISA Крис Кребс в своем Twitter-аккаунте.

Кребс утверждает, что иранские хакеры все чаще используют деструктивные программы-вайперы в ходе своих атак на сети и компьютеры учреждений. Напомним, что задача вайперов — навсегда удалить файлы жертвы, атакующих при этом не интересует выкуп.

Крис Кребс также не исключает, что вышеупомянутые киберпреступники могут действовать через прокси. В этом случае их принадлежность к Ирану остается под вопросом.

Согласно указанной в заявлении информации, киберпреступники начинают свои операции со стандартных методов — целевого фишинга, брутфорса и атак с подстановкой учетных данных.

Таким образом, как предупреждает Кребс, простая с виду компрометация аккаунта может вылиться в атаку вайпера на всю целевую сеть. С полным текстом официального заявления можно ознакомиться ниже:

Напомним, что на днях CISA подтвердило, что сотрудникам удалось использовать BlueKeep для удаленного запуска кода на компьютере, работающем на базе системы Windows 2000.