Google выпустила новое расширение для браузера Chrome, задача которого — упростить процесс уведомления команды Google Safe Browsing о вредоносных и нежелательных сайтах.

Команда Google Safe Browsing, получив сообщение о подозрительном сайте, может проанализировать его и внести в черный список Chrome, если информация о его вредоносности подтвердится.

Более того, благодаря схеме Google Safe Browsing злонамеренные веб-ресурсы также автоматически будут занесены в черные списки всех интернет-обозревателей, использующих Safe Browsing API.

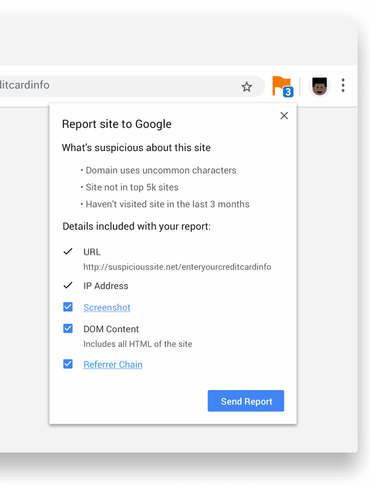

Новое расширение получило имя Suspicious Site Reporter, после его установки на панели инструментов Google Chrome появляется иконка. При нажатии на эту иконку пользователю выводится окно, с помощью которого можно отправить информацию о подозрительном сайте.

«Если злонамеренный сайт попадет в список Safe Browsing, это защитит пользователей не только Chrome, но и многих других браузеров», — объясняет Эмили Шехтер, менеджер по продукту Chrome.