Популярный сервис обмена сообщениями Telegram в очередной раз подвергся DDoS-атаке в Азии. Причиной тому послужили протесты на улицах Гонконга — граждане были недовольны новым законом, согласно которому муниципалитет переходит под больший контроль со стороны правительства Китая.

Известно, что протестующие хотели использовать Telegram в качестве канала для общения, защищенного от прослушки и шпионажа со стороны властей. Этому способствует реализованное в мессенджере шифрование переписок.

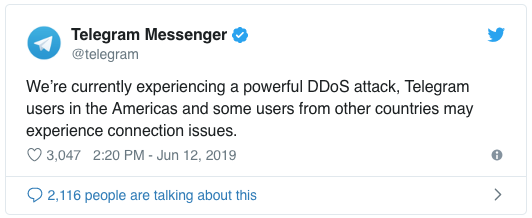

Информация об атаке впервые поступила от представителей Telegram через социальную платформу Twitter. Сообщение было опубликовано в среду около двух часов дня.

«В настоящее время сервис подвергается мощной DDoS-атаке. Пользователи из США и некоторых других стран могут испытывать трудности с подключением к сервису», — пишет Twitter-аккаунт Telegram.

По сути, это уже второй подобный случай, связанный с правительством Китая. Первый имел место около четырех лет назад, он был связан с действием КНР в отношении правозащитников в стране.