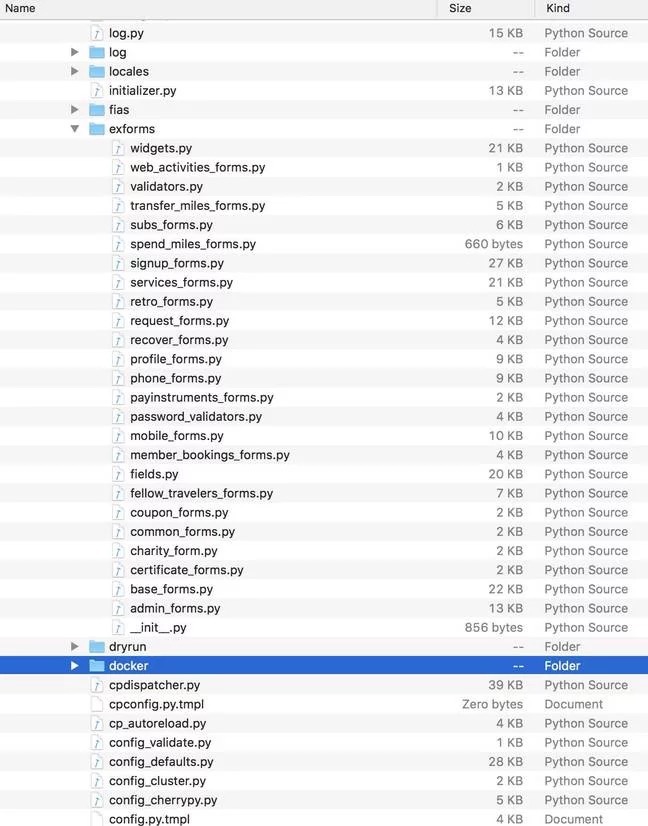

В российской компании «Аэрофлот» кто-то серьезно недосмотрел по части безопасности — в Сеть попали исходные коды сайта aeroflot[.]ru. Оказалось, что сотрудники авиакомпании оставили сервер с реестром контейнеров Docker открытым, на нем содержались сжатые архивы, в которых находился исходный код на Python и текстовые файлы настроек, которые используются для сайта компании.

К счастью, персональные данные клиентов компании не пострадали. Сама «Аэрофлот» на данный момент не предоставила никаких комментариев относительно утечки.

Копии исходного кода и параметров конфигурации уже успели разойтись по Сети. Обнаружившие утечку исследователи решили пока не вдаваться в подробности инцидента в интересах следствия.

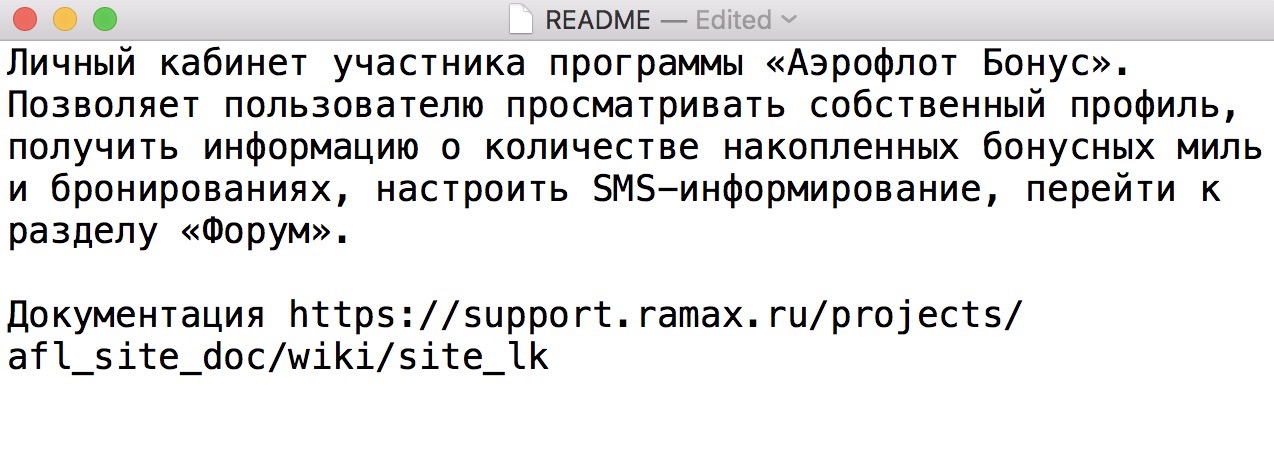

Утекшие файлы имеют отношение к функционированию всего сайта «Аэрофлот» — от механизма обработки подарочных сертификатов до выдачи клиентских бонусов. Для злоумышленников, задумавших взломать aeroflot[.]ru, это просто подарок.

Киберпреступники, изучив исходный код, могут найти сотню уязвимостей. После этого они спокойно смогут получить контроль над сайтом и, что более важно, — над платежами клиентов.

Коллеги из The Register поделились скриншотом утекших файлов: